Obiettivo di una Traccia di Audit del DB

Nell’attuale contesto normativo, settori come finanza, governo, sanità e istruzione sono tenuti a implementare misure rigorose per proteggere i dati sensibili. Le difese perimetrali tradizionali come i firewall non sono più sufficienti a garantire responsabilità o tracciabilità. Di conseguenza, una traccia di audit del database affidabile e resistente alle manomissioni è diventata una pietra angolare delle moderne architetture di sicurezza e dei programmi di conformità. Secondo un rapporto sulla sicurezza SANS, l’audit a livello di database è uno dei metodi più efficaci per rilevare abusi e mantenere la conformità agli standard del settore.

Panoramica sulla Conformità dei Dati | Quadri Normativi

I moderni framework di protezione dei dati come SOX, HIPAA, PCI DSS e GDPR richiedono alle organizzazioni di mantenere registri dettagliati e a prova di manomissione di tutti gli eventi di accesso e modifica dei dati. Tracce di audit del database complete non solo dimostrano la conformità, ma svolgono anche un ruolo cruciale nel rilevamento proattivo delle minacce e nella responsabilità interna. Offrono una vista trasparente di chi ha accesso a quali dati, quando è avvenuto l’evento, quali azioni sono state effettuate e sotto quale contesto o livello di autorizzazione. Questo livello di tracciabilità rafforza l’analisi forense, supporta la risposta agli incidenti e garantisce che ogni interazione con informazioni sensibili possa essere validata rispetto alle politiche di sicurezza e governance.

Perché le Tracce di Audit del Database Sono Importanti

Le tracce di audit sono più di una formalità di conformità: forniscono preziose informazioni operative. Se strutturati efficacemente, i log rivelano le attività degli utenti, confermano la conformità alle politiche e evidenziano possibili rischi.

| Caso d’Uso | Vantaggio |

|---|---|

| Responsabilità | Tracciare le modifiche ai dati fino agli utenti individuali |

| Applicazione delle Politiche | Identificare violazioni delle politiche di accesso |

| Risposta agli Incidenti | Supportare le indagini con log granulari |

| Rilevamento delle Intrusioni | Monitorare comportamenti di accesso anomali |

| Revisione degli Accessi | Individuare account inattivi o con privilegi eccessivi |

Domande chiave a cui una buona traccia di audit dovrebbe rispondere:

- Chi ha accesso ai dati sensibili e quando?

- Quelle azioni erano autorizzate?

- L’utente ha operato entro il suo ruolo assegnato?

- Possiamo tracciare specifici incidenti di sicurezza fino alla fonte?

Dove gli Strumenti di Audit Nativi Mostrano i Loro Limiti

Sebbene la maggior parte delle piattaforme RDBMS includa alcune funzionalità di audit, sono spesso verbose, incoerenti o impattano sulle prestazioni. Per esempio, PostgreSQL potrebbe richiedere più trigger e una rotazione manuale dei log solo per ottenere una storia base a livello di riga.

-- Esempio di trigger di audit in PostgreSQL CREATE OR REPLACE FUNCTION log_update() RETURNS TRIGGER AS $$ BEGIN INSERT INTO audit_log(table_name, action, old_data, new_data, changed_at) VALUES (TG_TABLE_NAME, TG_OP, row_to_json(OLD), row_to_json(NEW), now()); RETURN NEW; END; $$ LANGUAGE plpgsql; CREATE TRIGGER audit_trigger AFTER UPDATE ON customer_data FOR EACH ROW EXECUTE FUNCTION log_update();

Il logging nativo è utile ma incontra rapidamente dei limiti. Le sfide tipiche includono:

Punti Critici della Traccia di Audit

- I log grezzi sono ingombranti e difficili da interrogare

- Pressione sullo storage negli ambienti di produzione

- Formati incoerenti tra i motori di database

- Indagini lente a causa della necessità di parsing manuale

- Incapacità di tracciare modifiche DDL o il contesto di accesso

| Dominio | Minaccia Esterna | Minaccia Interna | Rischio di Conformità |

|---|---|---|---|

| PII dei Clienti | Alto | Medio | Alto |

| Dati di Pagamento | Alto | Alto | Alto |

| Magazzino Analitico | Basso | Medio | Basso |

| Codice Sorgente | Medio | Alto | Basso |

- 0 – 30 giorni: Storage caldo → indagini in tempo reale

- 1 – 12 mesi: Tier caldo → interrogazioni di conformità

- 1 – 7 anni: Archivio freddo → evidenze legali / SOX

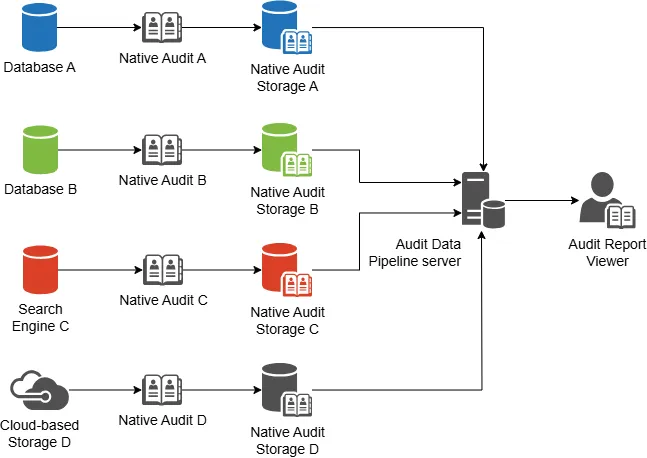

Rischi di Operare Senza una Traccia di Audit Centralizzata

I log nativi e i trigger ad hoc creano lacune di copertura che emergono nel momento in cui serve una prova. Senza uno strato di audit unificato, le indagini si prolungano e la conformità diventa complicata. Le modalità di fallimento più comuni includono:

- Esposizione silenziosa dei dati — L’assenza di correlazione tra motori significa che accessi sospetti possono nascondersi nei log per singolo nodo.

- Catena di prove debole — Formati e politiche di conservazione incoerenti rendono difficile dimostrare “chi ha fatto cosa, quando e come.”

- Freno operativo — I team impiegano tempo a normalizzare i log invece di rispondere agli incidenti.

- Compromessi sulle prestazioni — I trigger DIY a livello di riga aggiungono overhead e comunque perdono il contesto di sessione.

- Rischio normativo — Gli auditor si aspettano tracce esportabili e coerenti allineate a framework come SOX e GDPR.

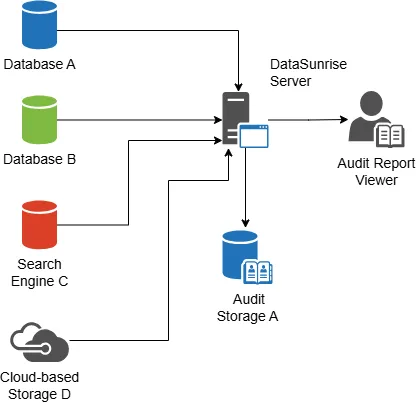

Centralizzare l’audit tra diversi motori trasforma i log grezzi in risposte—collegando identità, sessioni e query in un unico posto. Se si parte da zero, iniziate con Database Activity Monitoring e pianificate per data discovery + dynamic masking per ridurre il rumore da alert e proteggere i campi sensibili in transito e a riposo.

Cosa Deve Offrire una Piattaforma di Audit Centralizzata

- Visibilità in tempo reale: Registra ogni query, modifica DDL o login non appena avviene

- Logica di regole personalizzabile: Concentrati solo sugli eventi rilevanti

- Archiviazione ricercabile: Log indicizzati pronti per l’analisi forense

- Formati conformi: Esporta PDF, CSV, o integra in SIEM

- Avvisi intelligenti: Ricevi notifiche su violazioni di policy o anomalie

Aggiornamenti Cloud per l’Audit del 2025 da Non Ignorare

| Cloud | Funzionalità 2025 | Perché è Importante |

|---|---|---|

| AWS | CloudTrail Lake Ingest Log Esterno | Un unico pannello per audit multi-cloud—addio monitoraggio da sedia girevole. |

| Azure | Audit Server Potenziato GA (Luglio 2025) | 30–40 % di CPU in meno rispetto all’audit per singolo DB. |

| Multi-Cloud | Connettore DataSunrise vs Guardium | Policy-as-code batte la proliferazione di plug-in—meno parti in movimento da rompere. |

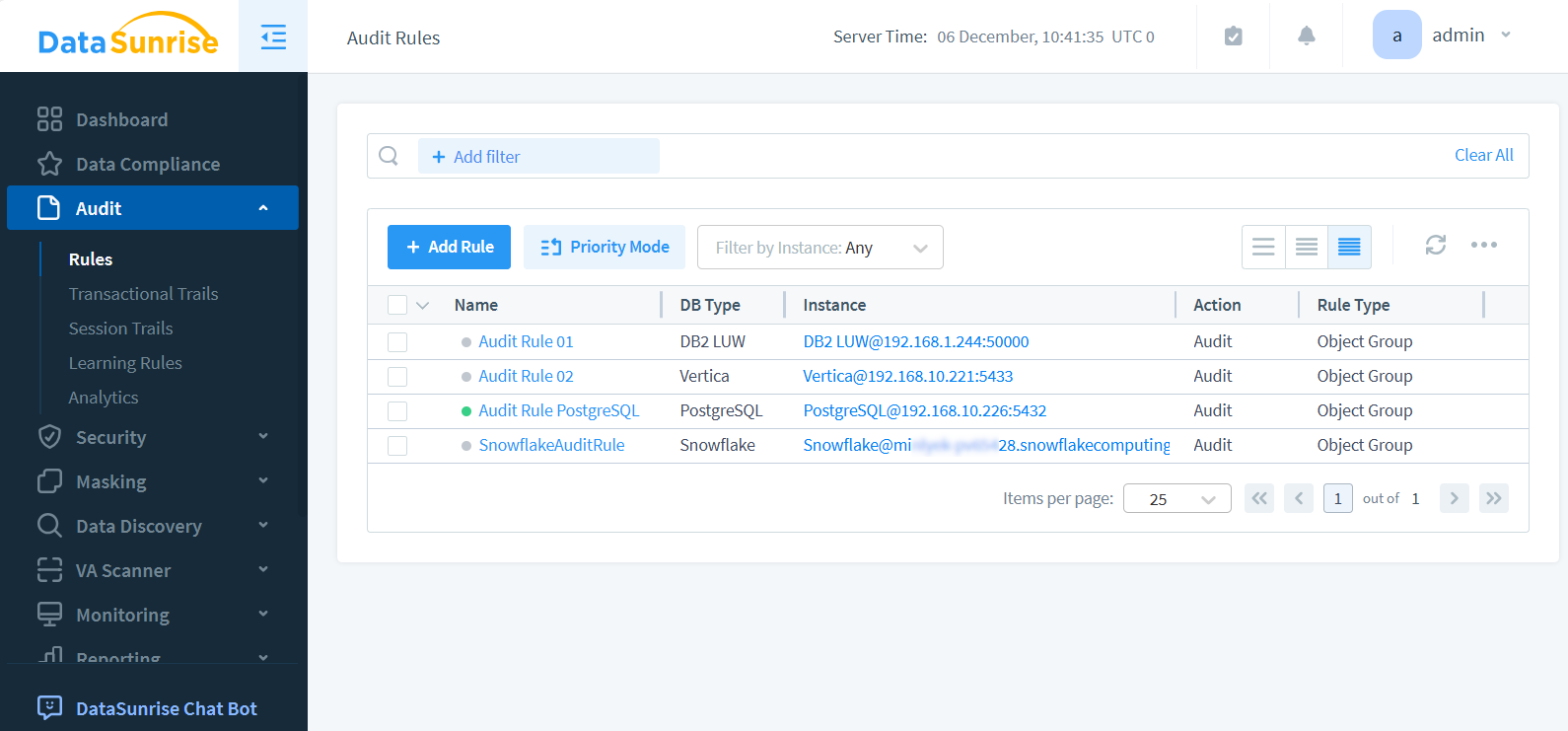

Audit Nativo del Database vs DataSunrise: Un Confronto

| Caratteristica | Strumenti di Audit Nativi | DataSunrise |

|---|---|---|

| Policy di Audit Cross-DB | No — solo per motore | Sì — supporto multi-DB |

| Logging Regolato da Regole in Tempo Reale | Limitato, lento da personalizzare | Sì — GUI e CLI flessibili |

| Controllo dello Storage dei Log | Spesso locale, difficile da scalare | SQLite, Redshift, PostgreSQL e altro |

| Reporting per la Conformità | Manuale o con strumenti esterni | Esportazioni PDF, CSV integrate |

| Filtraggio e Analisi Eventi | Contesto di sessione minimo | Metadati di sessione, filtri, ruoli |

Perché i Team Scelgono DataSunrise

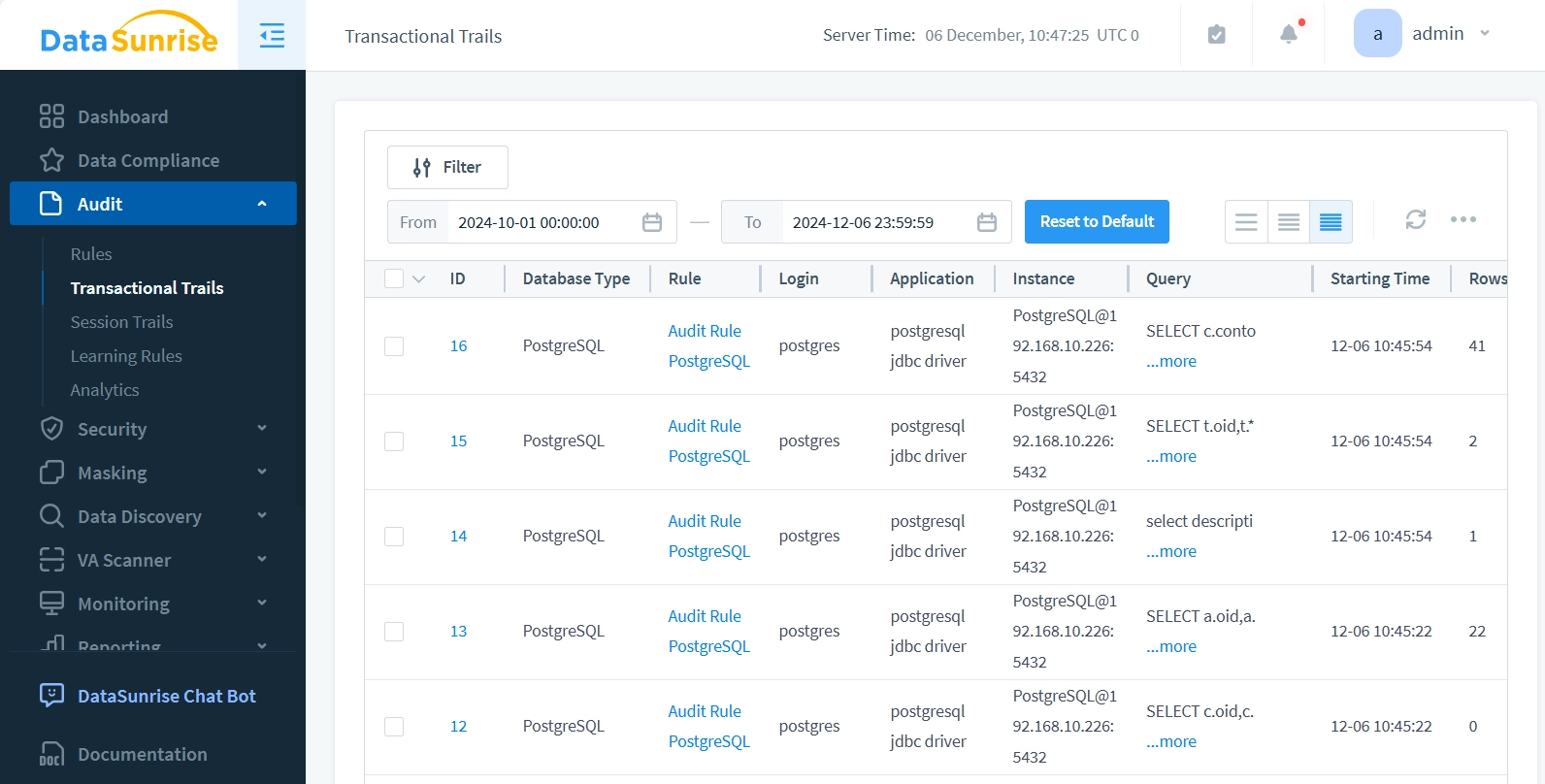

DataSunrise modernizza le tracce di audit offrendo uno strato unificato per il monitoraggio delle query, l’applicazione basata su ruoli e il reporting—su PostgreSQL, Oracle, SQL Server, MySQL, Redshift e altri.

- Crea regole di audit per tabella, utente, ruolo o tipo di azione

- Archivia i log localmente o esternamente in formati ottimizzati per le prestazioni

- Genera report via GUI o CLI—PDF, CSV, viste filtrate

- Usa i metadati di sessione per restringere l’esatta catena di query

- Proteggi i campi sensibili con mascheramento e rilevamento anomalie

Scenario Reale: Perché le Tracce di Audit Sono Critiche

Consideriamo una situazione in cui un amministratore privilegiato è sospettato di aver esportato informazioni confidenziali dei clienti. Senza un sistema di audit centralizzato, ricostruire l’incidente potrebbe richiedere giorni di raccolta manuale dei log—e anche in tal caso i risultati potrebbero essere incompleti o inconcludenti. Tuttavia, con una piattaforma di monitoraggio unificata come DataSunrise, i team di sicurezza possono subito riprodurre la sessione dell’utente, rivedere le query eseguite e individuare con precisione quali record sono stati visualizzati, modificati o esportati.

In questo contesto, la traccia di audit si trasforma da semplice registro storico a meccanismo proattivo di sicurezza. Oltre a documentare l’attività per scopi di conformità, consente una rapida risposta agli incidenti, supporta le indagini legali e aiuta a identificare se l’evento è stato accidentale, negligente o malevolo. Inoltre, una visibilità dettagliata rafforza la responsabilità in tutta l’organizzazione e scoraggia abusi interni prima che si verifichino.

In aggiunta, le tracce di audit centralizzate colmano le lacune di visibilità negli ambienti ibridi—compresi database cloud, sistemi on-premise e archivi dati distribuiti. Quando l’attività viene catturata in modo coerente su SQL, NoSQL e servizi cloud-native, i team di sicurezza possono correlare eventi, rilevare movimenti laterali e scoprire attacchi multi-stage che altrimenti rimarrebbero nascosti. Questo livello di trasparenza è particolarmente importante quando le organizzazioni si affidano a fornitori terzi, account amministrativi condivisi o team DevOps con privilegi elevati.

Le tracce di audit sono inoltre indispensabili durante le valutazioni di conformità. Regolamentazioni come GDPR, HIPAA, PCI DSS e SOX richiedono che le organizzazioni dimostrino chi ha avuto accesso ai dati sensibili, quando e quali azioni sono state eseguite. Una soluzione di audit robusta permette ai team di generare report istantanei, evitando l’oneroso e dispendioso processo di ricostruzione manuale delle prove.

Infine, l’analisi delle tracce di audit può rivelare modelli comportamentali a lungo termine—frequenza anomala di query, accessi in orari non usuali, accumulo di privilegi o tentativi ripetuti di bypassare le policy di mascheramento. Integrando l’intelligence di audit con il rilevamento anomalie e i sistemi SIEM, le organizzazioni evolvono da un approccio reattivo a una sicurezza predittiva, fermando gli incidenti prima che si aggravino.

Domande Comuni sulle Tracce di Audit del Database

Comprendere come funzionano le tracce di audit aiuta sia i team di sicurezza che gli addetti alla conformità a prendere decisioni informate. Di seguito alcune domande frequenti riscontrate durante l’implementazione su larga scala dell’audit dei database.

- Cosa dovrebbe includere una traccia di audit del database?

Identità utente, timestamp, istruzioni SQL eseguite, tabelle o righe interessate, IP client e ruoli dovrebbero essere tutti registrati. - Per quanto tempo devono essere conservati i log di audit?

La conservazione dipende dai requisiti normativi. Ad esempio, SOX e GDPR possono richiedere di mantenere i log da 1 a 7 anni a seconda del settore e del tipo di dato. - Gli strumenti di audit nativi possono garantire da soli la conformità?

Raramente. Gli strumenti nativi offrono logging base, ma spesso mancano dell’analisi in tempo reale, della gestione centralizzata o di report di conformità esportabili. - Le tracce di audit influenzano le prestazioni del database?

Possono farlo, specialmente se configurate male. Per questo piattaforme come DataSunrise utilizzano motori di logging ottimizzati e backend di storage come SQLite o Redshift. - Il mascheramento fa parte della traccia di audit?

Dovrebbe. Dati sensibili come PII dovrebbero essere mascherati nei log o completamente esclusi. DataSunrise applica le regole di mascheramento prima che l’evento di audit venga archiviato.

Questo tipo di logging e reporting dettagliato non solo aiuta negli audit regolatori, ma rafforza anche la postura complessiva di sicurezza del database.

Come le Tracce di Audit Trasformano le Operazioni Quotidiane

Nel settore finanziario, una traccia di audit unificata rivoluziona velocità e precisione delle indagini correlando identità utente, dati di sessione e cronologie delle query SQL attraverso sistemi di pagamento e transazioni. Ciò che un tempo richiedeva giorni di revisione manuale ora può essere completato in poche ore, aiutando le istituzioni a rilevare rapidamente frodi potenziali o violazioni delle policy. Le organizzazioni sanitarie applicano lo stesso principio per mantenere registri precisi di ogni accesso a dati sanitari elettronici—verificando chi ha visualizzato, modificato o esportato informazioni sui pazienti. Questa automazione elimina la necessità di correlazioni manuali dei log fornendo prove in tempo reale di conformità a HIPAA e GDPR durante audit e revisioni interne.

Enti governativi e del settore pubblico dipendono dall’auditing centralizzato per garantire responsabilità tra utenti privilegiati, prevenire perdite di dati e preservare l’integrità delle catene di prova per indagini legali o disciplinari. Fornendo visibilità dettagliata sulle azioni amministrative e sull’applicazione delle policy, questi sistemi riducono significativamente il tempo di permanenza delle minacce interne e rafforzano la fiducia nella trasparenza istituzionale.

Gli ambienti cloud-native e SaaS beneficiano allo stesso modo di sistemi avanzati di tracce di audit. Tentativi sospetti di accesso cross-tenant o escalation di privilegi vengono rilevati all’istante, account di servizio rumorosi o inattivi vengono segnalati per revisione, e i colli di bottiglia delle prestazioni vengono tracciati a query o carichi specifici invece di essere base su congetture. Nel settore e-commerce e fintech, il rilevamento automatico delle anomalie evidenzia tentativi anomali di login, pattern di esportazione dati o manipolazioni degli ordini, consentendo ai team di rispondere con precisione anziché ricorrere a shutdown di sistema generalizzati.

In definitiva, le tracce di audit sono passate da semplici strumenti di registrazione passiva a controlli operativi attivi—permettendo monitoraggio continuo, risposta più rapida agli incidenti e conformità ripetibile. Integrandosi con ecosistemi di sicurezza più ampi come SIEM, DAM e piattaforme di analisi comportamentale, ora fungono da base per una difesa proattiva e una governance intelligente dei dati.

Conclusione

Tracce di audit complete sono diventate un pilastro delle moderne strategie di cybersecurity e governance dei dati. Man mano che le organizzazioni affrontano requisiti normativi sempre più esigenti e minacce informatiche più sofisticate, mantenere piena visibilità in ogni azione utente è più vitale che mai. Un sistema di auditing efficace traccia non solo chi ha avuto accesso a quali dati e quando, ma anche lo scopo e il contesto di ogni operazione—fornendo preziose informazioni forensi durante le indagini. Tuttavia, gli strumenti nativi di logging del database spesso risultano insufficienti, mancando di scalabilità, gestione centralizzata e analisi in tempo reale, il che ne limita l’efficienza in infrastrutture complesse o ibride.

Soluzioni avanzate come DataSunrise affrontano queste sfide tramite un framework integrato e basato su policy, capace di catturare e correlare le attività attraverso diversi database e ambienti cloud. Consentono ai team di sicurezza di trasformare dati grezzi in intelligence utilizzabile, semplificare il reporting normativo e migliorare la governance del controllo accessi. Con automazione integrata, avvisi intelligenti e dashboard completamente personalizzabili, DataSunrise offre una supervisione completa delle operazioni interne ed esterne sui dati—abilitando una risposta rapida agli incidenti e garantendo una preparazione continua alla conformità.

Oltre a soddisfare i requisiti normativi, una traccia di audit robusta agisce da difesa attiva contro rischi interni, uso improprio dei dati e attività non autorizzate. Consente la rilevazione precoce delle minacce, rafforza la responsabilità e stabilisce una solida base strategica per fiducia, trasparenza e resilienza operativa a lungo termine nell’organizzazione.