Sicurezza Ispirata ai Dati

La fase di Audit dei Dati è una base fondamentale per qualsiasi flusso di lavoro analitico. Ma come può questo processo diventare più efficiente? DataSunrise lo semplifica attraverso la sua funzione di Event Tagging—un approccio che collega gli eventi di audit grezzi a un contesto di sicurezza significativo. Le migliori pratiche indicate nelle linee guida OWASP sulla sicurezza dei database evidenziano il valore di arricchire i dati di audit per rafforzare il rilevamento delle minacce e la preparazione alla conformità.

Con l’Event Tagging, gli utenti possono assegnare etichette agli eventi di audit che riflettono il tipo di dati interessati da una query. Questo contesto aggiuntivo accelera drasticamente l’analisi, permettendo ai team di sicurezza e conformità di estrarre informazioni importanti dai log delle transazioni senza dover esaminare manualmente ogni voce.

Oltre ad ampliare la visibilità dell’audit, DataSunrise utilizza le informazioni etichettate attraverso il suo motore di mascheramento dinamico, le Regole di Audit e le Regole di Sicurezza. Questo articolo esplora due capacità chiave: Event Tagging e automazione delle regole guidata dai dati. Spiega inoltre come operano le Regole di Mascheramento Dinamico e dettaglia il ruolo del Filtro Dati per Tipo di Informazione sia nel modulo Audit sia in quello Sicurezza.

Event Tagging e Tipi di Informazioni

Iniziamo con i Tipi di Informazioni, che sono definiti nel Data Discovery—un passaggio iniziale essenziale. DataSunrise si basa su questi Tipi di Informazioni per distinguere diverse tipologie di dati nei risultati delle query.

I Tipi di Informazioni descrivono la natura dei dati, facilitandone la localizzazione durante il processo di discovery. Ma il loro ruolo va oltre. Gli stessi Tipi di Informazioni del Data Discovery sono usati per etichettare o targare i dati all’interno delle Tracce di Transazione Audit. Successivamente, è possibile esportare i log contenenti questi record etichettati. Come menzionato prima, la funzione di Mascheramento Dinamico dei Dati può applicare regole di mascheramento basate su questi tipi di dati.

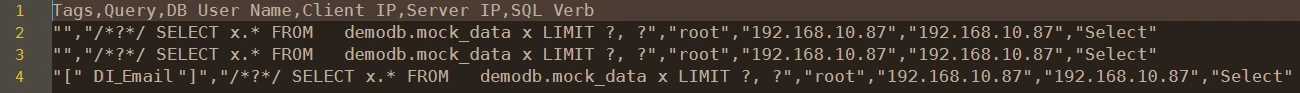

Ecco come appaiono i dati etichettati nel report CSV scaricato:

Nota la riga contenente il Tipo di Informazione “DI_Email”.

In sintesi, avere il Tipo di Informazione corretto è essenziale per un Event Tagging efficace. Nella prossima sezione, spiegheremo come creare un Tipo di Informazione.

Event Tagging — Riepilogo, Configurazione e Controlli Rapidi

Riepilogo

- Obiettivo: arricchire le tracce di audit etichettando i risultati con Tipi di Informazioni (es. DI_Email, DI_CreditCard).

- Risultato: investigazioni più rapide, mascheramento/regole basate sui tag, prove esportabili.

- Ambito: funziona con Data Discovery, Regole di Audit, Regole di Sicurezza e Mascheramento Dinamico.

Passaggi di Configurazione (7)

- Crea/verifica un Tipo di Informazione (es. DI_Email) in Data Discovery; testa la corrispondenza del pattern.

- Abilita il Event Tagging per l’istanza target; seleziona il Tipo di Informazione.

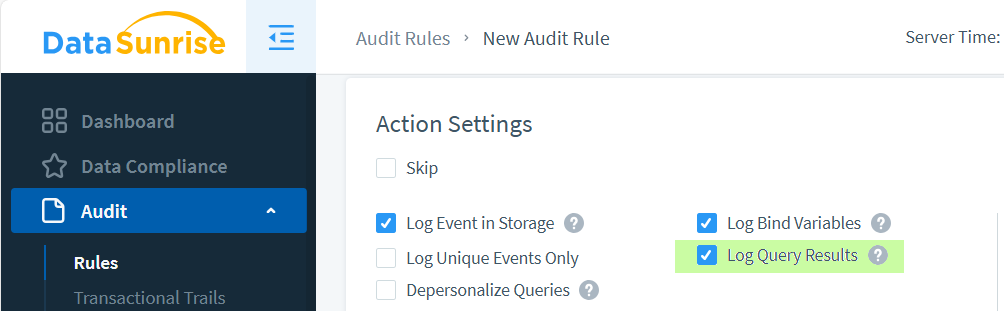

- Crea una Regola di Audit e abilita Log Query Results (limita a oggetti sensibili se necessario).

- Genera traffico (es. SELECT con email) e conferma i tag nelle Tracce Transazionali.

- (Opzionale) Configura una Regola di Mascheramento Dinamico → Impostazioni Mascheramento = Filtro Dati → scegli lo stesso Tipo di Informazione.

- (Opzionale) Nelle Regole di Sicurezza, usa lo stesso Tipo di Informazione nel Filtro Dati per bloccare o lanciare allarmi.

- Esporta i log etichettati (CSV) o inviali a SIEM per correlazione e reportistica.

Tag → Azioni (a colpo d’occhio)

| Tipo di Informazione | Audit | Mascheramento | Sicurezza |

|---|---|---|---|

| DI_Email | Filtra/esporta eventi di accesso alle email | Oscondi/parziale mascheramento della parte locale | Allerta su letture massive |

| DI_CreditCard | Prova per requisito PCI DSS 10 | Mostra solo BIN+ultime4 cifre | Blocca query non autorizzate |

| DI_PHI | Traccia accessi a dati PHI (HIPAA) | De-identifica identificatori | Escalation al SOC |

Controlli Rapidi

- Nessun tag appare: Verifica che l’attributo abbia source=RESULT_SET, che il regex corrisponda a dati reali e che Log Query Results sia attivo.

- Mascheramento non attivato: La regola di mascheramento deve usare Filtro Dati con lo stesso Tipo di Informazione sulla stessa istanza.

- Alto carico di lavoro: Campiona grandi dataset; restringi gli attributi; sposta i log “freddi” su storage a oggetti o SIEM.

- Richiesta di conformità: Filtra per

info_type(es. DI_Email) ed esporta gli ultimi 90 giorni per gli auditor.

Scenario Reale: Investigazione Più Veloce delle Minacce

Immagina un responsabile della conformità che esamina i log di attività sospette in un ambiente MySQL. Senza Event Tagging, deve decodificare manualmente ogni risultato SQL per capire se dati sensibili sono stati coinvolti. Con l’Event Tagging associato ai Tipi di Informazioni, diventa subito chiaro quali query hanno esposto PII, come email o carte di credito—riducendo drasticamente i tempi di indagine e diminuendo i rischi in ambienti live.

Gli auditor non vogliono un mucchio di SQL grezzo—vogliono prove. L’Event Tagging trasforma le tracce rumorose in prove, mostrando non solo cosa è stato eseguito, ma quale tipo di dato è stato toccato. Traduzione: ore per rispondere alle domande di audit e non settimane.

Allineamento alla Conformità: Tagging + mascheramento mappati al GDPR (pseudonimizzazione), HIPAA (log accessi), e PCI DSS (mascheramento PAN) rendono triviale la richiesta di “mostrami”. Per i dirigenti: questo è rischio tradotto in metriche, non solo sensazioni.

Beneficio Operativo: Gli analisti si concentrano su tag come DI_Email / DI_CreditCard invece di esplorare ogni singolo SELECT *.

I falsi positivi diminuiscono; il MTTR si riduce; il morale migliora.

Prima di Event Tagging

- Parsing manuale dei log per ambiente

- Non chiaro se PII/PHI è stato esposto

- Prove di audit raccolte manualmente

Dopo Event Tagging

- Tracce delle query arricchite con tipi di informazione

- Mascheramento che si attiva automaticamente

- Esportazione con un clic di prove etichettate

Da Fare

- Iniziare con 2–3 tipi di informazioni ad alto segnale (Email, PAN, PHI)

- Abilitare “Log Query Results” solo dove necessario

- Indirizzare le tracce etichettate a SIEM per correlazione

Da Evitare

- Memorizzare payload sensibili completi—preferire i tag

- Regex illimitati (rischio di backtracking catastrofico)

- Etichettare ogni colonna in percorsi caldi (rumore e latenza)

Problemi comuni (e soluzioni rapide)

- Nessun tag appare? Verifica che la proprietà source sia

RESULT_SETe che il regex corrisponda a dati reali. - Aumenti di latenza? Campiona grandi insiemi di risultati e raggruppa le scritture; restringi l’ambito dei tipi di informazione.

- Mascheramento non attivato? Assicurati che il Mascheramento Dinamico usi Filtro Dati con lo stesso tipo di informazione sulla stessa istanza.

Il Tipo di Informazione in Sintesi

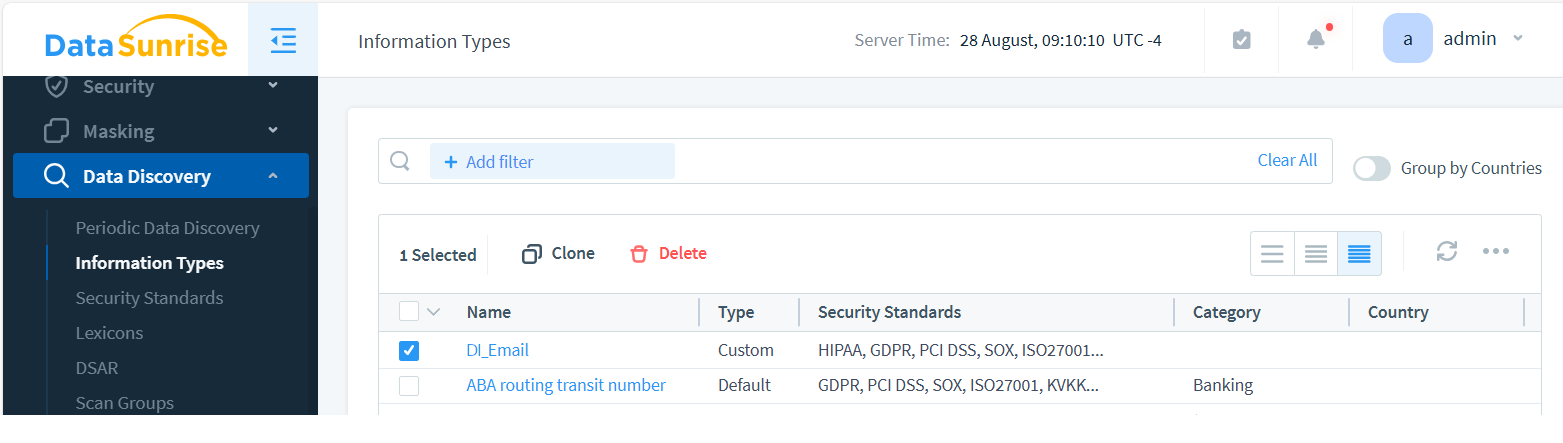

Vai su Data Discovery e seleziona Tipi di Informazioni. Qui troverai tutti i Tipi di Informazioni disponibili in DataSunrise. Tieni presente che molti sono complessi e potrebbero non adattarsi alle tue esigenze specifiche. Per questo motivo, in questa trattazione, consigliamo di creare un Tipo di Informazione semplice e personalizzato.

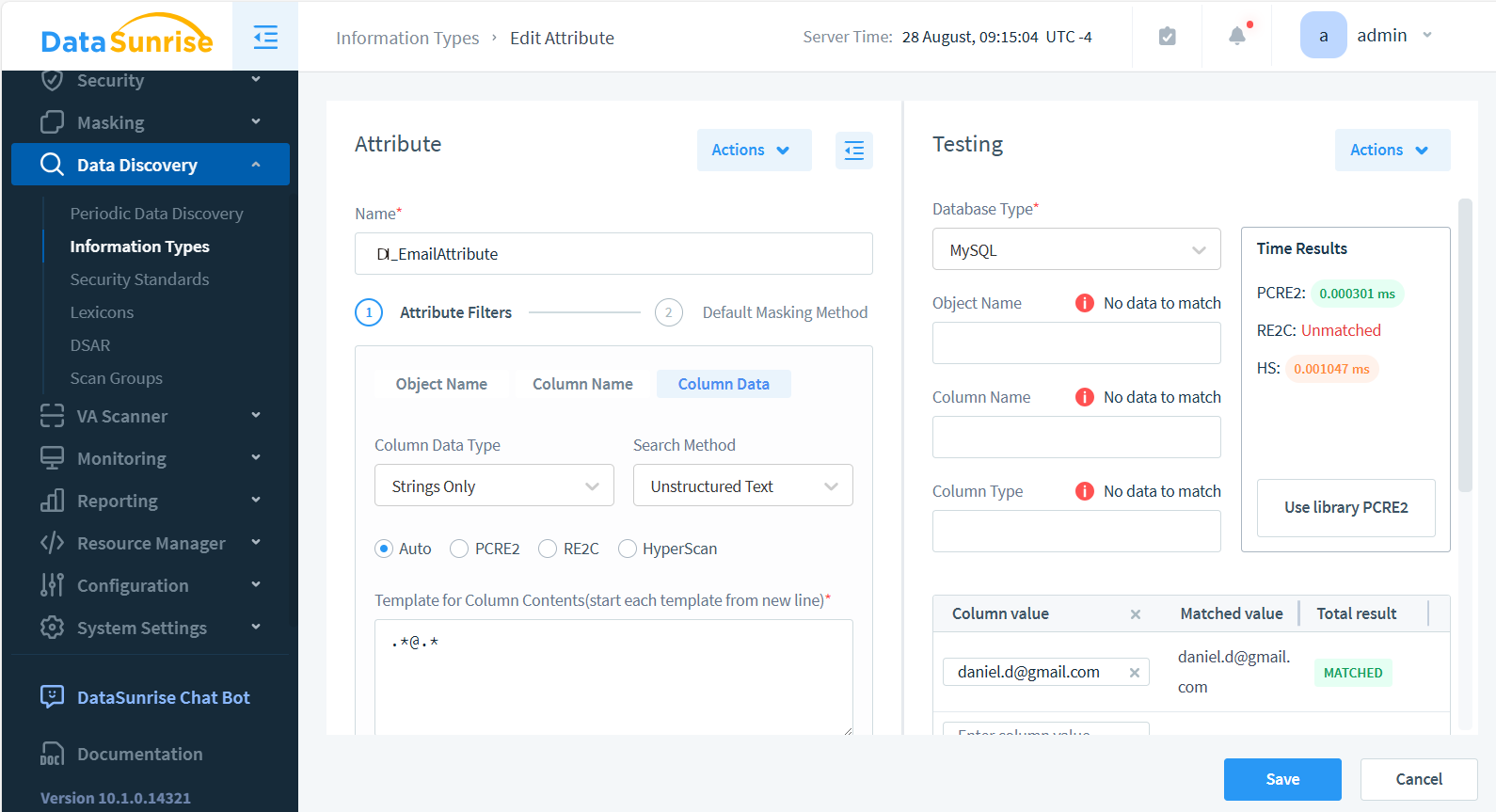

Un Tipo di Informazione è definito dai suoi attributi e può avere molteplici attributi. La corrispondenza con uno qualsiasi di questi attribuisce il collegamento tra i dati di query e il Tipo di Informazione. Per il nostro esempio, creeremo il Tipo di Informazione più semplice con un solo attributo (DI_EmailAttribute)—dati nei risultati delle query contenenti una stringa email come [email protected].

# Crea il Tipo di Informazione DI_Email tramite API REST

curl -X POST https://ds.example/api/infoTypes \

-H "Authorization: Bearer $TOKEN" \

-H "Content-Type: application/json" \

-d '{

"name":"DI_Email",

"description":"Indirizzi email (regex)",

"attributes":[{

"name":"DI_EmailAttribute",

"pattern":".*@.*",

"source":"RESULT_SET"

}]

}'Salta l’UI e automatizza l’onboarding in pochi secondi.

Non entreremo troppo nel dettaglio qui. Lo screenshot sottostante mostra come l’attributo è configurato.

Nota bene—puoi testare la corrispondenza dell’attributo nel pannello a destra. Ad esempio, abbiamo testato la stringa [email protected] contro l’espressione regolare .*@.*, impostata nel filtro attributo dati della colonna.

Come risultato, abbiamo creato il Tipo di Informazione personalizzato DI_Email con un attributo regex chiamato DI_EmailAttribute. Questo è mostrato qui sotto:

Quando una query arriva al proxy con Event Tagging abilitato, il sistema etichetta i dati. Queste informazioni preziose possono poi essere utilizzate in Audit, Regole di Sicurezza e Mascheramento Dinamico.

Ricorda che sia per il tagging sia per il mascheramento dinamico nella sicurezza ispirata ai dati, la funzione Tipo di Informazione funziona esclusivamente con attributi basati sui dati.

Event Tagging in Audit

Event Tagging è una funzionalità intelligente di auditing che aggiunge un contesto prezioso ai log delle Tracce Transazionali. Consente agli amministratori e ai team di sicurezza di etichettare ogni record di audit con tag specifici che descrivono il tipo di dati coinvolti nell’evento. Questa capacità semplifica l’analisi, migliora il reporting di conformità ed elimina la necessità di analizzare manualmente risultati di query complessi.

- Contesto e classificazione: Ogni evento di audit può includere tag rappresentanti categorie di dati come PII (Informazioni di Identificazione Personale), Dati Finanziari o Cartelle Sanitarie. Questa etichettatura contestuale aiuta a identificare rapidamente quali tipi di dati sono stati accessi o modificati.

- Analisi più rapida: Invece di esaminare manualmente i log, gli utenti possono filtrare e raggruppare i record di audit per tag. Ciò riduce drasticamente i tempi di indagine e supporta risposte più rapide agli incidenti.

- Rafforzamento della conformità: Il tagging semplifica la dimostrazione della conformità a standard come GDPR, HIPAA e PCI DSS. Offre prove chiare di quali tipi di dati sono stati interessati e come sono stati gestiti.

- Integrazione con Data Discovery: Prima di abilitare l’Event Tagging, assicurati che la classificazione Tipo di Informazione sia configurata e funzioni correttamente. Puoi verificarlo eseguendo un’attività di Data Discovery, che esamina i database per identificare elementi sensibili come identificatori personali o record finanziari.

- Automazione e coerenza: Una volta abilitato l’Event Tagging, tutti i futuri eventi di audit vengono automaticamente etichettati con i tag pertinenti. Ciò garantisce una struttura di audit coerente tra gli ambienti e semplifica report, analisi e verifica della conformità.

In definitiva, l’Event Tagging trasforma il logging audit tradizionale in un controllo di sicurezza consapevole dei dati—consentendo alle organizzazioni di mantenere una visibilità continua, migliorare l’allineamento normativo e prendere decisioni di sicurezza più rapide e guidate dai dati.

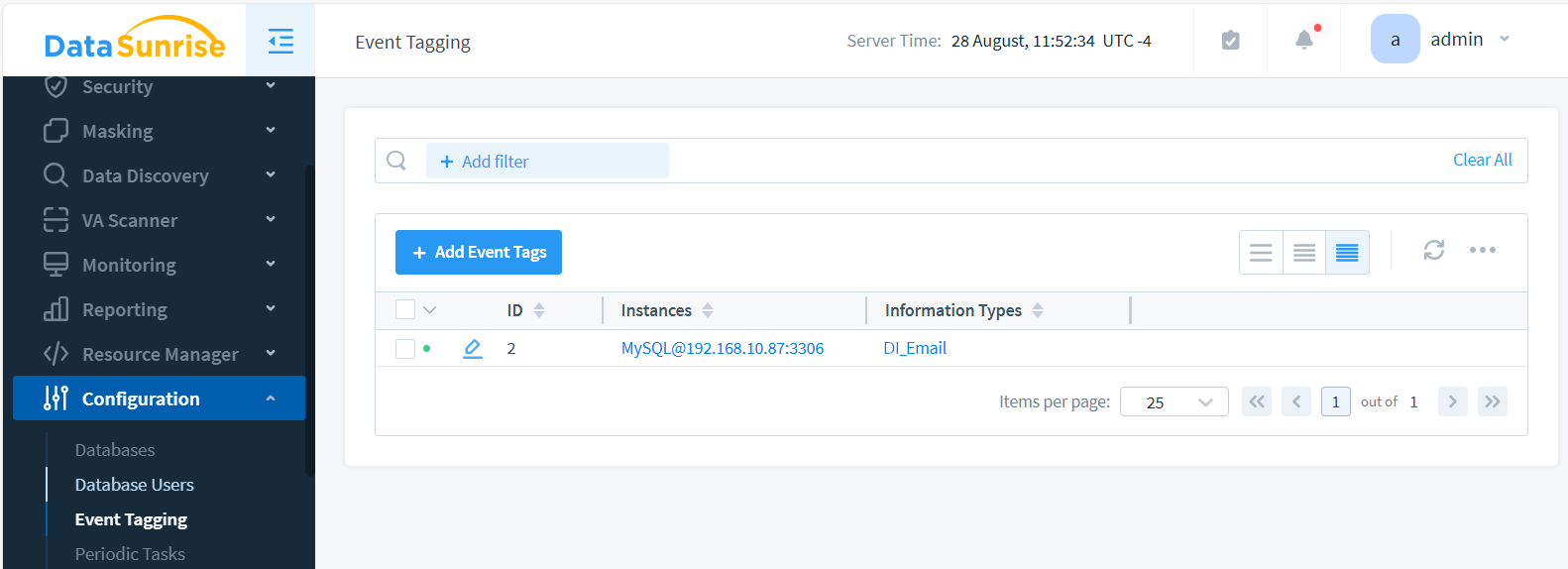

Aggiungi Event Tagging per l’Istanza

Vai su Configurazione > Event Tagging e clicca sul pulsante +Aggiungi Event Tags. Seleziona le caselle accanto alle istanze di database dove desideri auditare i dati, così come il Tipo di Informazione. Poiché abbiamo creato in precedenza il Tipo di Informazione DI_Email, lo useremo per creare il Tag Evento. Dopo il salvataggio, la tua lista di tag dovrebbe apparire così:

Regola di Audit per Generare Log Audit Etichettati

Vai su ‘Audit’ > ‘Regole’ > ‘+ Aggiungi Nuova Regola’ per creare una Regola di Audit. Nominala ‘EmailAuditRule’. Abilita ‘Log Query Results’ e seleziona l’istanza dove hai precedentemente configurato l’Event Tagging.

Siamo pronti per testare l’Event Tagging.

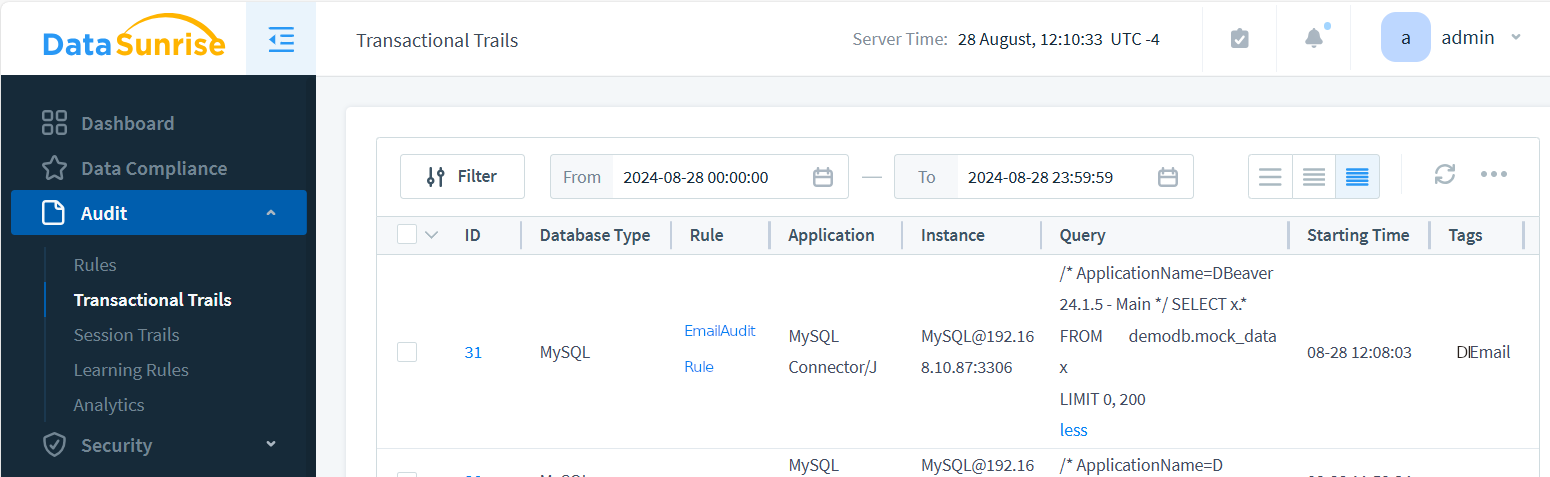

Effettua una richiesta di dati email all’istanza. Ora, quando i risultati delle query vengono salvati nelle tracce di audit, vedrai questo tag nelle Tracce Transazionali:

L’immagine sopra mostra EmailAuditRule attivato da una query SELECT * all’istanza [email protected]. Questa query ha restituito email, tra gli altri dati, dalla tabella mock_data, quindi l’evento di audit è etichettato con il Tag Evento DI_Email che abbiamo creato.

Nota importante: se la regola di mascheramento ispirata ai dati discussa di seguito è abilitata, il tag evento non etichetterà l’evento della traccia di audit.

Event Tagging nei Framework di Conformità

Arricchendo le tracce di audit con Tipi di Informazioni, l’Event Tagging trasforma i log grezzi in prove pronte per la conformità. Ecco come si mappa ai principali regolamenti:

| Framework | Requisito | Allineamento Event Tagging |

|---|---|---|

| GDPR | Art. 32 — pseudonimizzazione e responsabilità | Etichetta le query che toccano dati PII, abilitando controlli di pseudonimizzazione e prova di storico accessi. |

| HIPAA | §164.312 — controlli di audit per PHI | Etichetta le query PHI con tipi di informazione (es. DI_PHI) per dimostrare la tracciabilità degli accessi. |

| PCI DSS | Req. 10 — collegare ogni accesso PAN a un utente | Tag evento evidenziano query PAN e attivano regole di mascheramento per prevenire fughe di dati. |

| SOX | §404 — mantenere l’integrità delle modifiche ai record finanziari | I log etichettati rivelano quando i campi finanziari regolamentati sono stati interrogati o modificati. |

Con Event Tagging, DataSunrise assicura che il reporting di conformità diventi un effetto collaterale dei controlli runtime — trasformando la preparazione all’audit da un compito manuale a un processo automatizzato e dimostrabile.

Analisi dei Dati di Audit Etichettati

Una volta attivo l’Event Tagging, è possibile filtrare i log arricchiti con Tipi di Informazioni direttamente in SQL o inviarli in streaming alle piattaforme SIEM. Questo abbrevia i tempi di indagine e aiuta a correlare eventi sospetti.

Esempio PostgreSQL: Filtro per Tipo di Informazione

-- Mostra ultimi 20 eventi di audit che coinvolgono email

SELECT event_time, actor, action, object, info_type

FROM ds_audit_trails

WHERE info_type = 'DI_Email'

ORDER BY event_time DESC

LIMIT 20;Esempio di Ricerca in Splunk

index=datasunrise_audit info_type=DI_CreditCard status=success

| stats count by actor, object, src_ipRegola di Allerta SIEM (Sigma)

title: Esportazione Massiva di PII

logsource:

product: database

detection:

sel:

info_type: DI_Email

affected_rows: '>1000'

condition: sel

level: highConcentrandosi sul info_type, gli analisti possono individuare l’accesso a dati sensibili senza dover analizzare SQL grezzo. Questo facilita rispondere a domande di conformità come “Chi ha interrogato PHI la scorsa settimana?” o attivare allarmi automatici al superamento di soglie.

Mascheramento per la Sicurezza Ispirata ai Dati

Nel capitolo precedente, abbiamo configurato una regola di audit e osservato come un tag è stato assegnato a un evento quando corrispondeva al nostro Tipo di Informazione personalizzato DI_Email. Tuttavia, i dati etichettati hanno molte applicazioni più preziose oltre ai semplici report di audit.

Ora esploriamo un altro uso dell’event tagging. Quando il Tipo di Informazione DI_Email è rilevato dal proxy, puoi configurare diverse regole per usarlo come input. Le regole di Audit, Sicurezza e Mascheramento possono essere tutte attivate o filtrate utilizzando questi tag aggiuntivi. In questa sezione, spiegheremo come DataSunrise maschera i dati etichettati al volo, restituendo email mascherate al client del database.

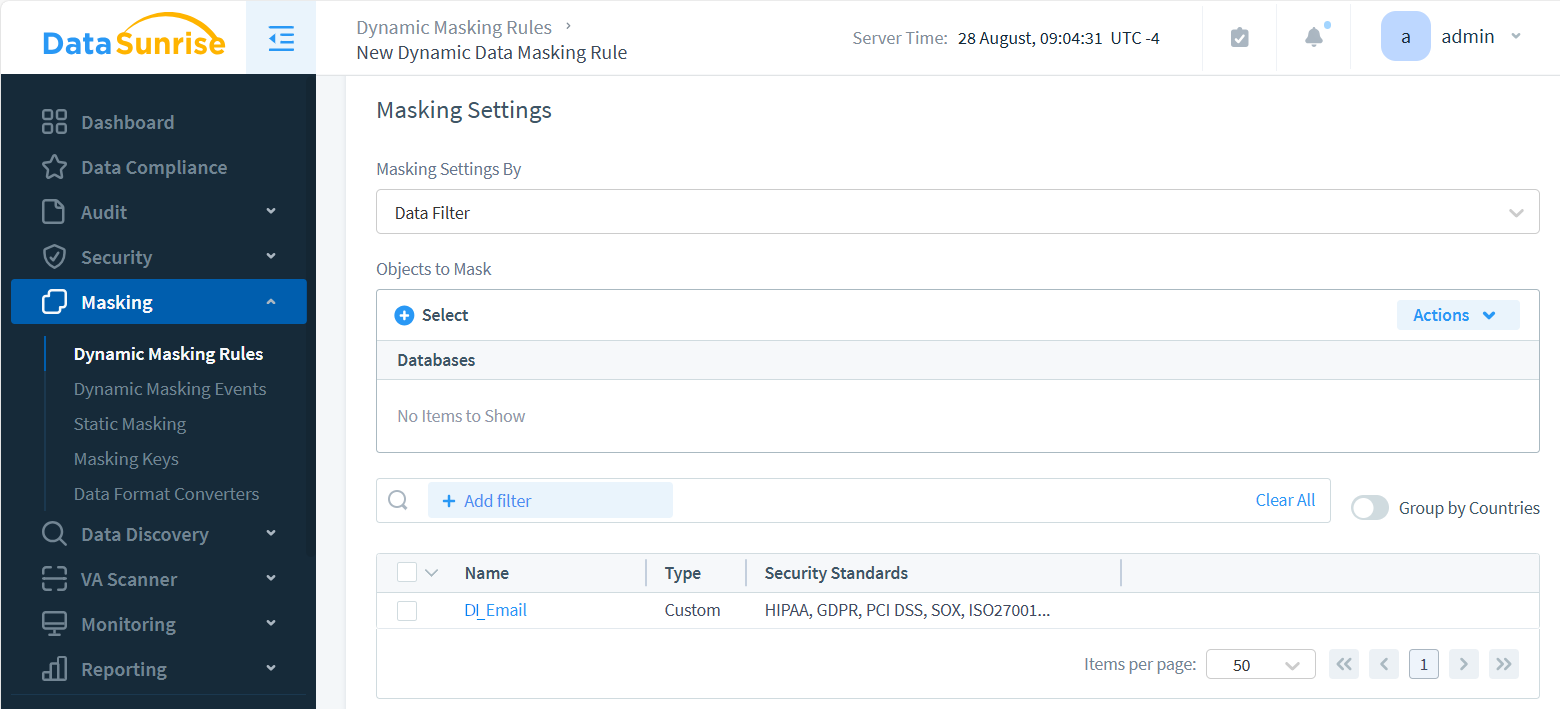

Per farlo, devi semplicemente creare una Regola di Mascheramento Dinamico con un Filtro Dati nelle Impostazioni Mascheramento. Vediamo i dettagli.

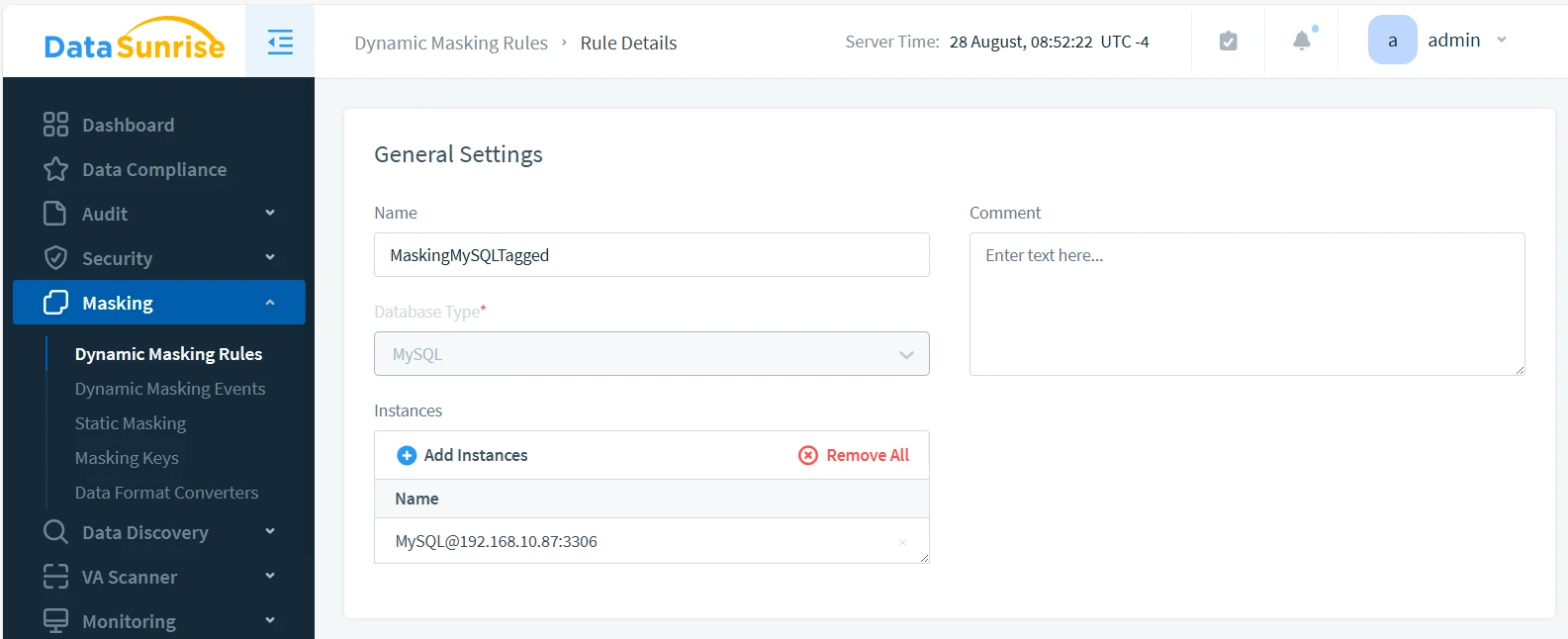

Crea la regola come normalmente fai nella pagina Mascheramento > Regole di Mascheramento Dinamico. Seleziona l’istanza di database dove hai impostato l’Event Tagging — in questo caso [email protected]. Abilita la casella ‘Log Event In Storage’.

Nelle Impostazioni Mascheramento mostrate sotto, abbiamo impostato il selettore a discesa Mascheramento By su Filtro Dati. Questo ci consente di usare i Tipi di Informazioni per il mascheramento.

Nota che il selettore Oggetti da mascherare è vuoto. Questo significa che tutti gli oggetti interrogati dall’istanza mascherata vengono controllati per corrispondenza con DI_EmailAttribute. Se corrispondono, DataSunrise li maschera. Usa il Selettore Oggetti per aggiungere specifici oggetti database come condizioni aggiuntive per le operazioni di mascheramento.

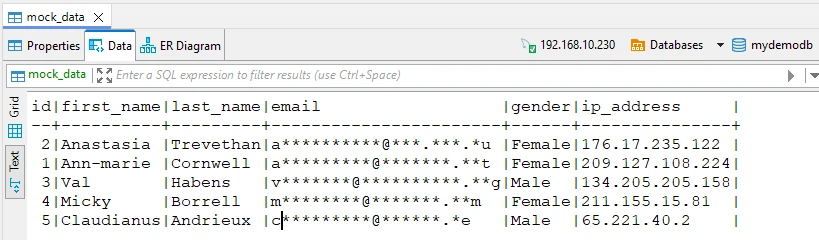

L’illustrazione sottostante mostra il risultato. Abbiamo interrogato i dati attraverso il proxy usando l’applicazione client database DBeaver. DataSunrise ha automaticamente rilevato e mascherato le email nella risposta in base al Tipo di Informazione trovato nei risultati della query:

Problemi Comuni & Soluzioni

Nessun tag nella traccia di audit?

Verifica che il regex del Tipo di Informazione corrisponda ai set di risultati reali e che “Log Query Results” sia abilitato nella Regola di Audit.

Mascheramento non si attiva?

Assicurati che la Regola di Mascheramento Dinamico punti alla stessa istanza su cui è configurato l’Event Tagging e che “Filtro Dati” sia impostato sul corretto Tipo di Informazione.

Alta latenza di query?

Passa l’Event Tagging in modalità campionamento o raggruppa le scritture di log, quindi riprova l’impatto su CPU/memoria.

Sicurezza Ispirata ai Dati per Regole di Audit e Sicurezza

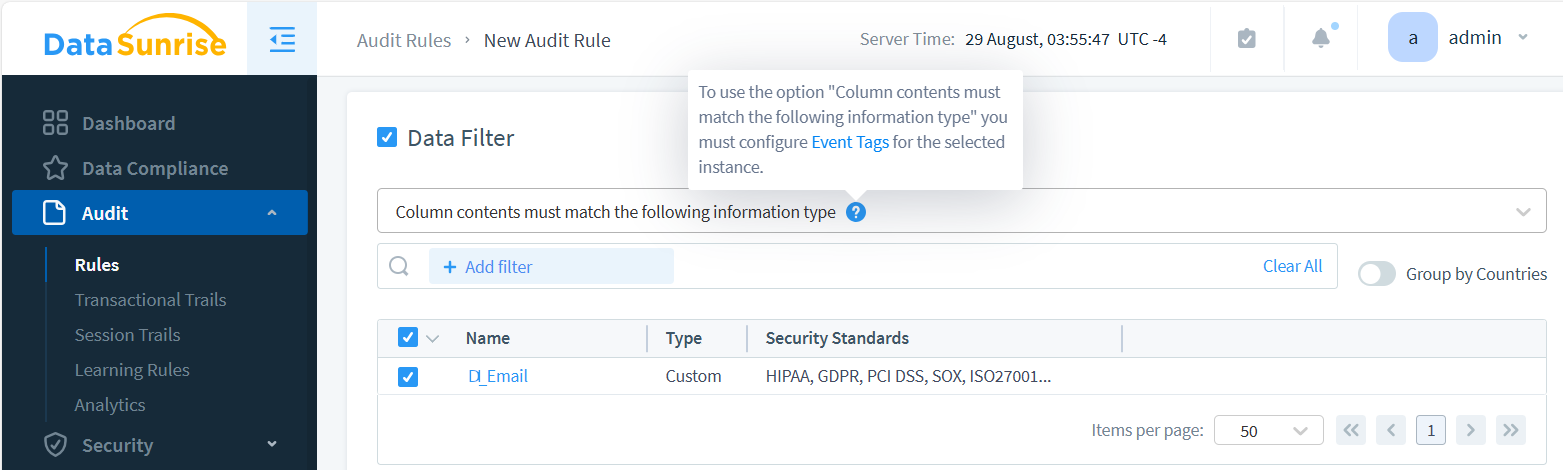

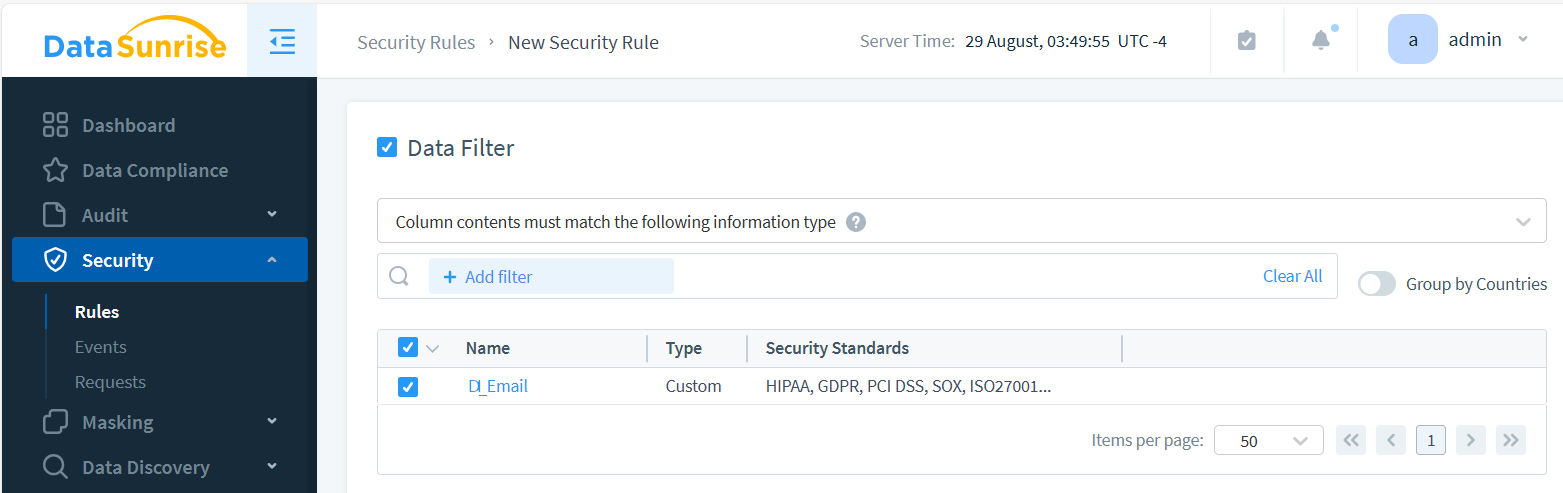

Con DataSunrise, puoi utilizzare Tipi di Informazioni e Tag Evento all’interno di Regole di Audit e Regole di Sicurezza per determinare se una query debba essere auditata o bloccata. Le immagini sottostanti mostrano come configurare il Filtro Dati sia per le Regole di Audit che per quelle di Sicurezza.

Nota che se l’Event Tagging non è configurato per l’istanza di database selezionata, l’opzione Tipo di Informazione non sarà disponibile nella sezione Filtro Dati. Abilita la casella ‘Log Event In Storage’ nella regola di sicurezza, poiché è richiesta per il funzionamento della funzionalità ispirata ai dati.

FAQ sulla Sicurezza Ispirata ai Dati

Che cos’è l’Event Tagging in DataSunrise?

L’Event Tagging assegna etichette (Tipi di Informazioni) alle query e ai loro risultati nelle tracce di audit. Evidenzia se dati sensibili come email, numeri di carta di credito o PHI sono stati toccati, semplificando indagini e revisioni di conformità.

Come aiuta l’Event Tagging nella conformità?

Collegando le query ai Tipi di Informazioni, l’Event Tagging facilita la prova di conformità a GDPR (pseudonimizzazione), HIPAA (log accesso) e PCI DSS (mascheramento dati carte). I log mostrano non solo cosa è stato eseguito, ma quali dati sono stati coinvolti.

Qual è la differenza tra Event Tagging e Mascheramento Dinamico?

L’Event Tagging arricchisce i log di audit con etichette per dati sensibili. Il Mascheramento Dinamico agisce a runtime per sostituire questi valori con surrogate oscurate, assicurando che utenti non autorizzati non vedano mai i dati originali.

Quali sono i problemi comuni nell’uso dell’Event Tagging?

- Nessun tag appare: verifica che i pattern regex corrispondano ai dati reali.

- Mascheramento non si attiva: conferma che le regole di Mascheramento Dinamico facciano riferimento allo stesso Tipo di Informazione e istanza.

- Latenza: utilizza campionamento o sposta lo storage dei log per ridurre l’overhead su query ad alto volume.

L’Event Tagging può alimentare altre regole di sicurezza?

Sì. I dati etichettati possono attivare Regole di Audit, Regole di Sicurezza e Regole di Mascheramento. Ciò consente azioni automatiche come bloccare query o mascherare risultati quando vengono rilevati tipi sensibili come DI_Email o DI_CreditCard.

Applicazioni Industriali dell’Event Tagging

L’Event Tagging è più di una funzione tecnica—accelera direttamente la conformità e la gestione dei rischi in settori regolamentati:

- Finanza: Etichettare i campi delle carte di credito supporta gli audit PCI DSS e report SOX collegando le query SQL all’accesso a dati PAN sensibili.

- Sanità: Le tracce di audit etichettate con tipi PHI facilitano le revisioni HIPAA, riducendo la preparazione manuale delle prove.

- SaaS e Cloud: Dimostra l’isolamento dei tenant etichettando query cross-tenant, assicurando trasparenza conforme a GDPR.

- Governo: Fornisce log a prova di manomissione con contesto per tipo di informazione per soddisfare rigidi standard di responsabilità.

- Retail: Tagga PII clienti e cronologia acquisti per rilevamento frodi e pipeline analitiche privacy-by-design.

Contestualizzando i log di audit con l’Event Tagging, le organizzazioni possono trasformare la conformità da un onere manuale e costoso a un meccanismo di prova automatizzato.

Il Futuro della Sicurezza Ispirata ai Dati

L’Event Tagging e la classificazione dei Tipi di Informazioni rappresentano solo il fondamento di un’evoluzione più ampia verso una sicurezza dei dati intelligente e adattiva. La prossima generazione di protezione ispirata ai dati fonderà machine learning, analisi comportamentale e orchestrazione policy automatizzata per prevedere e neutralizzare i rischi prima che si manifestino. Piuttosto che reagire passivamente a campi esposti o usati impropriamente, piattaforme avanzate come DataSunrise correlano dinamicamente intenti utente, contesto query ed etichette di sensibilità in tempo reale—raffinando continuamente le decisioni di accesso, applicando mascheramento contestuale e sospendendo autonomamente attività anomale. Funzionalità come il Mascheramento Dinamico dei Dati mostrano già questo spostamento verso un controllo adattivo e in tempo reale.

Questo paradigma proattivo trasforma la protezione dei dati in un sistema auto-ottimizzante, dove le misure di sicurezza evolvono insieme ai comportamenti degli utenti e ai cambiamenti infrastrutturali. Sfruttando modelli di apprendimento continuo, le piattaforme possono anticipare rischi interni, tentativi di escalation privilegiata e violazioni di policy in ambienti ibridi e multi-cloud. La capacità di applicare automaticamente aggiustamenti dello stato di sicurezza senza intervento umano assicura che la governance non sia un’attività periodica ma un processo continuo e adattivo.

Man mano che le architetture aziendali si fanno sempre più complesse, questo cambiamento ridefinirà la conformità da lista statica a framework vivo e automatizzato. La visione di DataSunrise si allinea a questo futuro—dove standard globali come GDPR, HIPAA, e PCI DSS sono applicati continuamente tramite automazione intelligente, garantendo che privacy, responsabilità e fiducia rimangano centrali in ogni interazione con i dati.

Conclusione

Nelle architetture dati distribuite odierne, la vera sicurezza inizia con una profonda visibilità al punto di prima interazione — il livello proxy. Applicando l’Event Tagging a ogni richiesta client-database, le organizzazioni ottengono insight precisi e contestuali su ogni query, transazione e azione utente. Questi metadati arricchiti formano record audit strutturati che si integrano perfettamente con flussi analitici, di monitoraggio e conformità. Su questa base, il mascheramento dinamico dei dati arricchito con la validazione dei Tipi di Informazioni offre una protezione adattiva e consapevole del contesto che oscura automaticamente i campi sensibili in base all’identità utente, logica delle query, regole aziendali e standard normativi.

DataSunrise fornisce un ecosistema di sicurezza dati completamente integrato che unifica auditing, mascheramento intelligente, prevenzione SQL injection e automazione della conformità in un’unica piattaforma. Le sue capacità avanzate si estendono ulteriormente nella scoperta dati in tempo reale, valutazione dei rischi, scansione delle vulnerabilità e controlli privacy progettati per workload AI e modelli linguistici di grandi dimensioni (LLM), dove proteggere sia i flussi di dati in ingresso che in uscita è sempre più cruciale. Combinando intelligenza a livello di evento con logica di mascheramento, analisi comportamentale e applicazione automatizzata, DataSunrise eleva la sicurezza da semplice osservazione passiva a difesa attiva e auto-regolante.

Le organizzazioni possono esplorare queste funzionalità tramite una demo interattiva o scaricando una valutazione gratuita della DataSunrise Security Suite. Scopri come la tua infrastruttura dati può evolvere da misure di protezione basiche a governance intelligente e automatizzata che rafforza la conformità, migliora la trasparenza e assicura resilienza in ambienti on-premises, ibridi e multi-cloud.

Successivo