Come Auditare Google Cloud SQL

Introduzione

Google Cloud SQL è un servizio gestito per MySQL, PostgreSQL e SQL Server. L’audit in Cloud SQL ti aiuta a dimostrare responsabilità, individuare anomalie e soddisfare i requisiti di normative come GDPR, HIPAA, PCI DSS e SOX. Un efficace audit trail registra i login, l’attività delle query, le modifiche allo schema e gli aggiornamenti delle autorizzazioni. Supporta le indagini, riduce i punti ciechi tra le istanze e fornisce ai team prove da condividere con gli auditor.

Questa guida mostra come configurare l’audit nativo per SQL Server su Cloud SQL, rivedere e centralizzare i log, ed estendere la configurazione con DataSunrise per monitoraggio in tempo reale, mascheramento, scoperta e reportistica pronta per l’audit. Vedrai come abilitare SQL Server Audit su Cloud SQL, esportare file .sqlaudit su Cloud Storage, cercare eventi in Cloud Logging e analizzare le tendenze in BigQuery. Successivamente integreremo DataSunrise per aggiungere avvisi immediati, mascheramento basato sui ruoli per campi sensibili, report di conformità automatizzati e una vista unificata tra più istanze Cloud SQL.

Cosa Cattura un Audit Trail

Un audit trail in Cloud SQL dovrebbe coprire ogni azione che può influenzare l’integrità o l’accesso ai dati. Non si tratta solo di cosa è accaduto, ma anche di chi, quando, dove e su quale oggetto.

- Eventi di accesso — Login riusciti e falliti, inizio/fine sessione, escalation di privilegi. Utile per rilevare tentativi di forza bruta e accessi fuori orario da account privilegiati.

- Query — Istruzioni

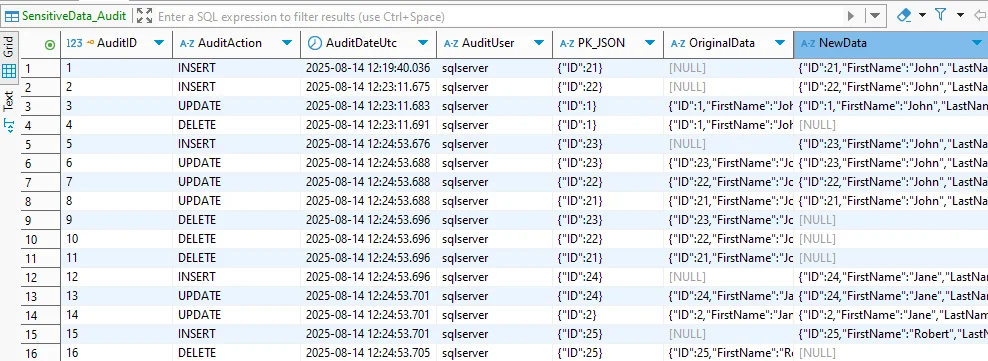

SELECTsu tabelle sensibili, esportazioni ad-hoc, letture prolungate. Ti aiuta a vedere chi ha visualizzato PII e con quale frequenza i dati escono dalla fonte. - Modifiche —

INSERT,UPDATE,DELETE, caricamenti in blocco. Permette di associare modifiche specifiche dei dati a un utente, sessione e intervallo temporale. - Operazioni sullo schema —

CREATE,ALTER,DROPper tabelle, viste, procedure o indici. Fondamentale per rilevare deriva e modifiche strutturali non autorizzate. - Cambiamenti di permessi —

GRANT,REVOKE, modifiche ai membri dei ruoli. Mostra quando l’accesso si è ampliato e chi lo ha approvato.

Avvio Rapido: Audit Nativo SQL Server su Cloud SQL

Crea un audit server

CREATE SERVER AUDIT GCloudAudit

TO FILE (FILEPATH = '/var/opt/mssql/audit', MAXSIZE = 100 MB);

ALTER SERVER AUDIT GCloudAudit WITH (STATE = ON);

Monitora letture su una tabella sensibile (ambito database)

CREATE DATABASE AUDIT SPECIFICATION AuditTransactions

FOR SERVER AUDIT GCloudAudit

ADD (SELECT ON dbo.transactions BY public)

WITH (STATE = ON);

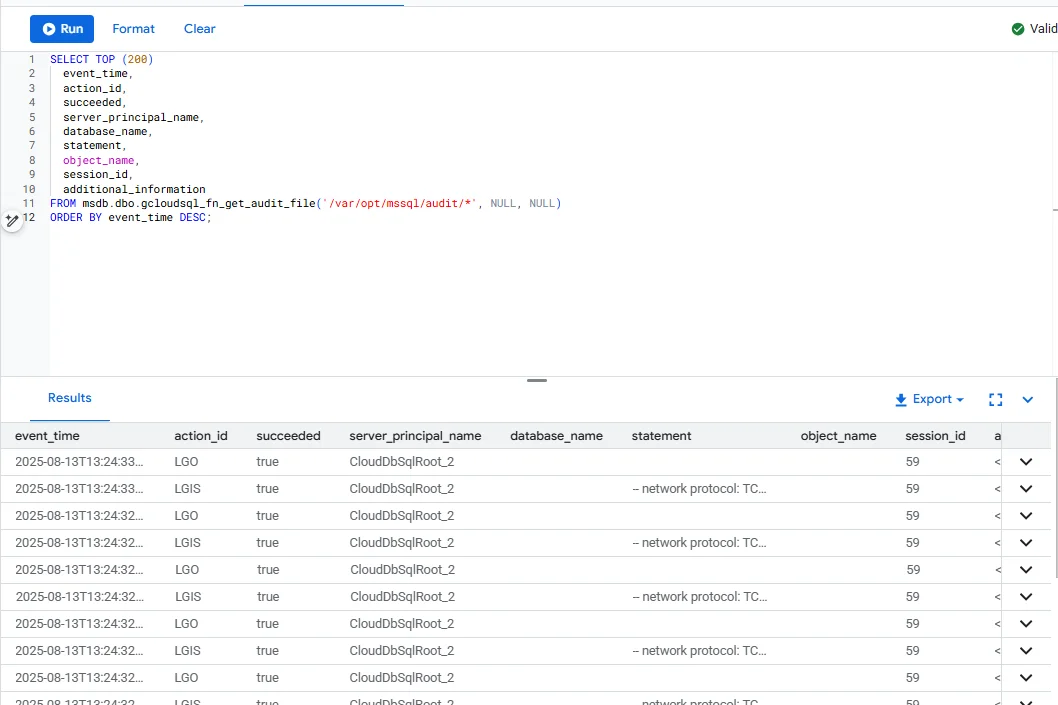

Revisiona i dati di audit

Usa l’helper di Cloud SQL (funziona benissimo con i tuoi screenshot):

SELECT TOP (200)

event_time,

action_id,

succeeded,

server_principal_name,

database_name,

statement,

object_name,

session_id,

additional_information

FROM msdb.dbo.gcloudsql_fn_get_audit_file('/var/opt/mssql/audit/*', NULL, NULL)

ORDER BY event_time DESC;

Oppure la funzione standard di SQL Server:

SELECT *

FROM sys.fn_get_audit_file('/var/opt/mssql/audit/*.sqlaudit', NULL, NULL);

Centralizza e Analizza i Log di Audit

- Esporta i file

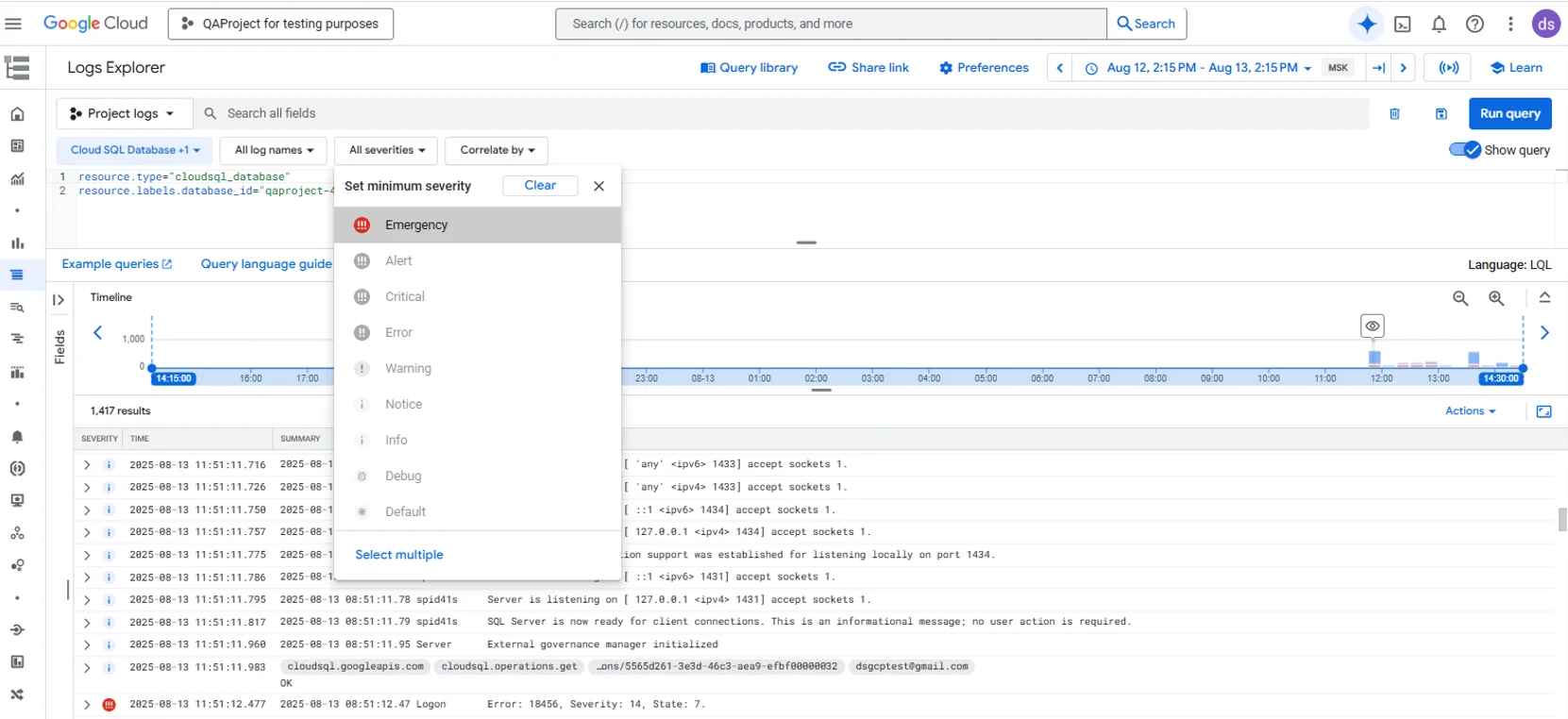

.sqlauditda/var/opt/mssql/auditverso Cloud Storage per una retention a basso costo. - Importa gli eventi di audit in Cloud Logging per cercare e correlare con altri log GCP.

- Caricali in BigQuery per l’analisi delle tendenze, dashboard e analisi a lungo termine.

Limitazioni degli Strumenti Nativi

| Limitazione | Impatto |

|---|---|

| Nessun alert in tempo reale | I team reagiscono solo dopo la revisione dei log |

| Dati sensibili appaiono in chiaro | Rischio in caso di esposizione dei log |

| Isolamento per istanza | Difficile correlare tra molte istanze Cloud SQL |

| Ambito dell’audit statico | Nuove tabelle sensibili richiedono riconfigurazione manuale |

| Automazione minima nei report | Lavoro extra per produrre report conformi |

Estendi l’Audit con DataSunrise

DataSunrise aggiunge uno strato operativo sulla pipeline di audit di Cloud SQL. Centralizza la supervisione, applica controlli in tempo reale e produce prove da consegnare agli auditor—senza modificare le applicazioni.

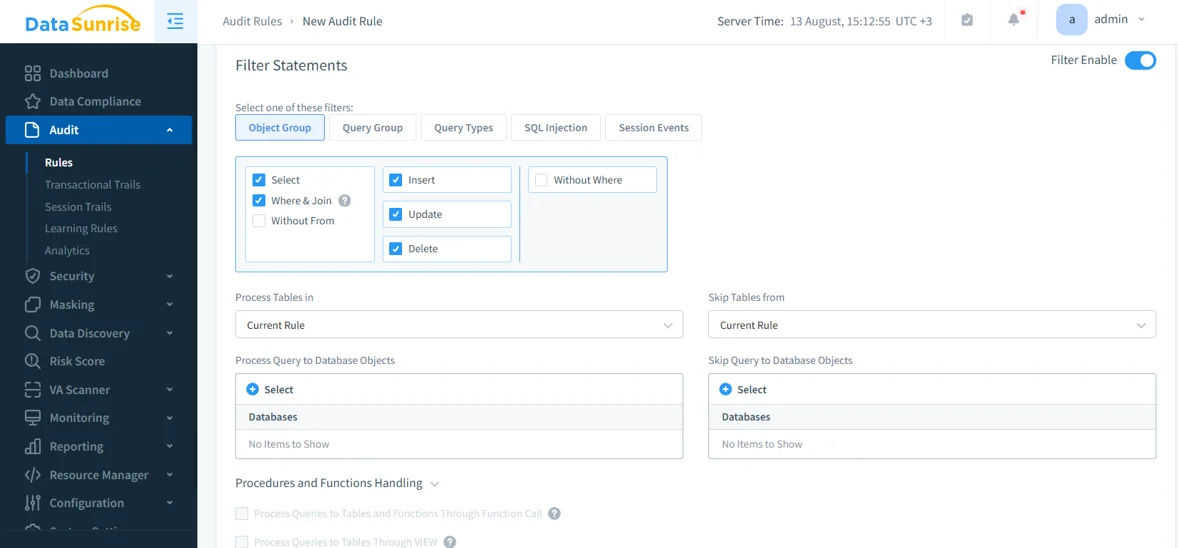

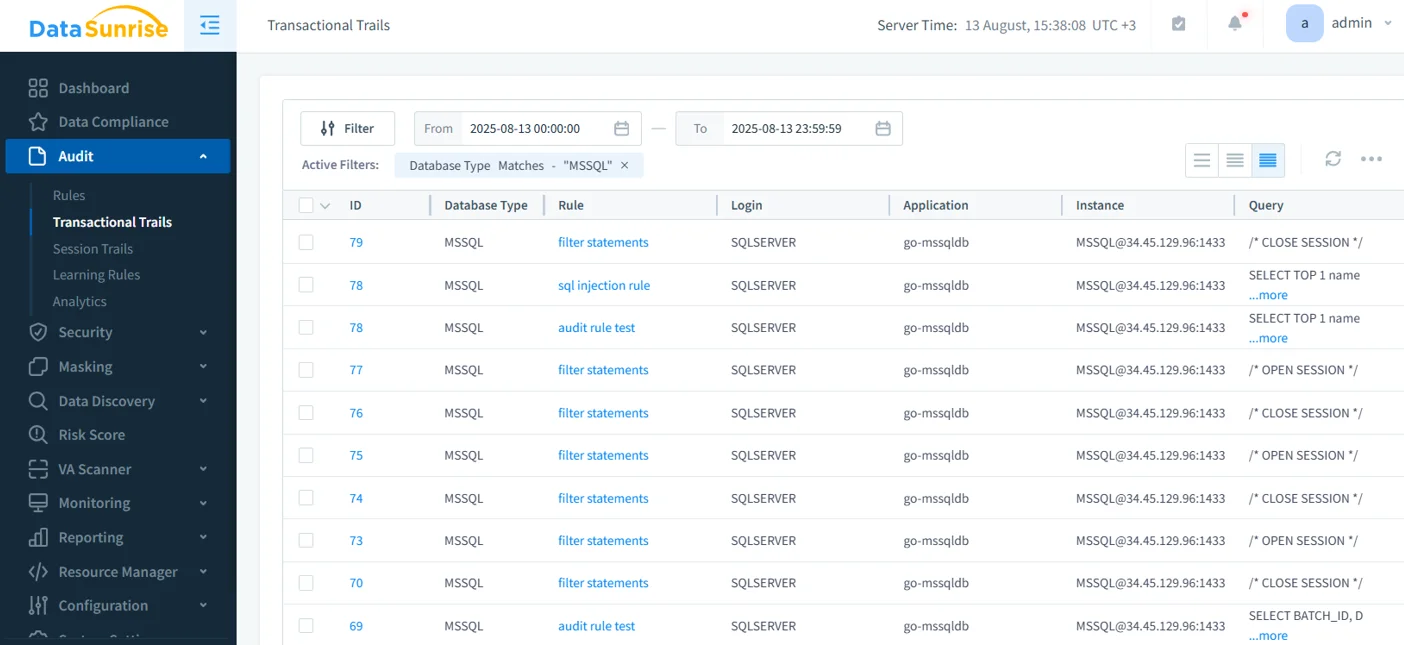

Ambito e precisione delle regole

Usa Regole di audit granulari per definire esattamente cosa catturare a livello di database, schema, tabella, colonna e azione. Restringi per utente, ruolo, intervallo IP, app cliente o pattern di istruzioni per ridurre il rumore. Tipici usi includono focalizzarsi su SELECT contro tabelle PII, bloccare esportazioni massive o tracciare attività privilegiate.

Monitoraggio e avvisi in tempo reale

Il monitoraggio in tempo reale osserva le query mentre accadono e attiva avvisi verso SIEM, email o Slack. Imposta soglie e regole di anomalia per login da forza bruta, accessi fuori orario, conteggi di righe insoliti o picchi improvvisi di letture. Questo trasforma l’audit da log retrospettivo a controllo attivo.

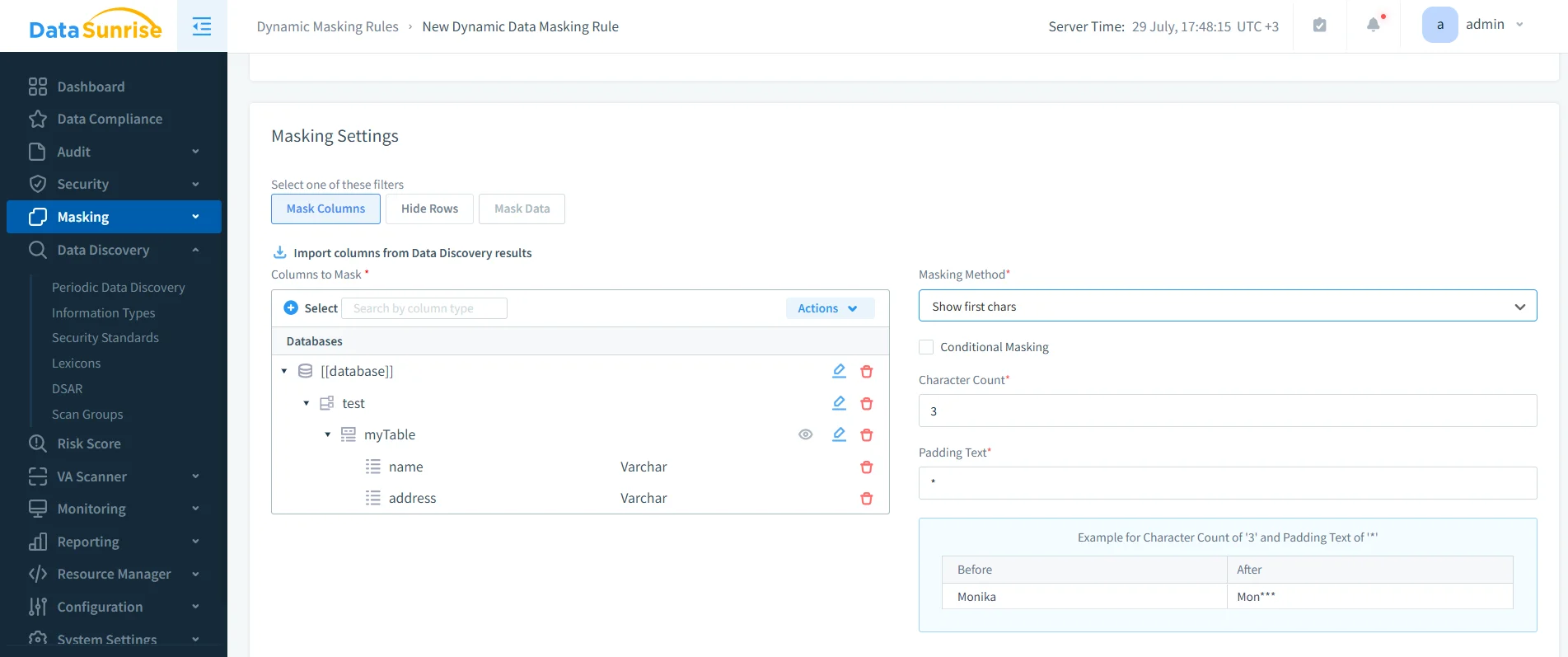

Mascheramento in tempo reale

Il mascheramento dinamico dei dati protegge PII/PHI all’esecuzione delle query con politiche consapevoli dei ruoli (rivelazione parziale, tokenizzazione, spostamento date, randomizzazione). I valori mascherati passano attraverso strumenti BI ed esportazioni, riducendo il rischio di fuga anche quando i team interrogano dati di produzione.

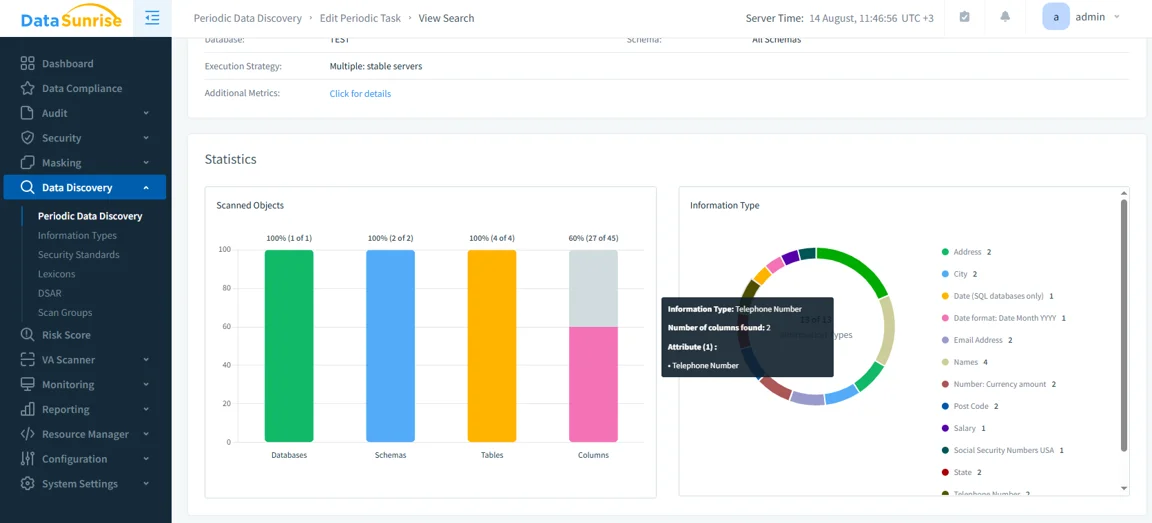

Scoperta di dati sensibili

La scoperta dei dati sensibili scansiona continuamente gli schemi per classificare campi come nomi, indirizzi, ID e numeri di carta. Rileva nuove colonne sensibili man mano che i modelli evolvono e promuove i risultati in regole di audit o mascheramento, mantenendo la copertura aggiornata senza lavori manuali.

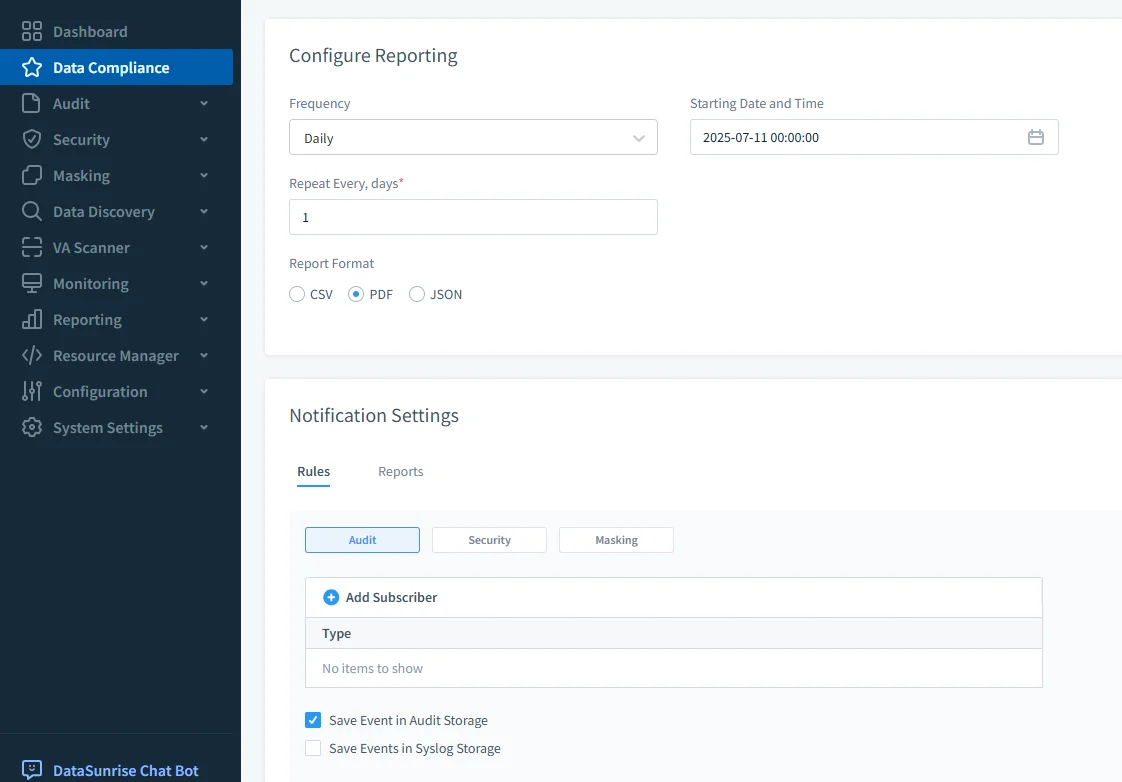

Reportistica per la conformità

La reportistica per la conformità genera report pronti per gli auditor mappati a GDPR, HIPAA, PCI DSS e SOX. Pianifica pacchetti di evidenze, monitora i cambiamenti di regole nel tempo ed esporta in formati accettati dai revisori.

Tutti questi controlli si sovrappongono al tuo attuale flusso .sqlaudit. Continua a esportare su Cloud Storage, streammare verso Cloud Logging e analizzare in BigQuery; DataSunrise aggiunge applicazione delle regole e prove pronte in cima a quella pipeline.

Best Practices

| Best Practice | Descrizione |

|---|---|

| Centralizza e proteggi i log | Esporta su Cloud Storage o Cloud Logging con regole di ciclo di vita; alimenta SIEM o BigQuery. |

| Usa accesso basato sui ruoli | Limita chi può leggere i log grezzi; gli sviluppatori dovrebbero vedere valori mascherati quando possibile. |

| Automatizza gli aggiornamenti sugli ambiti | Usa la scoperta per includere nuovi schemi/tabelle senza lacune manuali. |

| Abilita supervisione in tempo reale | Genera avvisi su login falliti, query insolite e accessi fuori orario. |

Mappatura della Conformità (a colpo d’occhio)

- GDPR, HIPAA, PCI DSS e SOX richiedono responsabilità e registri auditable.

- SQL Server Audit nativo fornisce la traccia.

- DataSunrise aggiunge controlli in tempo reale, mascheramento, scoperta e reportistica pronta per audit che allinea le evidenze a ogni framework.

Riepilogo

SQL Server Audit nativo su Cloud SQL ti offre una copertura solida. Abbinalo a Cloud Storage, Cloud Logging e BigQuery per retention, ricerca e analisi delle tendenze. Aggiungi DataSunrise per ottenere avvisi in tempo reale, mascheramento, scoperta e report automatizzati—così il tuo ambiente Cloud SQL resta sicuro, auditabile e pronto per la conformità. Riduci anche lo sforzo manuale, diminuisci i punti ciechi tra le istanze e accelera le indagini con un’unica traccia coerente.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora