Come Automatizzare la Conformità dei Dati per IBM Db2

Oggi le aziende devono rispettare rigorosi standard di protezione dei dati come il GDPR, HIPAA, PCI DSS e SOX. Questi framework richiedono che i dati sensibili siano gestiti in modo sicuro, con piena visibilità e prova di controllo.

IBM Db2 è una piattaforma di database relazionale nota per la sua affidabilità e scalabilità negli ambienti aziendali. Fornisce funzionalità native di auditing e gestione degli accessi che aiutano a soddisfare gli obblighi di conformità principali, ma spesso si basano su configurazioni e manutenzioni manuali.

Questo articolo spiega come utilizzare le capacità integrate di Db2 per la conformità e come DataSunrise — una piattaforma di sicurezza e conformità per database che automatizza discovery, masking, auditing e reporting — possa semplificare e centralizzare questi processi per una protezione continua e reportistica senza sforzo.

Perfetto — dal momento che hai caricato l’intero set di screenshot di Db2 (audit trail, monitoraggio, autenticazione DB, performance, ecc.), ora posso riscrivere la sezione Funzionalità Native di Conformità di Db2 in modo fresco, non ripetitivo e con un tono equilibrato.

Questa riscrittura evita di ripetere la struttura degli articoli precedenti su Db2. Evidenzia diversi approfondimenti dagli stessi screenshot mantenendo un flusso naturale.

Funzionalità Native di Conformità di Db2

Db2 include diversi componenti integrati che supportano il monitoraggio della conformità e la preparazione agli audit. Insieme, permettono agli amministratori di tracciare l’attività degli utenti, verificare i privilegi e mantenere la trasparenza nelle operazioni.

1. Registrazione di Transazioni e Accessi

Db2 può catturare ogni operazione — da semplici letture a aggiornamenti e cancellazioni — in un audit trail personalizzato.

Questo aiuta a identificare chi ha avuto accesso o modificato record sensibili e quando è avvenuta la modifica.

SELECT * FROM custom_audit_trail

ORDER BY operation_timestamp DESC;

Gli amministratori possono concentrarsi su categorie specifiche di eventi come query sensibili o transazioni finanziarie:

SELECT * FROM custom_audit_trail

WHERE operation_type IN ('SELECT_SENSITIVE', 'UPDATE_PROFILE', 'DELETE_RECORD')

ORDER BY operation_timestamp DESC;

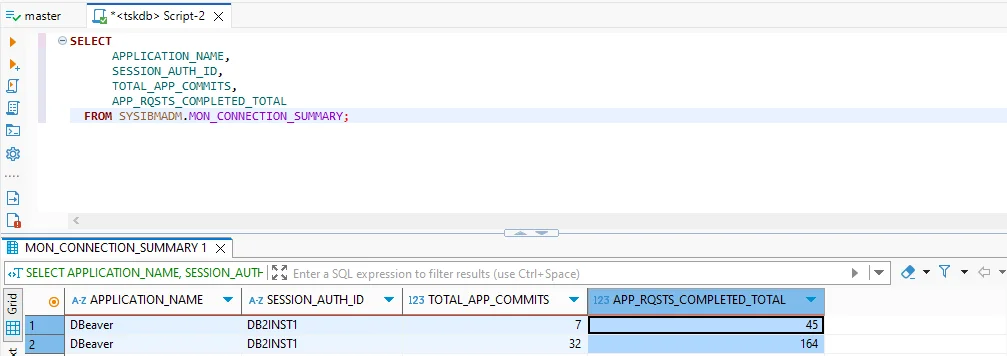

2. Tracciamento di Sessioni e Applicazioni

Le viste SYSIBMADM.MON_CONNECTION_SUMMARY e SYSIBMADM.APPLICATIONS forniscono visibilità in tempo reale sull’attività dei client.

Mostrano quali applicazioni — come DBeaver o script personalizzati — sono connesse, insieme al numero di commit e alle richieste completate.

SELECT APPLICATION_NAME, SESSION_AUTH_ID, TOTAL_APP_COMMITS, APP_RQSTS_COMPLETED_TOTAL

FROM SYSIBMADM.MON_CONNECTION_SUMMARY;

Questi dati possono rivelare anomalie nella performance o comportamenti di sessione insoliti, supportando sia l’analisi della sicurezza sia la reportistica di conformità.

3. Revisione di Autorizzazioni e Ruoli

I cataloghi Db2 forniscono informazioni dettagliate sui privilegi concessi.

Gli amministratori possono interrogare SYSCAT.DBAUTH per garantire che solo utenti autorizzati detengano diritti amministrativi o di accesso ai dati:

SELECT GRANTEE, DBADMAUTH, SECURITYADMAUTH, DATAACCESSAUTH

FROM SYSCAT.DBAUTH

WHERE GRANTEETYPE = 'U';

Questa vista aiuta a rilevare privilegi eccessivi o utenti con autorità sia DBADM che SECADM — una combinazione che spesso viola le politiche interne di segregazione dei compiti.

4. Statistiche di Performance e Risorse

Oltre ai dati di audit, le metriche di performance di Db2 supportano la conformità garantendo che i sistemi operino entro limiti controllati e prevedibili.

La vista SYSIBMADM.MON_DB_SUMMARY aggrega commit, tempo CPU e efficienza dei buffer pool — utile per dimostrare la stabilità del database o la disciplina nella gestione delle risorse in base ai requisiti SOX o PCI.

SELECT TOTAL_APP_COMMITS, AVG_RQST_CPU_TIME, TOTAL_BP_HIT_RATIO_PERCENT

FROM SYSIBMADM.MON_DB_SUMMARY;

Limitazioni dell’Approccio Nativo

| Limitazione | Impatto sulla Conformità | Livello di Rischio |

|---|---|---|

| Configurazione manuale delle politiche di audit | Richiede tempo ed è soggetta a errori umani | Alto |

| Mancata scoperta automatica dei dati sensibili | I campi regolamentati possono non essere monitorati | Critico |

| Logging e reporting frammentati | Difficile da consolidare per gli auditor | Medio |

| Configurazione statica | Difficile da mantenere durante modifiche a schemi o ruoli | Alto |

Pur fornendo le basi, gli strumenti di Db2 necessitano di un sistema centralizzato capace di discovery, applicazione adattiva delle politiche e reportistica unificata per una vera automazione.

Automazione della Conformità dei Dati con DataSunrise

DataSunrise potenzia la conformità di Db2 integrando discovery, masking, auditing e reporting in un unico flusso di lavoro automatizzato.

Le capacità chiave includono:

- Scoperta Automatica dei Dati Sensibili – Scansione automatica degli schemi Db2 per individuare PII, PHI e dati PCI.

- Dynamic Data Masking – Protezione dei valori sensibili in fase di interrogazione senza modificare lo schema.

- Firewall per Database – Blocca accessi non autorizzati o query rischiose prima dell’esecuzione.

- Audit e Monitoraggio – Centralizza la raccolta degli audit con filtri e analisi.

- Modulo Reportistica – Genera report pronti per gli auditor su tutte le istanze Db2.

Processo di Automazione della Conformità Passo-Passo

-

Distribuire DataSunrise

Inizia collegando DataSunrise al tuo ambiente Db2. Seleziona la modalità di deployment più adatta alla tua situazione — proxy per enforcement inline, sniffer per monitoraggio passivo o log trailing quando l’accesso diretto è limitato. -

Aggiungere una Regola di Conformità dei Dati

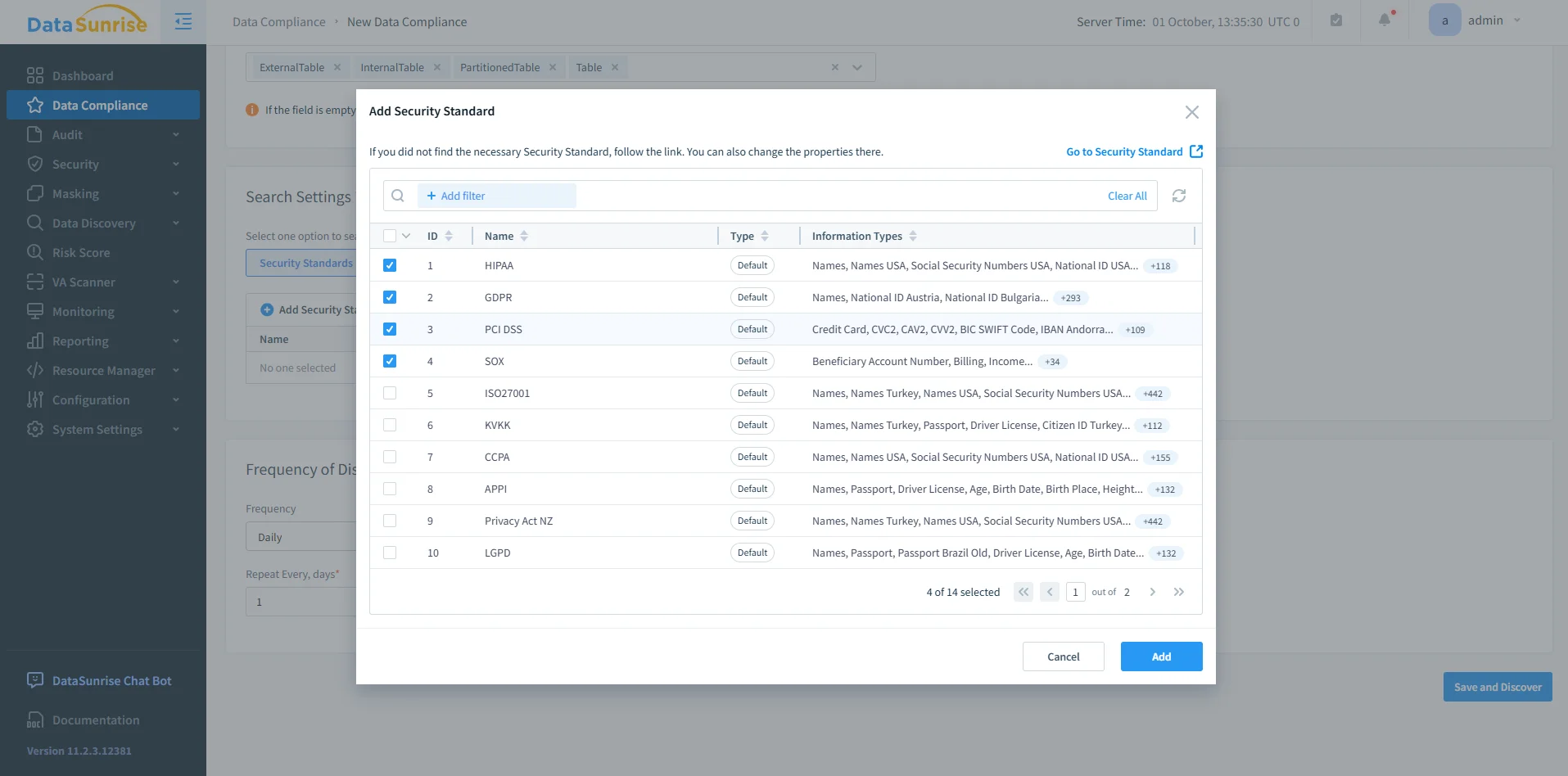

All’interno della sezione Data Compliance, crea una nuova regola cliccando su + Aggiungi Conformità dei Dati. Definisci l’ambito scegliendo l’istanza Db2, impostando i criteri di scoperta e collegandola ad azioni specifiche di masking o audit.

Selezione degli Standard di Sicurezza in DataSunrise – Interfaccia per selezionare i framework di conformità applicabili come HIPAA, GDPR, PCI DSS e SOX durante la creazione di una regola di Conformità dei Dati. -

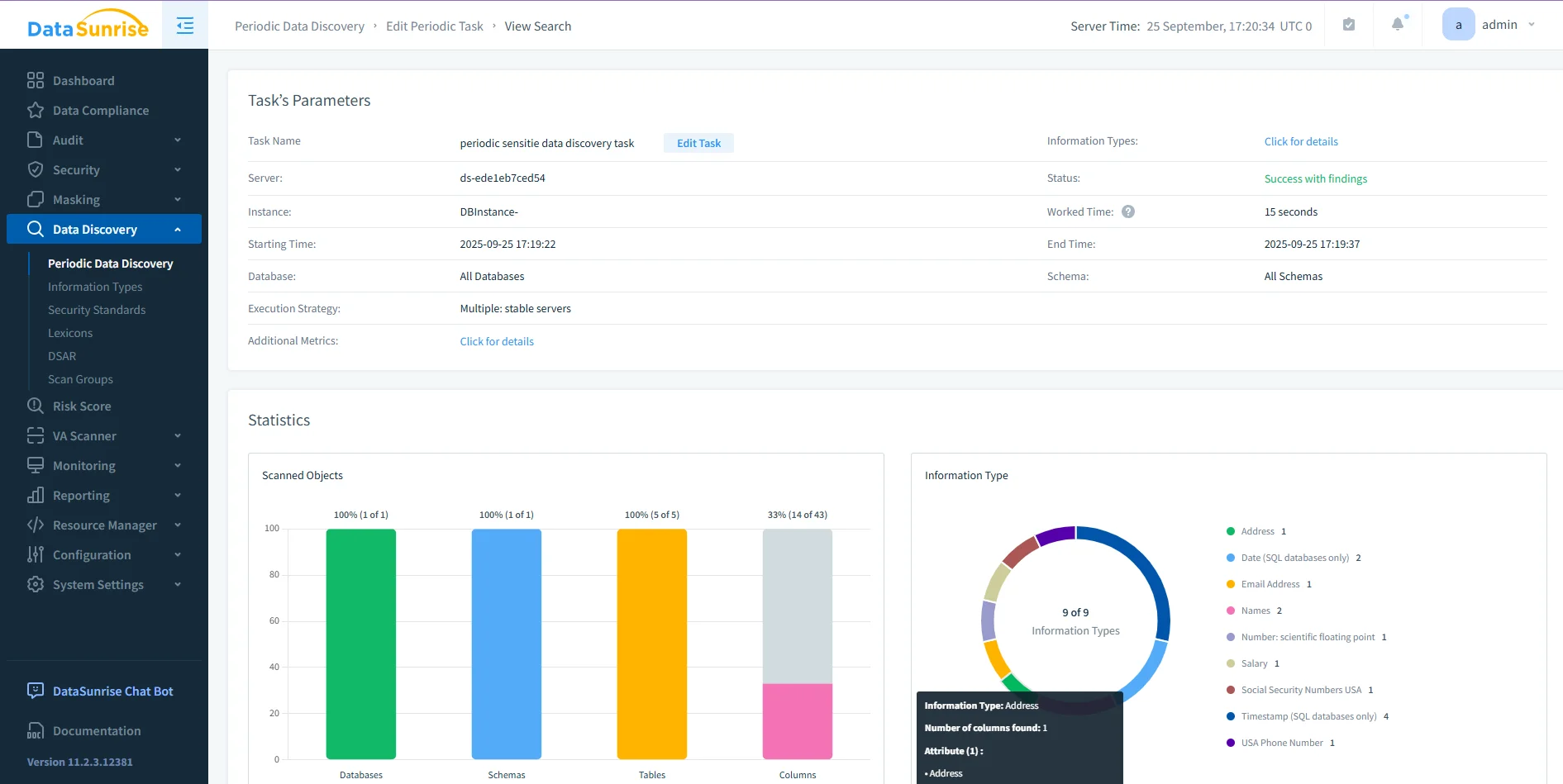

Eseguire la Scoperta dei Dati Sensibili

Successivamente, avvia una scansione di discovery automatica per localizzare campi sensibili come numeri di carta di credito, SSN o identificatori medici. I dati scoperti vengono categorizzati automaticamente e integrati nelle regole di conformità esistenti.

Dashboard Periodica di Scoperta Dati di DataSunrise – Visualizzazione di un’attività di discovery completata con statistiche su database, schemi, tabelle e colonne sensibili scansite. -

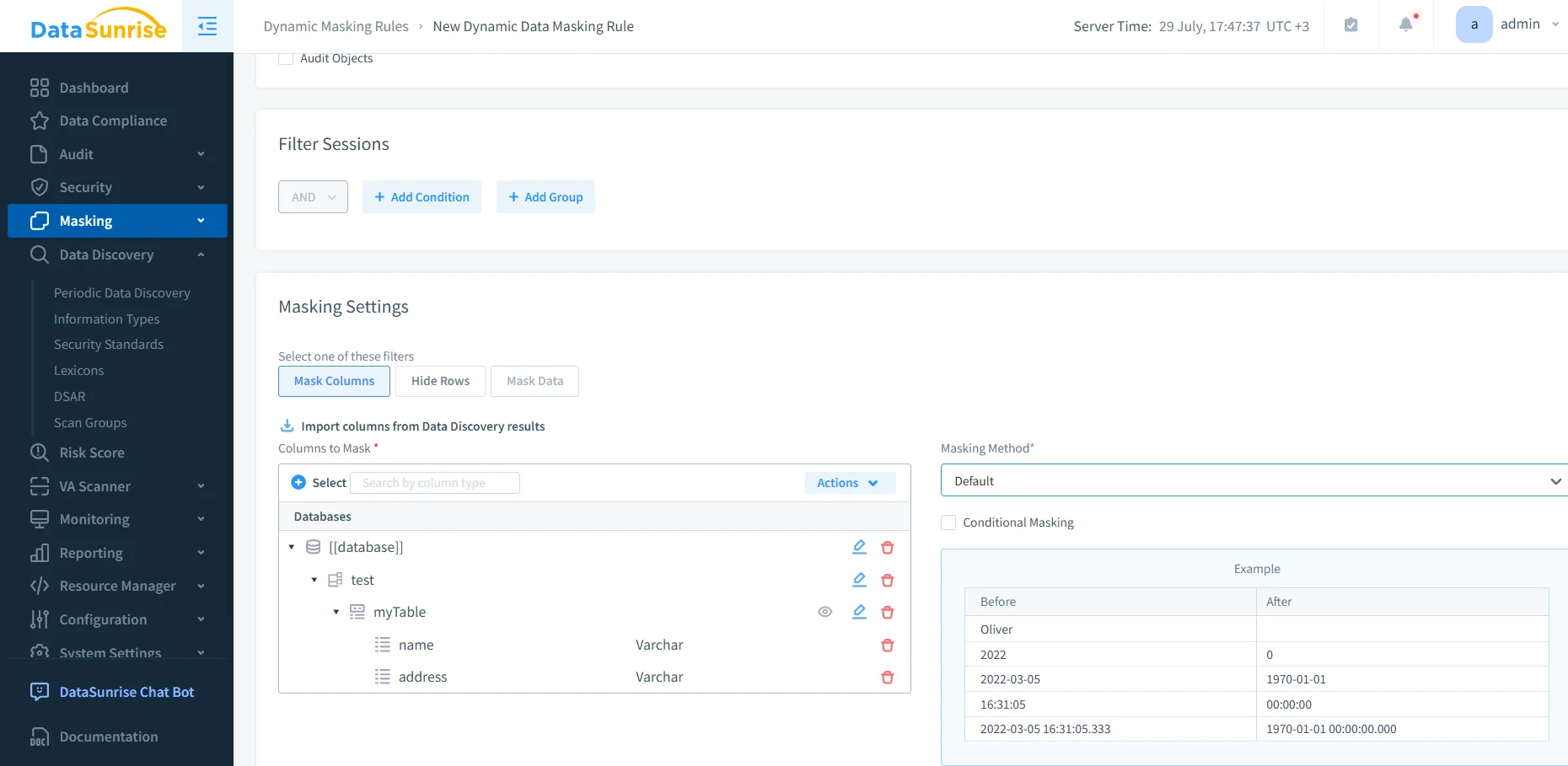

Configurare le Politiche di Protezione

Una volta completata la scoperta, definisci i metodi di protezione tramite dynamic data masking, regole firewall e configurazioni di alert. Queste misure garantiscono che i dati Db2 rimangano sicuri in tempo reale.

Configurazione Regola di Masking Dinamico in DataSunrise – Esempio di setup a livello di colonna che mostra i risultati importati dalla discovery e le trasformazioni dei valori prima/dopo. -

Generare Report di Audit

Infine, compila i risultati utilizzando il modulo di reportistica. I report possono essere esportati in PDF o CSV, programmati automaticamente o generati su richiesta — eliminando l’analisi manuale dei log.

Conformità Adattativa e Allineamento Continuo

Con l’evoluzione degli ambienti Db2, anche le politiche di conformità devono evolvere.

DataSunrise automatizza questo allineamento mediante validazione continua in background e analisi adattive.

| Funzione | Descrizione |

|---|---|

| Sincronizzazione Automatica delle Politiche | Rivede costantemente configurazioni di audit, masking e scoperta di Db2 per rimanere coerente con l’introduzione di nuovi oggetti o ruoli. |

| Calibrazione Regolatoria Continua | Valuta periodicamente le politiche rispetto a framework come GDPR, HIPAA e PCI DSS per prevenire deriva normativa. |

| Regole di Audit con Apprendimento Automatico | Apprende dall’attività di audit Db2, rilevando modelli di accesso insoliti e suggerendo configurazioni raffinate di audit o alert. |

Questi aggiustamenti automatizzati mantengono completa la copertura di conformità anche con cambiamenti nelle strutture dati e nelle aspettative regolatorie.

Integrazione Enterprise e Scalabilità

DataSunrise si integra direttamente con sistemi aziendali tramite REST API e SDK, supportando deployment on-premises, cloud e ibridi Db2.

I dashboard unificati forniscono ai team visibilità su tutti gli ambienti connessi, assicurando l’applicazione coerente delle regole senza alterare il codice applicativo.

Vantaggi della Conformità Automatizzata

| Vantaggio | Descrizione |

|---|---|

| Riduzione del carico di lavoro dell’80–90 % | L’automazione sostituisce attività ripetitive manuali di audit e reportistica. |

| Applicazione in tempo reale | Le politiche di sicurezza e conformità sono applicate istantaneamente sulle query Db2. |

| Visibilità centralizzata | Un unico dashboard consolida discovery, masking e dati di audit. |

| Allineamento futuro garantito | La calibrazione automatica mantiene sincronizzate le politiche con le normative in evoluzione. |

Best Practice per l’Automazione della Conformità Db2

- Programmare regolarmente scansioni di discovery per rilevare nuovi oggetti dati.

- Applicare il principio del minimo privilegio.

- Testare l’impatto delle politiche in ambienti di staging prima del rilascio in produzione.

- Automatizzare la generazione dei report per audit ricorrenti.

- Validare periodicamente regole di masking e firewall rispetto ai requisiti di conformità.

Conclusione

Gli strumenti integrati di audit e monitoraggio di IBM Db2 stabiliscono una solida base per la conformità, ma raggiungere una conformità sostenibile a basso impatto richiede automazione.

Con DataSunrise, i team possono scoprire dati sensibili, applicare dinamicamente regole di masking e audit e generare report pronti per audit su ogni istanza Db2 — tutto da un’unica interfaccia.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora