Automazione della Conformità dei Dati Teradata

Le organizzazioni che lavorano con Teradata gestiscono grandi quantità di dati sensibili finanziari, sanitari e clienti. La conformità a framework quali GDPR, HIPAA, PCI DSS e SOX richiede una governance rigorosa su come questi dati vengono accessi, archiviati e trattati.

Le pratiche tradizionali di conformità si basano fortemente sulla configurazione manuale delle regole, audit periodici e monitoraggio frammentato. Questo spesso conduce a una deriva nella conformità e a risposte ritardate alle violazioni. I meccanismi nativi di logging e sicurezza di Teradata costituiscono una base, ma non sono progettati per una conformità continua e autonoma.

Recenti ricerche di Gartner evidenziano che le organizzazioni che adottano una conformità guidata dall’automazione riducono i tempi di preparazione agli audit fino al 70%. Nel frattempo, il Rapporto sui Costi delle Violazioni di Dati di IBM mostra che i fallimenti nella conformità sono tra i maggiori fattori che amplificano i costi degli incidenti di sicurezza. Inoltre, TechTarget sottolinea che l’automazione della conformità è ora considerata essenziale per soddisfare le richieste normative in evoluzione senza sovraccaricare i team IT.

DataSunrise colma queste lacune con un’automazione avanzata della conformità. Attraverso funzionalità come il Compliance Autopilot, regole di audit guidate dal machine learning e allineamento delle policy in tempo reale, le organizzazioni ottengono un approccio a zero interventi manuali per mantenere la postura regolatoria in ambienti Teradata complessi.

Cos’è la Conformità dei Dati?

La conformità dei dati si riferisce all’insieme di processi, regole e tecnologie che garantiscono la gestione dei dati in accordo con requisiti legali, normativi e organizzativi. Copre la privacy dei dati, il controllo degli accessi, l’auditing e l’archiviazione sicura.

In pratica, la conformità assicura che le organizzazioni:

- Proteggano informazioni sensibili come PII (dati personali identificativi) e PHI (dati sanitari protetti).

- Mantengano accurati audit trail dei dati per responsabilità.

- Applichino adeguate misure di sicurezza del database per prevenire violazioni e accessi non autorizzati.

- Adottino salvaguardie come il data masking per proteggere i campi sensibili dall’esposizione.

- Utilizzino strumenti di gestione della conformità per automatizzare report e monitoraggio.

Per le aziende che utilizzano Teradata, la conformità non è solo un obbligo normativo, ma una necessità strategica per costruire fiducia, ridurre i rischi e mantenere l’integrità operativa.

Pratiche Nativa di Conformità in Teradata

Teradata fornisce diversi strumenti e funzionalità a supporto della conformità. Queste funzioni aiutano gli amministratori a tracciare le attività degli utenti, proteggere informazioni sensibili e applicare regole di accesso.

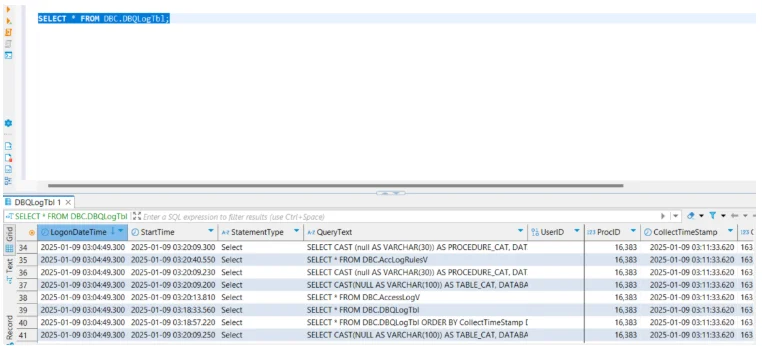

Access Logging

Teradata conserva registrazioni dettagliate degli accessi degli utenti, query e attività a livello di sessione. Gli amministratori possono interrogare le tabelle di sistema per verificare chi ha acceduto al sistema e quali azioni sono state eseguite.

Ad esempio, esaminando la tabella AccessLog:

-- Recupera gli ultimi 100 eventi di login e query

SELECT TOP 100

UserName,

LogDate,

LogTime,

Event,

Text

FROM dbc.AccessLog

ORDER BY LogDate DESC, LogTime DESC;

-- Filtra i tentativi di login falliti

SELECT

UserName,

Event,

LogDate,

LogTime,

Text

FROM dbc.AccessLog

WHERE Event = 'LOGON_FAILED'

ORDER BY LogDate DESC;

Questa query aiuta i team di conformità a verificare i tentativi di accesso, l’esecuzione di query e l’accesso agli oggetti. Tuttavia, senza correlazione automatizzata, questi log possono diventare rapidamente ingombranti in ambienti ad alto volume.

Controllo degli Accessi Basato sui Ruoli (RBAC)

Il RBAC in Teradata consente agli amministratori di definire ruoli e assegnare permessi basati sui principi del minimo privilegio. Ciò garantisce che gli utenti dispongano solo dell’accesso necessario per le proprie responsabilità.

Esempio di creazione di un ruolo e concessione di privilegi:

-- Crea un nuovo ruolo per gli auditor

CREATE ROLE AuditRole;

-- Concede accesso SELECT su più tabelle sensibili

GRANT SELECT ON Sales.CustomerData TO AuditRole;

GRANT SELECT ON Finance.PaymentRecords TO AuditRole;

-- Concede diritti di UPDATE sulle tabelle di log solo agli operatori di sistema

GRANT UPDATE ON Audit.EventTracking TO SysOpRole;

-- Assegna ruoli agli utenti

GRANT AuditRole TO User_AuditTeam;

GRANT SysOpRole TO User_SecurityOps;

Questo approccio rafforza la conformità a standard come PCI DSS limitando l’esposizione dei dati sensibili. Tuttavia, mantenere decine di ruoli manualmente in grandi distribuzioni può diventare complesso.

Crittografia a Riposo e in Transito

Teradata supporta la crittografia nativa per proteggere i dati sensibili sia su disco che durante la trasmissione. La crittografia a riposo è configurata a livello di storage, mentre quella in transito assicura una comunicazione sicura tra client e database.

Abilitare la crittografia per le connessioni client:

# Sessione BTEQ sicura con crittografia

bteq <Esempio di crittografia delle esportazioni:

# Esporta risultati di query con crittografia OpenSSL

bteq <Nonostante la crittografia migliori la sicurezza, richiede una gestione attenta delle chiavi e l’applicazione di policy per rimanere conformi a standard in evoluzione come GDPR e HIPAA.

Viste di Sistema per il Monitoraggio

Teradata fornisce viste di sistema come dbc.AccessLog e dbc.EventLog per un monitoraggio più approfondito della conformità. Queste viste contengono dettagli granulari sugli eventi di sistema, operazioni DDL e modifiche di sicurezza.

Esempio di query su EventLog:

-- Mostra le ultime 50 modifiche allo schema

SELECT TOP 50

EventTime,

UserName,

EventText

FROM dbc.EventLog

WHERE EventText LIKE '%CREATE TABLE%'

OR EventText LIKE '%DROP TABLE%'

ORDER BY EventTime DESC;

-- Controlla chi ha modificato i ruoli di sicurezza

SELECT

EventTime,

UserName,

EventText

FROM dbc.EventLog

WHERE EventText LIKE '%GRANT ROLE%'

OR EventText LIKE '%REVOKE ROLE%'

ORDER BY EventTime DESC;

Ciò permette agli amministratori di tracciare cambiamenti di schema o tentativi di modificare oggetti critici del database. Tuttavia, senza reportistica centralizzata e automazione, le organizzazioni rischiano di perdere violazioni di conformità nascoste in grandi dataset di eventi.

Limitazioni delle Funzionalità Native

Pur essendo utili, questi meccanismi presentano importanti limitazioni:

- I log richiedono una revisione manuale e spesso mancano di correlazione o contesto.

- Le policy necessitano di aggiornamenti manuali frequenti per stare al passo con i cambiamenti normativi.

- Non esiste un framework automatizzato per la reportistica di conformità né supporto incorporato per la gestione della conformità su più database.

Per queste ragioni, le aziende si rivolgono a piattaforme di automazione come DataSunrise per una copertura completa della conformità.

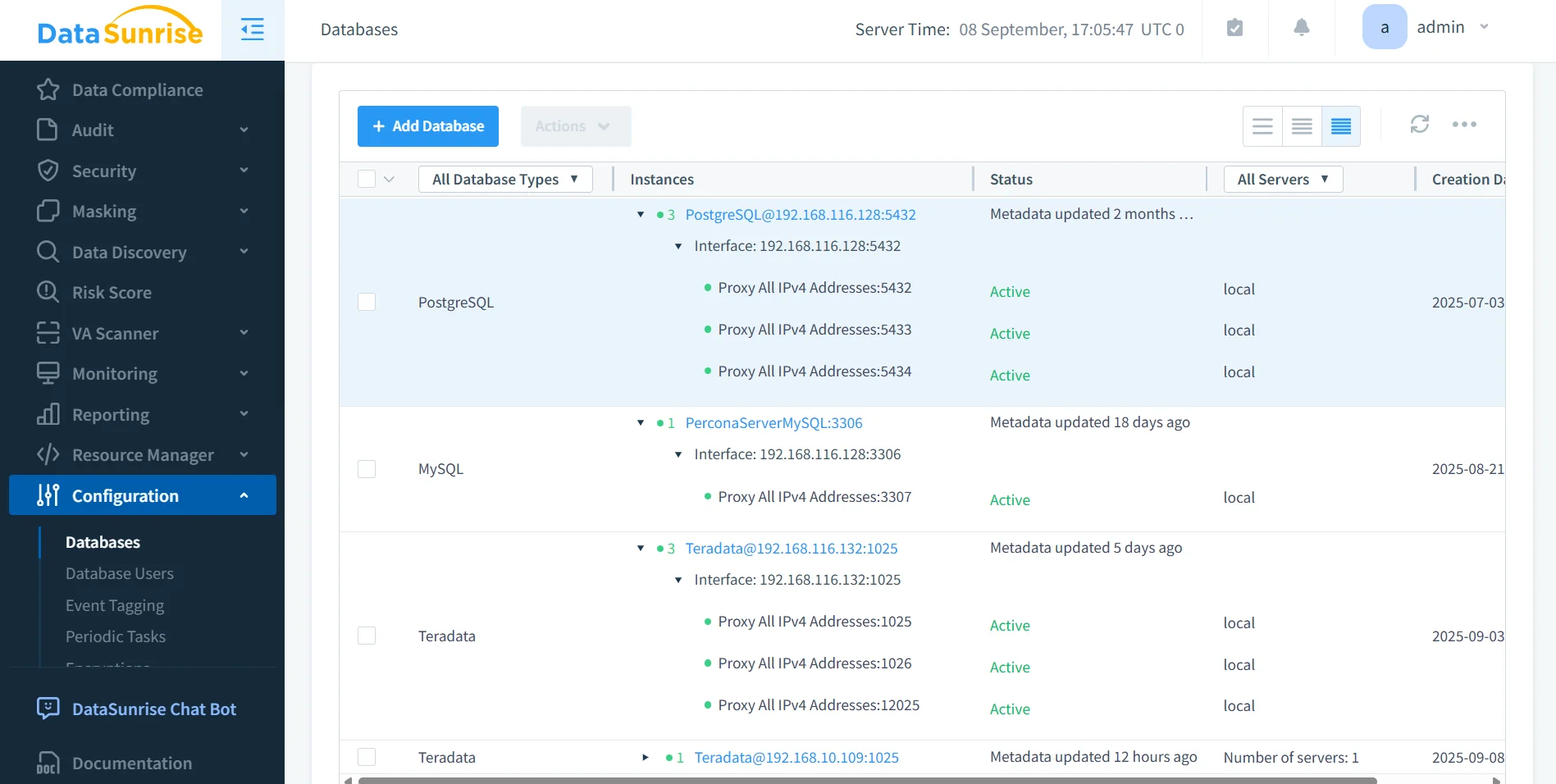

DataSunrise per l’Automazione della Conformità dei Dati Teradata

DataSunrise estende le capacità di Teradata con controlli di conformità autonomi progettati per implementazioni multi-ambiente su larga scala.

Monitoraggio Centralizzato

Invece di lavorare con log frammentati, DataSunrise consolida tutti i dati di conformità Teradata in una dashboard centrale.

Gli amministratori ottengono:

- Una vista unificata dello stato di conformità su Teradata e oltre 40 piattaforme dati supportate.

- Notifiche in tempo reale per anomalie quali esportazioni massive, query anomale o tentativi ripetuti di login falliti.

- Integrazione SIEM, che consente visibilità della conformità in tutto l’ecosistema IT.

Questo livello di supervisione centralizzata garantisce che nessuna attività rimanga inosservata, migliorando sia la sicurezza sia la prontezza alla conformità.

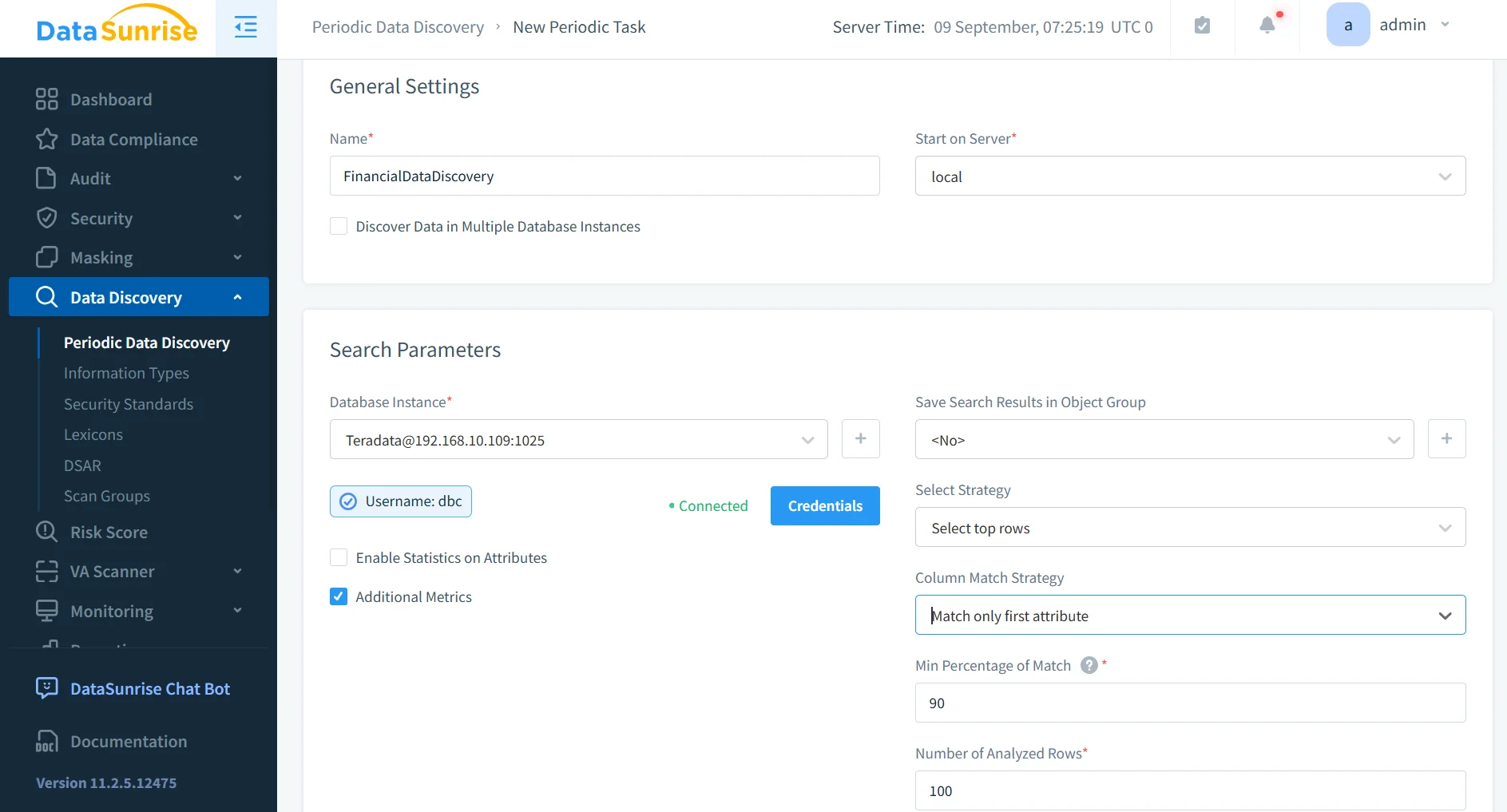

Scoperta di Dati Sensibili

Il motore di scoperta di dati sensibili in DataSunrise automatizza la classificazione delle informazioni critiche.

Funziona su dataset strutturati, semi-strutturati e non strutturati attraverso:

- L’uso di riconoscimento di pattern per identificatori come carte di credito o numeri di previdenza sociale.

- L’applicazione di analisi contestuale per dati personali come nomi, email e indirizzi.

- L’impiego di scansione OCR per localizzare contenuti sensibili nascosti in documenti e immagini scansionate.

I risultati alimentano direttamente i flussi di lavoro di masking e audit, assicurando che i dati non vengano solo scoperti ma anche protetti con enforcement immediato.

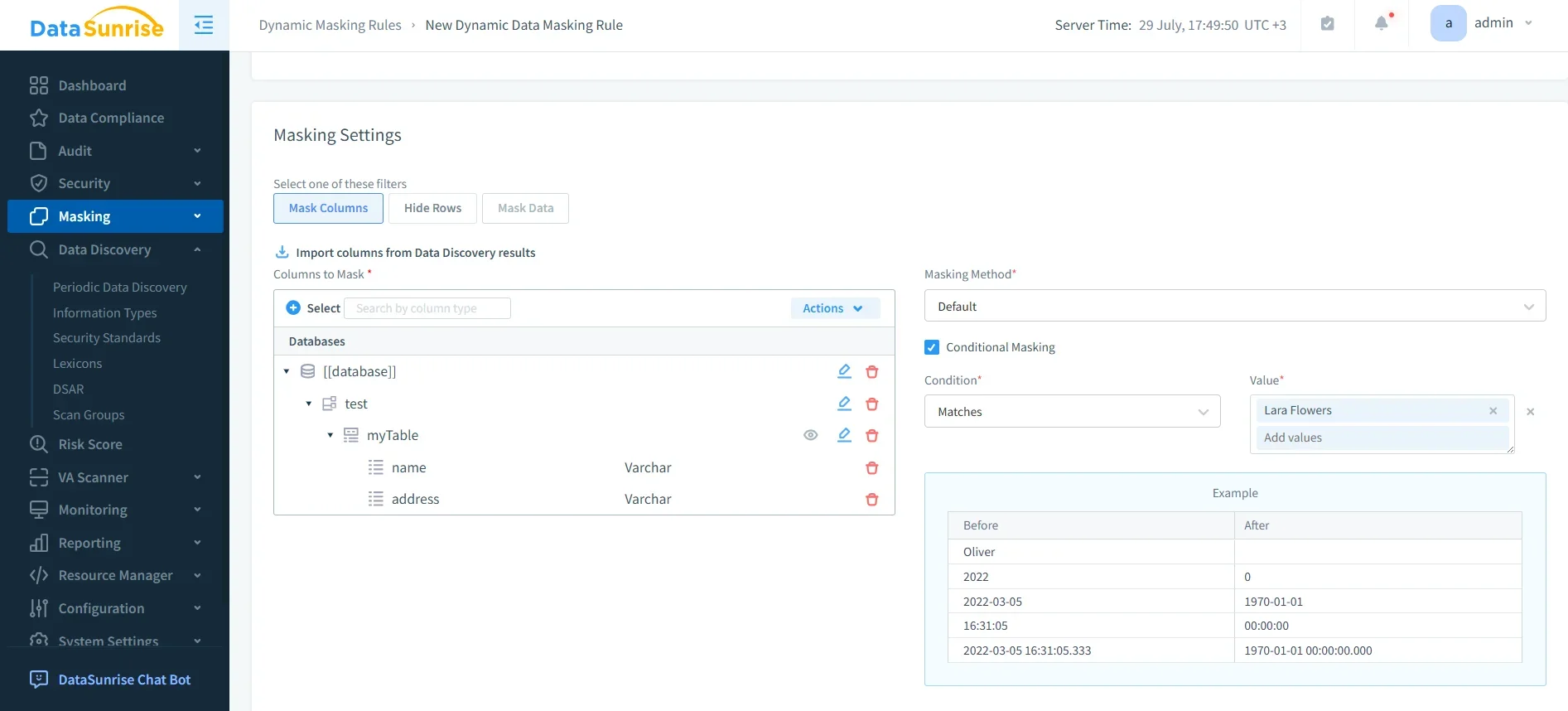

Mascheramento Dinamico dei Dati

Con il mascheramento dinamico dei dati, i campi Teradata contenenti informazioni sensibili vengono mascherati al volo. Ciò significa:

- Gli analisti e gli utenti non privilegiati vedono solo valori mascherati o tokenizzati.

- Le applicazioni restano pienamente funzionanti senza modifiche.

- La conformità alle normative sulla privacy è garantita impedendo la visibilità non autorizzata dei dati grezzi.

Questo approccio di mascheramento in tempo reale offre sia flessibilità che protezione, specialmente in ambienti condivisi dove più ruoli interagiscono con gli stessi dataset.

Compliance Autopilot

La funzionalità Compliance Autopilot offre un allineamento regolatorio continuo senza intervento manuale.

Elimina la necessità di aggiornamenti ripetitivi delle policy attraverso:

- Calibrazione Regolatoria Continua: Garantisce che le regole di conformità evolvano in sincronia con i requisiti GDPR, HIPAA, PCI DSS e SOX.

- Regole di Audit basate su Machine Learning: Identificano automaticamente nuovi schemi, utenti o tabelle applicando le regole di conformità corrette.

- Rilevamento della Deriva di Conformità: Esegue scansioni periodiche per individuare policy obsolete o mancanti e procede alla loro correzione.

Oltre a queste funzionalità principali, Compliance Autopilot sfrutta anche:

- Template di Conformità Predefiniti: Set di regole pronti all’uso per settori come finanza, sanità e governo, accelerando il deployment.

- Orchestrazione Cross-Platform delle Policy: Sincronizza automaticamente le policy di conformità tra Teradata e altri database connessi.

- Generazione di Evidenze Pronte per Audit: Produce report di conformità strutturati esportabili a regolatori o revisori interni con minimo sforzo.

- Miglioramento Continuo tramite ML: Il sistema apprende dagli eventi storici e adatta l’enforcement delle policy a rischi emergenti e nuovi obblighi normativi.

Questo approccio proattivo non solo previene le lacune di conformità ma riduce anche i tempi di preparazione agli audit, taglia i costi operativi e assicura l’allineamento regolatorio anche con l’evoluzione dei framework normativi.

Impatto Aziendale dell’Automazione della Conformità dei Dati per Teradata

L’adozione di DataSunrise per l’automazione della conformità Teradata porta benefici misurabili:

| Vantaggio | Impatto |

|---|---|

| Riduzione della Supervisione Manuale | L’allineamento automatizzato delle policy elimina attività ripetitive di configurazione. |

| Prontezza all’Audit | La reportistica di conformità semplifica la preparazione delle evidenze per gli auditor. |

| Risposta più Rapida agli Incidenti | Gli alert in tempo reale minimizzano i tempi di rilevamento e reazione per attività sospette. |

| Coerenza Cross-Platform | Una postura di conformità unificata su Teradata e altri database previene una governance frammentata. |

| Costi di Conformità Inferiori | L’automazione riduce il costo totale della gestione della conformità minimizzando il lavoro manuale. |

| Riduzione del Rischio | Il monitoraggio continuo e gli aggiornamenti policy guidati dal ML chiudono le lacune di conformità prima che si aggravino. |

| Fiducia Regolatoria | Dimostra una forte conformità a regolatori, partner e clienti, rafforzando la fiducia. |

| Conformità a Prova di Futuro | Assicura che le policy si adeguino automaticamente a standard in evoluzione e nuovi framework normativi. |

Conclusione

Sebbene i log e i controlli di accesso nativi di Teradata forniscano una base per la conformità, non possono garantire un allineamento regolatorio continuo né un’automazione su scala aziendale.

DataSunrise consente l’Automazione della Conformità dei Dati Teradata tramite Compliance Autopilot, scoperta di dati sensibili, mascheramento dinamico e monitoraggio centralizzato. Eliminando la deriva nella conformità e semplificando la reportistica normativa, DataSunrise garantisce che gli ambienti Teradata restino sicuri, conformi e pronti per gli audit.