Automazione della Conformità dei Dati IBM Db2

Regolamenti come il GDPR, il HIPAA, il PCI DSS e il SOX stabiliscono aspettative rigorose su come le organizzazioni devono gestire e proteggere i dati. Rispettare questi standard richiede più di una semplice conservazione sicura: i team devono tracciare chi ha avuto accesso alle informazioni, dimostrare che l’accesso è stato legittimo e applicare la mascheratura o la restrizione dei campi sensibili quando necessario.

IBM Db2 offre funzionalità native per audit, monitoraggio e controllo degli accessi basato sui ruoli che supportano questi obiettivi. Tuttavia, nella pratica, gli amministratori spesso trovano gli strumenti manuali e frammentati: i log sono dispersi tra varie viste, la reportistica richiede scripting personalizzato e i privilegi diventano difficili da validare con l’aumento della scala dei database.

Questo articolo esamina le capacità di conformità integrate in Db2, spiega dove risultano carenti e mostra come DataSunrise aiuta ad automatizzare la conformità negli ambienti Db2.

Comprendere le Sfide della Conformità in Db2

L’architettura di Db2 introduce diverse difficoltà per la conformità:

- Necessità di Monitoraggio Granulare – Ogni SELECT, INSERT o DELETE deve essere tracciabile.

- Esposizione di Dati Sensibili – Informazioni personalmente identificabili (PII) e dati finanziari devono essere mascherati o limitati.

- Gestione di Ruoli e Privilegi – Il drift dei privilegi e l’assegnazione incoerente dei ruoli complicano gli audit.

- Complessità degli Audit – I log di audit nativi richiedono un’analisi manuale e mancano di reportistica centralizzata.

Sì — attualmente è un po’ sovraccarico. Ci sono sei sottosezioni con molteplici esempi SQL, che possono distrarre dal focus principale. Per la narrazione sulla conformità non è necessario descrivere ogni vista di sistema nel dettaglio.

Ecco una riscrittura più snella che mantiene le funzionalità native di Db2 più rilevanti (audit, monitoraggio, privilegi) riducendo alcuni dettagli extra:

Funzionalità Native di Conformità di Db2

Db2 include strumenti di monitoraggio e audit che costituiscono le basi dei programmi di conformità. Le funzionalità più utili sono le tracce di audit, il monitoraggio dell’attività e i controlli sui privilegi.

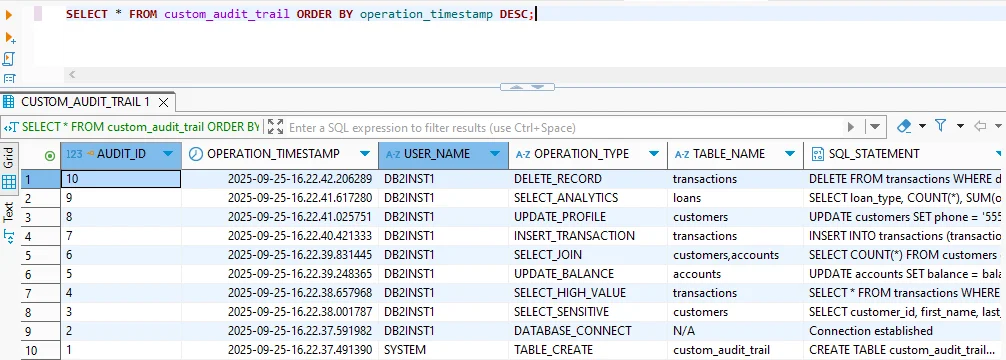

1. Trace di Audit Personalizzate

Le tabelle di audit personalizzate possono registrare operazioni sensibili per revisioni successive:

SELECT * FROM custom_audit_trail

ORDER BY operation_timestamp DESC;

Gli amministratori possono filtrare per tipo di evento per isolare azioni critiche come query sensibili o transazioni finanziarie.

2. Monitoraggio delle Attività e delle Applicazioni

Db2 fornisce viste di monitoraggio che collegano l’attività del database a utenti e applicazioni specifiche:

SELECT APPLICATION_NAME, SESSION_AUTH_ID, TOTAL_APP_COMMITS

FROM SYSIBMADM.MON_CONNECTION_SUMMARY;

Per tracciare sessioni in tempo reale:

SELECT APPL_NAME, AUTHID, APPL_STATUS

FROM SYSIBMADM.APPLICATIONS;

Questa visibilità è essenziale per dimostrare la responsabilità durante un audit.

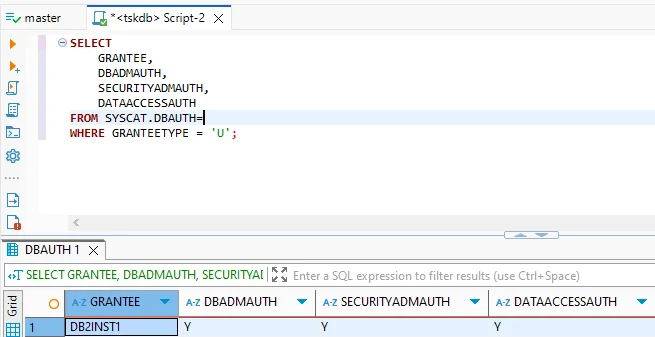

3. Controlli di Privilegio e Autorizzazione

Db2 conserva le autorizzazioni a livello utente nei cataloghi di sistema, permettendo revisioni rapide dei diritti di accesso:

SELECT GRANTEE, DBADMAUTH, SECURITYADMAUTH, DATAACCESSAUTH

FROM SYSCAT.DBAUTH

WHERE GRANTEETYPE = 'U';

Validare regolarmente questo output assicura che i privilegi restino allineati con i requisiti di conformità.

Limitazioni degli Approcci di Conformità Nativi

Pur coprendo gli aspetti base, questi strumenti mostrano lacune significative:

| Limitazione | Impatto | Livello di Rischio |

|---|---|---|

| Configurazione manuale delle regole di audit | Errore umano e incoerenza | Alto |

| Nessuna scoperta dati automatizzata | I dati sensibili possono restare non protetti | Critico |

| Capacità di reportistica limitate | Maggiore sforzo manuale durante gli audit | Medio |

| Gestione complessa dei privilegi | Difficile convalidare la proliferazione dei ruoli su larga scala | Alto |

Automatizzare la Conformità Db2 con DataSunrise

DataSunrise estende le capacità di Db2 automatizzando i controlli di conformità:

- Scoperta Automatizzata dei Dati Sensibili – Scansiona gli schemi Db2 per dati regolamentati (PII, PCI, PHI).

- Mascheratura Dinamica dei Dati – Maschera i valori sensibili in fase di query, senza modifiche allo schema.

- Audit e Monitoraggio Centralizzati – Consolida i log e fornisce dashboard in tempo reale.

- Compliance Autopilot – Regola automaticamente le policy all’apparire di nuovi dati o ruoli.

- Report Pronti per gli Auditor – Genera report con un clic per GDPR, HIPAA, PCI DSS e SOX.

Automazione Passo dopo Passo della Conformità con DataSunrise

-

Distribuire DataSunrise

Collegate DataSunrise alle vostre istanze Db2 utilizzando l’opzione di deployment più adatta alla vostra configurazione — modalità proxy per applicazione inline, modalità sniffer per monitoraggio passivo, o log trailing quando l’accesso inline non è possibile. -

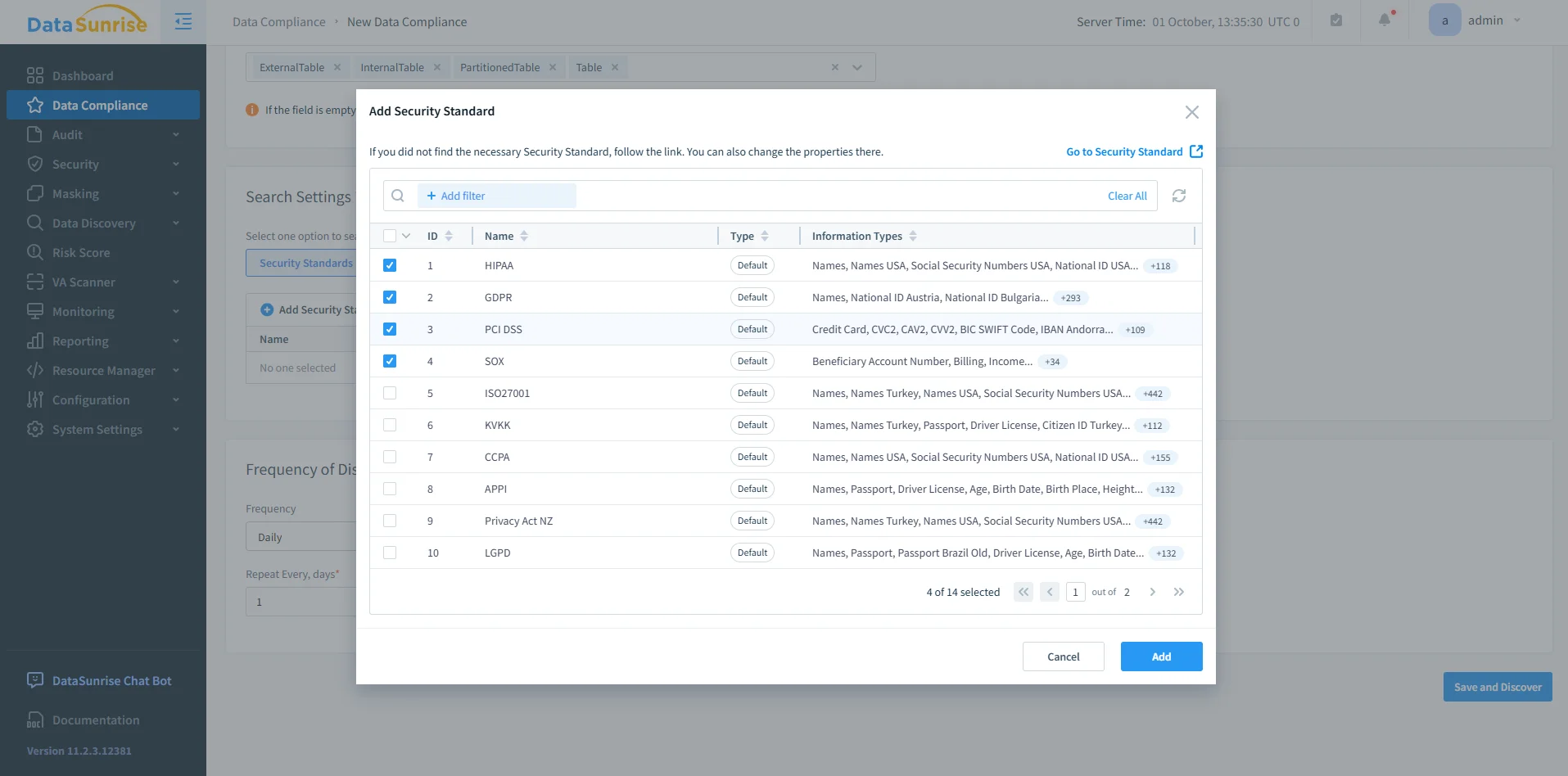

Aggiungere una Regola di Conformità dei Dati

Nella sezione Data Compliance, cliccate su + Aggiungi Conformità Dati. Qui definite gli oggetti di conformità scegliendo l’istanza Db2, specificando i criteri di ricerca e collegando la regola ad azioni di audit o mascheratura. Invece di modelli preconfezionati GDPR/HIPAA/PCI, create politiche allineate alle normative applicabili al vostro ambiente.

Selezione degli Standard di Sicurezza in DataSunrise – Aggiunta di una regola di conformità scegliendo standard come HIPAA, GDPR, PCI DSS e SOX. -

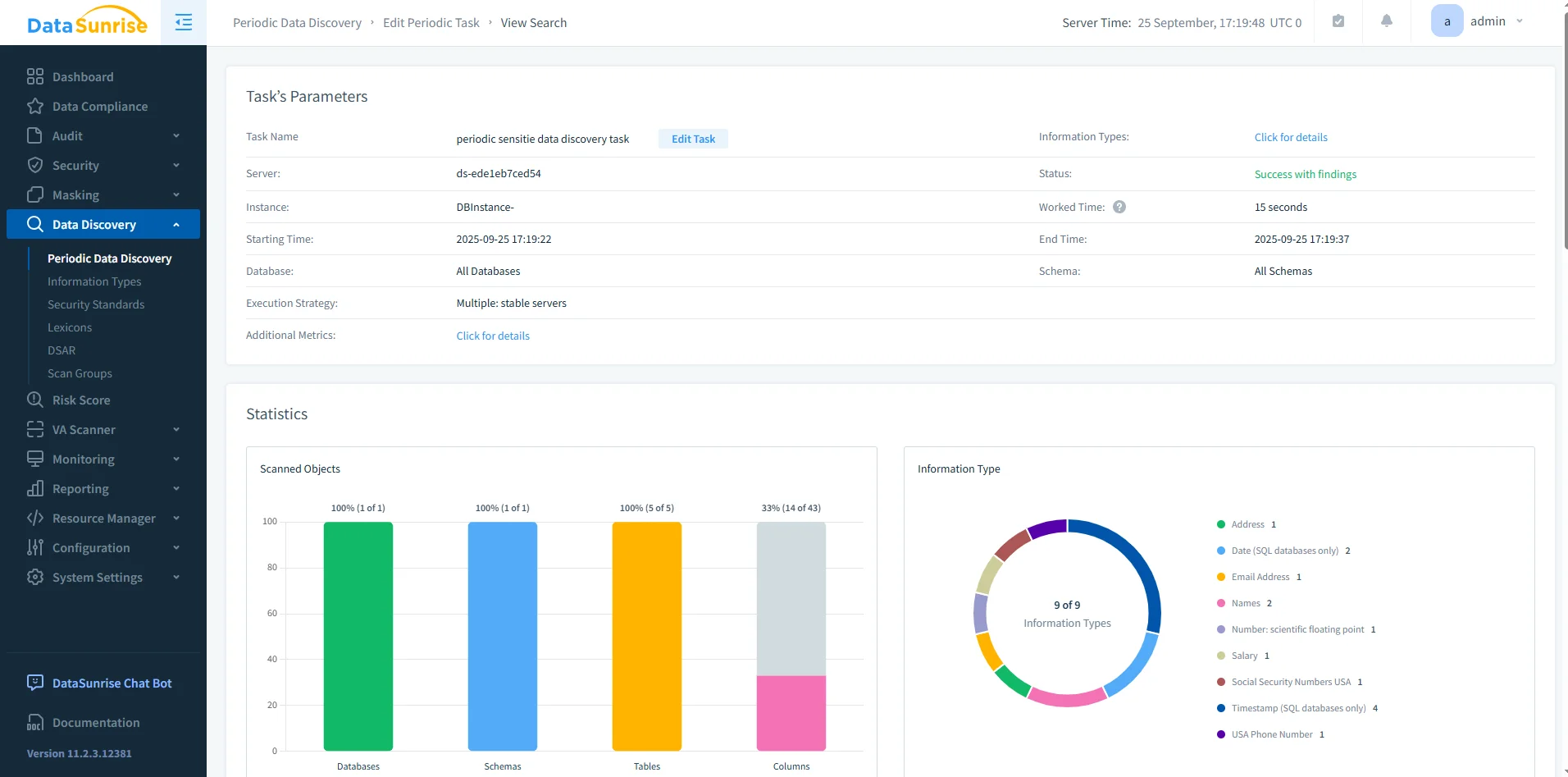

Eseguire la Scoperta dei Dati Sensibili

Utilizzate il modulo Sensitive Data Discovery per scansionare gli schemi Db2 e rilevare campi regolamentati come SSN, numeri di carta di credito o PHI. I risultati della scansione possono alimentare direttamente le vostre regole di conformità.

Dashboard Periodica di Scoperta Dati DataSunrise – Risultati di un’attività di discovery con statistiche su database, schemi, tabelle e colonne sensibili scansionate. -

Configurare le Policy di Protezione

Applicate l’enforcement tramite mascheratura dinamica dei dati, firewall database o alert di monitoraggio. Queste policy assicurano il controllo dei dati sensibili in fase di query.

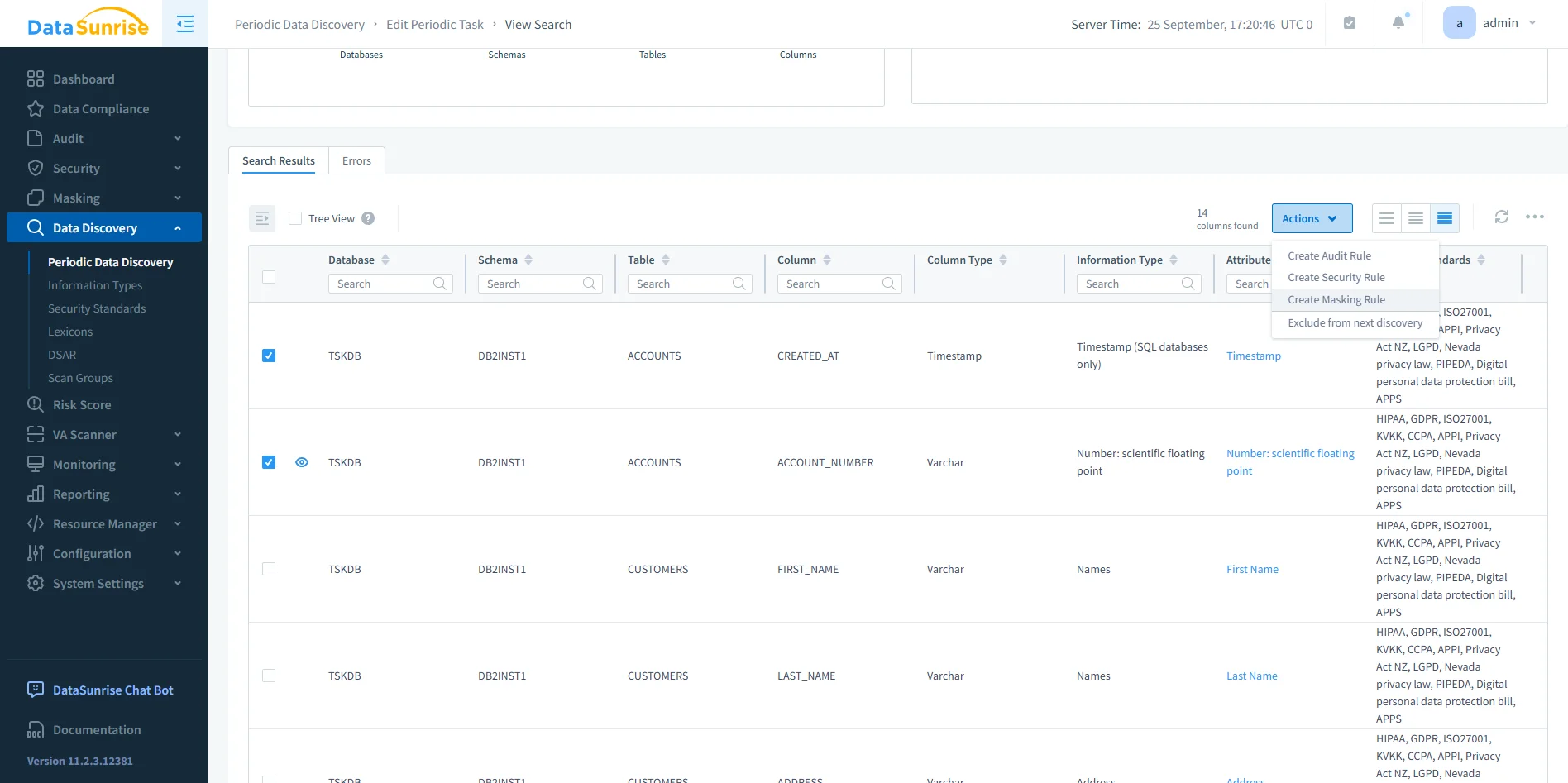

Risultati della Scoperta Dati con DataSunrise – Elenco dettagliato di tabelle e colonne Db2 con tipi di dati sensibili identificati, collegati alle normative applicabili. -

Generare Report di Audit

Utilizzate il modulo di reportistica per creare evidenze pronte per gli auditor. I report possono essere programmati o generati su richiesta, evitando la necessità di revisioni manuali dei log.

Vantaggi della Conformità Automatica

Le organizzazioni che adottano DataSunrise con Db2 riscontrano miglioramenti misurabili in diversi ambiti:

| Vantaggio | Descrizione |

|---|---|

| Riduzione del carico di lavoro dell’80–90% | Scoperta, mascheratura e reportistica automatizzate riducono drasticamente gli sforzi manuali. |

| Applicazione in tempo reale | Politiche di sicurezza e conformità applicate immediatamente su tutte le query Db2. |

| Reportistica coerente | Report unificati che forniscono una fonte unica di verità per auditor e team. |

| Allineamento normativo a prova di futuro | Le policy si adattano automaticamente con l’evolvere dei framework di conformità. |

Conclusione

IBM Db2 fornisce solide basi per la conformità tramite tracce di audit, viste di monitoraggio e controlli sui privilegi. Tuttavia, questi strumenti rimangono manuali e frammentati.

Con DataSunrise, gli ambienti Db2 beneficiano di scoperta automatizzata, mascheratura, monitoraggio centralizzato e reportistica della conformità in tempo reale. Questa combinazione trasforma la conformità da un onere dispendioso in termini di risorse a un framework adattivo e automatizzato.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora