Automazione della Conformità dei Dati TiDB

Introduzione

TiDB è un database SQL distribuito progettato per l’elaborazione ibrida transazionale e analitica (HTAP) con una forte compatibilità MySQL. La sua architettura scalabile lo rende una scelta popolare per carichi di lavoro SaaS, fintech e e-commerce che richiedono prestazioni in tempo reale ed elasticità.

Tuttavia, le aziende che operano in settori regolamentati affrontano requisiti rigorosi in materia di protezione dei dati, monitoraggio degli accessi e conservazione. Per soddisfare questi obblighi, le organizzazioni devono garantire che i loro sistemi di database supportino funzionalità come il logging di audit, il ripristino, la mascheratura e l’applicazione delle politiche, spesso imposte da leggi che regolano la privacy e la responsabilità finanziaria.

Questa guida presenta l’Automazione della Conformità dei Dati TiDB, mostrando come TiDB aiuti ad automatizzare attività chiave di conformità tramite il suo set di strumenti nativo e come DataSunrise estenda queste capacità con protezioni avanzate, approfondimenti in tempo reale e reportistica pronta per l’azienda.

Cos’è la Conformità e Perché è Importante

La conformità, nel contesto della gestione dei dati, significa aderire ai requisiti legali, normativi e specifici di settore che regolano il modo in cui le informazioni sensibili vengono gestite. Ciò include la protezione dei dati personali, il mantenimento di tracce di audit, il controllo degli accessi e la dimostrazione che siano in atto misure di sicurezza.

Framework come il GDPR, il HIPAA, il SOX e il PCI DSS sono stati creati per rendere le organizzazioni responsabili su come raccolgono, memorizzano e utilizzano i dati. Questi standard mirano a prevenire accessi non autorizzati, fughe di dati e uso improprio delle informazioni, specialmente in settori come sanità, finanza e commercio elettronico.

Non rispettare i requisiti di conformità può portare a conseguenze ben più gravi del debito tecnico:

- Penalità finanziarie: multe regolamentari che spesso raggiungono milioni di dollari in caso di violazioni.

- Danno alla reputazione: le fughe di dati erodono la fiducia dei clienti e impattano la credibilità del brand.

- Rischio operativo: senza controlli in atto, diventa più difficile rilevare e rispondere a minacce o incidenti.

Per i team di dati, la conformità porta anche struttura e visibilità a sistemi critici. Definisce chi può accedere a cosa, assicura che le azioni siano registrate e crea una catena di responsabilità verificabile. In breve, una forte conformità non è solo un adempimento burocratico—è la base per una crescita sicura e scalabile.

Funzionalità Native per l’Automazione della Conformità dei Dati TiDB

1. Audit Logging (Enterprise Edition)

TiDB Enterprise Edition (v7.1+) supporta il logging di audit configurabile tramite filtri e regole basate su SQL. Gli amministratori possono definire quale attività catturare, come eventi di connessione, operazioni DML/DDL o fallimenti di autenticazione, e archiviare i log in formato JSON o testo.

Esempio di codice:

-- Abilita auditing e definisci i filtri

SET GLOBAL tidb_audit_enabled = 1;

SET GLOBAL tidb_audit_log_format = 'json';

SET GLOBAL tidb_audit_log_redacted = ON;

SET @rule = '{

"filter": [

{ "class": ["DML"], "status_code": [0] }

]

}';

SELECT audit_log_create_filter('dml_events', @rule);

SELECT audit_log_create_rule('dml_events', 'user@%', true);

I log possono essere revisionati direttamente o interrogati tramite INFORMATION_SCHEMA.CLUSTER_LOG. Per maggiori dettagli, consultare la Guida all’Auditing del Database TiDB (PDF).

2. Point-in-Time Recovery (PITR)

Lo strumento br (Backup & Restore) di TiDB consente backup pianificati completi e incrementali dei log per rollback o recupero. Questo è fondamentale per la conformità con normative che richiedono la resilienza dei dati e la tracciabilità.

Esempio di codice:

# Pianifica il backup continuo dei log

tiup br log start --task-name=pitr --pd="${PD_IP}:2379" \

--storage='s3://compliance-logs'

Esempio di codice:

# Ripristina a un timestamp specifico

tiup br restore point \

--pd="${PD_IP}:2379" \

--storage='s3://compliance-logs' \

--full-backup-storage='s3://compliance-snapshots' \

--restored-ts '2025-07-09 12:00:00+0000'

Consulta la documentazione ufficiale PITR per dettagli su come configurare intervalli di backup dei log, ottimizzare le politiche di conservazione e ripristinare da snapshot. Una corretta configurazione PITR è essenziale per rispettare i requisiti di prontezza all’audit e recuperare rapidamente da eventi come corruzione dei dati, cancellazioni o modifiche non autorizzate.

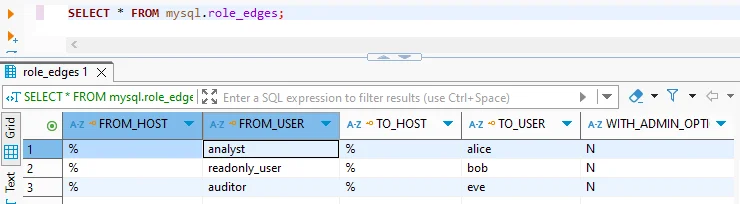

3. Controllo degli Accessi e Scoperta Manuale

TiDB supporta il controllo degli accessi basato su ruoli (RBAC) in stile MySQL, permettendo agli amministratori di definire quali utenti possono accedere a quali dati. In ambienti regolamentati, applicare il principio del minimo privilegio aiuta a ridurre l’esposizione al rischio e a rispettare i requisiti di conformità relativi alla riservatezza dei dati.

Esempio di codice:

CREATE USER 'auditor'@'%' IDENTIFIED BY 'Audit123!';

GRANT SELECT ON finance_data.* TO 'auditor'@'%';

Oltre a definire le politiche di accesso, è importante identificare quali tabelle e colonne potrebbero contenere informazioni sensibili. TiDB non include strumenti di scoperta integrati, ma è possibile utilizzare espressioni regolari contro INFORMATION_SCHEMA per individuare campi potenzialmente contenenti PII/PHI in base ai nomi delle colonne.

SELECT table_name, column_name

FROM information_schema.columns

WHERE column_name REGEXP 'email|name|address|card|phone';

Questo metodo di scoperta manuale fornisce un punto di partenza per la classificazione e aiuta a prioritizzare quali dati richiedono mascheratura, logging di audit o controlli di accesso più restrittivi.

Automazione della Conformità con DataSunrise

DataSunrise è una piattaforma di sicurezza per database che opera come proxy o sniffer tra le tue applicazioni e TiDB. Mentre TiDB offre funzionalità di base come audit logging e controllo degli accessi, queste da sole spesso non sono sufficienti per una completa automazione della conformità, specialmente in ambienti soggetti a rigorose leggi sulla protezione dei dati.

DataSunrise potenzia le capacità native automatizzando attività come scoperta dati, mascheratura, auditing, generazione di alert e reportistica, senza richiedere modifiche al database o alla logica dell’applicazione. Ecco come aiuta a garantire la conformità nell’ambiente TiDB.

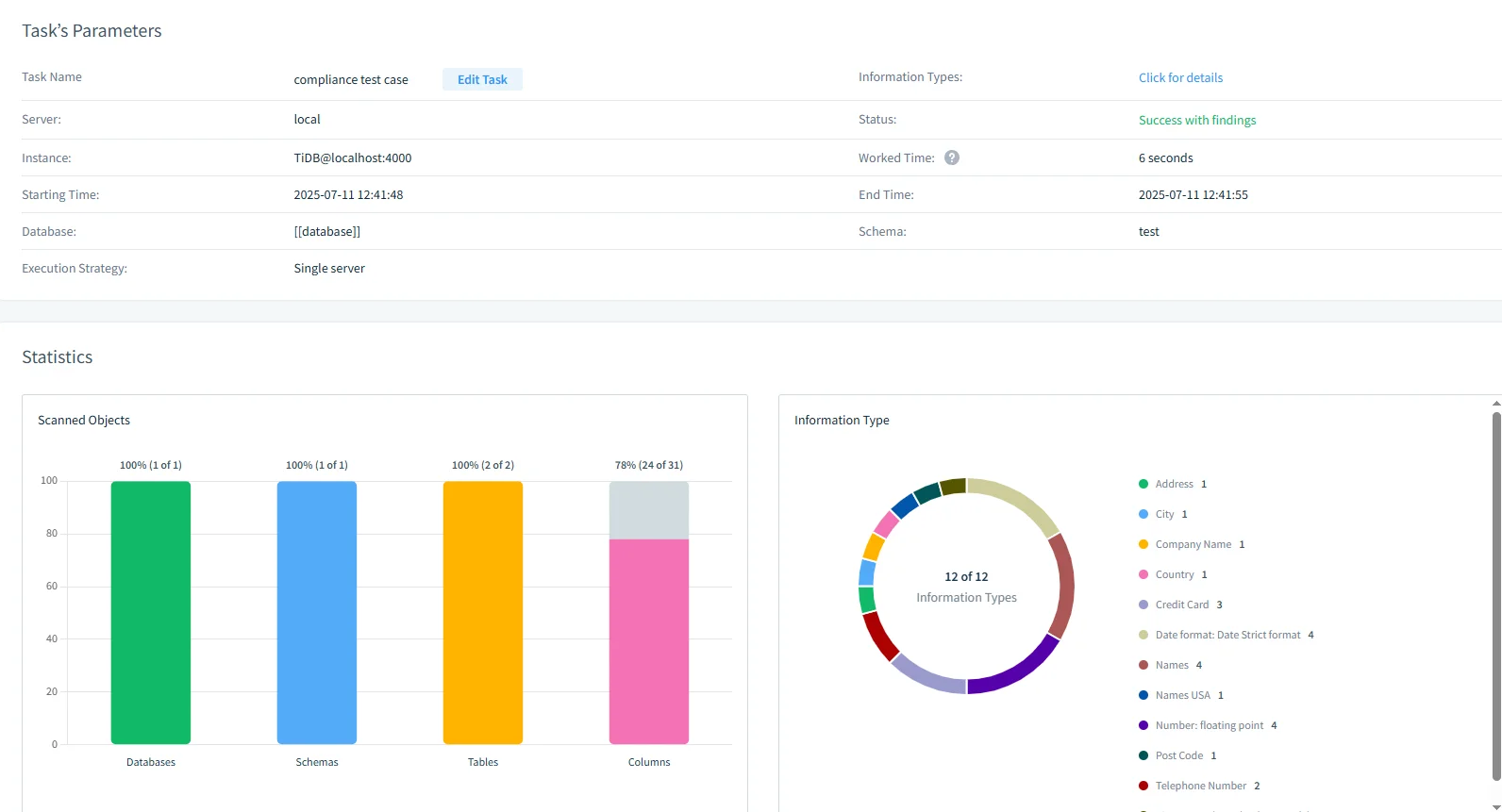

Scoperta dei Dati Sensibili

DataSunrise identifica automaticamente i dati sensibili usando scansioni basate su pattern e dizionari. Campi come email, carte di credito, SSN e codici medici vengono rilevati e contrassegnati.

- Scansiona e tagga PII/PHI in pochi minuti

- Esporta report di scoperta

- Programma riscansioni automatiche

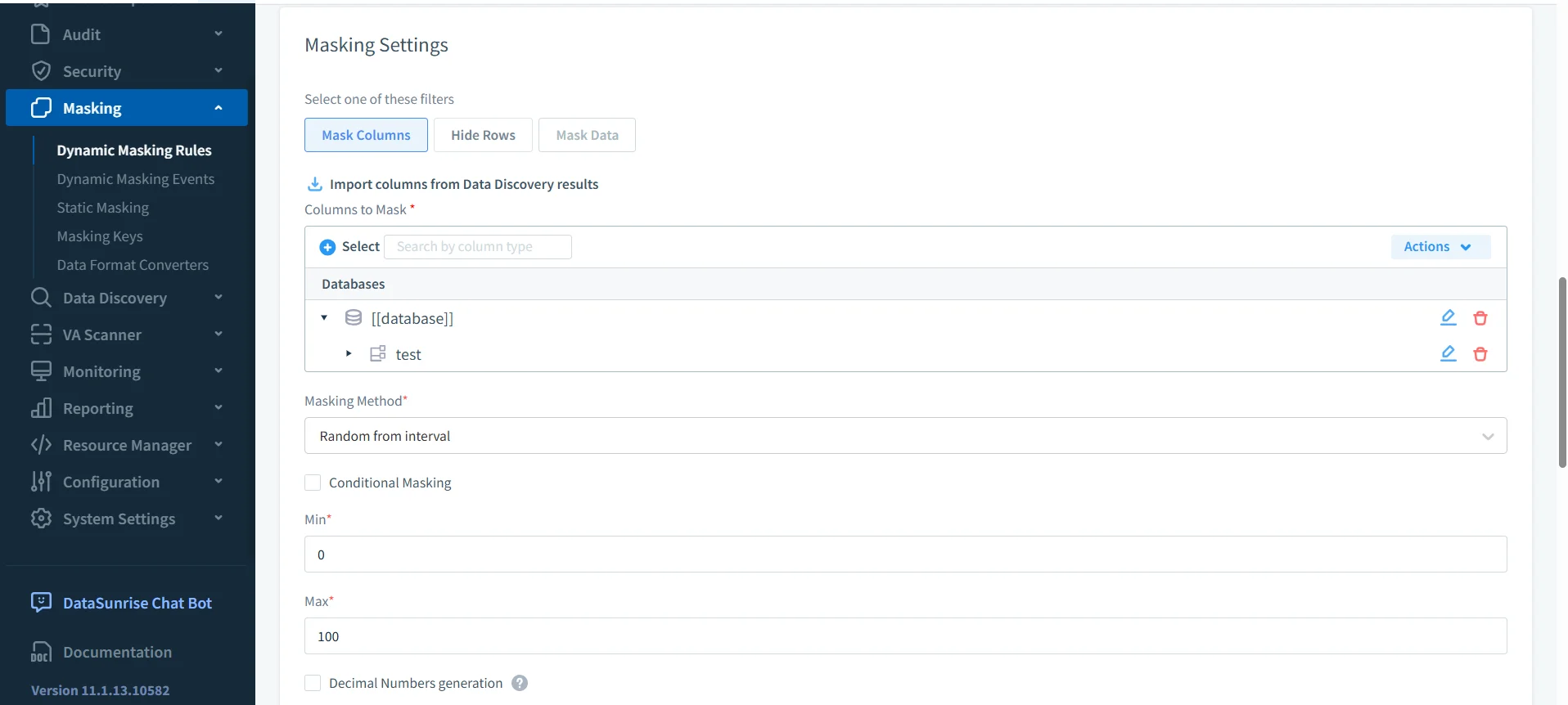

Mascheratura Dinamica

Le regole di conformità spesso richiedono la minimizzazione o l’anonimizzazione dei dati. DataSunrise applica mascheratura dinamica dei dati in tempo reale tramite ispezione basata su proxy.

- Tipi di mascheratura: parziale, regex, annullamento, sostituzione

- Regole contestuali per utente, IP, schema e ruolo

- Nessuna modifica a TiDB o codice applicativo

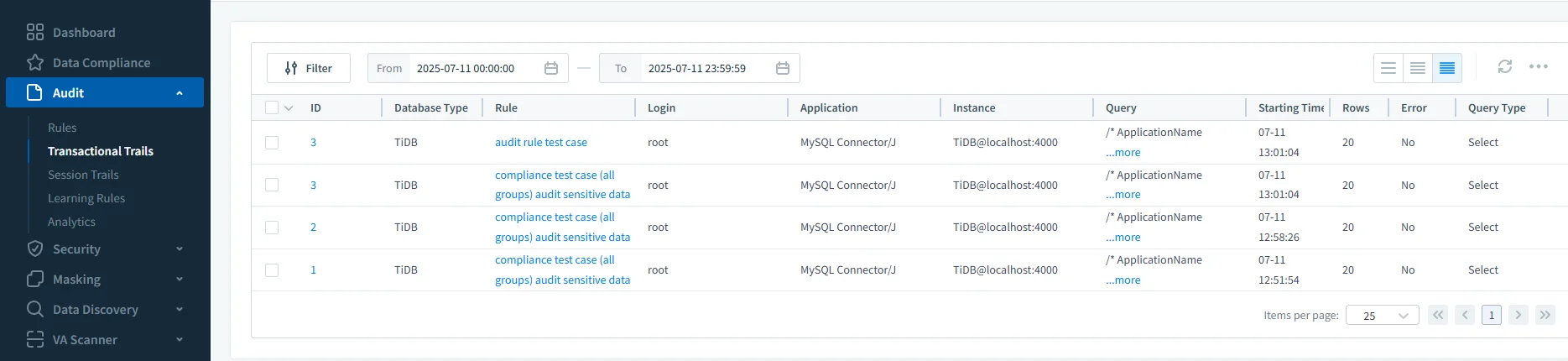

Tracce di Audit e Alerting

DataSunrise genera log di audit centralizzati per tutti i database. I log includono istruzioni SQL, utenti, timestamp, colonne interessate e variabili bind.

Supporta inoltre notifiche in tempo reale:

- Notifiche via Slack, Teams, Email, Webhook

- Rilevamento query sospette

- Logging dell’applicazione delle politiche

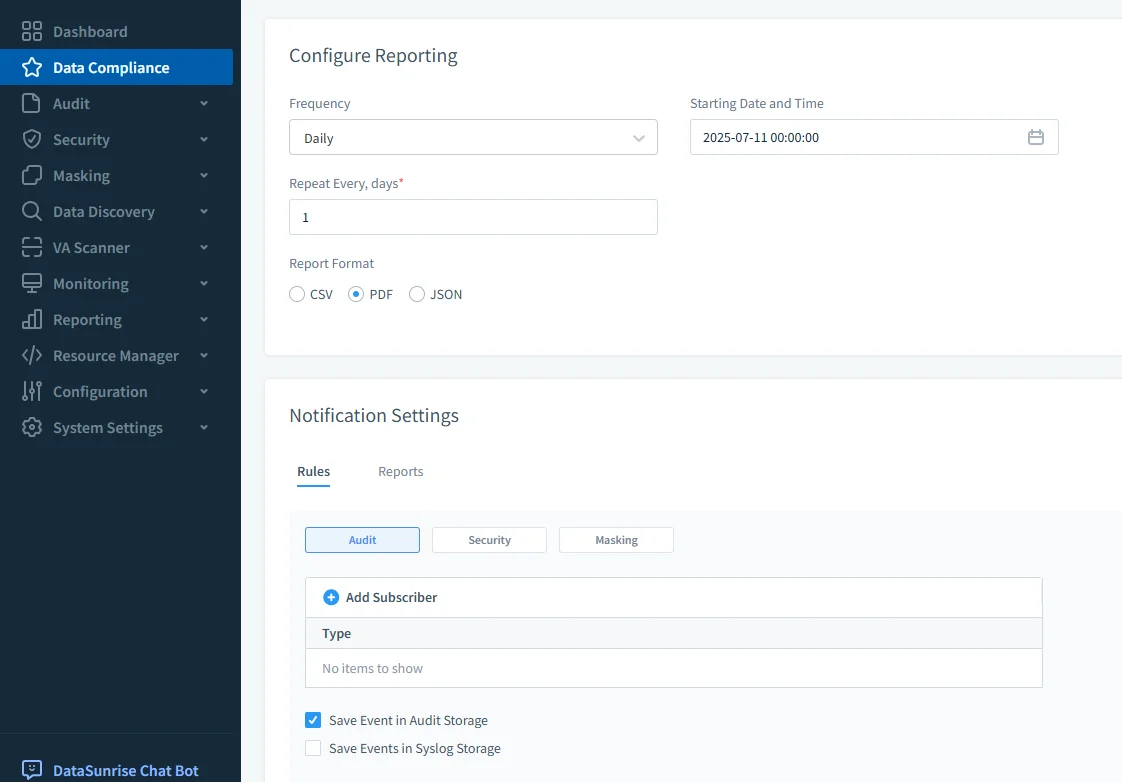

Reportistica di Conformità

I team possono generare report programmati allineati ai framework normativi. I report comprendono la cronologia degli audit, i pattern di accesso, la copertura della mascheratura e il punteggio di rischio dei dati.

- Formati di esportazione: PDF, CSV, JSON

- Programmazione giornaliera, settimanale o su richiesta

- Filtri per ruolo, utente, intervallo di tempo o tipo di query

Attività Comuni di Conformità e Chi le Gestisce

Sebbene TiDB fornisca i blocchi fondamentali per la conformità, molte attività richiedono strumenti esterni per automatizzare, scalare o applicare efficacemente le politiche. La tabella sottostante illustra come generalmente vengono suddivise le responsabilità in un ambiente TiDB + DataSunrise.

| Attività di Conformità | Strumento Principale |

|---|---|

| Definizione di ruoli e privilegi utenti | TiDB |

| Registrazione attività DML/DDL (base) | TiDB (Enterprise) |

| Tracce di audit centralizzate e in tempo reale | DataSunrise |

| Mascheratura PII basata su ruolo utente/sessione | DataSunrise |

| Scoperta automatica dei dati sensibili | DataSunrise |

| Generazione di report conformi | DataSunrise |

| Invio di alert su comportamenti rischiosi | DataSunrise |

Riepilogo

TiDB offre strumenti fondamentali per la conformità come audit logging, controlli degli accessi e point-in-time recovery, soprattutto in edizioni Enterprise o cloud dedicati. Tuttavia, le organizzazioni soggette a severe normative sulla protezione dei dati necessitano di più dei semplici log—hanno bisogno di automazione, visibilità e applicazione delle politiche.

DataSunrise colma questa lacuna con automazione proxy-based per scoperta, mascheratura, tracce di audit, alerting e reportistica di conformità. Insieme, TiDB e DataSunrise forniscono un ambiente scalabile, sicuro e pronto per audit destinato a settori regolamentati.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora