Conformità Regolamentare di Amazon DynamoDB

La conformità regolamentare per Amazon DynamoDB è spesso fraintesa. Poiché DynamoDB è un servizio NoSQL completamente gestito, molti team presumono che Amazon Web Services gestisca la conformità di default. Gli auditor non condividono questa supposizione.

AWS protegge l’infrastruttura sottostante secondo il modello di responsabilità condivisa. Le organizzazioni rimangono responsabili di come i dati DynamoDB vengono accessi, processati, monitorati e governati. Quando le tabelle memorizzano dati personali, registrazioni di transazioni o metadati operativi regolamentati, esse rientrano sotto GDPR, HIPAA, PCI DSS, e SOX.

Questo articolo spiega perché i dati DynamoDB rientrano sotto vigilanza regolamentare. Chiarisce quali controlli di sicurezza e logging nativi AWS coprono e dove si fermano. Mostra inoltre come l’applicazione centralizzata della conformità chiuda le lacune lasciate dagli strumenti nativi cloud. La struttura segue modelli consolidati di audit e storicizzazione delle attività usati nei database regolamentati e li adatta all’architettura NoSQL di DynamoDB.

Per ulteriori contesti sulla strategia regolamentare, si veda DataSunrise Data Compliance e il Regulatory Compliance Knowledge Center.

Importanza della Conformità Regolamentare

La conformità regolamentare è un requisito fondamentale per ambienti costruiti su Amazon DynamoDB. I team spesso collocano DynamoDB al centro della logica applicativa, non ai margini. Il servizio comunemente memorizza dati che riflettono l’identità dell’utente, il comportamento e le transazioni. Questo ruolo rende DynamoDB parte del flusso di dati regolamentati piuttosto che un componente tecnico neutro. In questo contesto, la conformità si estende naturalmente dalle più ampie pratiche di sicurezza dei dati.

Dal punto di vista della conformità, il significato dei dati è più importante del formato di memorizzazione. DynamoDB può memorizzare coppie chiave-valore o documenti, ma questa struttura non cambia l’ambito regolamentare. Quando le tabelle contengono informazioni personali identificabili, attributi sanitari, riferimenti finanziari o registrazioni operative utilizzate per la responsabilità, esse rientrano sotto consolidate normative di conformità dei dati e richiedono protezione attiva.

Quadri regolamentari come GDPR, HIPAA, PCI DSS e SOX definiscono requisiti chiari per controllo degli accessi, monitoraggio, accountability e conservazione delle prove. Questi obblighi si allineano direttamente con l’uso di audit trail dei database e monitoraggio continuo delle attività dei database. Le organizzazioni si affidano a questi controlli per dimostrare la conformità durante audit e indagini.

Quando i team trattano DynamoDB come un archivio dati non regolamentato, rapidamente emergono lacune di visibilità. Queste lacune si manifestano durante incidenti di sicurezza, revisioni di conformità e audit regolamentari. Senza una affidabile storico delle attività dati, le organizzazioni non possono dimostrare che gli utenti abbiano accesso a dati sensibili in modo autorizzato e controllato. Una corretta conformità regolamentare rende le implementazioni di DynamoDB verificabili, difendibili e allineate agli obblighi legali man mano che i sistemi scalano.

Controlli Nativi di Conformità e Sicurezza in Amazon DynamoDB

AWS fornisce una solida base per la protezione dell’infrastruttura e la sicurezza degli accessi per Amazon DynamoDB. Questi controlli sono essenziali e costituiscono la base per una distribuzione sicura. Tuttavia, dal punto di vista regolamentare, sono necessari ma non sufficienti da soli. I controlli nativi si concentrano principalmente sulla sicurezza della piattaforma e sull’abilitazione degli accessi, mentre la conformità richiede monitoraggio contestuale, accountability e prove pronte per l’audit.

Gestione Identità e Accessi (IAM)

La Gestione Identità e Accessi (IAM) definisce chi può leggere, scrivere o modificare le tabelle DynamoDB. Serve come principale livello di controllo degli accessi ed è applicata in modo coerente tra i servizi AWS. Le policy IAM operano a livello di API e risorse, controllando se una richiesta come GetItem, PutItem o UpdateItem è permessa.

Una tipica policy IAM che consente l’accesso in lettura a una tabella DynamoDB è la seguente:

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"dynamodb:GetItem",

"dynamodb:Query",

"dynamodb:Scan"

],

"Resource": "arn:aws:dynamodb:us-east-1:123456789012:table/UserProfiles"

}

]

}

Dal punto di vista della conformità, IAM presenta limitazioni importanti. Non fornisce visibilità su quali valori specifici sono stati letti o modificati e non ha consapevolezza della sensibilità dei dati. Le policy IAM non generano inoltre logica di audit legata a requisiti regolamentari. Di conseguenza, IAM può indicare chi è autorizzato a chiamare una API, ma non può spiegare cosa sia effettivamente accaduto ai dati regolamentati durante quell’operazione.

Crittografia e Gestione delle Chiavi

DynamoDB cripta i dati a riposo utilizzando AWS Key Management Service. Questo protegge i dati memorizzati da rischi di accesso fisico e da esposizioni non autorizzate a livello di infrastruttura. La crittografia a riposo è un requisito obbligatorio nella maggior parte dei quadri regolamentari ed è una componente importante della conformità di base.

Una tabella DynamoDB configurata con crittografia KMS gestita dal cliente può riferirsi a una chiave come segue:

{

"TableName": "Transactions",

"SSESpecification": {

"Enabled": true,

"SSEType": "KMS",

"KMSMasterKeyId": "arn:aws:kms:us-east-1:123456789012:key/abcd1234-5678-90ef-ghij-1234567890ab"

}

}

Tuttavia, la crittografia non affronta come i dati vengono accessi una volta autorizzata la richiesta. Non impedisce a utenti con privilegi eccessivi di vedere informazioni sensibili, non rileva abusi interni e non controlla query legittime che restituiscono valori regolamentati. La crittografia assicura la riservatezza a livello di storage, ma non fornisce monitoraggio, responsabilità o applicazione delle policy.

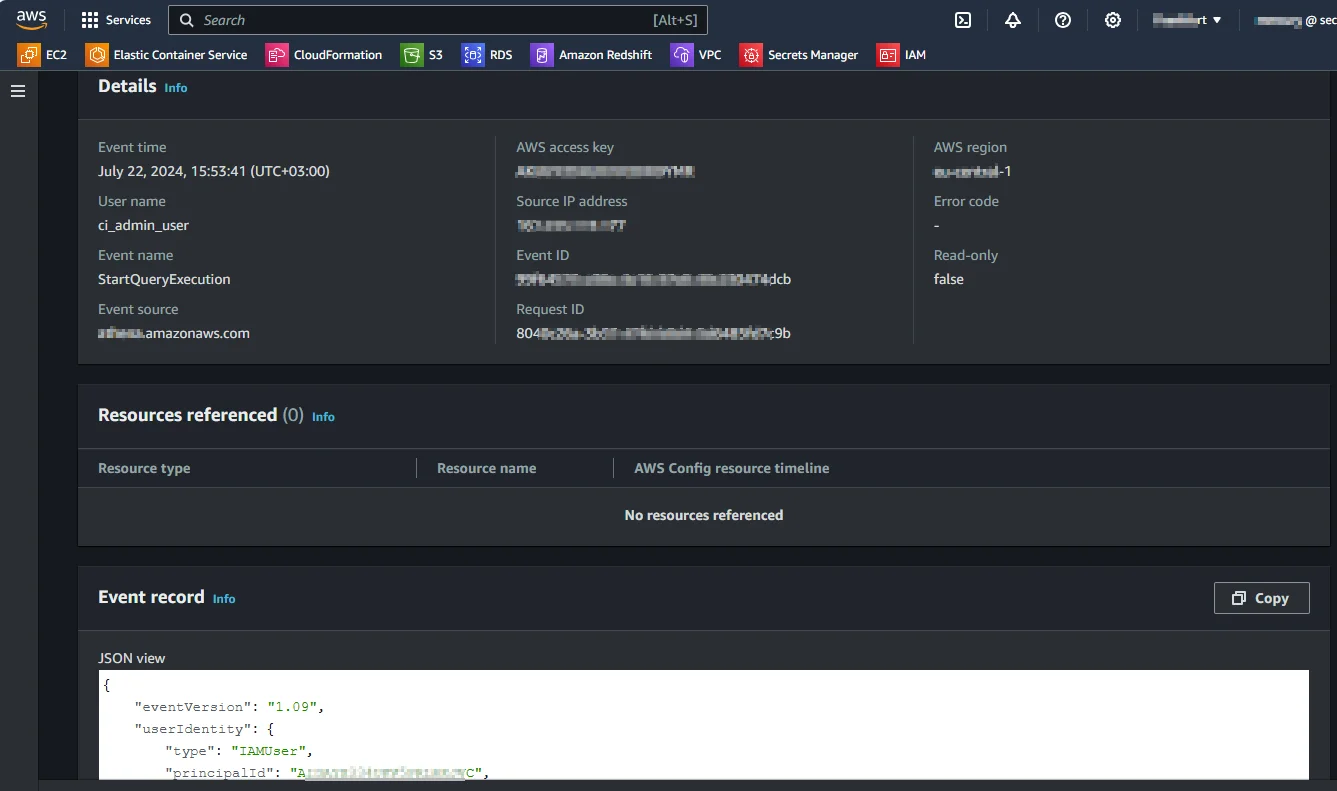

CloudTrail e Logging Nativo

AWS CloudTrail registra l’attività API di DynamoDB, incluse operazioni come GetItem, PutItem, UpdateItem e Query. Questi log offrono tracciabilità operativa e aiutano i team a capire quando le chiamate API sono state effettuate e quali identità le hanno iniziate. CloudTrail si integra bene con sistemi SIEM e supporta la conservazione centralizzata dei log.

Nonostante questi punti di forza, i log CloudTrail non sono audit trail pronti per la conformità. Catturano attività a livello di API ma mancano di contesto a livello di attributi e non hanno consapevolezza dei dati sensibili. L’interpretazione dei log CloudTrail a fini di conformità richiede correlazione manuale e logica esterna, e non c’è alcun meccanismo per applicare policy di conformità in tempo reale.

CloudTrail può confermare che un’azione è avvenuta, ma non può determinare se quell’azione sia stata conforme ai requisiti regolamentari.

Conformità Centralizzata per DynamoDB con DataSunrise

DataSunrise introduce un livello centrale di controllo della conformità che opera sopra i servizi nativi AWS. Piuttosto che sostituire i meccanismi di sicurezza AWS esistenti, li estende con logiche di governance richieste dai quadri regolamentari. Questo approccio stratificato preserva l’architettura cloud-native affrontando i requisiti di conformità non coperti dai controlli a livello di infrastruttura.

Il modello di conformità segue architetture consolidate di audit e regolamentari definite in template interni di audit IR e si allinea ai principi di governance automatizzata e basata su policy promossi nel framework linguistico MASS. Di conseguenza, l’applicazione della conformità diventa sistematica, ripetibile e verificabile, invece che reattiva o manuale.

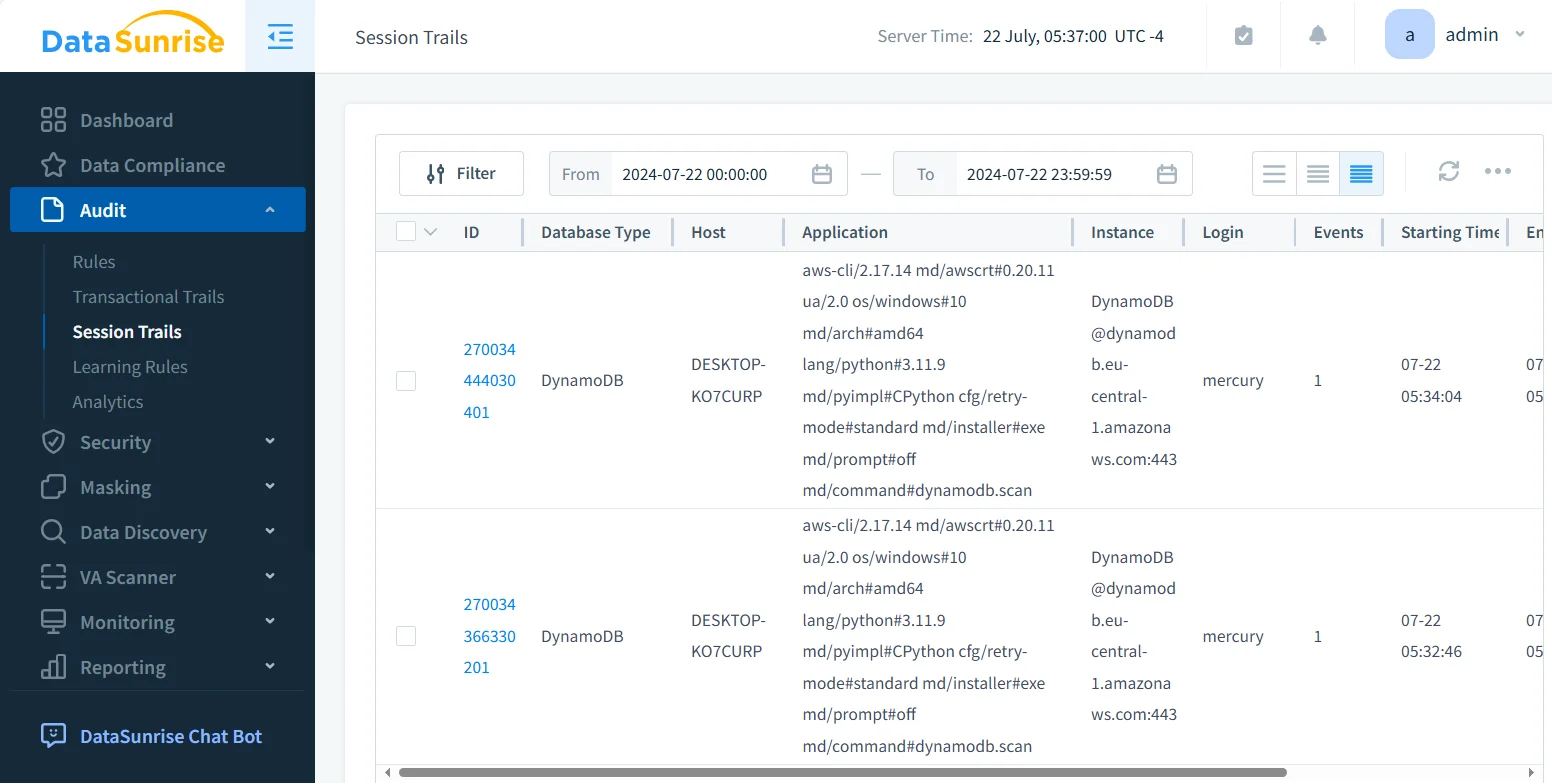

Visibilità Unificata della Conformità

DataSunrise centralizza il monitoraggio delle attività tra le tabelle Amazon DynamoDB, altri archivi dati AWS e ambienti ibridi o multi-cloud. Questa vista unificata elimina la necessità di interpretare manualmente gli eventi raw di CloudTrail attraverso account e regioni. Invece di concentrarsi sulle chiamate API isolate, il monitoraggio è allineato all’intento regolamentare, fornendo visibilità coerente su come i dati regolamentati sono accessi e utilizzati in tutto l’ambiente.

Monitoraggio delle Attività Consapevole della Conformità

A differenza dei log di infrastruttura che catturano solo operazioni tecniche, DataSunrise applica logiche di monitoraggio consapevoli della conformità. Le policy di audit sono basate su regole e contestuali, consentendo al sistema di valutare le attività in base alla rilevanza regolamentare piuttosto che alla sola esecuzione delle API.

- Valuta l’attività del database in base al tipo di operazione, identità utente e ambito dei dati

- Applica policy di audit basate su regole allineate ai requisiti regolamentari

- Filtra gli eventi al momento della cattura per ridurre il rumore mantenendo completa tracciabilità

- Trasforma le attività raw in evidenze di conformità strutturate e pronte per l’audit

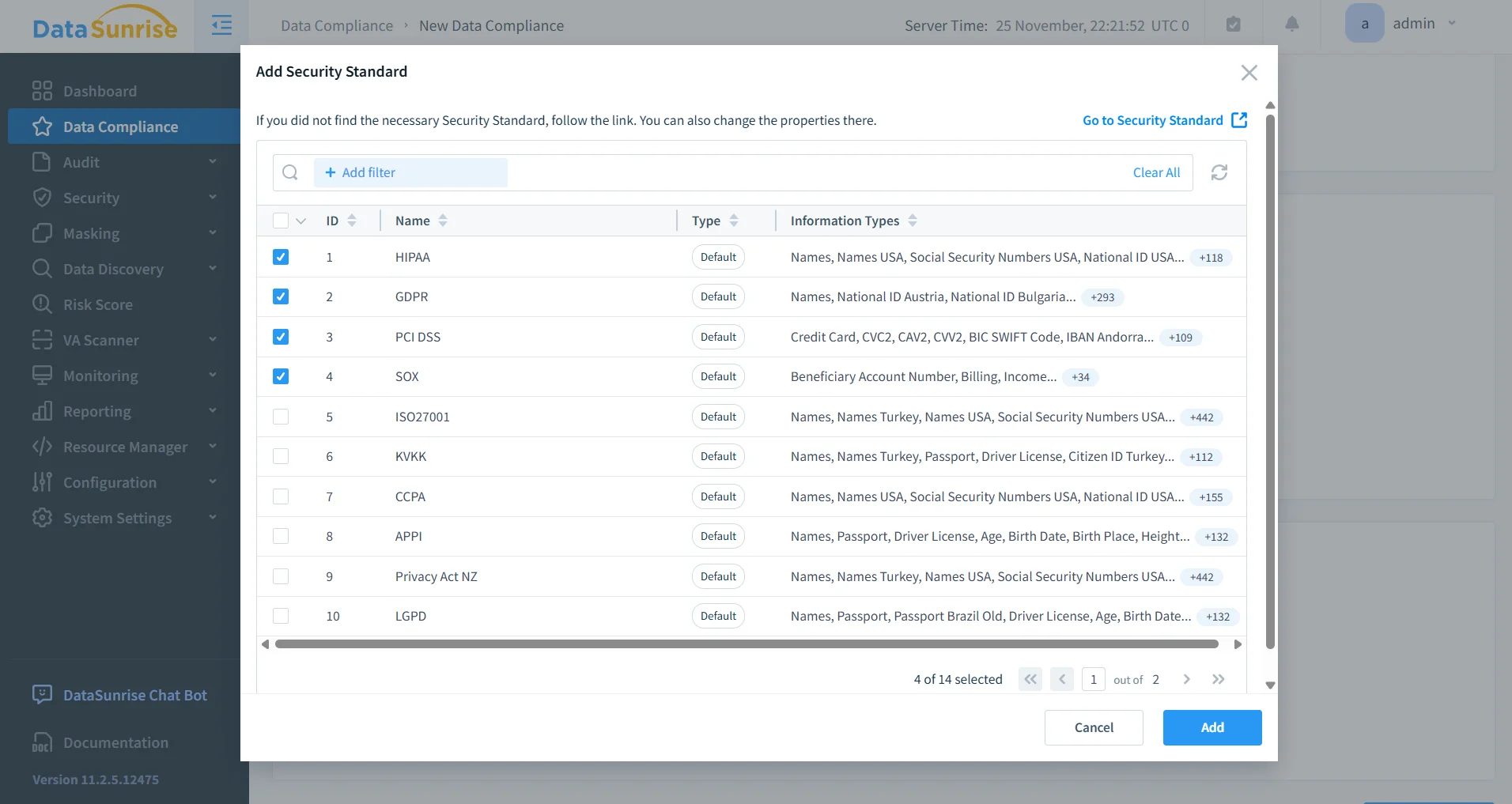

Allineamento Regolamentare Automatizzato

DataSunrise include framework di conformità integrati che mappano i requisiti di monitoraggio e audit direttamente alle normative come GDPR, HIPAA, PCI DSS e SOX. L’accountability degli accessi ai dati, l’applicazione delle salvaguardie tecniche, la tracciabilità degli accessi e la conservazione delle evidenze di audit sono gestiti tramite controlli predefiniti personalizzabili secondo le esigenze organizzative. I report di audit sono generati in formati adatti agli auditor, riducendo i tempi di preparazione e minimizzando il rischio di errata interpretazione durante le revisioni.

Protezione Basata su Policy

DataSunrise gestisce centralmente le policy di conformità e sicurezza e le applica in modo coerente negli ambienti. Questo approccio è cruciale per architetture focalizzate su DynamoDB dove i team utilizzano modelli di dati identici in sviluppo, analisi e produzione.

- Gestisce le policy con un unico piano di controllo centralizzato

- Applica la stessa logica di enforcement across cloud, ambienti ibridi e multi-ambienti

- Previene la deriva della conformità man mano che i modelli dati e i carichi di lavoro scalano

- Mantiene controlli regolamentari coerenti indipendentemente dalla posizione o ambiente dei dati

Impatto Aziendale di una Corretta Conformità DynamoDB

| Area Aziendale | Impatto Misurabile |

|---|---|

| Prontezza all’Audit | Riduzione dell’ambito di audit grazie a evidenze di conformità centralizzate e formattate in modo coerente |

| Risposta agli Incidenti | Indagini più rapide su incidenti di sicurezza grazie a visibilità e tracciabilità attività unificate |

| Rischio Regolamentare | Minor rischio di multe e azioni di enforcement mantenendo allineamento continuo alla conformità |

| Responsabilità | Chiare attribuzioni su accessi e azioni sui dati tra utenti, servizi e ambienti |

| Maturità Operativa | La conformità si trasforma da esercizio reattivo guidato da audit a processo controllato e continuo |

Quando la conformità è implementata come livello di controllo strutturato e non come ripensamento, gli ambienti DynamoDB rimangono difendibili, verificabili e resilienti mentre i volumi di dati e la complessità delle applicazioni crescono.

Conclusione

Amazon DynamoDB offre un’infrastruttura sicura e scalabile, ma la conformità regolamentare va oltre la sicurezza dell’infrastruttura. I controlli nativi AWS gestiscono accessi, crittografia e logging base. La conformità richiede ancora interpretazione continua delle attività, applicazione delle policy e reporting pronto per l’audit. DynamoDB non fornisce queste capacità di default.

Aggiungendo controlli centralizzati di conformità sopra DynamoDB, le organizzazioni trasformano i log operativi grezzi in record di conformità strutturati e difendibili. Questo modello allinea le implementazioni DynamoDB con pratiche consolidate quali il mantenimento di un affidabile audit trail del database, l’applicazione continua di monitoraggio delle attività del database, e il supporto all’adesione continua a normative sulla conformità dei dati.

Quando i team considerano la conformità come controllo architetturale e non come ripensamento, gli ambienti DynamoDB restano verificabili, difendibili e pronti per la supervisione regolamentare con la crescita dei sistemi.