Conformità ai Dati Senza Sforzo per IBM Db2

Le aziende che gestiscono dati regolamentati devono conformarsi a standard come il GDPR, il HIPAA, il PCI DSS e il SOX. Questi framework richiedono un controllo degli accessi rigoroso, completa visibilità e prove di audit affidabili.

IBM Db2 offre strumenti essenziali per l’audit e la gestione dei privilegi, ma la configurazione e la manutenzione continua possono essere complesse.

DataSunrise integra Db2 automatizzando la scoperta dei dati, la mascheratura e la generazione di report, rendendo la conformità semplice e sostenibile.

Perché la Conformità è Importante

Ignorare la conformità ai dati non comporta solo il rischio di sanzioni, ma minaccia l’integrità e la reputazione dell’intera organizzazione.

I framework regolatori come GDPR, HIPAA e PCI DSS esistono per garantire che i dati personali e finanziari siano raccolti, archiviati e trattati responsabilmente. Mancare la conformità espone un’azienda a molteplici livelli di conseguenze:

- Sanzioni Finanziarie: Le autorità regolatorie possono imporre multe pesanti – fino a milioni di dollari – per ogni violazione. Secondo il GDPR, le pene possono arrivare fino al 4% del fatturato annuo globale.

- Azioni Legali: Le violazioni delle normative sulla privacy possono portare a cause legali da parte degli individui o partner i cui dati sono stati gestiti in modo improprio.

- Interruzione Operativa: Incidenti che coinvolgono accessi non autorizzati o modifiche non registrate possono innescare audit e periodi di inattività forzata dei sistemi durante le indagini.

- Danno alla Reputazione: La perdita di fiducia può essere più costosa delle multe. Una singola violazione di dati non monitorata può causare danni a lungo termine alla credibilità del marchio e alla fiducia dei clienti.

- Debito di Conformità: Con nuove regole che emergono, sistemi non tracciati accumulano rischi nascosti che diventano più difficili – e costosi – da correggere successivamente.

Strumenti di Conformità Nativi di IBM Db2

Db2 include meccanismi integrati per supportare la conformità e la sicurezza, anche se solitamente richiedono supervisione manuale.

1. Servizio di Audit e Logging

Db2 può registrare le operazioni degli utenti e l’accesso ai dati tramite politiche di audit personalizzate:

CREATE AUDIT POLICY policy_finance CATEGORIES CONTEXT STATUS BOTH;

AUDIT DATABASE USING POLICY policy_finance;

Questi record aiutano a verificare chi ha accesso a quali tabelle e quando, supportando la tracciabilità secondo SOX e GDPR.

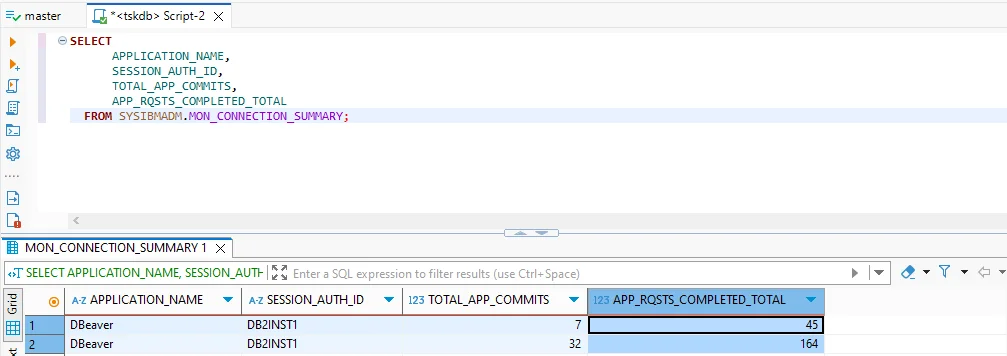

2. Monitoraggio e Visualizzazioni delle Connessioni

Gli amministratori possono rivedere le applicazioni connesse, le sessioni attive e le richieste completate usando viste di sistema:

SELECT APPLICATION_NAME, SESSION_AUTH_ID, TOTAL_APP_COMMITS

FROM SYSIBMADM.MON_CONNECTION_SUMMARY;

Queste informazioni garantiscono responsabilità su tutta l’attività Db2.

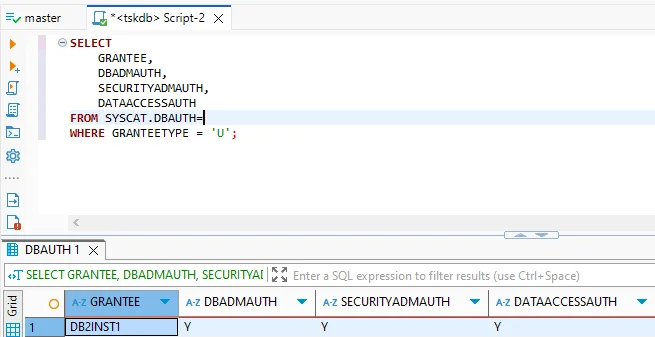

3. Gestione dei Privilegi

I controlli di autorizzazione mostrano chi possiede permessi elevati:

SELECT GRANTEE, DBADMAUTH, SECURITYADMAUTH

FROM SYSCAT.DBAUTH

WHERE GRANTEETYPE = 'U';

Le revisioni periodiche di questi risultati aiutano a mantenere il principio del privilegio minimo.

Nonostante le funzionalità di Db2 costituiscano una solida base, si basano su revisioni manuali ripetitive. L’automazione centralizzata elimina questo onere.

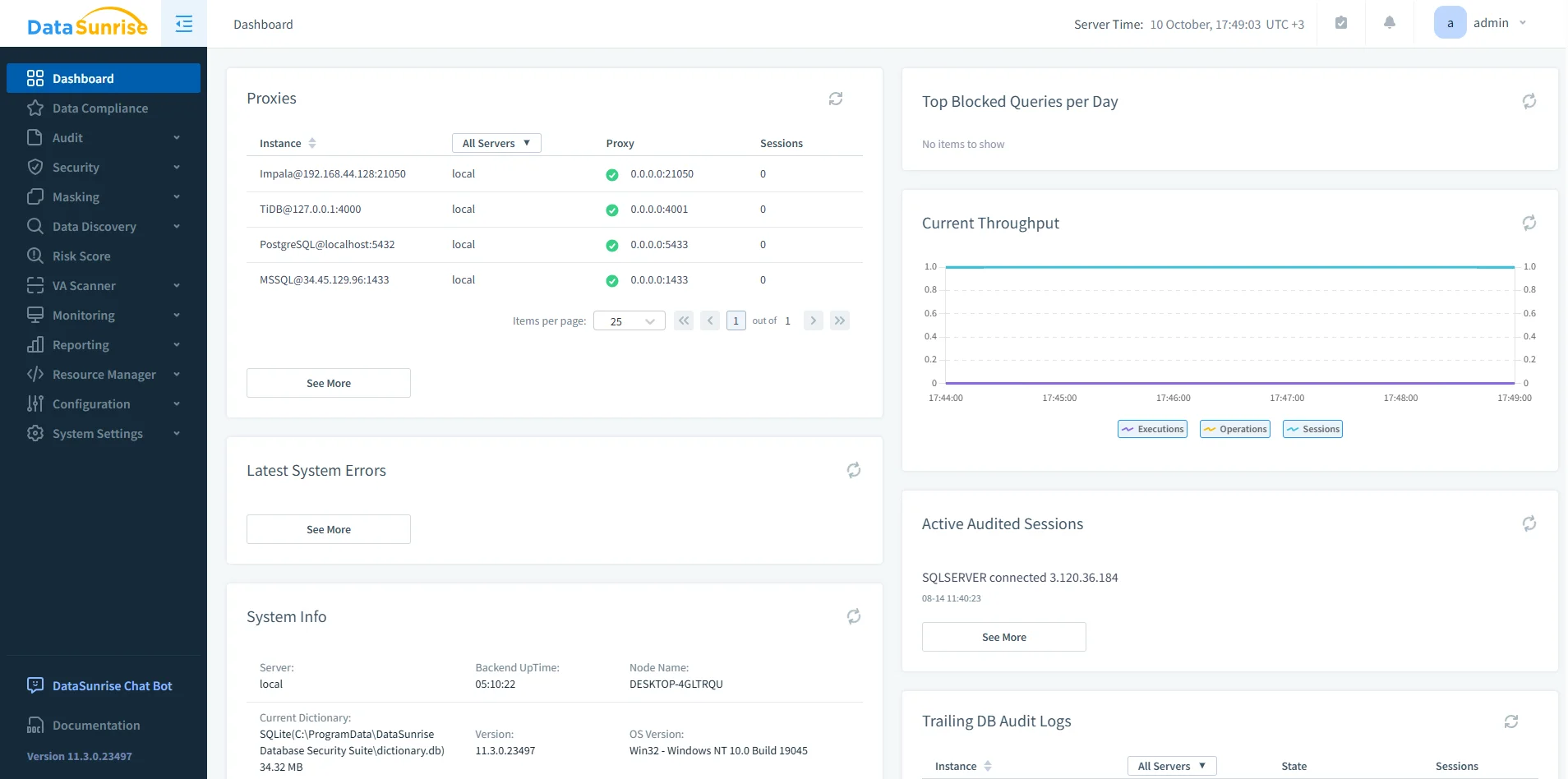

Semplificare la Conformità con DataSunrise

DataSunrise porta automazione e intelligenza nella gestione della conformità Db2 tramite un’interfaccia intuitiva e un motore di policy adattativo.

Le capacità principali includono:

- Scoperta Dati Sensibili: Rileva automaticamente dati personali, finanziari o medici all’interno degli schemi Db2.

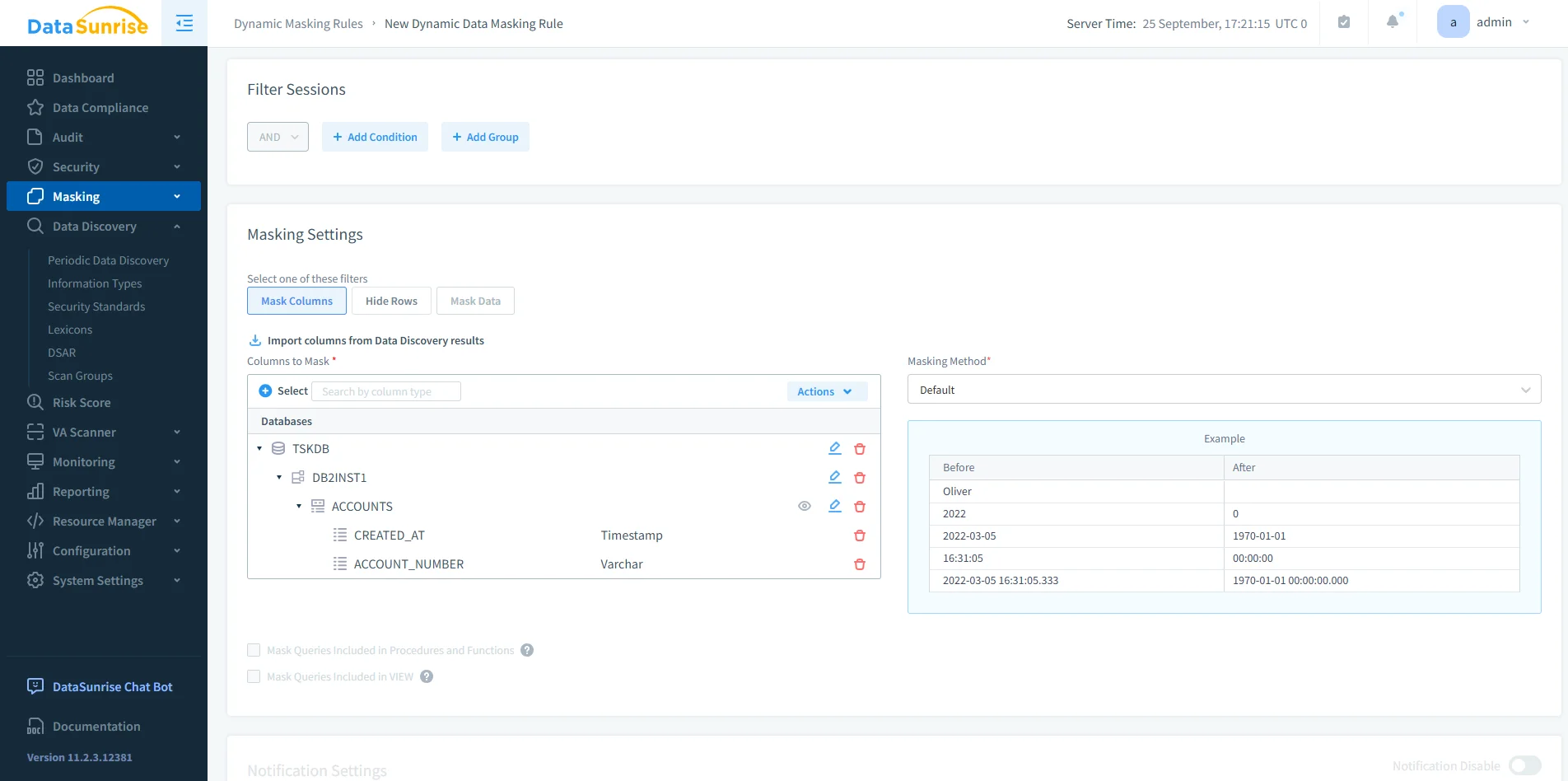

- Mascheratura Dinamica dei Dati: Maschera i valori sensibili nelle query senza modificare lo schema.

- Firewall di Database: Previene query non autorizzate e attacchi SQL injection.

- Audit Centralizzato: Consolida i log con filtri e visualizzazioni.

- Generazione Automatica di Report: Produce prove di audit pronte per GDPR, HIPAA, PCI DSS e SOX.

Configurazione Senza Sforzi: Passo per Passo

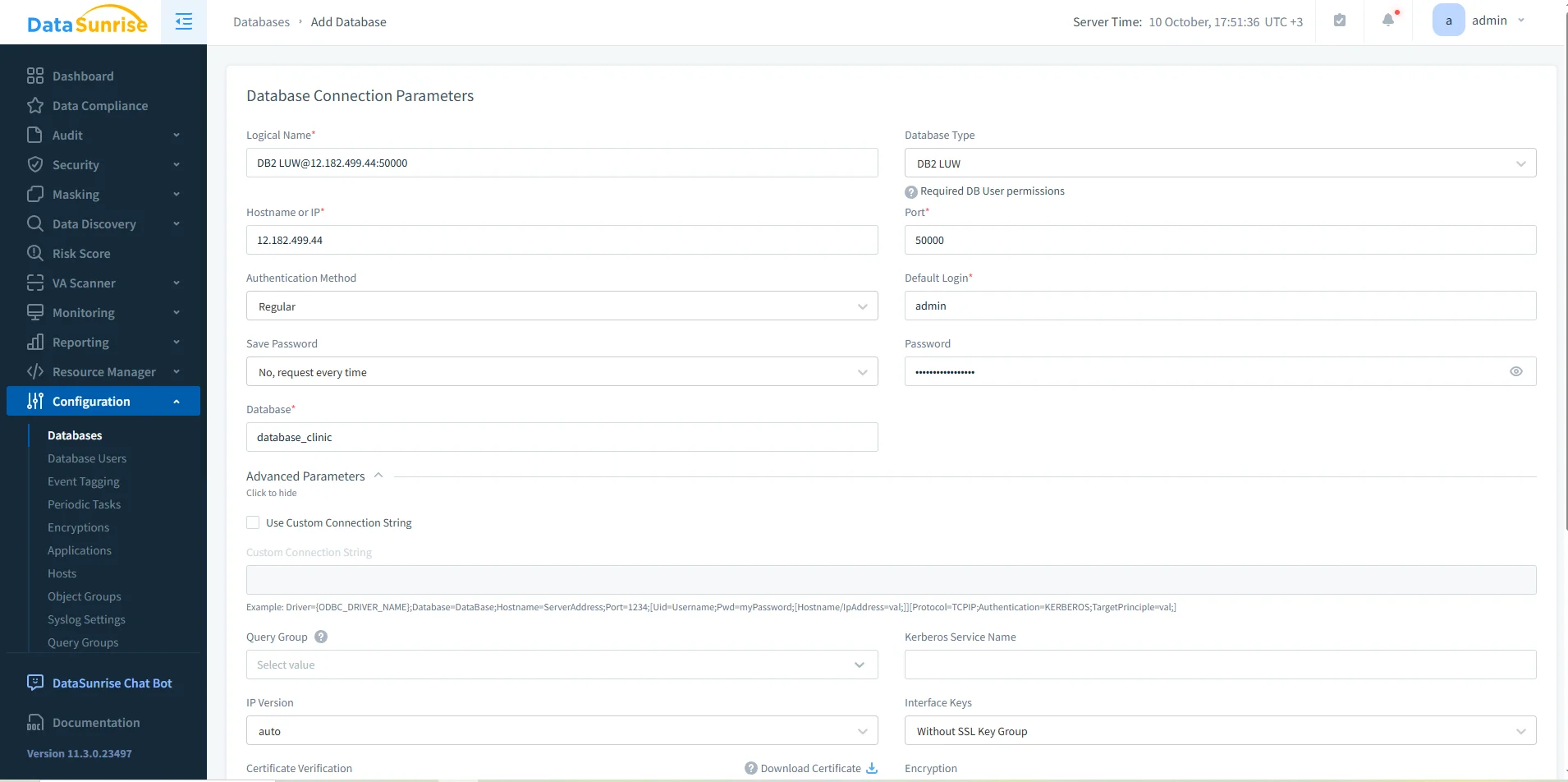

1. Connetti le Tue Istanza Db2

Collega DataSunrise a Db2 utilizzando la modalità preferita—proxy per enforcement inline, sniffer per monitoraggio passivo o log trailing in ambienti restritti.

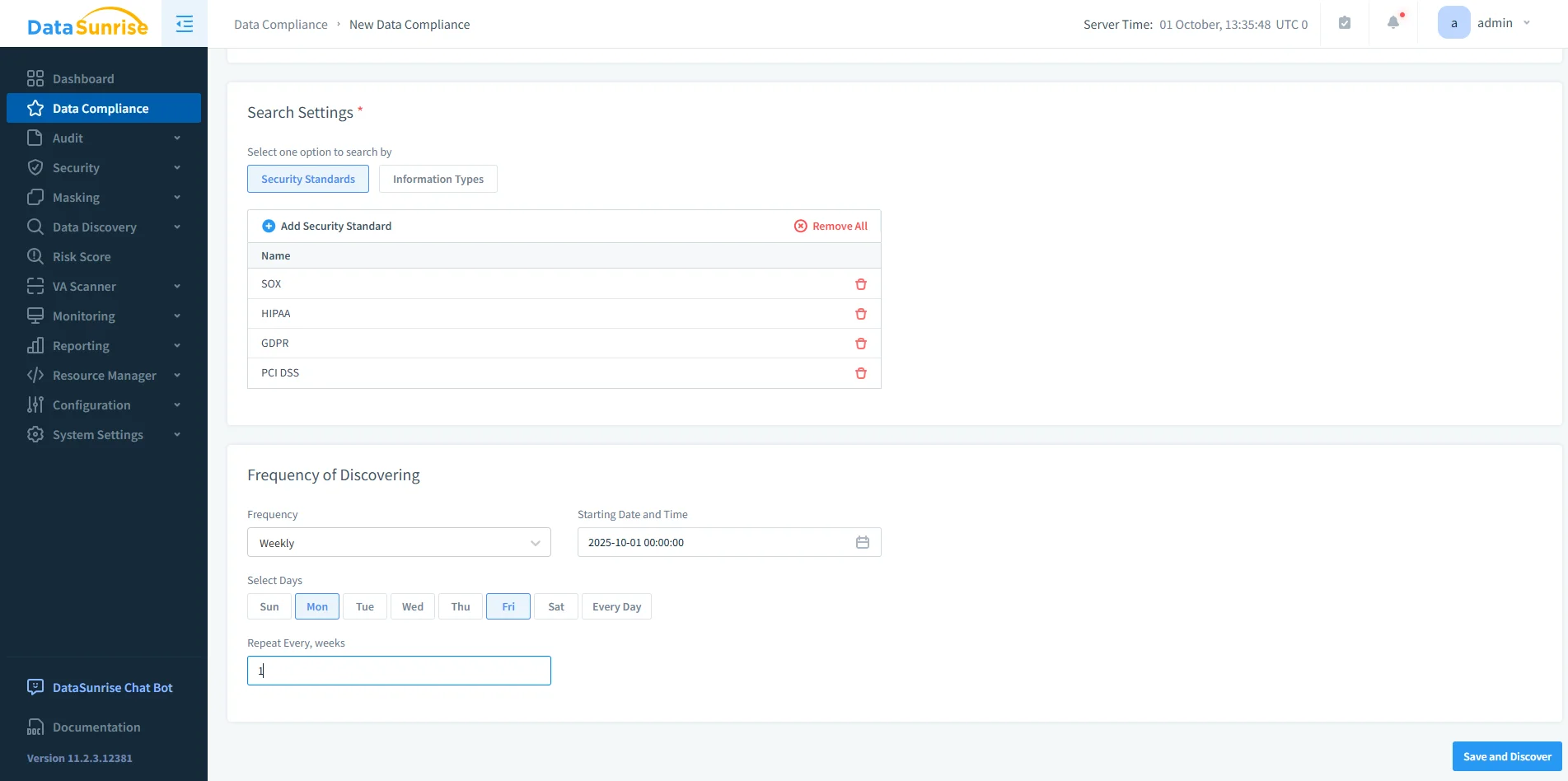

2. Aggiungi una Regola di Conformità

Nella sezione Data Compliance, clicca su + Aggiungi Conformità Dati per creare una policy. Seleziona un’istanza Db2, definisci filtri di scoperta e assegna azioni di mascheratura o auditing.

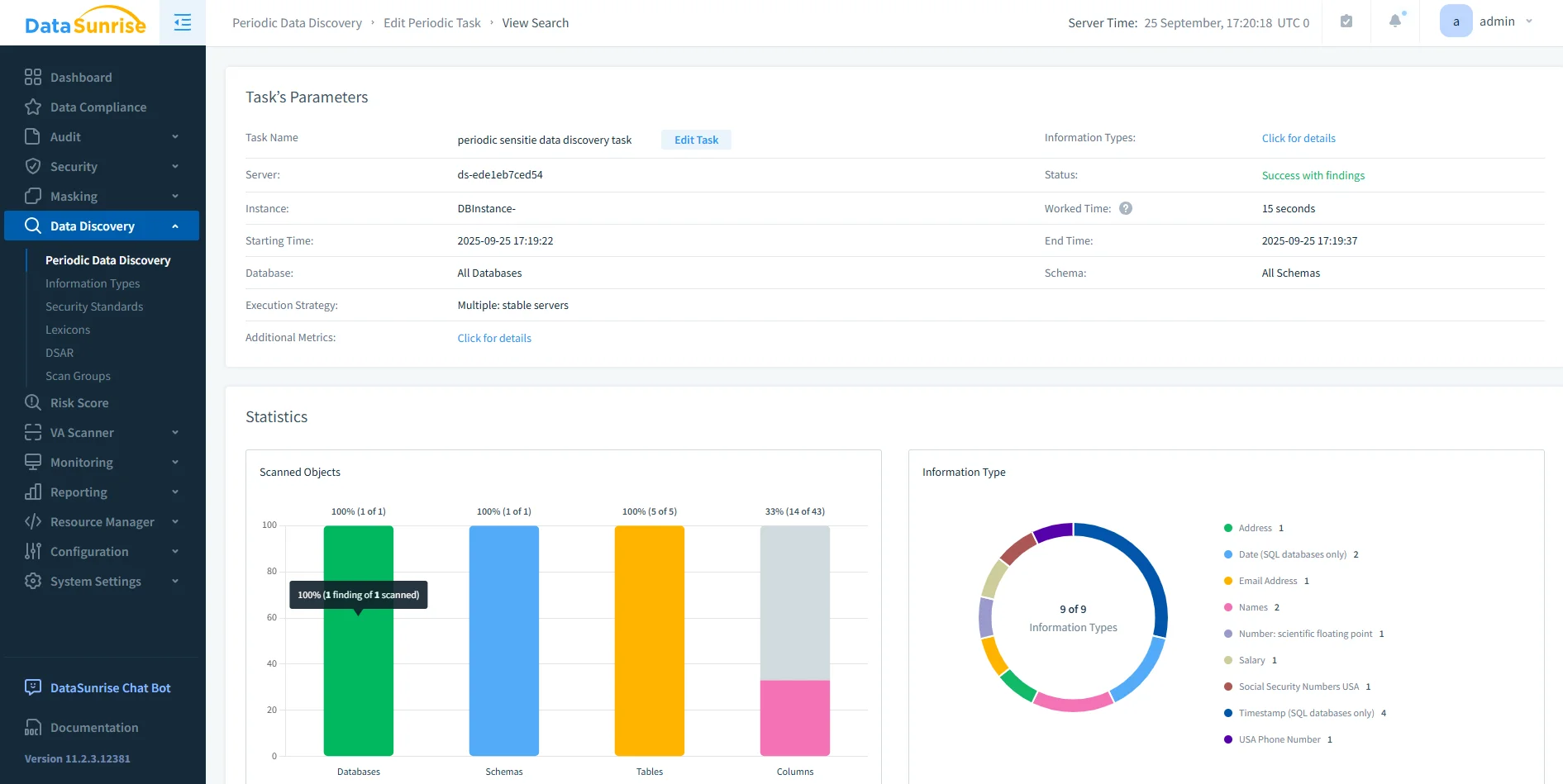

3. Esegui la Scoperta dei Dati Sensibili

Avvia una scansione automatizzata che classifica le colonne sensibili come identificatori cliente o dettagli di pagamento.

4. Applica le Politiche di Mascheratura e Firewall

Attiva regole di mascheratura basate sui ruoli e di filtraggio delle query per una protezione continua.

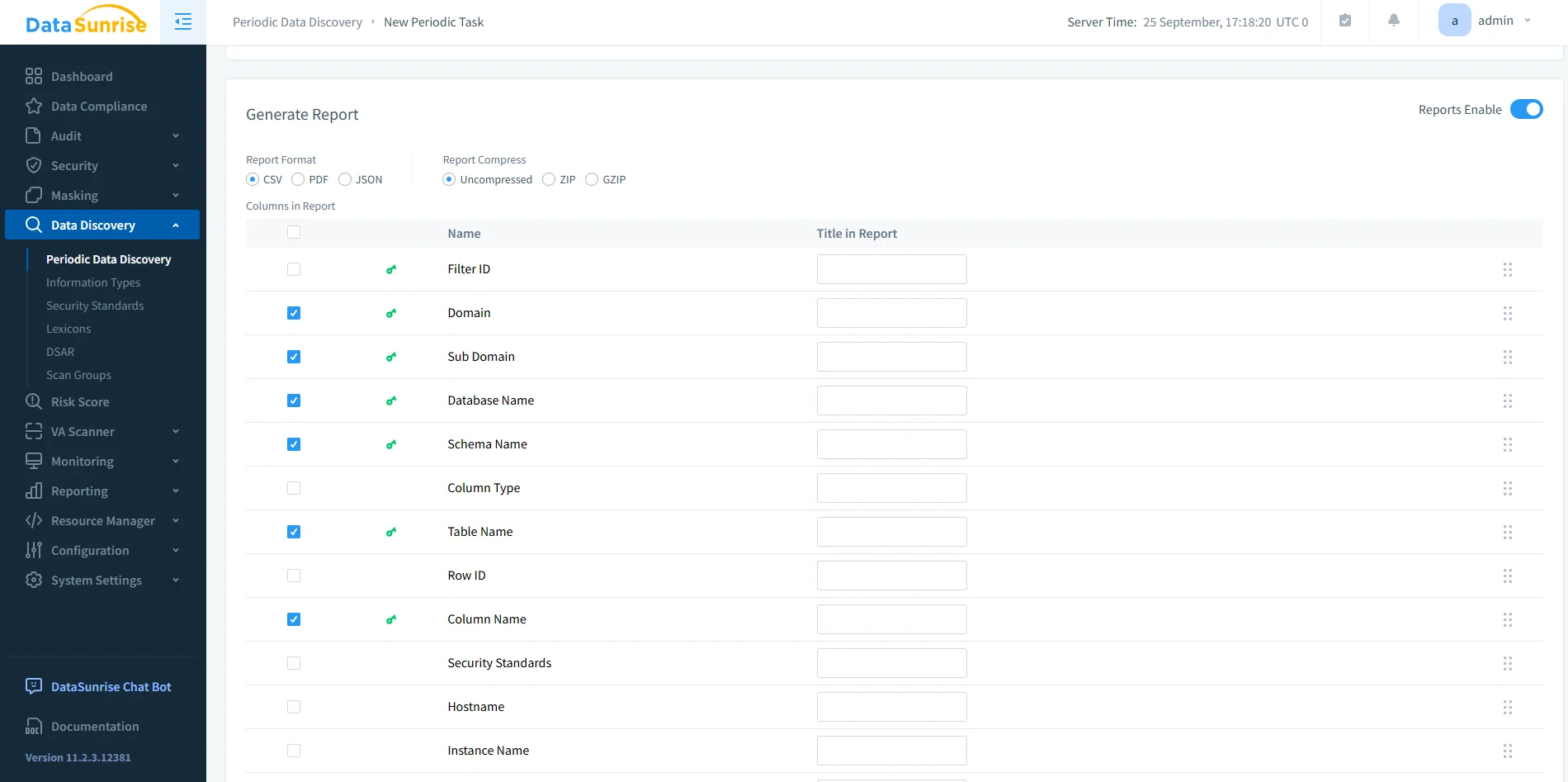

5. Genera Report di Audit

Esporta o programma report di conformità in formato PDF o CSV—senza necessità di scripting.

Intelligenza Adattiva e Allineamento Continuo

Man mano che Db2 evolve, DataSunrise si adatta automaticamente. La sua automazione intelligente assicura che le policy rimangano rilevanti ed efficaci.

| Funzione | Descrizione |

|---|---|

| Sincronizzazione Automatica delle Policy | Mantiene allineate le regole di audit e mascheratura di Db2 quando cambiano schemi o ruoli. |

| Calibrazione Regolatoria Continua | Confronta regolarmente le policy con i framework GDPR, HIPAA e PCI DSS per evitare discostamenti di conformità. |

| Analisi del Comportamento Basata su ML | Rileva pattern di accesso insoliti tramite modelli di machine learning addestrati sui dati di audit Db2. |

Vantaggi della Conformità Automatizzata

| Vantaggio | Descrizione |

|---|---|

| 80–90 % meno lavoro manuale | La scoperta automatica e la generazione di report sostituiscono gli audit ripetitivi. |

| Applicazione in tempo reale | Le policy si applicano istantaneamente a tutte le sessioni Db2. |

| Visibilità centralizzata | Un’unica dashboard semplifica la gestione. |

| Allineamento a prova di futuro | L’automazione si adatta alle normative dati in evoluzione. |

Migliori Pratiche

- Programmare scansioni di scoperta regolari e esportazioni di report.

- Rivedere i privilegi utente adottando il principio del privilegio minimo.

- Testare le politiche di mascheratura e firewall in ambienti di staging prima del deployment in produzione.

- Usare notifiche per segnalare compiti di conformità non riusciti.

- Validare la copertura dell’audit trimestralmente per rilevare eventuali scostamenti di conformità.

Conclusione

IBM Db2 offre robuste funzionalità di sicurezza, ma la manutenzione manuale ne limita l’efficienza.

Associando Db2 a DataSunrise, le organizzazioni ottengono una conformità automatizzata e senza sforzo—coprendo scoperta, mascheratura, audit e report da un’unica piattaforma unificata.