Cos’è la Google Cloud SQL Audit Trail

Introduzione

Una audit trail del database è una registrazione cronologica di accessi, query, modifiche allo schema e aggiornamenti dei permessi. In Google Cloud SQL, mantenere una tale audit trail è essenziale per dimostrare responsabilità, rilevare anomalie e soddisfare stringenti requisiti normativi.

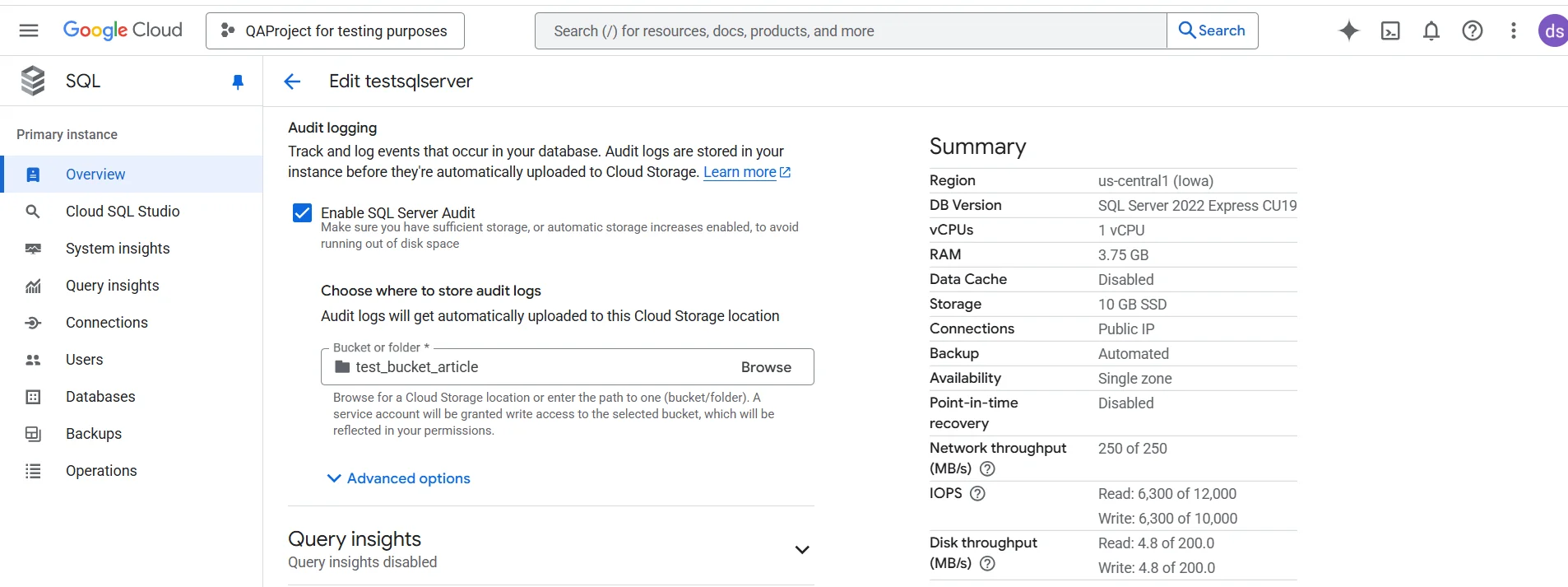

Questo articolo esplora cos’è la Google Cloud SQL Audit Trail e come configurarla. Inizieremo con le funzionalità di auditing native disponibili in SQL Server su Cloud SQL e spiegheremo come questi log possano essere esportati in Cloud Storage o Cloud Logging per la conservazione e l’analisi.

Mostreremo poi come DataSunrise potenzia queste funzionalità con monitoraggio in tempo reale, mascheramento dinamico dei dati, scoperta di dati sensibili e reportistica automatizzata per la conformità. Queste caratteristiche semplificano l’allineamento con regolamenti chiave come GDPR, HIPAA, PCI DSS e SOX riducendo allo stesso tempo lo sforzo manuale necessario per mantenere la conformità.

Comprendere la Google Cloud SQL Audit Trail

L’audit trail di Google Cloud SQL è la registrazione cronologica delle operazioni sul database. Essa cattura:

- Eventi di accesso: login, avvio sessioni, fallimenti di autenticazione.

- Query sui dati: istruzioni SELECT ed esportazioni di dati.

- Modifiche ai dati: comandi INSERT, UPDATE, DELETE.

- Operazioni sullo schema: comandi CREATE, ALTER, DROP.

- Modifiche ai permessi: GRANT, REVOKE e assegnazioni di ruoli.

Questi registri garantiscono responsabilità e conformità. Senza un audit trail diventa difficile dimostrare chi ha accesso ai dati, quando e come sono stati modificati.

Auditing Nativo di SQL Server in Google Cloud SQL

SQL Server Audit funziona perfettamente in Cloud SQL. Crea file .sqlaudit che possono essere esportati in Cloud Storage o analizzati in BigQuery.

Creare un Server Audit

CREATE SERVER AUDIT GCloudAudit

TO FILE (FILEPATH = '/var/opt/mssql/audit', MAXSIZE = 100 MB);

ALTER SERVER AUDIT GCloudAudit WITH (STATE = ON);

Revisionare i Dati di Audit

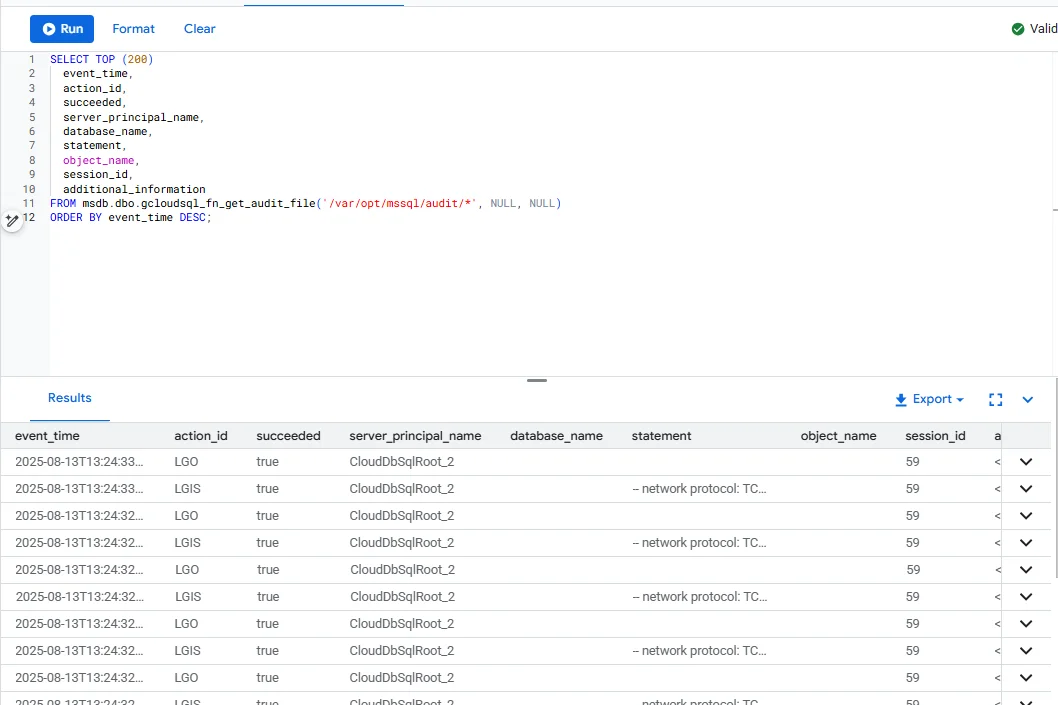

Una volta abilitati gli audit, gli amministratori possono interrogare direttamente i file .sqlaudit all’interno di Cloud SQL. La funzione msdb.dbo.gcloudsql_fn_get_audit_file restituisce gli eventi in forma tabellare, facilitando il filtraggio e l’analisi delle attività di login, modifiche allo schema o esecuzioni di query.

SELECT TOP (200)

event_time,

action_id,

succeeded,

server_principal_name,

database_name,

statement,

object_name,

session_id,

additional_information

FROM msdb.dbo.gcloudsql_fn_get_audit_file('/var/opt/mssql/audit/*', NULL, NULL)

ORDER BY event_time DESC;

Questa capacità nativa di revisione offre una rapida visibilità sull’attività del database e supporta l’analisi forense direttamente da SQL Server Management Studio (SSMS), Azure Data Studio o Cloud SQL Studio.

Viste e Procedure Personalizzate

-- Vista: login recenti

CREATE VIEW RecentLogins AS

SELECT TOP 50 client_id, login_time, ip_address

FROM logins

ORDER BY login_time DESC;

-- Procedura: registrare nuova transazione

CREATE PROCEDURE LogTransaction

@client_id INT, @amount DECIMAL(10,2), @type VARCHAR(20)

AS

BEGIN

INSERT INTO transactions (client_id, amount, transaction_type, status)

VALUES (@client_id, @amount, @type, 'pending');

END

Questi aiutano a personalizzare l’auditing in base alle esigenze aziendali.

Dove gli Strumenti Nativi Presentano Limiti

Nonostante la loro utilità, le funzionalità di audit di SQL Server in Cloud SQL presentano alcune limitazioni:

| Limitazione | Impatto |

|---|---|

| Nessun sistema di alert in tempo reale | I team reagiscono solo dopo aver consultato i log |

| Dati sensibili mostrati in chiaro | Rischi di conformità se i log vengono esposti |

| Silo per istanza | Difficile correlare eventi tra più server Cloud SQL |

| Ambito di audit statico | Le nuove tabelle sensibili richiedono riconfigurazione manuale |

| Automazione minima dei report | Lavoro extra per generare report conformi |

Migliorare l’Audit Trail con DataSunrise

DataSunrise è una piattaforma di sicurezza e conformità per database progettata per estendere le funzionalità di auditing native di Google Cloud SQL. Aiuta le organizzazioni a monitorare l’attività in ambienti multipli, proteggere i dati sensibili e generare report conformi senza lavori manuali gravosi.

Integrando DataSunrise con Google Cloud SQL, gli amministratori ottengono un framework di audit unificato che supera le limitazioni degli strumenti nativi e fornisce informazioni di sicurezza operative.

Caratteristiche Principali

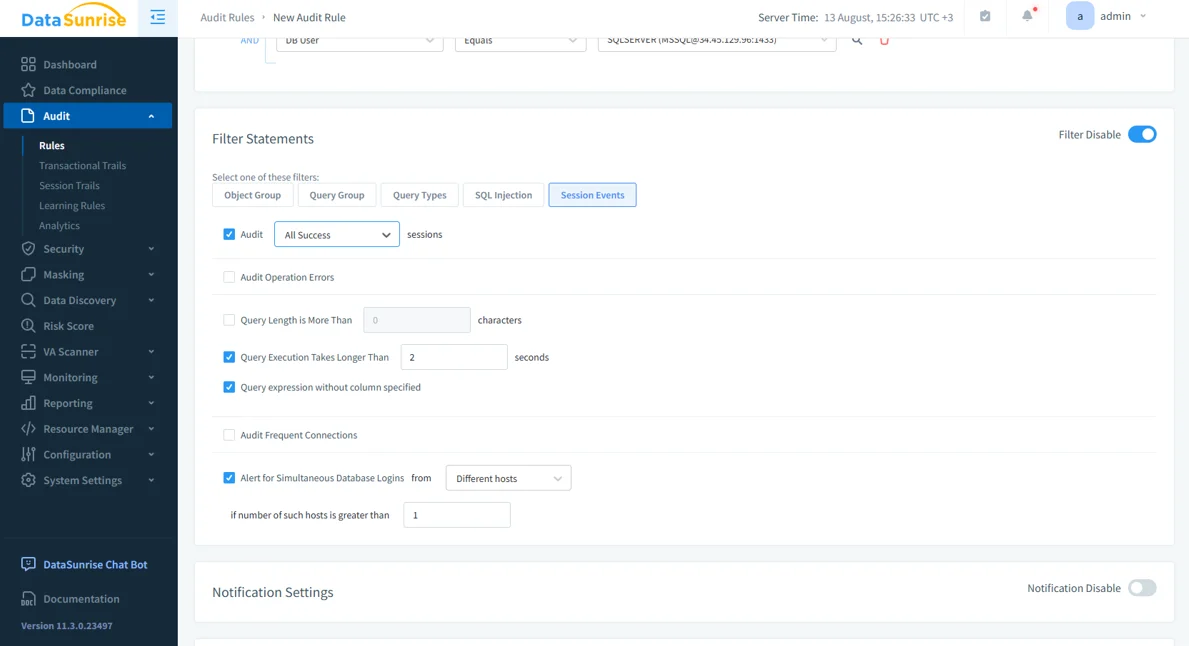

Regole di Audit Granulari: Definisci regole di audit precise per tabelle specifiche, tipi di query o sessioni utente, riducendo il rumore nei log e concentrandosi sugli eventi critici.

Creazione di una regola di audit in DataSunrise. I filtri consentono agli amministratori di indirizzare eventi specifici di sessione, query di lunga durata o attività di login insolite. Monitoraggio in Tempo Reale: Attiva alert via email, sistemi SIEM o Slack ogni volta che si verifica un’attività sospetta.

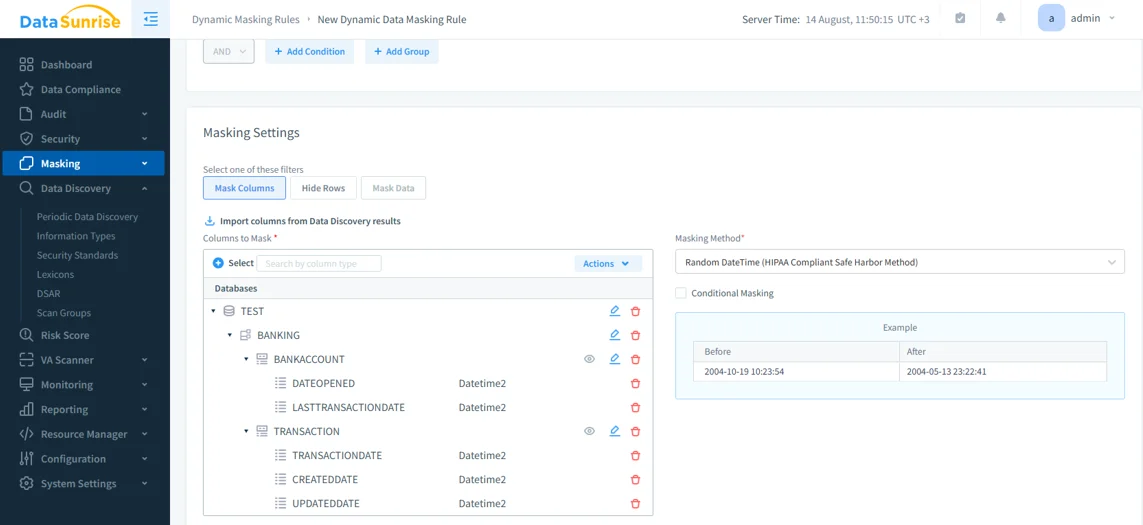

Mascheramento Dinamico dei Dati: Protegge le informazioni sensibili (PII, PHI, dati finanziari) al momento della query. Gli utenti autorizzati vedono i valori completi, mentre gli altri vedono risultati mascherati come

XXXX-1234.

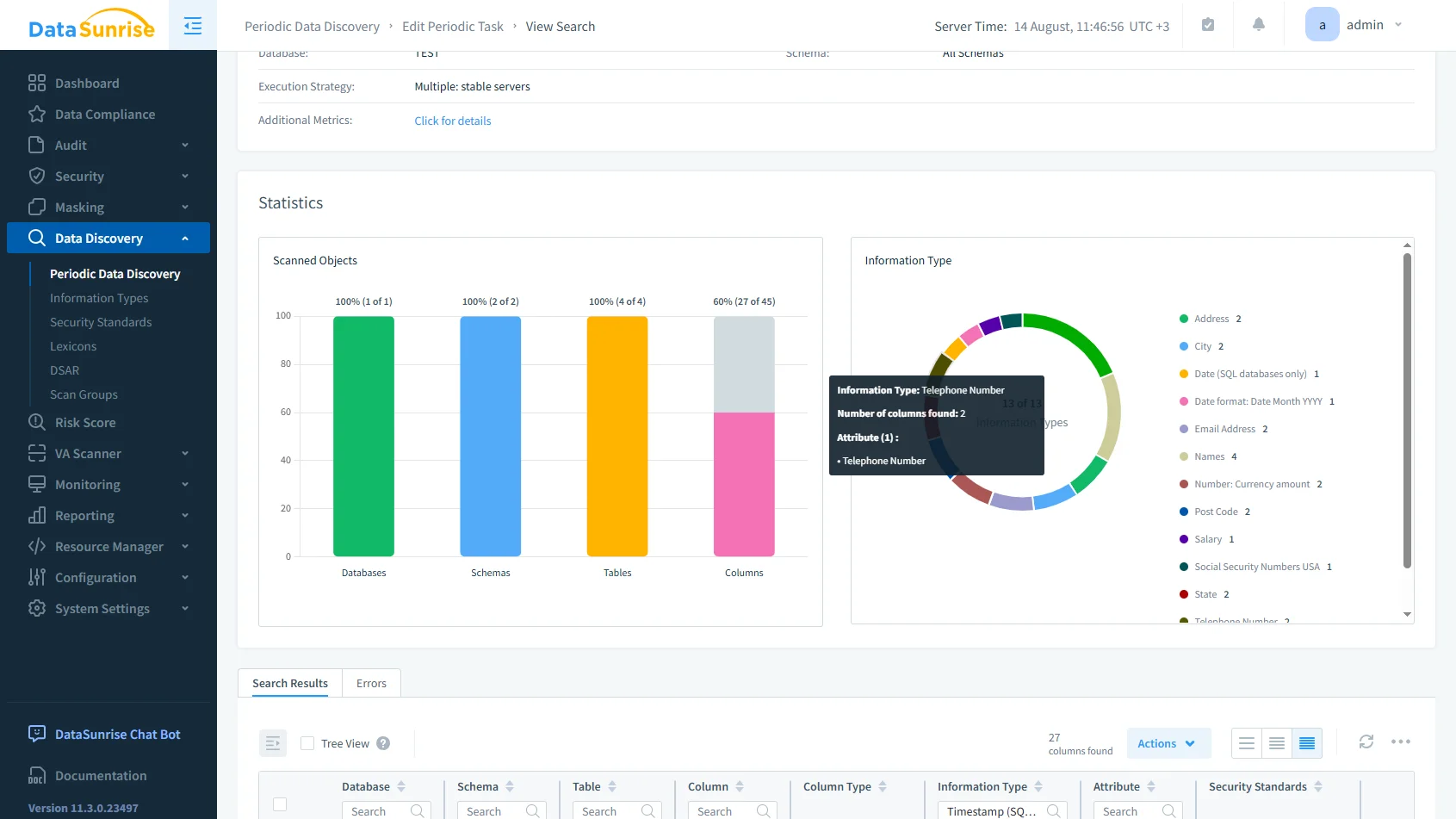

Configurazione del mascheramento dinamico dei dati in DataSunrise. Le colonne sensibili sono mascherate in tempo reale usando tecniche di randomizzazione conformi a HIPAA. Scoperta dei Dati: Scansiona automaticamente i database alla ricerca di campi sensibili e aggiorna la copertura di audit quando gli schemi cambiano.

Esecuzione di un’attività periodica di scoperta dati in DataSunrise. La scansione identifica tipi di dati sensibili in schemi, tabelle e colonne, supportando la conformità automatizzata. Reportistica Automatica per la Conformità: Semplifica le verifiche generando report personalizzati per i requisiti GDPR, HIPAA, PCI DSS e SOX.

Best Practices per le Audit Trail di Google Cloud SQL

Costruire un audit trail è solo il primo passo. Per assicurarsi che fornisca un reale valore in termini di sicurezza e conformità, le organizzazioni dovrebbero seguire alcune linee guida pratiche.

| Best Practice | Descrizione |

|---|---|

| Centralizzare e Proteggere i Log | Esportare i file di audit in Cloud Storage o Cloud Logging con regole di lifecycle. Questo previene la perdita di dati, supporta analisi a lungo termine e permette a DataSunrise di unificare il monitoraggio tra più istanze. |

| Usare Accessi Basati sui Ruoli | Limitare chi può visualizzare o modificare i dati di audit. Gli ufficiali di conformità potrebbero richiedere piena visibilità, mentre gli sviluppatori vedono solo valori mascherati per proteggere i dettagli sensibili. |

| Automatizzare l’Aggiornamento dell’Ambito | Quando vengono introdotte nuove tabelle o schemi, includerle automaticamente nell’ambito dell’audit. Gli strumenti di discovery aiutano a rilevare nuovi campi sensibili senza riconfigurazioni manuali. |

| Abilitare il Controllo in Tempo Reale | Andare oltre le revisioni retrospettive utilizzando monitoraggio in tempo reale per attivare alert su query sospette o tentativi di login, riducendo i tempi di reazione in ambienti regolamentati. |

Conclusione

L’audit trail di Google Cloud SQL è più di un semplice log: è la base della responsabilità, della conformità e della sicurezza proattiva. Sebbene le funzionalità native di SQL Server offrano un ottimo punto di partenza, mancano di intelligenza in tempo reale e supervisione centralizzata.

Integrando DataSunrise, le organizzazioni ottengono alert in tempo reale, mascheramento dinamico, reportistica automatizzata e visibilità cross-istanza, creando un framework di sicurezza pronto per l’audit e scalabile. Questa combinazione garantisce la conformità riducendo il rischio e il carico operativo.