Cos’è la Traccia di Revisione di Amazon DynamoDB

Amazon DynamoDB offre prestazioni costanti a bassa latenza ed estrema scalabilità, ma tutto ciò è inutile se non si può dimostrare chi ha avuto accesso ai dati, quando lo ha fatto e cosa è stato esattamente modificato. Come descritto nella documentazione ufficiale del servizio su https://aws.amazon.com/dynamodb/, DynamoDB è progettato per velocità e scalabilità, ma la visibilità e la tracciabilità restano responsabilità condivise con il cliente. Nei settori regolamentati come finanza, sanità e pubblica amministrazione, la traccia di revisione diventa un elemento obbligatorio per la sicurezza operativa. Recenti risultati sulla sicurezza cloud, come il Rapporto sulla Maturità della Sicurezza AWS (https://d1.awsstatic.com/security-center/AWS_Security_Maturity_Model.pdf), sottolineano l’esigenza crescente di monitoraggio continuo e responsabilità di accesso provabile attraverso i carichi di lavoro in cloud. Sebbene AWS offra diversi componenti nativi in grado di catturare accessi basati su identità, modifiche di configurazione e variazioni a livello di singolo elemento, DynamoDB non dispone di un singolo sottosistema di audit integrato. Al contrario, una traccia di revisione completa deve essere assemblata da servizi AWS. Questo articolo spiega come funziona la traccia di revisione di DynamoDB e come DataSunrise fornisce un quadro di audit unificato e conforme grazie alle sue capacità di Data Audit.

Cos’è la Traccia di Revisione?

Una traccia di revisione è una narrazione cronologica che descrive come i dati sono stati consultati, modificati o utilizzati, identificando anche l’utente, il ruolo o il servizio responsabile di ogni azione. Nei sistemi database, la traccia di revisione mostra chi ha eseguito operazioni specifiche, che tipo di attività è avvenuta—che si tratti di lettura, aggiornamento, eliminazione, scansione o altra chiamata API—quando è accaduto l’evento, compresi timestamp, regione e contesto della sessione, da dove è partita la richiesta, ad esempio un particolare indirizzo IP, sorgente VPC o una sessione di ruolo assunto, e in che modo l’azione ha influenzato il sistema, incluse modifiche a livello di singolo elemento, modifiche alle tabelle o aggiornamenti strutturali.

Una traccia di revisione completa supporta indagini e analisi forensi, fornisce prove regolamentari per framework come GDPR, HIPAA, PCI DSS e SOX, espone attività interne che altrimenti potrebbero passare inosservate e consente l’individuazione di comportamenti irregolari o sospetti. Aiuta anche a confermare l’integrità dei dati verificando la sequenza e la legittimità delle operazioni. Una discussione più ampia sui fondamenti della traccia di revisione è disponibile nella knowledge base di DataSunrise all’indirizzo Audit Trails.

Nel caso di DynamoDB, questa traccia di revisione non è generata da un unico strumento. Viene invece costruita combinando i log CloudTrail, DynamoDB Streams, segnali CloudWatch e dati di identità AWS IAM per formare un quadro unificato di quanto accaduto all’interno del sistema—simile alle strategie multi-sorgente utilizzate nel tradizionale Database Activity Monitoring.

Comprendere la Traccia di Revisione di Amazon DynamoDB

Una traccia di revisione di DynamoDB rappresenta l’insieme dei risultati prodotti dai meccanismi di logging nativi AWS che, messi insieme, forniscono una visibilità completa sui modelli di accesso, le operazioni sui dati e le modifiche amministrative. Poiché DynamoDB è serverless e schema-flessibile, la traccia di revisione si basa in larga misura sui servizi AWS connessi che catturano identità, metadati delle richieste e modifiche a livello di singolo elemento. Queste fonti combinate rendono possibile tracciare operazioni lato dati come PutItem o Query, azioni di controllo come la creazione di tabelle, attributi di identità, sequenze di eventi e anomalie comportamentali sui carichi di lavoro. Le organizzazioni spesso completano ciò con la Cronologia dell’Attività dei Dati per la conservazione a lungo termine e l’indagine.

Servizi Nativi che Formano la Traccia di Revisione di DynamoDB

DynamoDB non genera una traccia di revisione unificata da solo, quindi AWS si affida a diversi sistemi di logging e monitoraggio interconnessi per fornire visibilità completa. Ogni servizio contribuisce con uno strato di contesto diverso, formando un quadro completo solo se combinati. Comprendere questi componenti nativi è fondamentale per progettare una strategia di audit affidabile e a livello forense attorno a DynamoDB, simile a come DataSunrise spiega l’auditing strutturato nei suoi materiali su Sensitive Data Discovery e la governance di dati PII qui.

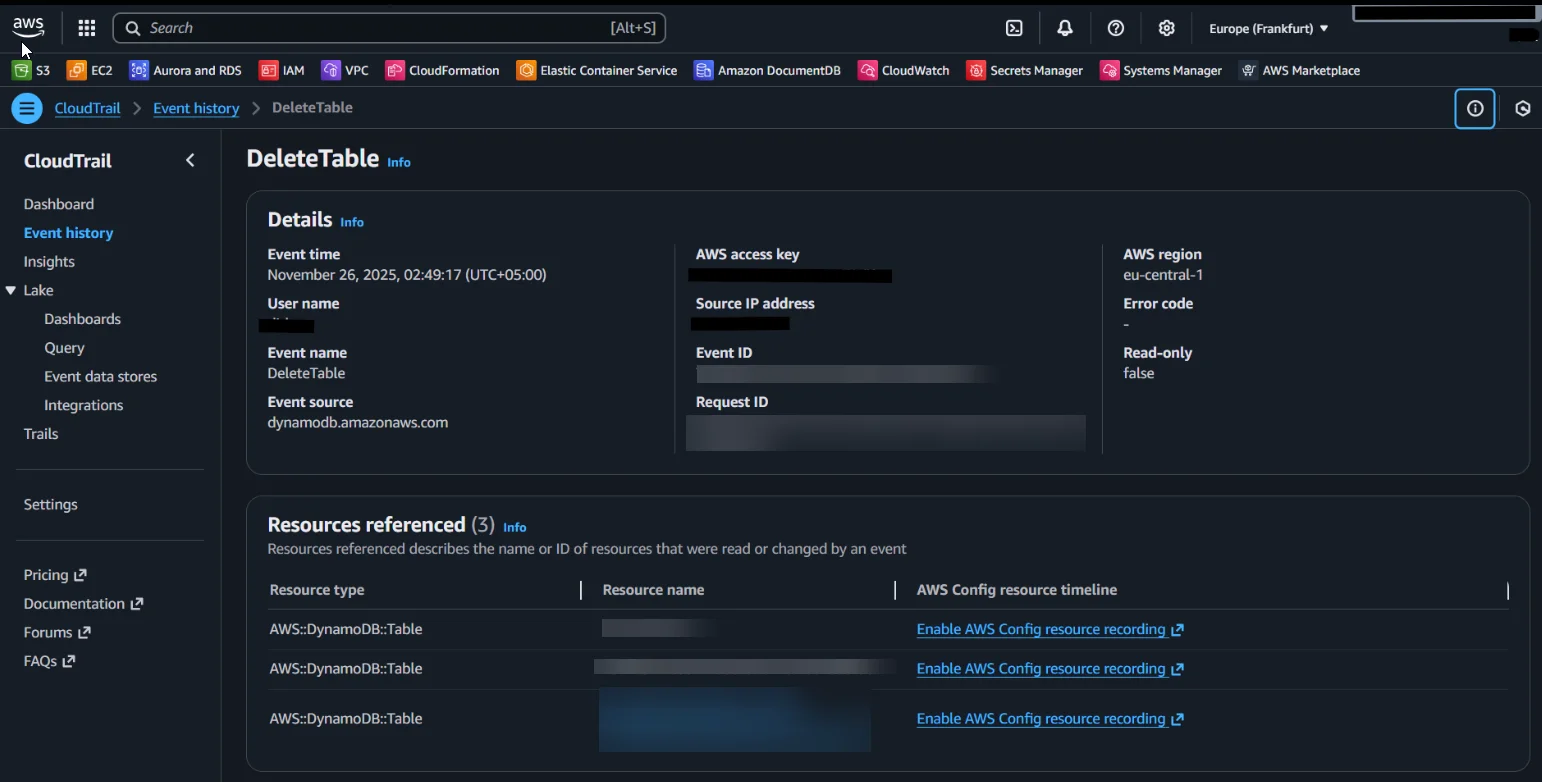

1. AWS CloudTrail — Fonte principale dell’audit a livello di controllo

AWS CloudTrail registra le operazioni amministrative e documenta come le identità interagiscono con DynamoDB. Cattura eventi relativi alla creazione della tabella, cancellazione, modifiche agli indici, operazioni di backup e ripristino, uso di chiavi di crittografia e accesso basato su IAM. CloudTrail può anche catturare le operazioni a livello dati come GetItem o UpdateItem, ma questo richiede l’attivazione esplicita degli Eventi Dati. Senza questi, le chiamate API DynamoDB non sono completamente visibili, motivo per cui CloudTrail costituisce la base della traccia di revisione ma deve essere configurato correttamente per funzionare come fonte forense completa.

2. DynamoDB Streams — Cronologia delle modifiche a livello di singolo elemento

DynamoDB Streams registra cambiamenti dettagliati agli elementi ogni volta che vengono creati, aggiornati o eliminati. Gli Streams possono includere le immagini precedenti e nuove degli elementi, permettendo agli auditor di ricostruire esattamente cosa è cambiato durante ogni operazione di scrittura. Questa capacità è essenziale per indagare modifiche inattese, validare evidenze regolamentari e conservare un contesto dettagliato di prima/dopo. Gli Streams, tuttavia, sono effimeri e richiedono uno storage a valle per la conservazione a lungo termine dell’audit.

- Streams preservano l’ordine degli eventi per chiave di partizione, consentendo una ricostruzione cronologica.

- Ogni record dello stream contiene metadati quali numeri di sequenza e identificatori della sorgente evento.

- Streams si integrano nativamente con AWS Lambda per elaborazioni automatiche o inoltro.

- La retention è limitata (24 ore di default, fino a 7 giorni), rendendo obbligatorio l’archiviazione esterna per uso di audit.

3. Amazon CloudWatch — Segnali comportamentali e di performance

CloudWatch aggiunge contesto comportamentale alla traccia di revisione. Traccia metriche quali throttling, tassi di errore, anomalie nel volume delle richieste e modelli di latenza. Sebbene CloudWatch non memorizzi autonomamente i record di audit, aiuta a identificare tendenze o interazioni sospette che possono richiedere analisi più approfondite. Allarmi e filtri di metriche possono anche attivare risposte automatiche in presenza di comportamenti anomali.

- Le metriche di CloudWatch espongono pattern operativi in tempo reale (capacità di lettura/scrittura, throttling).

- I log CloudWatch possono ricevere Log Vended o log applicativi personalizzati legati all’uso di DynamoDB.

- I filtri di metriche aiutano a identificare pattern insoliti di chiamate API o attività a raffica.

- Gli allarmi CloudWatch si integrano con SNS, Lambda o EventBridge per notifiche automatizzate.

4. AWS IAM — Contesto di autorizzazione

I log IAM e i metadati di identità forniscono il collegamento identitario mancante nella traccia di revisione di DynamoDB. Questi record rivelano quale utente o servizio ha assunto un ruolo, quali policy sono state valutate, se la richiesta è stata consentita o negata, e quale provider di identità esterno (SAML o OIDC) ha iniziato la sessione. I segnali IAM aiutano a collegare l’attività al principale responsabile.

- IAM si integra con CloudTrail per fornire gli ARN dei principali in ogni evento di audit.

- I dettagli delle sessioni STS mostrano credenziali temporanee, tag di sessione e requisiti MFA.

- I log di valutazione delle policy IAM identificano quali permessi sono stati utilizzati o bloccati.

- Condizioni basate sull’identità (restrizioni IP, tag di sessione, regole temporali) aiutano a tracciare l’intento di accesso.

Come DataSunrise Potenzia le Tracce di Revisione di DynamoDB

DataSunrise unifica CloudTrail, DynamoDB Streams, i log CloudWatch e i metadati di identità in un unico sistema di audit consolidato. Trasforma i log grezzi AWS in tracce di revisione strutturate, allineate alla conformità, con analisi basate su machine learning, alerting in tempo reale e mascheramento dei valori sensibili. Invece di dipendere da molteplici console AWS e flussi di log, DataSunrise offre una vista centralizzata e cross-platform di tutta l’attività DynamoDB—una capacità allineata alle sue famiglie di prodotti core Data Security e Compliance.

Monitoraggio Unificato dell’Attività

DataSunrise correla operazioni di controllo, attività API lato dati, modifiche a livello di singolo elemento, attributi di identità e anomalie comportamentali in un singolo record di audit. Questo produce una visione completa e ordinata temporalmente di come i dati sono stati accessi e modificati, anziché frammentare le informazioni tra fonti AWS separate.

- Aggrega eventi da CloudTrail, Streams, CloudWatch e IAM in una timeline unificata.

- Normalizza formati di log AWS eterogenei in uno schema di audit coerente.

- Correla identità, metadati delle richieste e delta a livello di oggetto per una visibilità più profonda.

- Fa emergere anomalie attraverso un’analisi comportamentale combinata su tutte le fonti di log, sfruttando tecniche simili a quelle di User Behavior Analysis.

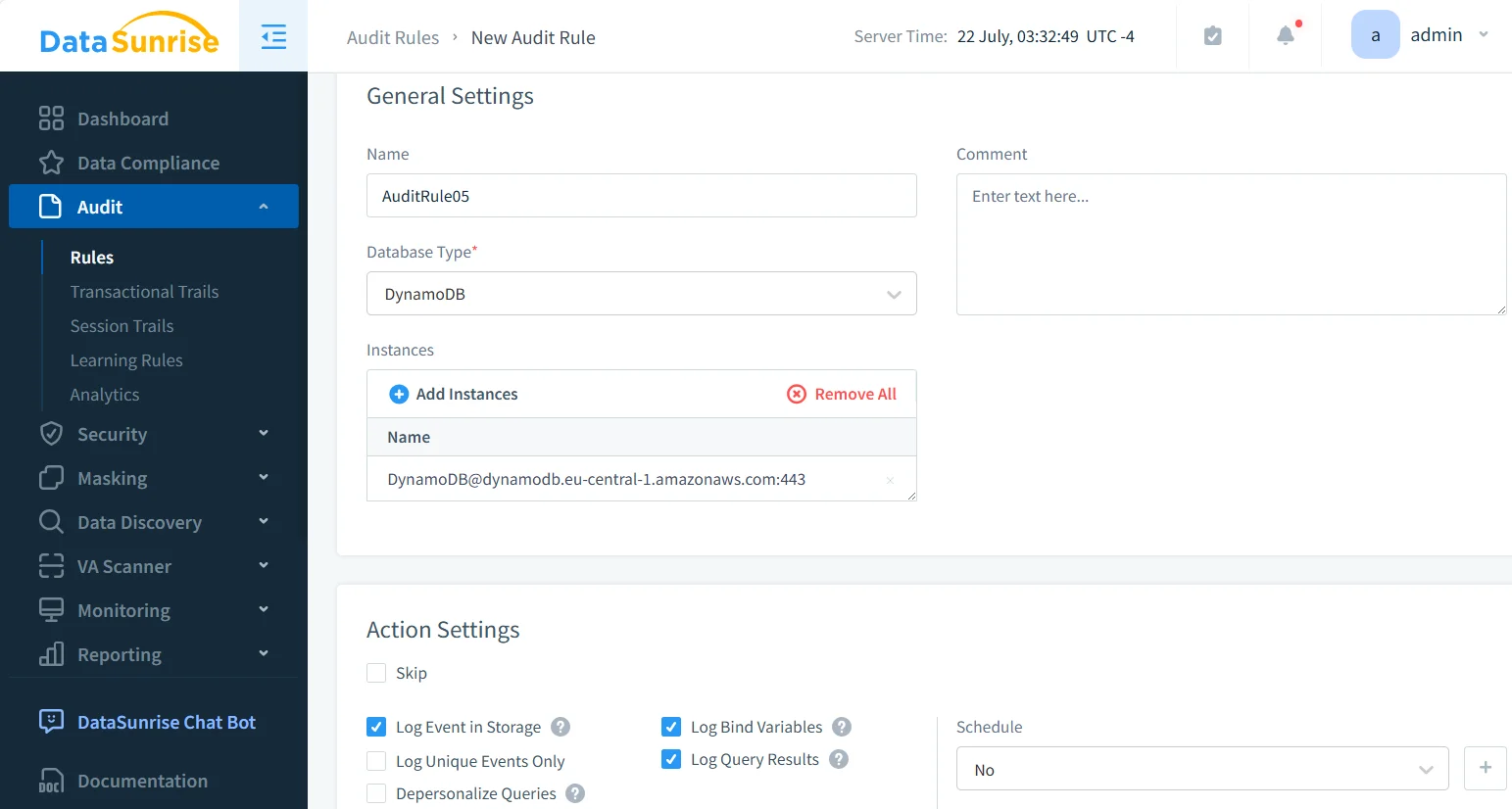

Regole di Audit Granulari per DynamoDB

Gli amministratori possono creare regole di audit altamente mirate. Queste regole possono registrare operazioni su tabelle specifiche, monitorare aggiornamenti o cancellazioni su dataset sensibili, sorvegliare richieste Query o Scan effettuate da identità non familiari, rilevare picchi nell’uso delle API e applicare mascheramento prima che i log vengano scritti. Ciò garantisce un controllo di precisione paragonabile ai tradizionali sottosistemi di audit enterprise, supportato dal motore di Dynamic Data Masking di DataSunrise.

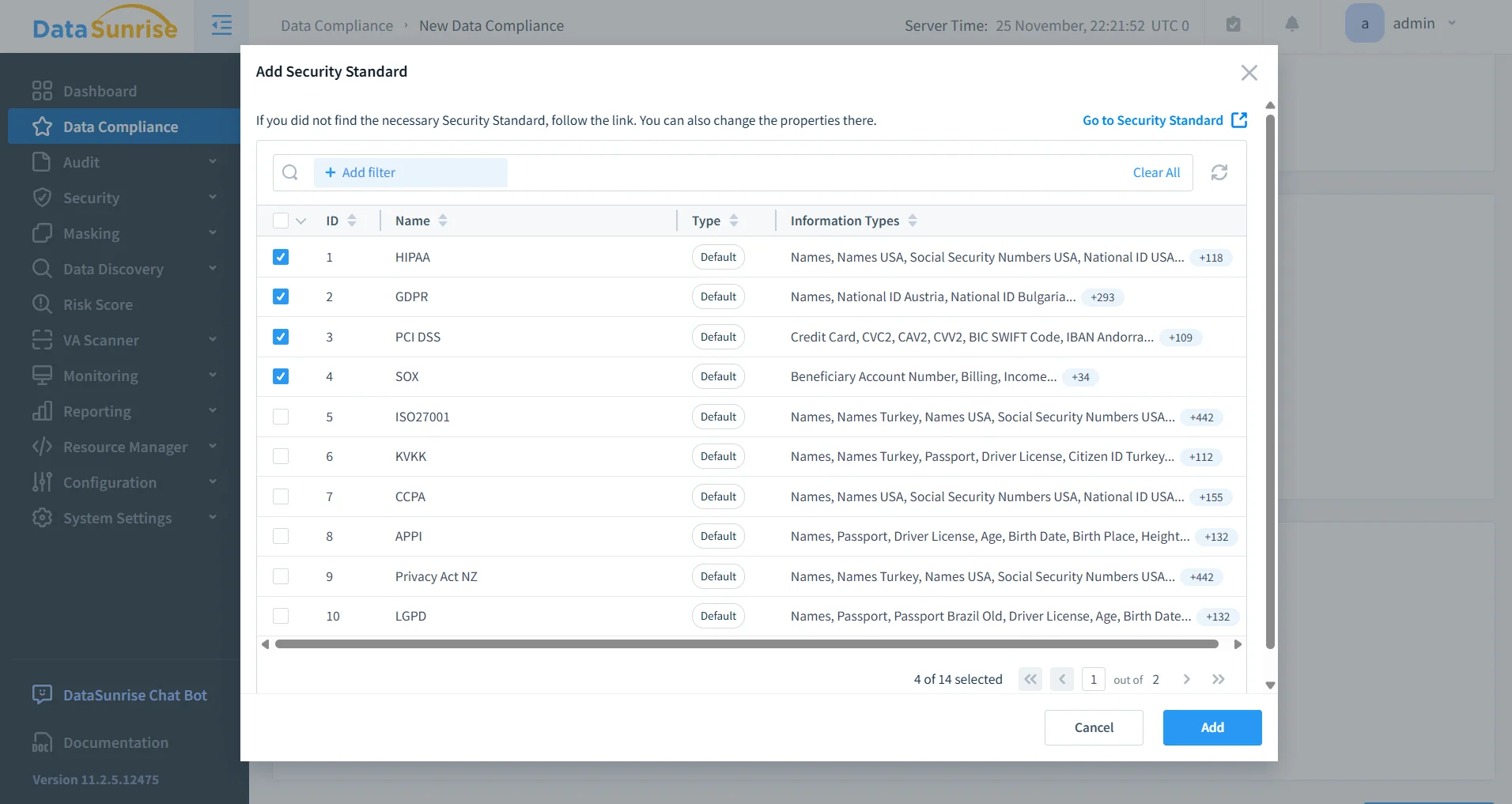

Allineamento alla Conformità e Reportistica Automatica

DataSunrise mappa automaticamente gli eventi di audit di DynamoDB ai framework regolamentari come GDPR, HIPAA, PCI DSS, SOX, ISO 27001 e SOC 2. Genera report centralizzati per la conformità, rileva deriva di configurazione ed esegue validazioni continue. Queste capacità completano le sue estese funzionalità di sicurezza basata su LLM & ML e supportano molteplici modalità di deployment.

Impatto sul Business

| Beneficio per il Business | Descrizione |

|---|---|

| Riduzione dei Costi di Conformità | La raccolta centralizzata delle evidenze elimina revisioni frammentate dei log e riduce i tempi di preparazione all’audit. |

| Cicli di Audit più Rapidi | La visibilità unificata dell’audit accelera la reportistica regolamentare e accorcia i tempi degli audit. |

| Migliore Risposta agli Incidenti | I dati correlati delle attività consentono una più rapida identificazione di accessi non autorizzati e comportamenti anomali. |

| Governance dei Dati Potenziata | Il monitoraggio coerente su DynamoDB e altre piattaforme rafforza la governance e la supervisione degli accessi. |

| Riduzione del Rischio | Il mascheramento dinamico e il rilevamento delle anomalie limitano l’esposizione di valori sensibili e riducono le minacce alla sicurezza. |

| Visibilità Cross-Platform | DataSunrise estende le capacità di audit a oltre 40 database e piattaforme cloud per una copertura aziendale completa. |

Conclusione

La traccia di revisione di DynamoDB non è prodotta da un singolo strumento AWS. È invece il risultato di CloudTrail, DynamoDB Streams, CloudWatch e log IAM che lavorano insieme. AWS fornisce gli eventi grezzi, ma DataSunrise li trasforma in un sistema di audit coerente, conforme, con mascheramento dinamico, analisi comportamentale, visibilità unificata e reportistica regolamentare.