Cos’è il Audit Trail di Elasticsearch

Elasticsearch è ampiamente adottato per l’indicizzazione e la ricerca di grandi volumi di dati, ma la sua apertura può anche comportare rischi quando sono coinvolti dati sensibili. Per affrontare questo, Elasticsearch include un dettagliato framework di audit che registra chi ha avuto accesso ai dati, quali operazioni sono state eseguite e se tali operazioni erano autorizzate. Questa visibilità continua garantisce responsabilità e conformità alle normative di sicurezza.

Le organizzazioni che gestiscono dati regolamentati devono inoltre rispettare standard come GDPR, HIPAA e PCI DSS. Un audit trail ben configurato in Elasticsearch aiuta a dimostrare la conformità e a rilevare tempestivamente accessi anomali.

Questo articolo spiega cos’è un audit trail di Elasticsearch, come attivarlo nativamente e come DataSunrise estende queste capacità con una gestione centralizzata e avanzata dell’audit.

Cos’è l’Audit Trail?

Un audit trail è una sequenza cronologica di registrazioni che documenta tutte le attività che influenzano dati, sistemi e configurazioni. Fornisce un modo trasparente per verificare chi ha fatto cosa, quando, da dove e con quale risultato.

Nei moderni ambienti IT, gli audit trail servono come fondamento sia per la sicurezza sia per la conformità — catturano prove cruciali che aiutano a identificare azioni non autorizzate, verificare il rispetto delle politiche interne e supportare indagini forensi dopo incidenti.

Gli audit trail generalmente includono:

- Identificazione utente: Chi ha iniziato l’azione (utente, ruolo o account di servizio).

- Data e origine: Quando e da dove è avvenuta l’attività.

- Azione eseguita: Quale operazione è stata effettuata — query, modifica, cambio di configurazione o tentativo di accesso.

- Risultato: Se l’operazione è stata completata con successo, negata o fallita a causa di restrizioni di sicurezza.

In Elasticsearch, gli audit trail registrano eventi di autenticazione, autorizzazione e accesso ai dati all’interno del cluster. Questi log aiutano gli amministratori a mantenere la responsabilità e a dimostrare la conformità alle normative di settore.

Un audit trail ben mantenuto garantisce l’integrità dei dati, supporta il monitoraggio continuo e rafforza la governance complessiva nei sistemi distribuiti.

Scopri di più su Audit Logs, Regole di Audit e Monitoraggio delle Attività del Database per capire come gli audit trail si inseriscono nei più ampi workflow di conformità.

Attivazione del Audit Trail Nativo di Elasticsearch

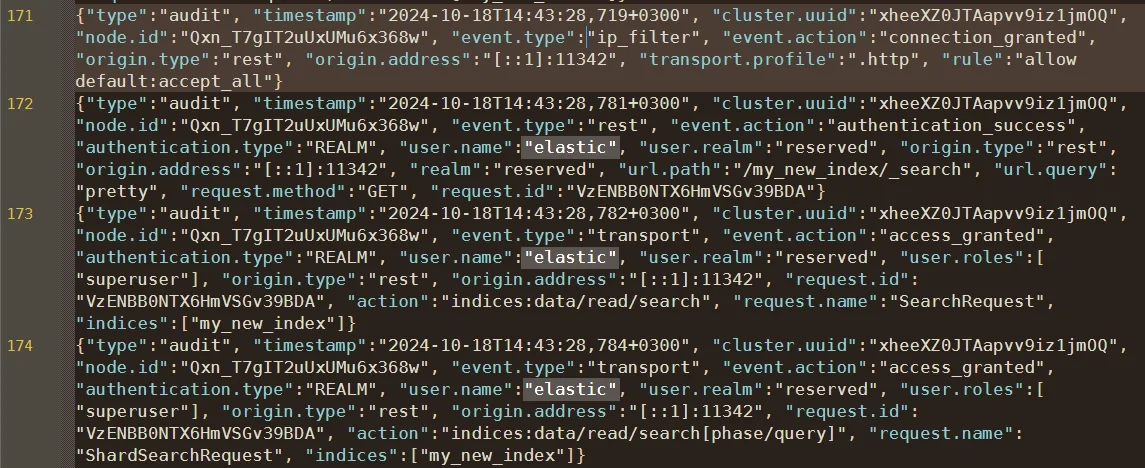

Il logging di audit di Elasticsearch è fornito tramite X-Pack Security, che consente una configurazione flessibile della raccolta dei log. Gli amministratori possono specificare quali eventi includere o escludere per ridurre il rumore e concentrarsi su eventi di sicurezza ad alto valore.

Passo 1: Abilitare il Logging di Audit

Aggiungi o modifica le seguenti impostazioni nel file di configurazione elasticsearch.yml:

xpack.security.enabled: true

xpack.security.audit.enabled: true

xpack.security.audit.outputs: [logfile]

Riavvia Elasticsearch dopo aver salvato la configurazione. Ciò abilita il logging base degli eventi di audit.

Passo 2: Filtrare e Personalizzare gli Eventi Loggati

Per perfezionare l’attività catturata:

xpack.security.audit.logfile.events.include: ["authentication_success", "access_granted", "access_denied"]

xpack.security.audit.logfile.events.exclude: ["anonymous_access_denied"]

xpack.security.audit.logfile.events.emit_request_body: true

Questa configurazione registra i tentativi di autenticazione riusciti e falliti, gli esiti degli accessi e include il contenuto delle richieste quando necessario. In ambienti guidati dalla conformità, catturare azioni negate e amministrative è cruciale per mostrare evidenze di enforcement.

Passo 3: Centralizzare e Analizzare i Dati di Audit

I log di audit sono archiviati nella directory dei log di Elasticsearch, tipicamente sotto /var/log/elasticsearch/.

Puoi inoltrarli a Logstash, Beats o piattaforme SIEM esterne per analisi più approfondite o conservazione in archivi immutabili.

Esempi di configurazioni per la centralizzazione:

Inoltro dei log di audit a Logstash

input {

file {

path => "/var/log/elasticsearch/elasticsearch_audit.json"

start_position => "beginning"

codec => "json"

}

}

output {

elasticsearch {

hosts => ["http://localhost:9200"]

index => "elasticsearch-audit-%{+YYYY.MM.dd}"

}

}

Invio dei log di audit tramite Filebeat

filebeat.inputs:

- type: log

enabled: true

paths:

- /var/log/elasticsearch/elasticsearch_audit.json

json.keys_under_root: true

json.add_error_key: true

output.elasticsearch:

hosts: ["localhost:9200"]

index: "audit-logs-%{+yyyy.MM.dd}"

Invio dei log a un SIEM esterno usando syslog

sudo logger -t elasticsearch_audit -f /var/log/elasticsearch/elasticsearch_audit.json

Queste configurazioni permettono una visibilità centralizzata dell’audit e una conservazione duratura delle evidenze, facilitando i processi di conformità e investigazione.

Per indicazioni sulla gestione sicura dei log, consulta Database Performance per Audit Storage e Politiche di Sicurezza.

Filtraggio e Personalizzazione

Gli amministratori possono raffinare gli eventi registrati per soddisfare requisiti di conformità o per ridurre l’impatto sulle prestazioni. Per esempio:

xpack.security.audit.logfile.events.exclude: ["run_as_granted", "anonymous_access_denied"]

Gli indici di audit filtrati possono anche essere inviati a Elastic Stack o a sistemi esterni come SIEM, Splunk o DataSunrise Database Firewall per correlazione e monitoraggio centralizzati.

Scopri come rafforzare la sicurezza di Elasticsearch tramite Database Firewall e Controllo di Accesso Basato sui Ruoli (RBAC).

Migliorare l’Audit Trail di Elasticsearch con DataSunrise

Mentre Elasticsearch offre logging nativo, molte aziende necessitano di analisi in tempo reale, report di conformità e correlazione attraverso più database e piattaforme cloud. Qui entra in gioco DataSunrise, che integra e potenzia le funzionalità native di audit di Elasticsearch.

DataSunrise opera come una piattaforma centralizzata di conformità e monitoraggio dei dati, unificando gli audit trail di Elasticsearch e di altre fonti dati, garantendo al contempo nessun impatto sulle prestazioni del cluster di produzione.

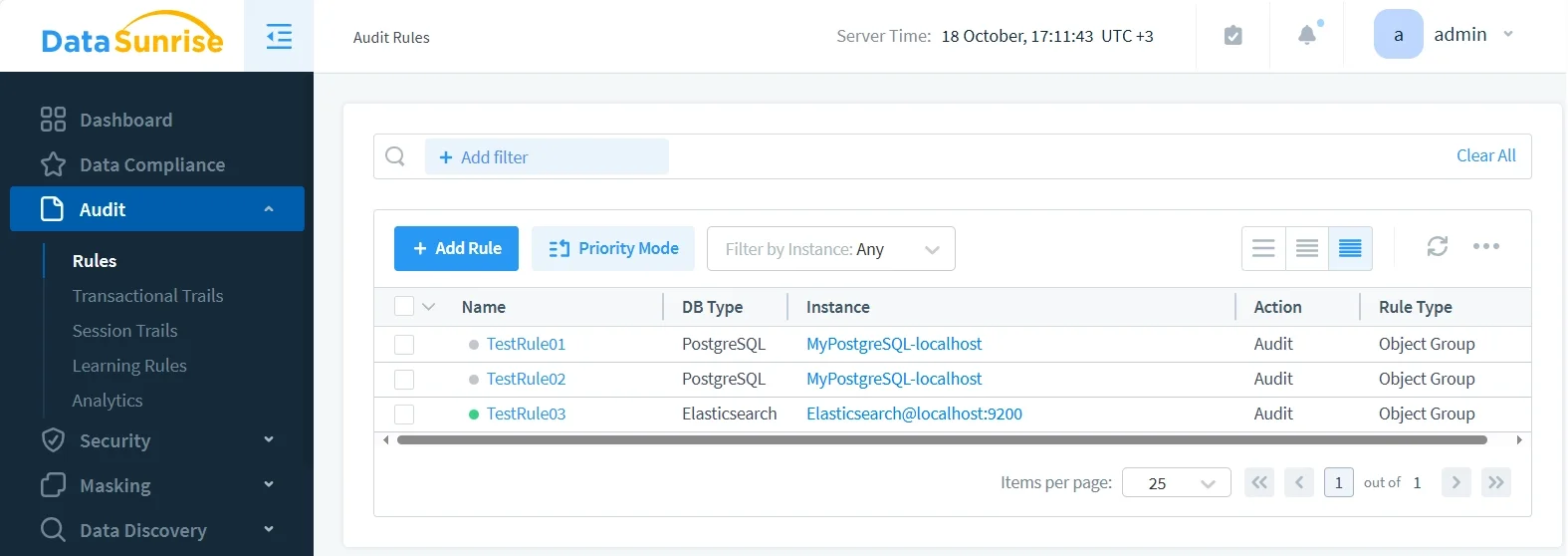

Regole di Audit Granulari

Le Regole di Audit Granulari in DataSunrise permettono agli amministratori di definire politiche di audit precise per utente, indice o tipo di azione specifica.

Questo livello di personalizzazione assicura di catturare solo ciò che è realmente importante — riducendo lo spazio di archiviazione e mantenendo dettagli fondamentali per la conformità.

Ad esempio, è possibile configurare regole di audit che:

- Monitorano query dirette a indici sensibili come

customer_dataopayment_info. - Regisstrano azioni amministrative come creazione, cancellazione dell’indice o modifiche di ruolo.

- Filtrano le operazioni di lettura di routine che non rappresentano un rischio di conformità.

Il risultato è un log di audit pulito e mirato che semplifica l’analisi, accelera le indagini e riduce i costi di conservazione senza sacrificare la visibilità.

Monitoraggio delle Attività del Database

Il Monitoraggio delle Attività del Database in DataSunrise consolida l’attività di Elasticsearch con i log di PostgreSQL, MySQL, Oracle e altri database supportati.

Questa vista unificata offre una comprensione completa del panorama dati della tua organizzazione.

Le capacità chiave includono:

- Visibilità in tempo reale di ogni query e evento di accesso agli indici di Elasticsearch.

- Correlazione di comportamenti sospetti tra più sistemi, non solo Elasticsearch.

- Politiche di sicurezza coerenti per ambienti dati ibridi e eterogenei.

Il monitoraggio centralizzato elimina i punti ciechi e fornisce protezione continua, garantendo conformità e trasparenza operativa su tutte le piattaforme dati.

Notifiche in Tempo Reale

Le Notifiche in Tempo Reale di DataSunrise assicurano che i team di sicurezza vengano avvisati immediatamente quando si verificano azioni rischiose o anomale.

Le notifiche possono essere inviate tramite:

- Canali Slack o Microsoft Teams per collaborazione istantanea.

- Integrazioni Syslog o SIEM per correlazione centralizzata degli incidenti.

- Alert via email contenenti dati contestuali di audit.

Gli scenari comuni includono:

- Notifiche quando indici sensibili vengono interrogati fuori dall’orario lavorativo.

- Allarmi attivati da molteplici tentativi di accesso falliti.

- Avvisi riguardo esportazioni di massa o esecuzioni di query ad alto volume.

Questi alert proattivi riducono i tempi di rilevazione e accelerano il processo di risposta, aiutando i team a gestire le minacce prima che si aggravino.

Analisi Comportamentale

L’Analisi Comportamentale in DataSunrise applica il machine learning per identificare deviazioni dai modelli abituali degli utenti.

Impara continuamente le frequenze di accesso tipiche, i tipi di query e le baseline comportamentali per rilevare anomalie prima che causino danni.

Esempi pratici includono:

- Individuare amministratori che esportano un indice in orari insoliti.

- Rilevare improvvisi picchi di richieste di ricerca da un nuovo IP o non attendibile.

- Riconoscere query ripetitive indicanti scraping di dati o uso improprio di credenziali.

Convertendo i dati grezzi di audit in insight comportamentali, DataSunrise permette la rilevazione proattiva di minacce interne e automazioni sospette.

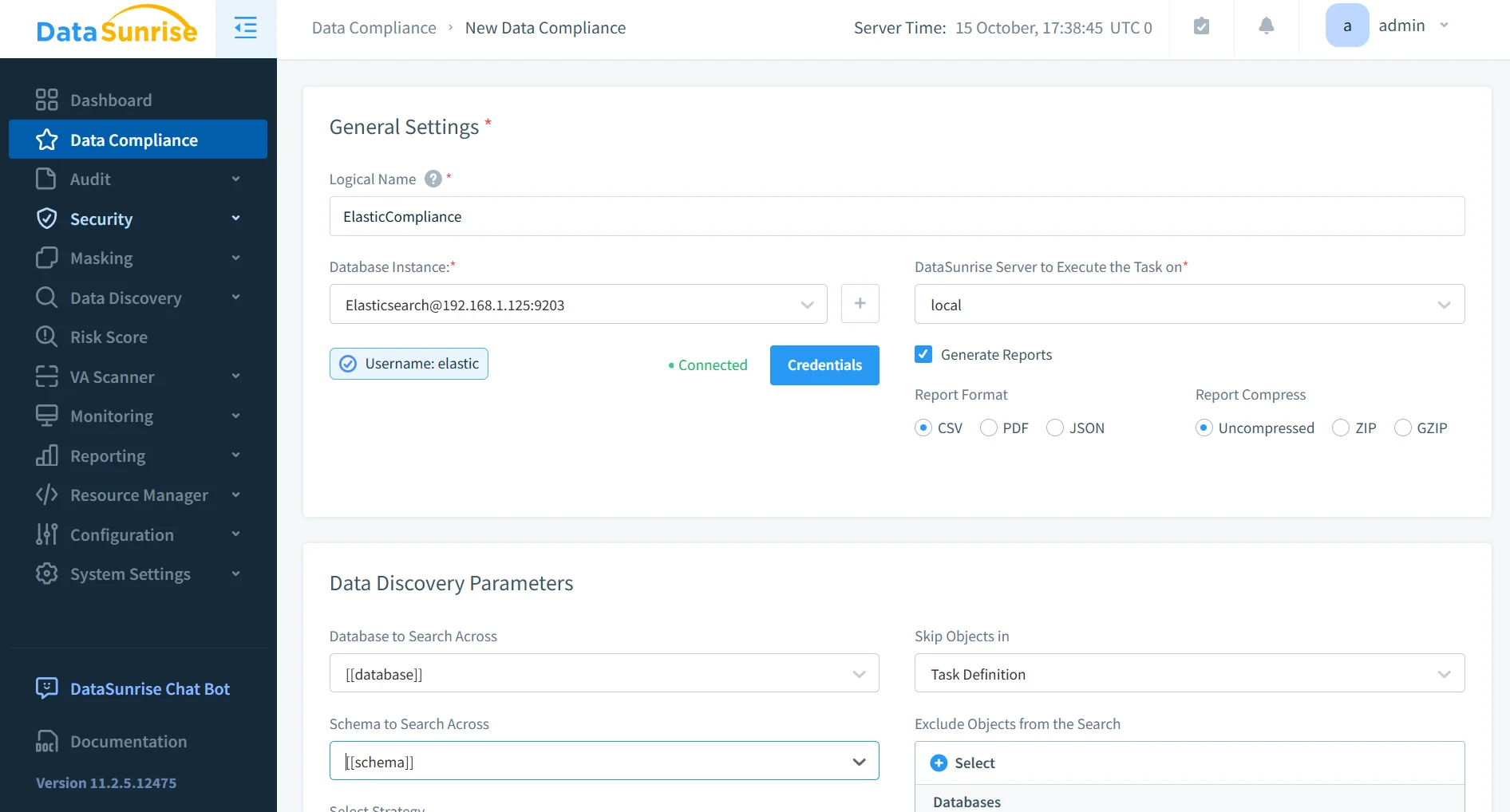

Conformità e Reporting Automatizzati

Con Compliance Manager, DataSunrise allinea automaticamente i dati di audit di Elasticsearch con framework quali SOX, PCI DSS e HIPAA.

La piattaforma genera report pronti per l’audit contenenti:

- Storico completo di accessi e modifiche.

- Prove di configurazione con registrazioni temporizzate.

- Log di applicazione delle politiche e riepiloghi degli alert.

Questa automazione elimina la necessità di revisioni manuali dei log e semplifica la preparazione alle verifiche di conformità interne ed esterne.

Per ulteriori approfondimenti sull’automazione della conformità con DataSunrise, esplora Regolamenti di Conformità dei Dati e Compliance Autopilot.

Impatto sul Business

Implementare DataSunrise per gestire gli audit trail di Elasticsearch offre vantaggi tangibili in ambito IT, conformità e operazioni di sicurezza:

| Area di Business | Impatto |

|---|---|

| Prontezza alla Conformità | La generazione automatica di report riduce fino all’80% il tempo di preparazione agli audit. |

| Efficienza Operativa | Interfaccia di monitoraggio unificata che consolida i log di Elasticsearch con altre fonti dati. |

| Protezione dei Dati | L’analisi comportamentale previene l’esposizione di contenuti sensibili. |

| Risposta agli Incidenti | Alert in tempo reale che accelerano la reazione a tentativi di accesso non autorizzati. |

| Scalabilità | Integrazione senza soluzione di continuità tra cluster multi-nodo, cloud ibridi e ambienti on-premise. |

Conclusioni

Un audit trail di Elasticsearch è essenziale per mantenere la trasparenza dei dati, rilevare anomalie e garantire la conformità nelle infrastrutture moderne. Tuttavia, gli strumenti nativi spesso non soddisfano le esigenze enterprise di analisi in tempo reale e visibilità cross-platform.

Integrando DataSunrise, le organizzazioni ottengono una vista unificata sull’attività di Elasticsearch, controlli di conformità automatizzati e politiche di audit granulari — tutto da un’unica piattaforma.

Per una protezione dati potenziata, approfondisci argomenti correlati come Sicurezza dei Dati, Protezione Continua dei Dati e Data Discovery.

Questa combinazione assicura che il tuo ambiente Elasticsearch rimanga sia sicuro che verificabilmente conforme.