Gestione della Conformità IBM Db2

Introduzione

La gestione della conformità è un processo continuo che garantisce che un’organizzazione rispetti costantemente i requisiti legali, normativi e delle policy interne. A differenza dei controlli di conformità una tantum, la gestione della conformità si concentra sul mantenimento dei controlli, sul monitoraggio delle attività e sulla dimostrazione dell’allineamento nel tempo.

IBM Db2 è una piattaforma database fondamentale in settori come finanza, sanità e governo — tutti operanti sotto rigide normative di conformità. Poiché Db2 spesso conserva dati sensibili e regolamentati, le organizzazioni devono adottare strategie strutturate di gestione della conformità che combinano strumenti nativi con piattaforme specializzate.

Le Sfide della Gestione della Conformità nei Database

Gestire la conformità all’interno di un database è raramente semplice. Gli ambienti moderni memorizzano i dati attraverso molteplici schemi, applicazioni e persino implementazioni ibride nel cloud. Il privilege creep — dove gli utenti accumulano ruoli e accessi nel tempo — può passare inosservato fino a quando un audit non lo rileva. I log di audit possono esistere, ma estrarre prove chiare e pronte per i regolatori può richiedere giorni.

In Db2, queste sfide emergono chiaramente. Un fornitore sanitario può abilitare db2audit per catturare accessi e modifiche ai dati, ma faticare comunque a presentare report conformi a HIPAA quando richiesto. Un team finanziario può configurare politiche RCAC, ma senza visibilità centralizzata su più istanze, la loro posizione di conformità SOX rimane incerta.

La gestione della conformità richiede non solo le corrette impostazioni tecniche, ma anche un controllo e un reporting semplificati.

Controlli di Conformità Nativi di Db2

Db2 offre diversi meccanismi che costituiscono la base tecnica della gestione della conformità:

- Audit: L’utility

db2auditcattura eventi come accessi e modifiche agli oggetti. Gli amministratori possono estrarre i log per la revisione.

db2audit configure scope all status both

db2audit start

db2audit extract delasc to /tmp/db2audit_logs

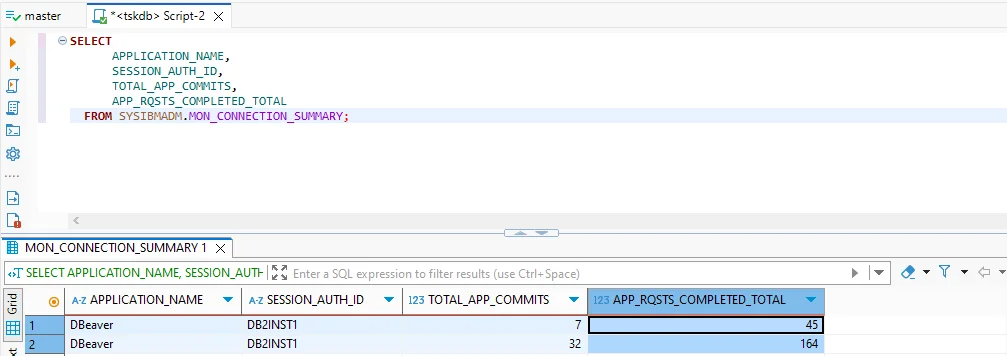

- Visualizzazioni di monitoraggio: Le viste amministrative come

SYSIBMADM.MON_CONNECTION_SUMMARYoffrono una visibilità in tempo reale sulle sessioni.

SELECT

APPLICATION_NAME,

SESSION_AUTH_ID,

TOTAL_APP_COMMITS,

APP_RQSTS_COMPLETED_TOTAL

FROM SYSIBMADM.MON_CONNECTION_SUMMARY;

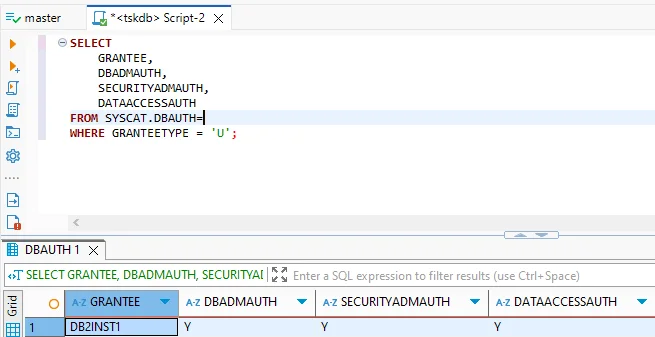

- Controllo degli accessi: Il Row and Column Access Control (RCAC) e il Label-Based Access Control (LBAC) limitano i dati a cui gli utenti possono accedere.

- Crittografia e recovery: La crittografia nativa protegge i dati a riposo, e il rollforward recovery assicura l’integrità dei dati dopo incidenti.

Queste funzionalità consentono agli amministratori di configurare la conformità a livello tecnico e forniscono una base per le verifiche audit.

Dove i Controlli Nativi Db2 Non Bastano

I controlli nativi di Db2 sono efficaci, ma la gestione della conformità su vasta scala mette in evidenza diverse lacune.

| Controllo | Limitazione | Rischio di Conformità |

|---|---|---|

| Audit | Log archiviati localmente, difficili da analizzare su scala | Risposta ritardata alle richieste degli auditor, reporting incompleto |

| Controllo Accessi | RCAC/LBAC limitano l’accesso ma non mascherano dinamicamente i dati sensibili | Rischio di esposizione completa dei valori agli utenti con accesso legittimo |

| Visualizzazioni di Monitoraggio | Forniscono dati in tempo reale ma manca archiviazione centralizzata o storico | Mancanza di visibilità a lungo termine su trend sospetti |

| Crittografia/Recovery | Protegge l’integrità ma non affronta l’allineamento alle policy | Rispetta esigenze di sicurezza ma non i requisiti di evidenza per audit |

Queste lacune mostrano perché Db2 da solo non può garantire una gestione completa della conformità — protegge i dati ma non semplifica controllo e reporting.

Gestire la Conformità con DataSunrise

DataSunrise è una piattaforma di sicurezza e conformità dei dati progettata per proteggere informazioni sensibili attraverso database, data warehouse e servizi cloud. Per Db2, trasforma i controlli tecnici in un framework di gestione della conformità. Si integra in modo trasparente, senza modifiche alle applicazioni, e fornisce ai team di governance gli strumenti necessari per il controllo.

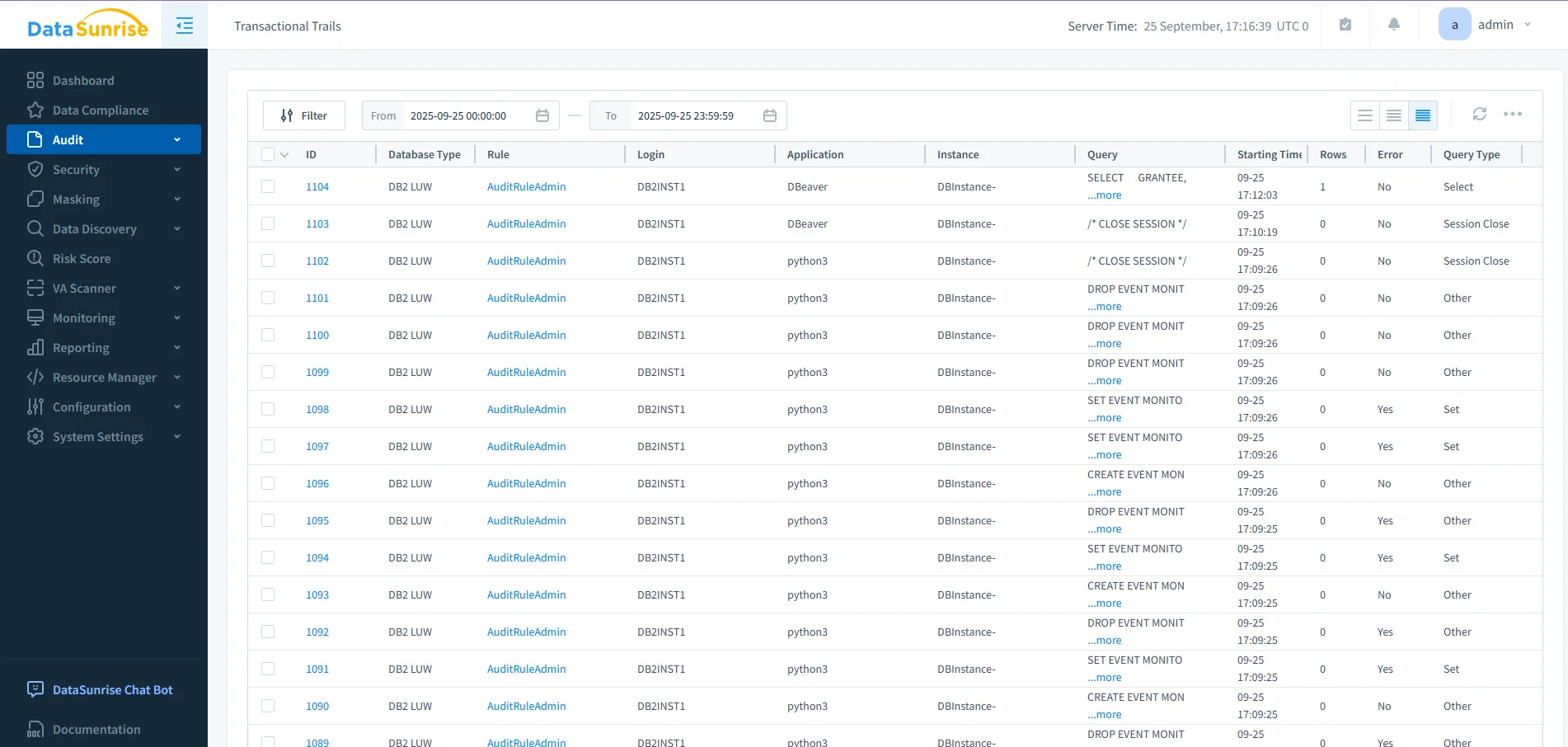

- Centralizzazione: La soluzione di audit aggrega i log Db2 in un unico dashboard. L’attività da molteplici istanze è unificata, rendendo possibile la ricerca, il filtraggio e le notifiche in tempo reale.

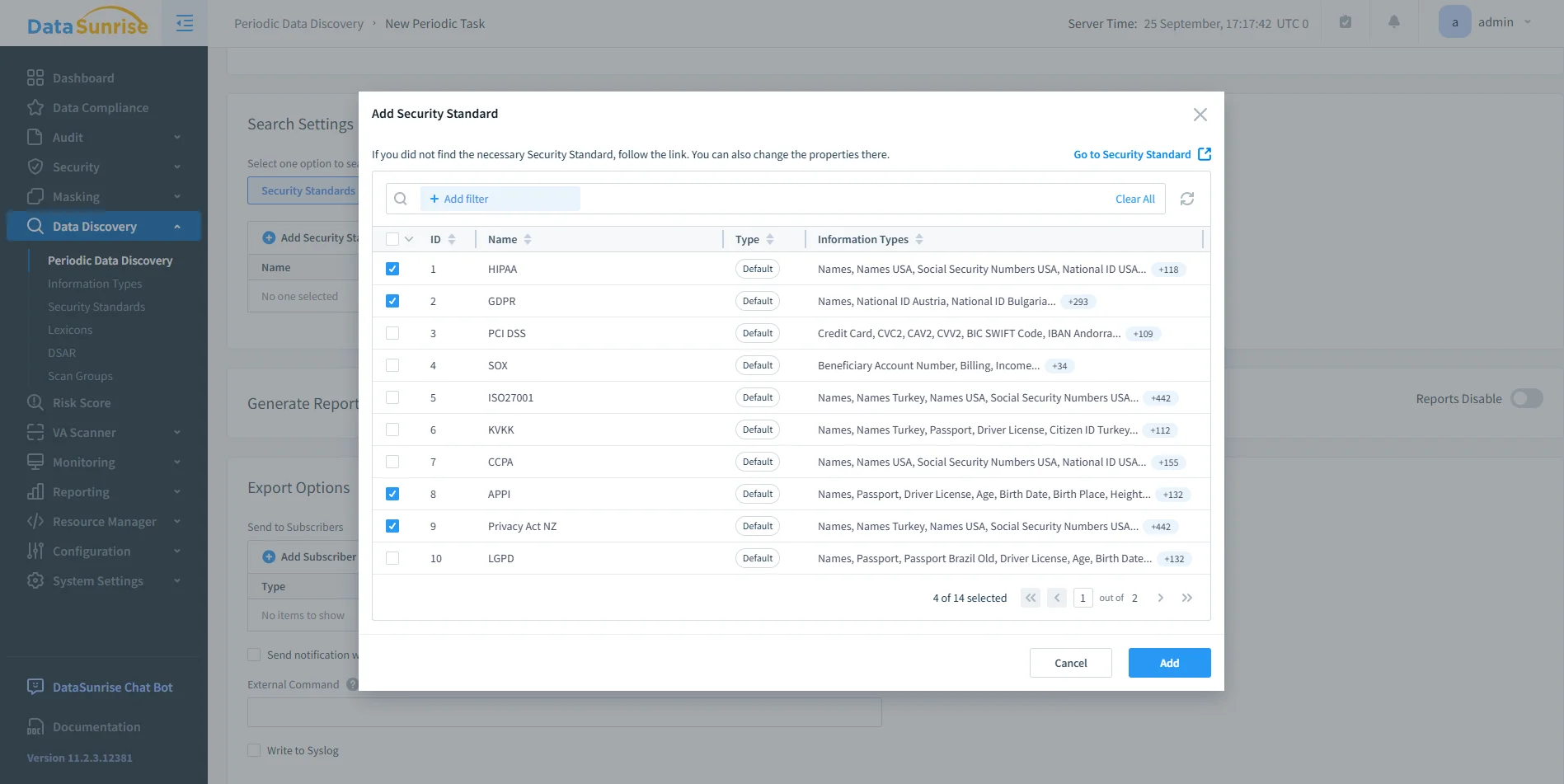

Dashboard di audit DataSunrise che mostra i trail transazionali per Db2 LUW, incluse query, accessi, applicazioni e timestamp per il tracciamento della conformità. - Automazione: Con Compliance Autopilot, le policy per GDPR, HIPAA, PCI DSS e SOX rimangono costantemente applicate. Mentre ruoli e schemi Db2 evolvono, l’applicazione si adatta automaticamente.

Finestra di configurazione discovery dati DataSunrise per la selezione di più standard di sicurezza come HIPAA, GDPR, PCI DSS e SOX. - Protezione: Dynamic data masking e scoperta di dati sensibili assicurano che gli amministratori possano sia individuare campi regolamentati sia prevenire esposizioni non autorizzate in tempo reale.

- Reporting: Il modulo di reporting genera report in PDF o HTML con un clic, eliminando la necessità di analizzare manualmente i log

db2audit.

Invece di sostituire le funzionalità Db2, DataSunrise le potenzia con capacità gestionali che affrontano controllo, coerenza e preparazione all’audit.

Controllo della Conformità: Solo Db2 vs. Db2 con DataSunrise

La tabella sottostante evidenzia come le attività di gestione della conformità variano affidandosi esclusivamente agli strumenti nativi Db2 rispetto all’uso combinato con DataSunrise.

| Attività di Conformità | Db2 Nativo | Db2 + DataSunrise |

|---|---|---|

| Gestione Audit | Log grezzi da db2audit, archiviati localmente e analizzati manualmente |

Dashboard centralizzati con ricerca, filtraggio e notifiche |

| Controllo Accessi | RCAC e LBAC limitano l’accesso ma mostrano i valori completi | Mascheramento dinamico nasconde valori sensibili in base al ruolo utente |

| Consapevolezza dei Dati | Ispezione manuale del catalogo per campi sensibili | Scoperta automatizzata di PII/PHI attraverso gli schemi |

| Applicazione delle Policy | Richiede configurazione manuale per ogni istanza | Compliance Autopilot applica GDPR, HIPAA, PCI DSS, SOX in tutti gli ambienti |

| Reportistica Audit | Nessun reporting integrato; assemblaggio manuale delle evidenze | Report PDF/HTML con un clic, pronti per l’audit |

Esempio Pratico: La Conformità in Azione

Consideriamo come un’istituzione finanziaria gestisca la conformità SOX con Db2 e DataSunrise:

- Cattura:

db2auditdi Db2 registra modifiche di schema e azioni di utenti privilegiati. - Aggregazione: DataSunrise raccoglie e normalizza questa attività su tutte le istanze Db2.

- Analisi: Gli alert segnalano attività insolite, come un ruolo che riceve privilegi ampliati.

- Report: Un PDF con un clic fornisce agli auditor un riepilogo strutturato, sostituendo giorni di analisi manuale dei log.

Questo flusso dimostra la gestione della conformità nella pratica — Db2 fornisce la base tecnica, mentre DataSunrise garantisce controllo ed efficienza.

Conclusione

La gestione della conformità in Db2 richiede più dell’attivazione di audit o controlli accessi. Sebbene gli strumenti nativi offrano salvaguardie essenziali, le organizzazioni confrontano difficoltà con controllo, coerenza e reportistica.

DataSunrise risolve queste sfide centralizzando l’attività, applicando automaticamente le policy, proteggendo i campi sensibili e semplificando la preparazione agli audit. Con Db2 come base e DataSunrise come livello gestionale, le organizzazioni possono mantenere la conformità in modo continuativo — non solo durante le verifiche.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora