Governance dei Dati di Google Cloud SQL

Governance dei Dati di Google Cloud SQL è diventata una priorità per le organizzazioni che eseguono carichi di lavoro relazionali nel cloud. Cloud SQL supporta PostgreSQL, MySQL e SQL Server, ma la responsabilità per la sicurezza e la conformità rimane condivisa: Google gestisce l’infrastruttura, mentre i clienti devono occuparsi di audit, mascheramento, scoperta e reporting. Per i team che lavorano in conformità con GDPR, HIPAA o PCI DSS, una strategia di governance chiara non è opzionale: è obbligatoria.

Questo articolo esamina come la governance possa essere realizzata utilizzando gli strumenti nativi di Cloud SQL e DataSunrise, con un focus su audit, sicurezza e conformità.

Priorità di Governance in Cloud SQL

Una governance robusta comporta il monitoraggio continuo dell’attività del database, la gestione dell’esposizione dei dati sensibili e l’allineamento delle pratiche operative con le normative. In Cloud SQL, queste priorità si traducono in tre aree pratiche:

- Audit dell’attività degli utenti e del sistema per comprendere chi ha eseguito quale operazione.

- Protezione dei dati mediante il mascheramento e controlli basati sui ruoli.

- Scoperta dei campi sensibili affinché le politiche possano essere applicate in modo efficace.

Ciascuna di queste aree può essere gestita mediante configurazioni native o estesa attraverso strumenti avanzati.

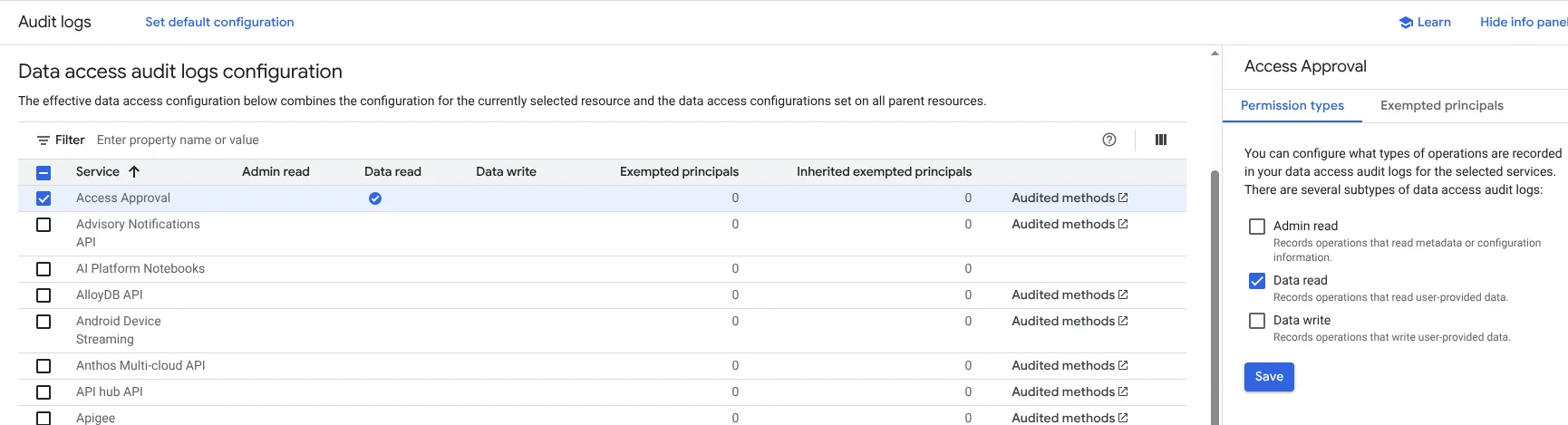

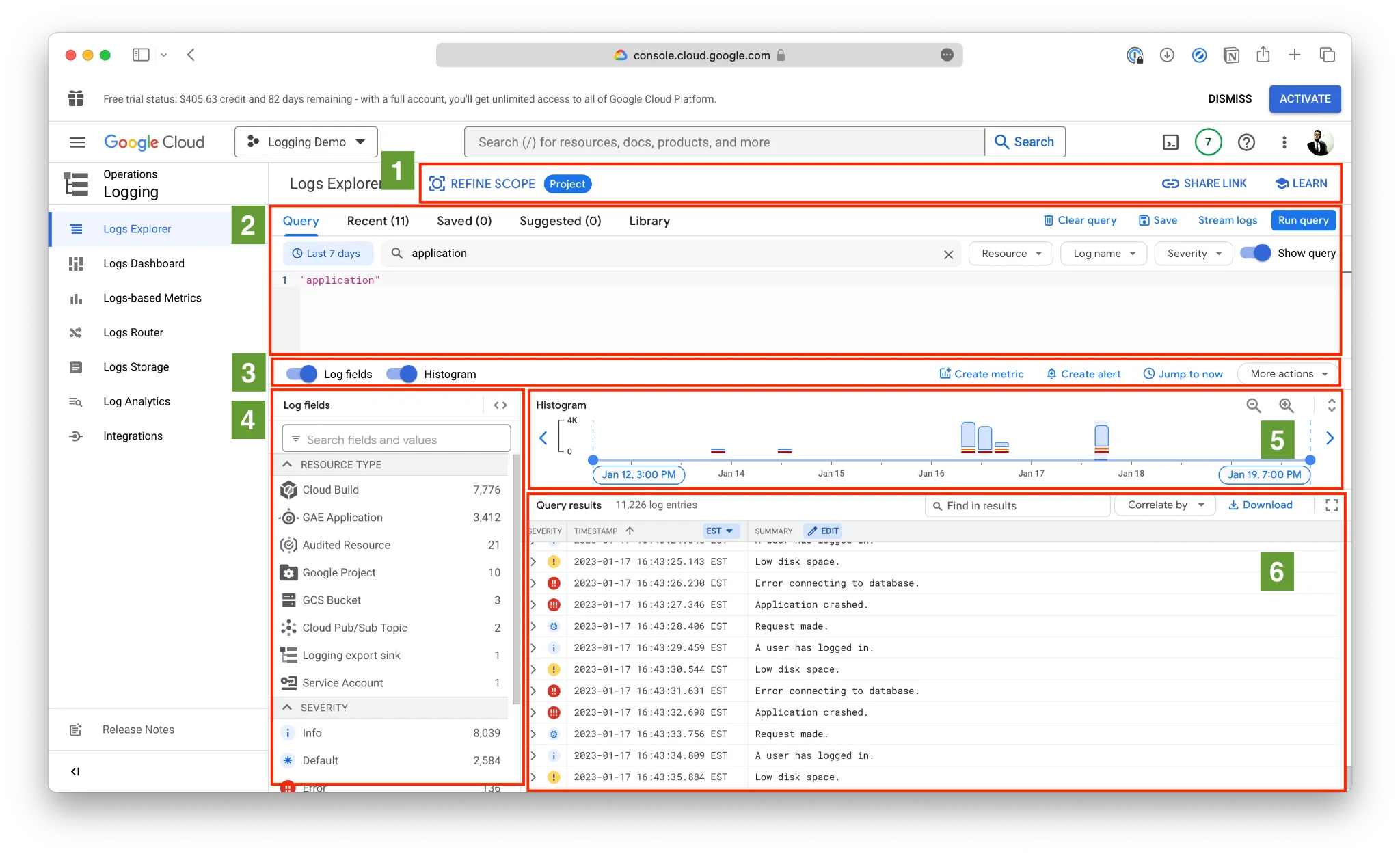

Configurazione Nativa dell’Audit

Google Cloud SQL si integra con Cloud Audit Logs e IAM per acquisire le azioni amministrative. Per un audit a livello SQL, è necessaria una configurazione aggiuntiva.

In PostgreSQL, l’estensione pgAudit fornisce registri dettagliati delle istruzioni. Un esempio di configurazione è il seguente:

-- Abilita pgAudit

CREATE EXTENSION pgaudit;

-- Registra attività di lettura, scrittura e ruoli

ALTER SYSTEM SET pgaudit.log = 'read, write, role';

-- Ricarica la configurazione

SELECT pg_reload_conf();

I log risultanti possono essere esportati in Cloud Logging o BigQuery per l’archiviazione e l’analisi.

Per MySQL, Cloud SQL supporta l’abilitazione del flag general_log per registrare l’attività. Gli amministratori possono quindi eseguire query sulla tabella mysql.general_log per l’attività degli utenti:

SELECT event_time, user_host, argument

FROM mysql.general_log

WHERE command_type = 'Query'

LIMIT 20;

Sebbene questi log offrano trasparenza, sono frammentati tra le istanze e mancano di strumenti integrati per la correlazione, il che complica la conformità su larga scala.

Scoperta e Mascheramento

Cloud SQL non include la scoperta automatica dei dati. I team si affidano spesso a revisioni dello schema o a scansioni manuali per identificare dati personali o finanziari. Questa limitazione può ritardare i progetti di conformità, specialmente in ambienti con numerosi database.

Il mascheramento è anch’esso limitato in maniera nativa. Gli sviluppatori possono creare viste o procedure memorizzate per nascondere i campi sensibili. Ad esempio, un’istanza di SQL Server potrebbe esporre solo le ultime quattro cifre di un numero di carta:

CREATE VIEW masked_cards AS

SELECT

CONCAT('XXXX-XXXX-XXXX-', RIGHT(card_number, 4)) AS card_display,

customer_id

FROM payments;

Tuttavia, questo approccio richiede modifiche allo schema e applica lo stesso mascheramento a tutti gli utenti, senza considerare il contesto o il ruolo.

DataSunrise per la Governance

DataSunrise potenzia la governance in Cloud SQL senza alterare il design del database. Funziona come un proxy, intercettando le query in tempo reale.

Le sue funzionalità di Audit forniscono tracce di audit centralizzate e a prova di manomissione su tutte le istanze. A differenza dei log nativi, le regole di audit possono essere create per catturare tipi specifici di query o campi sensibili, e i risultati possono essere inviati direttamente alle piattaforme SIEM.

Per i dati sensibili, il Mascheramento Dinamico dei Dati nasconde i valori in base al ruolo dell’utente o al contesto di sessione, garantendo che uno sviluppatore veda informazioni mascherate mentre un responsabile della conformità abbia visibilità completa.

Infine, il Data Discovery scansiona automaticamente gli schemi di Cloud SQL per identificare PII e campi regolamentati, creando un inventario che alimenta le politiche di mascheramento e di audit.

Sicurezza e Conformità

Sebbene Cloud SQL fornisca un controllo degli accessi basato su IAM e sicurezza di rete, minacce come SQL injection o uso improprio richiedono difese più approfondite. DataSunrise applica l’analisi del comportamento e il controllo degli accessi basato sui ruoli per rilevare anomalie come esportazioni in blocco o ripetuti fallimenti di accesso.

Per la conformità, il DataSunrise Compliance Manager automatizza la generazione di report in linea con framework come SOX, PCI DSS e HIPAA. Invece di correlare manualmente i log, i team possono generare evidenze pronte per l’audit con uno sforzo minimo.

Audit Nativo vs. Audit di DataSunrise

Le funzionalità di audit native di Cloud SQL sono preziose ma limitate alla visibilità a livello di istanza. Esse aiutano a rispondere a “chi ha eseguito quale query”, ma richiedono una configurazione manuale e l’esportazione per la generazione di report di conformità.

In confronto, DataSunrise centralizza l’audit su più piattaforme, applica regole granulari e fornisce report che si allineano direttamente ai controlli di conformità. Questa differenza sposta la governance dalla raccolta reattiva dei log all’applicazione proattiva delle politiche.

Valore Aziendale della Governance

Implementare una Governance dei Dati strutturata in Google Cloud SQL migliora la resilienza contro le minacce nel database, riduce il rischio normativo e costruisce fiducia con i clienti. La combinazione di log nativi e funzionalità di DataSunrise offre sia ampiezza che profondità: Cloud SQL fornisce registrazioni di base, mentre DataSunrise le trasforma in una governance operativa e in conformità con gli standard globali.

Conclusione

Google Cloud SQL offre gli strumenti per iniziare la governance—logging, IAM e monitoraggio—ma lascia delle lacune nella scoperta, nel mascheramento e nel reporting di conformità. Integrare le funzionalità native con DataSunrise consente di ottenere un framework di governance unificato, assicurando che i dati sensibili rimangano sicuri, auditabili e conformi agli standard globali.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora