IBM Netezza Audit Log

Poiché i sistemi di intelligenza artificiale generativa (GenAI) diventano sempre più integrati nelle applicazioni aziendali, un accesso sicuro e tracciabile ai dati sottostanti è fondamentale. IBM Netezza, rinomato per le analisi ad alte prestazioni e il data warehousing, serve spesso come fonte per l’addestramento e l’inferenza. Un robusto IBM Netezza Audit Log è pertanto essenziale per tracciare le attività, far rispettare la conformità e proteggere la lineage dei modelli.

Perché i Log di Audit IBM Netezza Sono Importanti nelle Pipeline GenAI

I modelli GenAI raccolgono frequentemente dati strutturati o semi-strutturati da Netezza per generare insight. Qualsiasi esposizione silente dei dati o violazione della conformità può distorcere i risultati e comportare rischi legali. Un audit trail configurato correttamente mostra esattamente chi ha accesso a quali dati e in quale momento, aiutando i team a rilevare anomalie tempestivamente e a soddisfare i requisiti di GDPR, HIPAA o PCI-DSS.

Configurazione Nativa del Audit Log per IBM Netezza

Netezza viene fornito con gli strumenti nzlog e di registrazione della cronologia. L’audit di base è abilitato come segue:

nzsql -c "SET ENABLE_AUDIT_LOG = TRUE;"Per la conservazione a lungo termine, crei un database della cronologia con il comando nzhistcreatedb :contentReference[oaicite:0]{index=0} e lo registri in una configurazione della cronologia :contentReference[oaicite:1]{index=1}:

# Crea DB della cronologia

nzhistcreatedb -db histdb -version 3

# Inoltra il registro di audit a tale DB

CREATE HISTORY CONFIGURATION FOR AUDIT USING DATABASE histdb;Le attività amministrative, come la rotazione dei file o la modifica dell’utente di caricamento, sono descritte in Gestione dell’accesso a un database della cronologia :contentReference[oaicite:2]{index=2}. La panoramica della configurazione dell’audit :contentReference[oaicite:3]{index=3} di IBM evidenzia la differenza tra la registrazione di audit e la cronologia delle query.

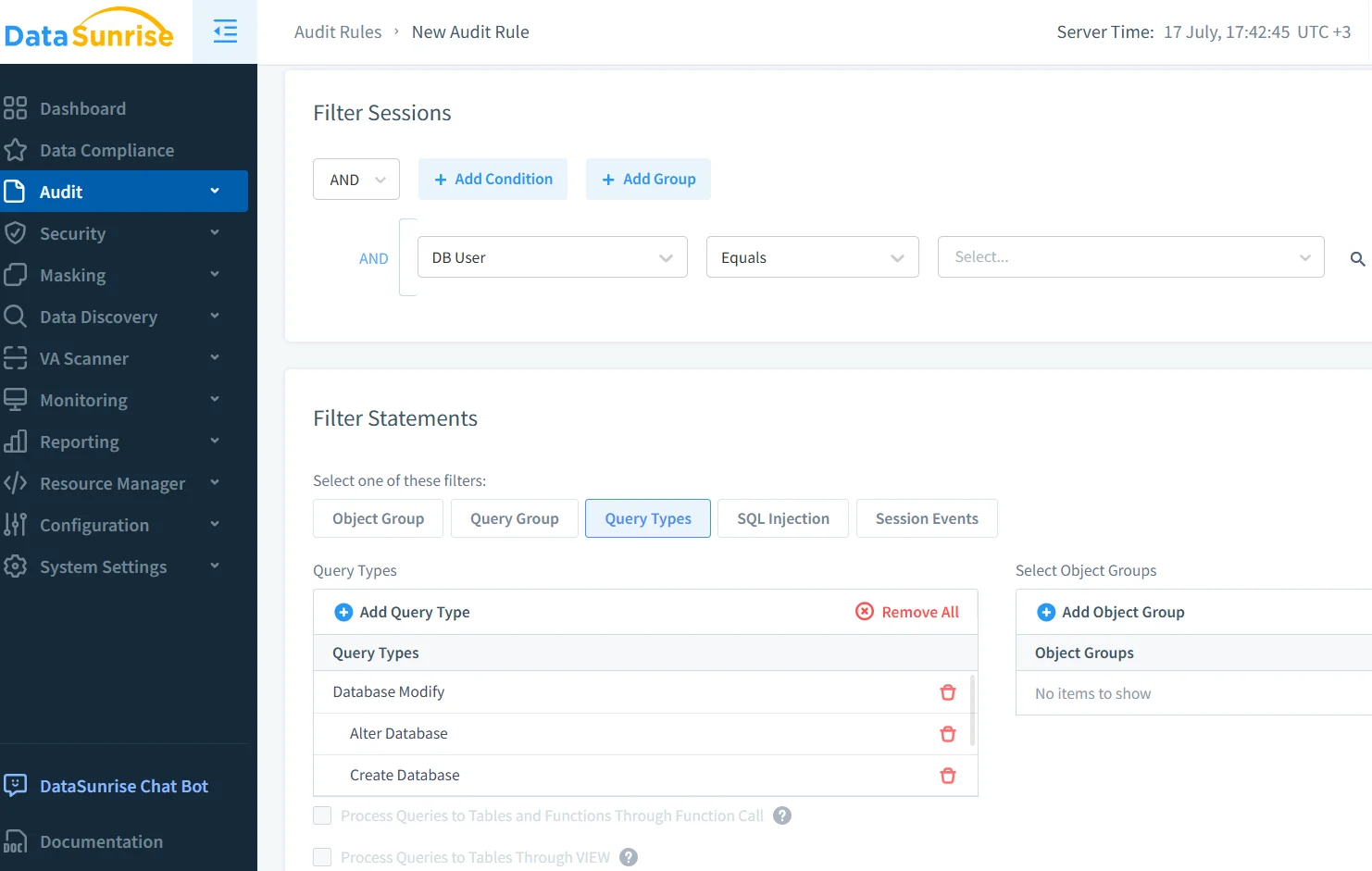

Migliorare i Log di Netezza con DataSunrise

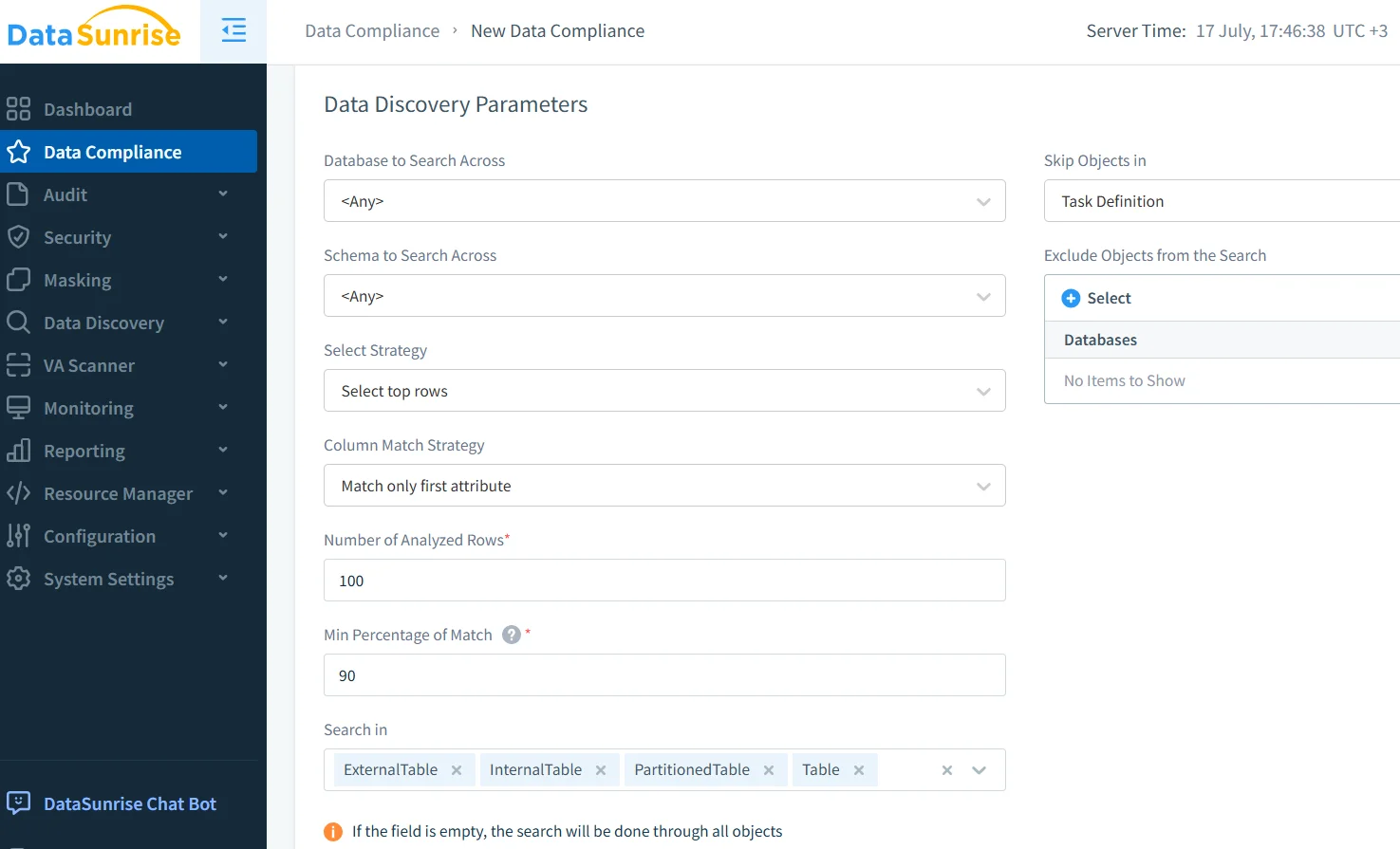

DataSunrise agisce come un proxy inverso, catturando ogni sessione SQL, arricchendo i log nativi con analisi in tempo reale e aggiungendo mascheramento dinamico dei dati e scoperta dei dati.

Abilitando il Database Activity Monitoring si ottiene la cattura in tempo reale delle query SQL, il punteggio delle anomalie e l’emissione di avvisi. I campi sensibili rimangono mascherati per gli utenti non autorizzati, mentre il contesto completo rimane nel registro di audit.

Audit in Tempo Reale e Fiducia in GenAI

SELECT customer_id, account_balance

FROM customers

WHERE country = 'DE'

AND last_login > CURRENT_DATE - INTERVAL '30 days';Con DataSunrise in atto, le chiamate non privilegiate visualizzano saldi mascherati, e il registro traccia l’utente, il timestamp e l’azione di mascheramento, garantendo una lineage verificabile tra l’output di GenAI e i dati di origine.

Fondamenti di Sicurezza e Conformità

I log nativi applicano il principio del minimo privilegio e l’accesso basato sui ruoli; DataSunrise li integra con analisi comportamentale e rilevamento delle violazioni. IBM descrive argomenti avanzati quali distributed audit databases :contentReference[oaicite:4]{index=4} e ALTER HISTORY CONFIGURATION :contentReference[oaicite:5]{index=5} per una messa a punto più fine.

Scoprire e Mascherare Dati Sensibili nei Flussi di Lavoro GenAI

Dopo aver effettuato la scansione per PII o PHI, applicare regole di mascheramento contestualmente consapevoli in modo che i chatbot GenAI non possano rivelare dati protetti senza autorizzazione esplicita.

Reporting Automatizzato e Avvisi Basati sul Comportamento

DataSunrise genera report di audit e conformità secondo una programmazione e rileva pattern anomali nelle query GenAI, come scansioni iterative delle tabelle, emettendo avvisi in tempo reale prima di eventuali sfruttamenti.

Conclusione

Le moderne pipeline GenAI richiedono più dei log di base. Una strategia a più livelli con IBM Netezza Audit Log—cronologia nativa oltre all’intelligence in tempo reale di DataSunrise—offre piena trasparenza, evidenza normativa e risultati AI affidabili. Consultare la documentazione di riferimento del comando nzhistcreatedb di IBM e la guida alla configurazione dell’audit per dettagli tecnici approfonditi, ed esplorare DataSunrise Audit e Compliance Manager per colmare le lacune rimanenti.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora