Integrazione degli LLM nella Sicurezza Informatica

Poiché l’intelligenza artificiale sta rivoluzionando le operazioni aziendali, le organizzazioni stanno progressivamente integrando i Large Language Models (LLM) nei workflow della sicurezza informatica per contrastare minacce sempre più sofisticate. Se da un lato gli LLM offrono capacità di rilevamento delle minacce senza precedenti, dall’altro introducono complesse sfide di sicurezza che richiedono framework di integrazione specializzati, al di là degli approcci tradizionali alla sicurezza informatica.

Questa guida esamina strategie complete per integrare gli LLM nelle operazioni di sicurezza informatica, esplorando metodologie di implementazione che consentono alle organizzazioni di sfruttare il rilevamento delle minacce potenziato dall’IA, mantenendo al contempo posizioni di sicurezza robuste.

La piattaforma di sicurezza informatica all’avanguardia di DataSunrise, potenziata dall’IA, offre un’Integrazione LLM Zero-Touch con Rilevamento Autonomo delle Minacce su tutte le principali infrastrutture di sicurezza. La nostra Protezione Contestuale integra senza soluzione di continuità le capacità degli LLM con controlli tecnici, fornendo una gestione delle minacce a Precisione Chirurgica per un potenziamento globale della sicurezza informatica.

Comprendere l’Integrazione degli LLM nella Sicurezza Informatica

I Large Language Models nella sicurezza informatica rappresentano un cambio di paradigma, passando da un rilevamento reattivo delle minacce a meccanismi di difesa proattivi e intelligenti. Questi sistemi analizzano enormi quantità di dati di sicurezza non strutturati, identificano modelli di attacco sofisticati e generano intelligence sulle minacce in tempo reale che le tradizionali politiche di sicurezza non sono in grado di processare efficacemente.

L’integrazione degli LLM comprende l’analisi dell’intelligence sulle minacce, la risposta agli incidenti in maniera automatizzata, la valutazione delle vulnerabilità e capacità di audit complete, progettate specificamente per ambienti di sicurezza potenziati dall’IA. Le organizzazioni devono garantire la sicurezza dei dati sfruttando le capacità degli LLM per un rilevamento delle minacce più efficace.

Applicazioni Critiche degli LLM nella Sicurezza Informatica

Rilevamento e Analisi Intelligente delle Minacce

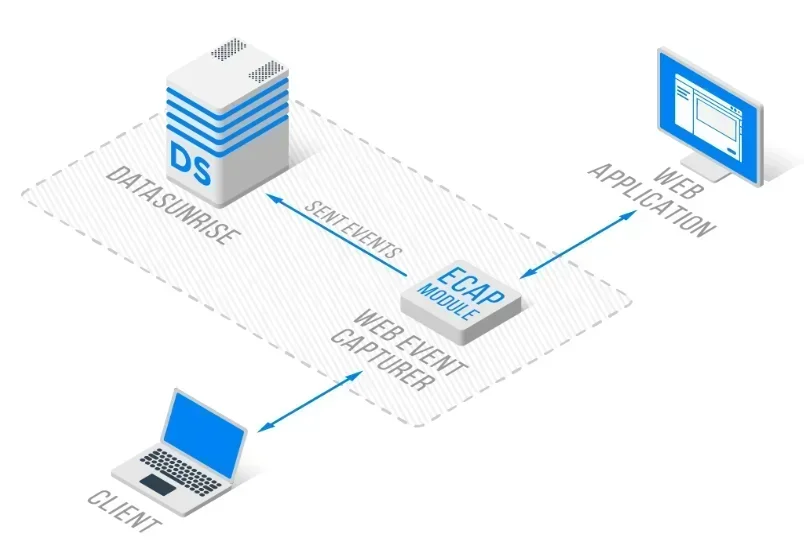

Gli LLM eccellono nell’analizzare modelli di minaccia complessi attraverso molteplici fonti di dati, inclusi log di rete, comunicazioni email e comportamenti dei sistemi. Questi modelli identificano vettori di attacco sofisticati, quali Advanced Persistent Threats (APT), exploit zero-day e campagne di social engineering, che i tradizionali sistemi basati su firme non riescono a catturare, grazie alla protezione offerta dal reverse proxy e alle capacità di monitoraggio complete.

Risposta Automatica agli Incidenti e Rimedi

I sistemi di risposta agli incidenti potenziati dagli LLM forniscono analisi immediate delle minacce, strategie di contenimento automatizzate e raccomandazioni intelligenti per la remediazione. Le organizzazioni devono implementare il controllo accessi basato sui ruoli per le risposte guidate dagli LLM, mantenendo nel contempo audit trail completi e implementando monitoraggi delle attività dei dati per garantire la tracciabilità.

Valutazione delle Vulnerabilità e Penetration Testing

Gli LLM potenziano la valutazione delle vulnerabilità analizzando i repository di codice, le configurazioni di rete e le architetture di sistema per identificare potenziali punti deboli nella sicurezza. L’integrazione richiede l’utilizzo di Mascheramento Statico dei Dati per la protezione dei dati sensibili e la database encryption insieme alle capacità di data discovery per una copertura di sicurezza completa.

Esempi di Framework di Implementazione

Un’efficace integrazione degli LLM nella sicurezza informatica richiede implementazioni pratiche che bilancino le capacità dell’IA con i requisiti di sicurezza. I seguenti esempi dimostrano come le organizzazioni possano implementare sistemi di rilevamento delle minacce e di valutazione delle vulnerabilità potenziati dagli LLM, mantenendo la protezione dei dati e l’efficienza operativa.

Sistema di Analisi dell’Intelligence sulle Minacce

Questa implementazione dimostra come realizzare un analizzatore di minacce potenziato dagli LLM che elabora i log di sicurezza e identifica potenziali minacce. Il sistema sanitizza i dati sensibili, preservando al contempo gli indicatori di minaccia, per poi utilizzare il natural language processing nell’individuare schemi sospetti e generare intelligence attuabili.

class LLMThreatAnalyzer:

def analyze_security_logs(self, log_data):

"""Analizza i log di sicurezza utilizzando LLM per il rilevamento delle minacce"""

sanitized_logs = self._sanitize_logs(log_data)

analysis_prompt = f"""

Analizza questi log di sicurezza per individuare minacce:

{sanitized_logs}

Identifica: IP sospetti, autenticazioni insolite,

potenziale esfiltrazione dei dati, firme di APT.

Fornisci un punteggio di minaccia (1-10) e azioni da intraprendere.

"""

threat_analysis = self.llm_model.generate(analysis_prompt)

return {

'threat_score': self._extract_threat_score(threat_analysis),

'recommendations': self._extract_recommendations(threat_analysis)

}

Valutazione Automatizzata delle Vulnerabilità

Questo esempio mostra come gli LLM possano scansionare automaticamente il codice sorgente per individuare vulnerabilità di sicurezza. Il sistema analizza frammenti di codice per individuare problemi comuni di sicurezza, quali SQL injection e attacchi XSS, fornendo punteggi CVSS e indicazioni specifiche per la remediazione rivolte ai team di sviluppo.

class LLMVulnerabilityScanner:

def scan_code_vulnerabilities(self, code_snippet):

"""Scansiona il codice per individuare vulnerabilità di sicurezza utilizzando LLM"""

vulnerability_prompt = f"""

Analizza questo codice per individuare vulnerabilità:

{code_snippet}

Controlla: SQL injection, XSS, bypass dell'autenticazione,

validazione degli input, buffer overflow.

Fornisci il punteggio CVSS e le fasi di rimedio.

"""

return self.llm_model.generate(vulnerability_prompt)

Best Practices per l’Implementazione

Per le Organizzazioni:

- Integrazione a Fasi: Implementare gradualmente le capacità degli LLM con un monitoraggio completo e una protezione continua dei dati

- Supervisione Umana: Mantenere la validazione da parte di analisti di sicurezza per le valutazioni generate dagli LLM

- Governance dei Dati: Implementare protocolli rigorosi per la protezione dei dati PII e per la gestione dei dati

- Integrazione di Conformità: Garantire che le operazioni degli LLM siano conformi ai requisiti normativi e agli standard di sicurezza

Per i Team Tecnici:

- Architettura Orientata alla Sicurezza: Progettare l’integrazione secondo i principi del zero trust e implementare adeguati controlli di accesso

- Monitoraggio delle Prestazioni: Stabilire KPI per l’efficacia degli LLM nel rilevamento delle minacce, integrando notifiche in tempo reale

- Flussi di Lavoro Automatizzati: Sviluppare procedure di risposta agli incidenti potenziate dagli LLM e processi per la generazione di report

DataSunrise: Soluzione Completa per l’Integrazione degli LLM nella Sicurezza Informatica

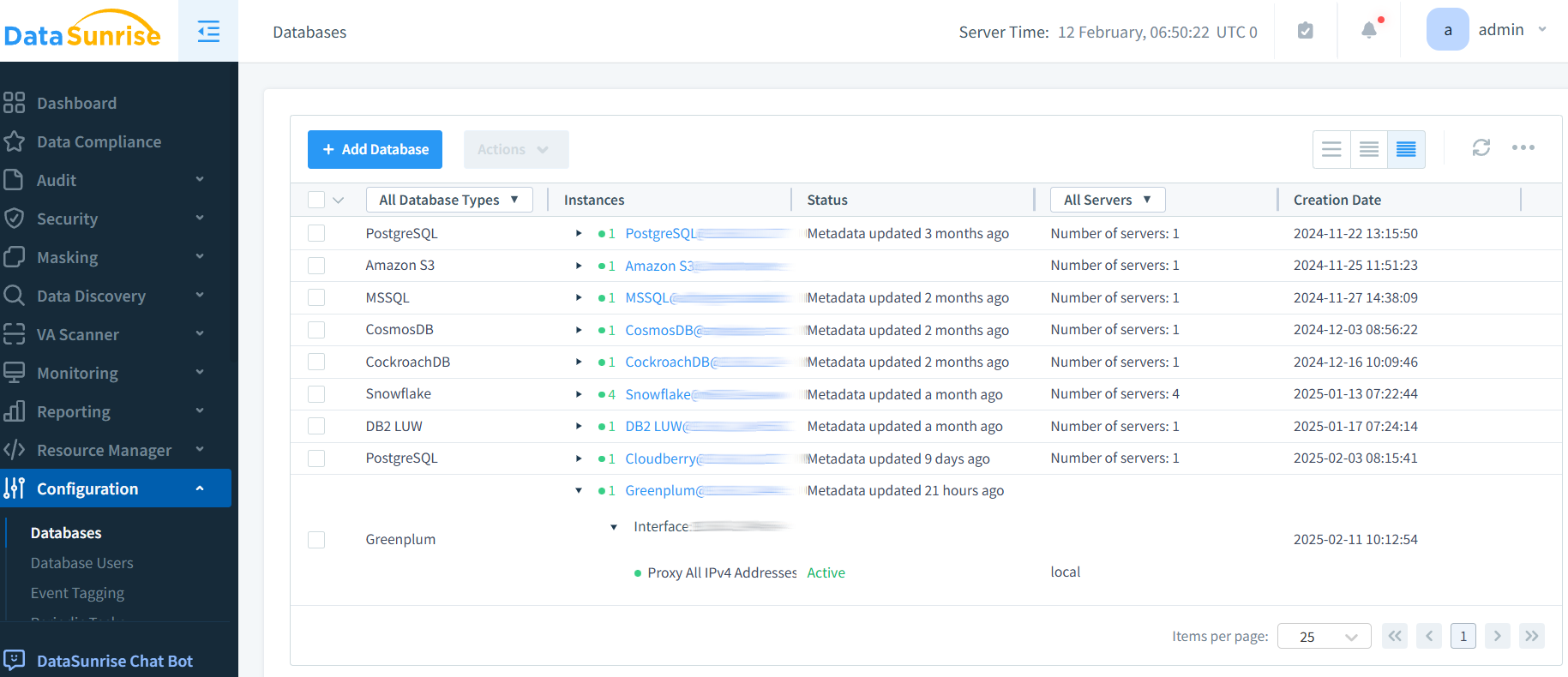

DataSunrise offre capacità di integrazione degli LLM a livello enterprise, progettate specificamente per ambienti di sicurezza informatica. La nostra soluzione garantisce AI Compliance by Default con la massima sicurezza e il minimo rischio su tutte le principali piattaforme di sicurezza.

Caratteristiche Chiave:

- Monitoraggio in Tempo Reale della Sicurezza tramite LLM: Monitoraggio AI Zero-Touch con audit logs completi

- Rilevamento Avanzato delle Minacce: Rilevamento di comportamenti sospetti potenziato da ML con Protezione Contestuale

- Protezione Dinamica dei Dati: Mascheramento dei dati a precisione chirurgica per dati di sicurezza sensibili

- Copertura Multipiattaforma: Monitoraggio unificato della sicurezza su oltre 50 piattaforme supportate

- Automazione della Conformità: Reporting della conformità automatizzato per i framework di sicurezza informatica, tramite DataSunrise Compliance Manager

Le modalità di distribuzione flessibili di DataSunrise supportano architetture di sicurezza on-premise, cloud e ibride, garantendo un’integrazione degli LLM senza soluzione di continuità. Le organizzazioni riescono a migliorare in modo significativo l’accuratezza del rilevamento delle minacce e a ridurre sensibilmente i tempi di risposta agli incidenti.

Considerazioni sulla Conformità Normativa

L’integrazione degli LLM nella sicurezza informatica deve affrontare requisiti normativi completi:

- Protezione dei Dati: conformità al GDPR e al CCPA per il trattamento dei dati di sicurezza

- Standard di Settore: allineamento con SOC 2, ISO 27001 e il NIST Cybersecurity Framework

- Settore Specifico: Sanità (HIPAA), servizi finanziari (PCI DSS)

- Governance dell’IA: normative emergenti sull’IA che richiedono trasparenza nelle decisioni di sicurezza automatizzate

Conclusione: Trasformare la Sicurezza Informatica Attraverso un’Integrazione Intelligente

Integrare gli LLM nella sicurezza informatica rappresenta un avanzamento fondamentale nelle capacità di rilevamento e risposta alle minacce. Le organizzazioni che implementano strategie complete di integrazione degli LLM si posizionano in modo ottimale per fronteggiare minacce informatiche sofisticate, mantenendo al contempo posizioni di sicurezza robuste e conformità normativa.

Un’efficace integrazione degli LLM nella sicurezza informatica richiede un bilanciamento tra le capacità dell’IA e la supervisione umana, garantendo che i sistemi automatizzati potenzino, anziché sostituire, l’expertise in materia di sicurezza. Con il crescere della sofisticazione delle minacce, i meccanismi di difesa potenziati dagli LLM offrono l’intelligenza e la rapidità necessarie per una protezione efficace.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora