Registro di Audit di MariaDB

Le organizzazioni moderne raccolgono terabyte di dati operativi ogni giorno, ma nulla è più rivelatore—o più sensibile—del Registro di Audit di MariaDB. Se fatto correttamente, il logging di audit si trasforma da semplice casella da spuntare per la conformità normativa a un sensore di sicurezza vivente, che individua continuamente abusi, minacce interne e deviazioni dalla conformità. Nell’era dell’intelligenza artificiale generativa (GenAI), il valore di questo sensore cresce esponenzialmente: i modelli linguistici di grandi dimensioni possono ora selezionare eventi, individuare anomalie e persino raccomandare contromisure automatiche. Questo articolo esplora come definire una strategia di audit robusta e a prova di futuro per MariaDB, coprendo analisi in tempo reale, mascheramento dinamico, scoperta dati, logging nativo e la visibilità aggiuntiva che si ottiene con una piattaforma specializzata come DataSunrise—il tutto mantenendo il focus fermamente sul Registro di Audit di MariaDB.

Perché il Registro di Audit di MariaDB è più importante che mai

I regolatori richiedono prove che si sappia chi ha toccato quale riga e quando, ma l’imperativo aziendale è più ampio. Un flusso di audit ben tarato sostiene l’architettura Zero Trust, alimenta l’analisi comportamentale e accelera le indagini sugli incidenti. Con l’automatizzazione crescente da parte degli attori malevoli nella fase di ricognizione, i difensori devono controbattere con telemetria intelligente. Il Registro di Audit di MariaDB fornisce questa telemetria, catturando tentativi di accesso, DDL, DML e—se configurato correttamente—il testo delle query. La sua granularità è comparabile a quella del pgaudit di PostgreSQL, ma l’impatto sulle prestazioni resta contenuto quando si filtrano solo eventi ad alto rischio.

L’audit in tempo reale incontra la scoperta dati e il mascheramento dinamico

Conservare i log non basta; la velocità di interpretazione fa la differenza tra contenimento e compromissione. Abbina il plugin di audit lato server di MariaDB con pipeline di streaming (ad esempio, rsyslog -> Fluent Bit -> Apache Kafka) per ottenere una rilevazione in meno di un secondo. Una volta che il flusso di dati è attivo, due pratiche ne amplificano il valore:

- Scoperta dati classifica automaticamente quali tabelle contengono PII o dati di pagamento. Conoscere il dominio dei dati permette di dare priorità agli alert. Una guida concisa si trova nella panoramica di DataSunrise su scoperta dati.

- Mascheramento dinamico protegge i campi sensibili al momento della query, impedendo movimenti laterali anche dopo un furto di credenziali. Il concetto è spiegato nella pagina DataSunrise su mascheramento dinamico dei dati.

Intercalando i metadati della scoperta e del mascheramento con il Registro di Audit di MariaDB, elevi ogni riga da “cosa è successo” a “perché è importante ora”.

GenAI per analisi di sicurezza intelligenti

I modelli linguistici di grandi dimensioni eccellono nell’estrazione di schemi da testi rumorosi e semi-strutturati—esattamente la forma di un record di audit. Alimentare i log in GenAI permette di:

- Valutazione del rischio: Un modello può classificare gli eventi come basso, medio o critico in base a indizi contestuali (amministrazione fuori orario, cancellazioni di massa, ecc.).

- Playbook per la ricerca delle minacce: Sommari basati su chat accelerano i flussi di lavoro del SOC.

- Suggerimenti per l’auto-rimedi: I LLM possono proporre nuove regole firewall o di minimo privilegio.

Di seguito un esempio minimale che carica gli ultimi 500 eventi di audit, interroga un LLM e stampa un sommario ordinato per livello di rischio:

import os, openai, pandas as pd

from sqlalchemy import create_engine

conn = create_engine(os.getenv("DB_DSN"))

df = pd.read_sql(

'SELECT event_time, user_host, command_type, query_text '\

'FROM security.audit_log ORDER BY event_time DESC LIMIT 500',

conn

)

prompt = (

"Classifica questi eventi di audit MariaDB per livello di rischio e suggerisci una singola mitigazione per i tre elementi ad alto rischio:\n" +

df.to_json(orient='records')[:3900] # rispettare i limiti di token

)

openai.api_key = os.getenv("OPENAI_API_KEY")

response = openai.ChatCompletion.create(

model="gpt-4o-mini",

messages=[{"role": "user", "content": prompt}]

)

print(response.choices[0].message.content)

La stessa tecnica funziona quando i log sono conservati direttamente in MariaDB oppure esportati in un data warehouse—GenAI resta agnostico rispetto al backend.

Consiglio: L’articolo di DataSunrise su strumenti LLM e ML per la sicurezza dei database offre indicazioni progettuali per scalare questo approccio.

Attivare l’audit nativo in MariaDB (quasi come PostgreSQL)

Configurare l’audit lato server in MariaDB è familiare agli amministratori che hanno già lavorato con pgaudit di PostgreSQL. Aggiungi il plugin di audit e definisci cosa vuoi registrare:

Individua o crea il file delle opzioni di MariaDB (ad esempio

/etc/my.cnfo/etc/mysql/mariadb.conf.d/50-server.cnf).Sotto la sezione

[mysqld], aggiungi:plugin_load_add=server_audit server_audit_logging=ON server_audit_events=QUERY,CONNECT log_output=FILE # oppure TABLE per la conservazione nel database # Ottimizzazioni opzionali server_audit_file_path=/var/log/mysql/audit.log server_audit_excl_users=backup server_audit_incl_users=app_userRiavvia il servizio:

systemctl restart mariadb(oppureservice mysql restartsu sistemi più datati).Verifica:

SHOW VARIABLES LIKE 'server_audit%';e controlla il log per confermare che gli eventi appaiano.

Gli amministratori che preferiscono ulteriori guide possono fare riferimento a tutorial esterni come la documentazione MariaDB su Configurazione del Plugin Audit, la guida Severalnines Utilizzo del MariaDB Audit Plugin per la sicurezza del database, la guida pragmatica Virtual-DBA Easy Guide to MariaDB Auditing, e l’approfondimento hands-on di Tunnelix Attivazione del Registro di Audit di MariaDB. Questi approfondimenti illustrano percorsi di installazione alternativi—come l’uso di INSTALL PLUGIN a runtime—, consigli per la rotazione dei log, e benchmark reali di prestazioni.

Sotto il cofano, si tratta dello stesso plugin di audit server documentato nell’knowledge base ufficiale di MariaDB. Poiché la configurazione risiede in file di opzioni standard, puoi tenere il controllo delle versioni con Infrastructure-as-Code e applicarla in modo coerente su VM on-premise e cloud.

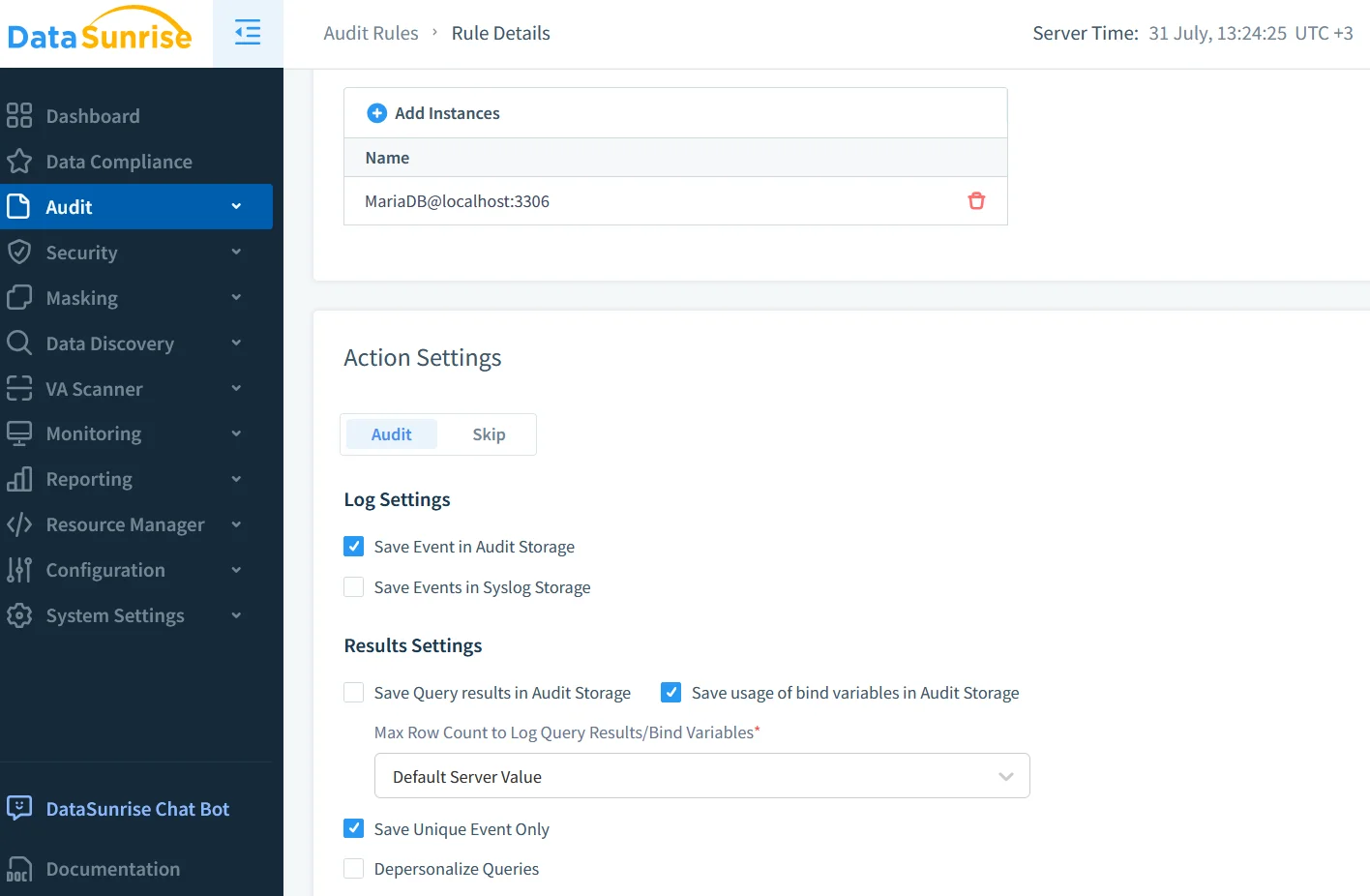

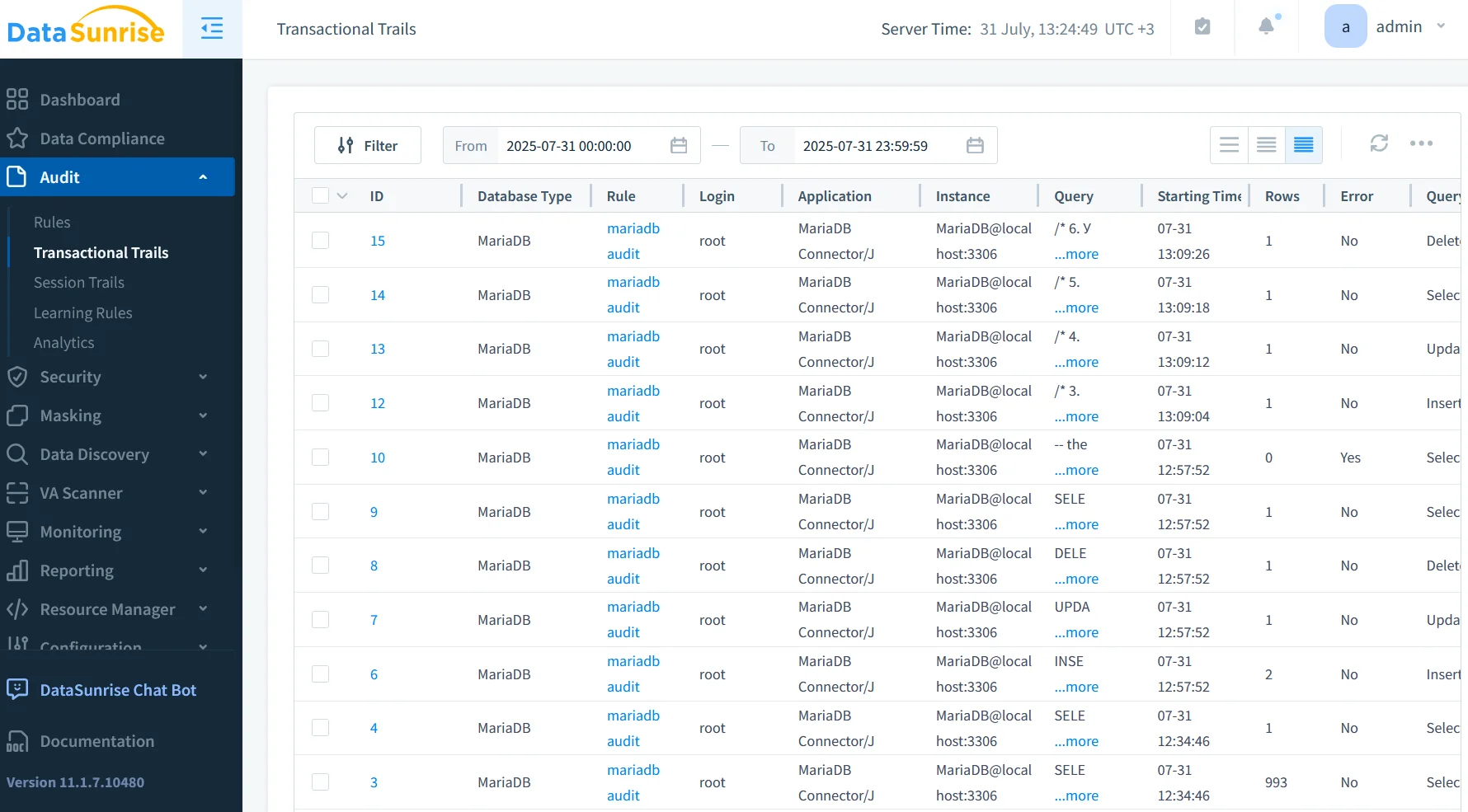

Estendere la visibilità con DataSunrise Audit

L’audit nativo cattura una quantità enorme di segnali, ma a volte serve una correlazione cross-platform, un mascheramento consapevole delle policy o una conservazione a lungo termine che vada oltre i limiti della piattaforma. Il proxy DataSunrise aggiunge questi livelli senza toccare il codice dell’applicazione.

- Traccia di audit unificata: gli eventi MariaDB sono uniti a quelli di PostgreSQL, Snowflake o MongoDB nel registro di audit di DataSunrise, consentendo analisi centralizzate.

- Policy contestuali: regole dettagliate applicano il principio del minimo privilegio, descritte nella guida alle regole di audit.

- Dashboard di conformità, allineate al GDPR e altre normative, mostrano mappe di calore che corrispondono esattamente ai nomi degli oggetti MariaDB.

Un deployment tipico inserisce il reverse proxy DataSunrise tra l’applicazione e il database, come container side-car, appliance fisico o VM nella tua infrastruttura preferita. Aggiorna la stringa di connessione al database per puntare al proxy e lascia che DataSunrise inoltri il traffico arricchendo gli eventi con il contesto.

Rimanere conformi senza rallentare

I test di performance mostrano che con server_audit_events limitati a QUERY e CONNECT, il sovraccarico resta sotto il 5%. Quando è necessaria una latenza inferiore al millisecondo, considera di loggare su FILE e di scaricare la raccolta tramite uno shipper di log come Filebeat o rsyslog. La ricerca di DataSunrise su performance del database per lo storage audit discute strategie I/O per mantenere il throughput anche sotto carichi di punta.

Infine, ricorda che i log da soli non rappresentano conformità. I regolatori cercano controlli preventivi come il mascheramento dinamico, controlli detective come l’allerta in tempo reale e controlli correttivi come la terminazione automatica delle sessioni. Combinare il Registro di Audit di MariaDB con scoperta, mascheramento e triage potenziato da GenAI chiude questo cerchio.

Conclusione

Il Registro di Audit di MariaDB si è evoluto da semplice registro di istruzioni a una videocamera di sicurezza ad alta risoluzione—che vede in tempo reale, etichetta ciò che vede tramite GenAI e fornisce le prove richieste dai board. Che tu ti affidi solo al logging nativo o instradi il traffico tramite DataSunrise, il percorso è lo stesso: raccogli eventi ricchi, arricchiscili con il contesto e lascia che sistemi intelligenti li trasformino in azioni. Con il mascheramento dinamico che protegge i dati al momento dell’accesso e la scoperta dati che ti tiene consapevole dei rischi, la conformità passa da onere reattivo a vantaggio proattivo. Ora è il momento di abbracciare questo vantaggio e lasciare che il registro di audit lavori in modo più intelligente, non solo più duro.