Storico delle Attività Dati di AlloyDB per PostgreSQL

Ogni ingegnere della sicurezza che ha migrato carichi di lavoro su Google Cloud si pone infine la domanda: “Posso tracciare ogni interazione con i miei dati—istantaneamente e in modo difendibile?” Questa domanda sta al centro di AlloyDB per PostgreSQL Storico delle Attività Dati, la timeline dinamica che registra chi ha fatto cosa, dove e quando in tutto il tuo cluster. Nell’era del cloud, questa storia deve essere sia completa che azioniabile: istantaneamente ricercabile per la caccia alle minacce, ma sufficientemente strutturata per soddisfare i regolatori da GDPR a PCI‑DSS.

Qui di seguito esploriamo come il flusso di audit nativo di AlloyDB e il livello di monitoraggio di DataSunrise possano essere combinati con l’intelligenza artificiale generativa (GenAI) per creare un tessuto di sicurezza che reagisce in pochi secondi, non giorni.

Perché lo Storico delle Attività Dati è Importante

Uno storico attività credibile trasforma linee di log grezze in intelligence strategica. Supporta:

- Risposta agli incidenti in tempo reale—individua abusi delle credenziali prima dell’esfiltrazione.

- Conformità continua—collega i controlli direttamente alle evidenze invece di report puntuali.

- Valutazione dei dati—comprendere quali tabelle generano entrate rispetto a quelle che esistono solo.

La knowledge base di DataSunrise su Storico delle Attività Dati illustra come i trail di audit alimentino l’analisi comportamentale e la valutazione del rischio, mentre il Database Activity Monitoring aggiunge il motore di policy che decide quando intervenire.

Audit in Tempo Reale e Masking Dinamico con GenAI

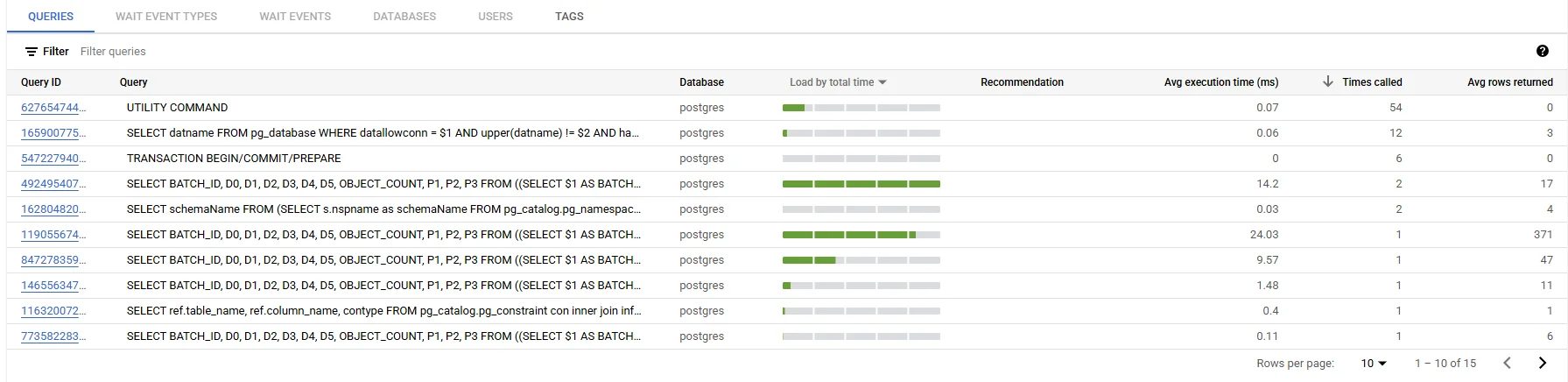

Le regole tradizionali SIEM faticano con i pattern SQL ad alta cardinalità prodotti dalle applicazioni moderne. Integrando un modello GenAI leggero accanto al flusso di log, è possibile riassumere sessioni multi-riga in suggerimenti leggibili dall’uomo (per esempio, “probabile esportazione massiva di email clienti”) e attivare policy di remediation rilevanti.

Il Dynamic Data Masking di DataSunrise riscrive i set di risultati al volo per utenti non privilegiati. Il modello può classificare una colonna come dati personali anche se porta un nome opaco come extra_01, grazie a un LLM fine-tuned sul tuo schema. Questa combinazione di GenAI e masking protegge il valore assicurando che gli analisti vedano comunque surrogate sicure per il business.

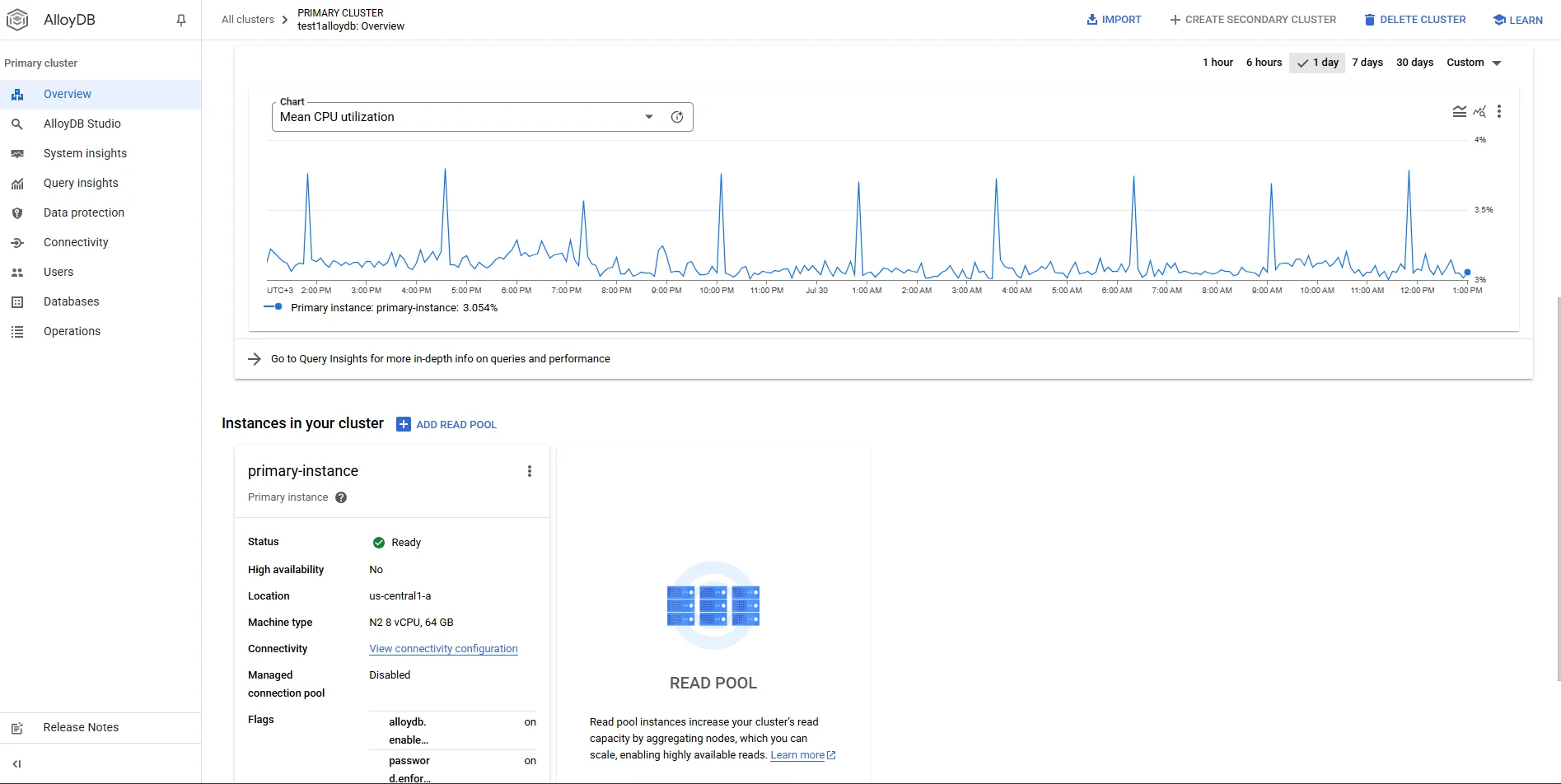

Configurazione dell’Audit Nativo in Google Cloud

AlloyDB eredita il provato DNA dei log di PostgreSQL, ma il deployment nativo cloud significa che si attiva un flag invece di modificare il file postgresql.conf.

Abilitare il flag dell’estensione pgAudit

gcloud alloydb instances update my-prod \ --region=us-central1 \ --update-parameters=alloydb.enable_pgaudit=trueCreare l’estensione in ogni database

CREATE EXTENSION IF NOT EXISTS pgaudit; ALTER SYSTEM SET pgaudit.log = 'READ, WRITE, FUNCTION'; SELECT pg_reload_conf();

Questo è letteralmente lo stesso workflow che i veterani di Postgres conoscono, solo che qui viene reso accessibile tramite Google Cloud CLI. AlloyDB invia automaticamente i record a Cloud Logging, dove appaiono sotto i log di Data Access (tipo di risorsa alloydb.googleapis.com/Cluster). Consulta la guida ufficiale su Abilitare pgAudit in AlloyDB per flag avanzati e stime del volume dei log.

Per una descrizione completa delle protezioni di rete, confini IAM e impostazioni di crittografia predefinite, consulta le best practice di sicurezza di AlloyDB. Poiché le voci dell’audit viaggiano sulla stessa infrastruttura di Vertex AI e altri servizi Google, erediti le garanzie descritte nella documentazione Cloud Audit Logs.

Per vedere il flusso, apri Logs Explorer e imposta il filtro:

resource.type="alloydb_cluster"

logName:"cloudaudit.googleapis.com%2Fdata_access"

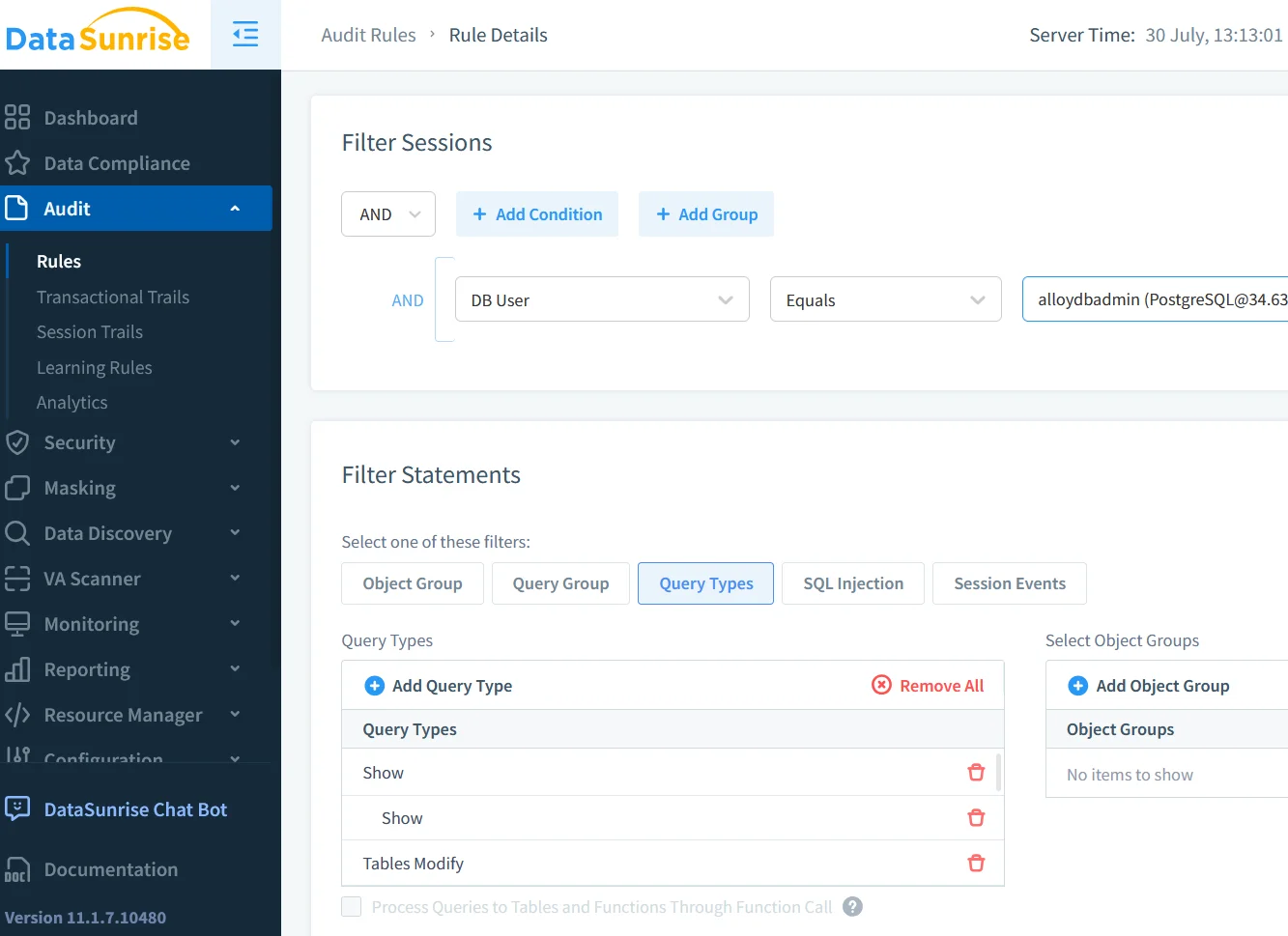

Approfondimento: Audit DataSunrise per AlloyDB

I log nativi catturano cosa è successo; DataSunrise si concentra su perché e se ha violato la policy. Installato come reverse proxy o side-car su GKE, DataSunrise può arricchire ogni evento AlloyDB con:

- Contesto utente—gruppi Active Directory, reputazione del dispositivo.

- Valutazione del rischio e insight GenAI—sfruttando strumenti LLM e ML per la sicurezza dei database.

Le corrispondenze confluiscono in una dashboard time-series che alimenta report automatici di conformità e dimostra l’aderenza ai regolamenti di conformità dei dati come HIPAA e SOX.

Scoperta Dati, Sicurezza e Posizione di Conformità

Prima di poter proteggere i dati, devi trovarli. Lo spider di Data Discovery di DataSunrise esegue scansioni degli schemi AlloyDB alla ricerca di PII, PHI e dati di carta di credito, riportando tag sia a pgAudit che alle policy di masking.

I team di sicurezza quindi applicano controlli—filtri a livello di riga e regole firewall consapevoli dello schema. Combinato con AlloyDB per PostgreSQL Storico delle Attività Dati, questo crea un ciclo di feedback chiuso: scoperta → classificazione → policy → audit → analisi GenAI → policy aggiornata.

Poiché ogni fase viene loggata, gli auditor possono risalire da un controllo al codice SQL grezzo che l’ha attivato, soddisfacendo l’Articolo 30 del GDPR e la sezione 10 di PCI‑DSS—senza fogli di calcolo.

GenAI in Azione: Esempio di Query con Masking di Dati Sensibili

Di seguito un’illustrazione minimalista che fonde pgAudit, GenAI e masking in una singola pipeline. Supponiamo che l’LLM sia stato fine-tuned per rilevare query a rischio.

-- Sessione AlloyDB

BEGIN;

SET LOCAL pgaudit.log_parameter ON;

SELECT email, card_number

FROM customers

WHERE updated_at > NOW() - INTERVAL '1 day';

COMMIT;

Una Cloud Function in streaming estrae questa voce, invia la query SQL a un modello Vertex Gemini e riceve un verdetto JSON:

{

"risk": 0.92,

"explanation": "Estrazione massiva di dati dei titolari di carta"

}

Se risk > 0.8, DataSunrise riscrive immediatamente la risposta:

email | card_number

---------------+--------------

[email protected] | **** **** **** 3487

Nel frattempo, un alert viene inviato su Slack con la spiegazione GenAI allegata. L’intero ciclo—dall’esecuzione della query al risultato mascherato, al ping su Slack e al log di conformità—di solito si completa in meno di 400 ms in workload testati.

Conclusione

Un efficace Storico delle Attività Dati di AlloyDB per PostgreSQL è più di una casella di controllo per la conformità—è il sistema nervoso sensoriale della tua infrastruttura dati. Attivando pgAudit, instradando i log tramite Cloud Logging e sovrapponendo la discovery, il masking e l’analisi GenAI di DataSunrise, i team ottengono una narrazione sempre attiva di ogni interazione dati. Il risultato è una risposta agli incidenti più rapida, meno fatica da audit e una postura di sicurezza che evolve rapidamente quanto i workload che protegge.

Che tu stia migrando sistemi OLTP mission-critical o microservizi AI green-field, ora è il momento di trattare la tua traccia di audit non come un archivio morto, ma come un asset vivo—che impara da sé ogni minuto.