Strumenti di Audit MySQL

Le piattaforme di dati moderne vivono sotto il microscopio di regolamenti e cyberminacce. Gli Strumenti di Audit MySQL sono gli strumenti che permettono ai team di monitorare ogni lettura, scrittura e modifica di configurazione rispettando gli obblighi di GDPR, HIPAA, PCI‑DSS e SOX. In questo articolo esploriamo come audit in tempo reale, mascheramento dinamico e scoperta dei dati lavorino insieme, per poi approfondire la configurazione sia del plugin nativo di audit MySQL che della suite DataSunrise. Lungo il percorso vedrai esempi pratici di SQL, link a guide pratiche e un confronto onesto tra i diversi toolset.

Audit in Tempo Reale e Scoperta dei Dati nel Contesto

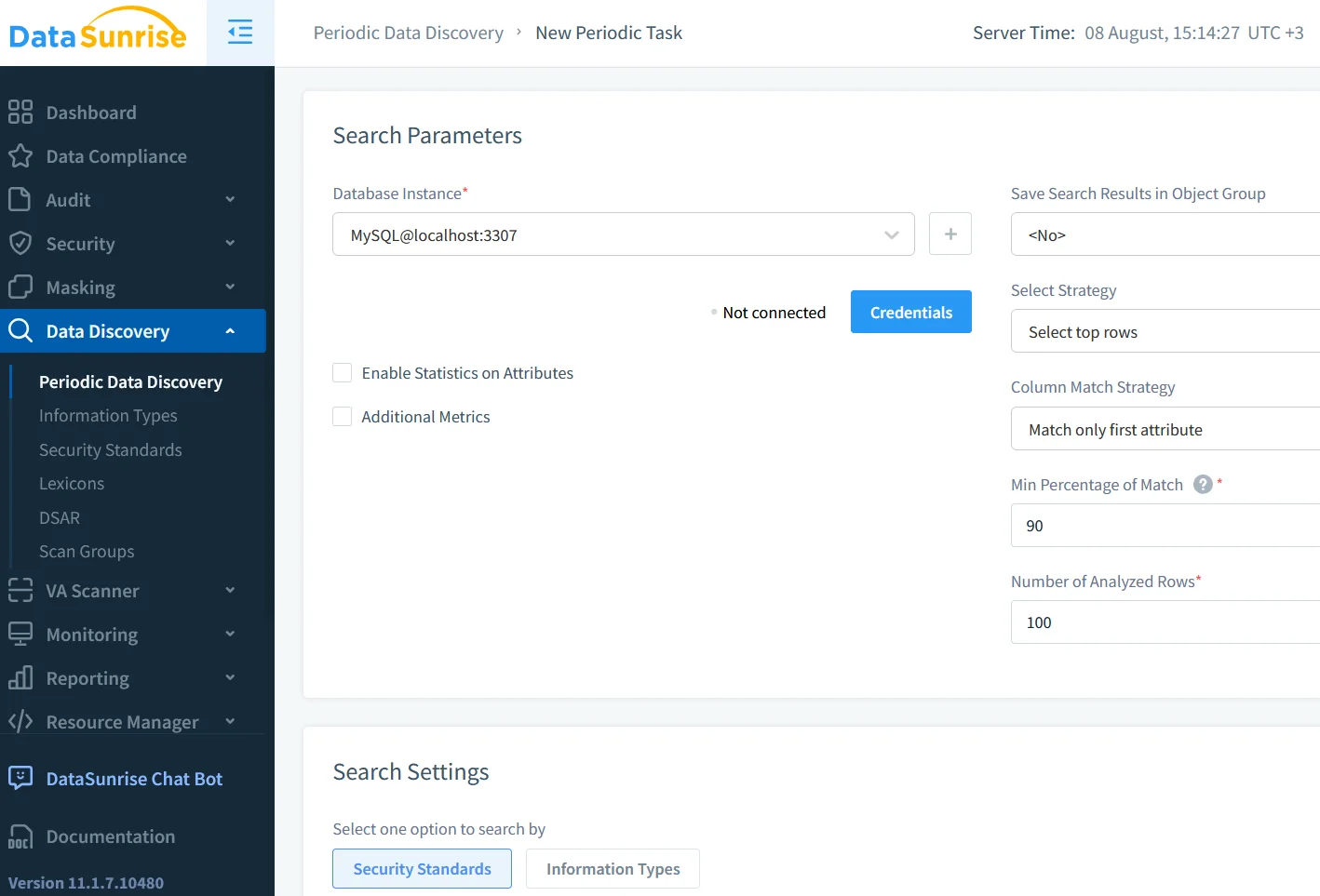

L’audit in tempo reale non è più un optional: è il cuore pulsante della rilevazione di anomalie. MySQL nativo trasmette eventi nel Performance Schema, ma questo racconta solo una parte della storia. Piattaforme come DataSunrise estendono la visibilità alle sessioni cross-database, agli endpoint cloud e persino ai proxy, mentre il suo motore di Scoperta dei Dati integrato esegue la scansione delle tabelle per colonne sensibili e le contrassegna automaticamente per il monitoraggio. Combinare la scoperta con l’audit continuo garantisce che le nuove Informazioni Personali Identificabili (PII) non restino mai nascoste nell’ombra.

Poiché la scoperta opera in modo continuo, ogni modifica nella struttura dello schema innesca una rivalutazione delle politiche di audit. Questo ciclo di feedback mantiene la postura di sicurezza allineata con un ritmo di sviluppo agile ed evita i punti ciechi manuali che affliggono i cicli di revisione trimestrali.

Mascheramento Dinamico dei Dati per Ambienti Live

Anche la migliore traccia di audit può lasciare trapelare segreti se gli analisti visualizzano i dati grezzi di produzione. MySQL nativo supporta il Mascheramento Dinamico dei Dati a livello di colonna solo indirettamente (pensiamo a viste e routine memorizzate). Lo strato di mascheramento dinamico dei dati di DataSunrise intercetta le query SQL e riscrive i risultati al volo: i PAN delle carte di credito diventano XXXX‑XXXX‑XXXX‑1234, gli indirizzi e‑mail perdono il dominio e le date di nascita vengono spostate all’interno di una finestra di tolleranza. Il mascheramento avviene dopo la pianificazione della query, quindi non ha alcun impatto sull’ottimizzatore — come confermato da test A/B sulla latenza in ambiente di staging.

Il vero vantaggio si manifesta nelle war room di risposta agli incidenti: gli investigatori ottengono accesso immediato a query e variabili bind senza dover aspettare che un responsabile della protezione dei dati rimuova manualmente le esportazioni. Le politiche di mascheramento risiedono nello stesso motore di regole dei filtri di audit, pertanto una singola modifica di configurazione si propaga sia allo strato di visibilità sia a quello di offuscamento.

Fondamenti di Sicurezza e Conformità

L’audit fa più che registrare DML; dimostra le intenzioni. I regolatori chiedono regolarmente: “Mostrami chi ha toccato i blob criptati delle carte di credito a maggio.” Gli Strumenti di Audit MySQL combinano log firmati crittograficamente con una catena di custodia anti-manomissione. Quando questi strumenti alimentano il Compliance Manager di DataSunrise, gli utenti possono costruire pacchetti di prove con un clic per gli auditor, coprendo GDPR, HIPAA o PCI‑DSS senza scrivere query ad hoc.

Dal lato preventivo, il Database Firewall di DataSunrise blocca le istruzioni sospette prima che raggiungano il server, mentre la traccia di audit cattura il tentativo. Questa unione di “scudo” e “telecamera” è un elemento distintivo delle architetture di riferimento Zero Trust moderne.

Configurazione del Plugin di Audit Nativo MySQL

Di default, MySQL Community Edition viene fornito senza un plugin di audit di livello enterprise, ma gli utenti possono caricare in pochi minuti il plugin open source audit_log di Oracle (o il fork di Percona). Qui di seguito è riportata una configurazione minima che registra solo le istruzioni di scrittura, per ridurre l’overhead mantenendo alto il valore forense.

-- Abilita il plugin di audit MySQL Enterprise

INSTALL PLUGIN audit_log SONAME 'audit_log.so';

-- Verifica lo stato del plugin

SELECT PLUGIN_NAME, PLUGIN_STATUS

FROM INFORMATION_SCHEMA.PLUGINS

WHERE PLUGIN_NAME='audit_log';

-- Persistenza dopo riavvii

SET GLOBAL audit_log_policy = 'WRITE';

SET PERSIST audit_log_policy = 'WRITE';

-- Riduci il rumore ignorando eventi dell'utente di replica

SET PERSIST audit_log_filter_id = JSON_ARRAY('ignore_repl');

-- Leggi gli ultimi 10 eventi

SELECT

json_extract(event, '$.command_type') AS cmd,

json_extract(event, '$.sql_text') AS sql_text,

json_extract(event, '$.user') AS user,

json_extract(event, '$.host') AS host,

json_extract(event, '$.timestamp') AS ts

FROM mysql.audit_log

ORDER BY id DESC

LIMIT 10;

Ecco alcune best practice da seguire subito:

- Posizione dei file di log — Conserva i file di log JSON su una partizione separata da

ibdataper evitare contenzioni I/O. - Crittografia a riposo — Monta la directory dei log su un filesystem gestito da Linux eCryptfs oppure usa la crittografia a livello di blocco nei volumi cloud.

- Streaming verso SIEM — Invia gli eventi a OpenSearch o Splunk usando Filebeat per la correlazione incrociata con i log applicativi.

Documentazione di riferimento dettagliata è disponibile nella Guida avanzata all’audit di Percona.

Approfondimento su DataSunrise Audit

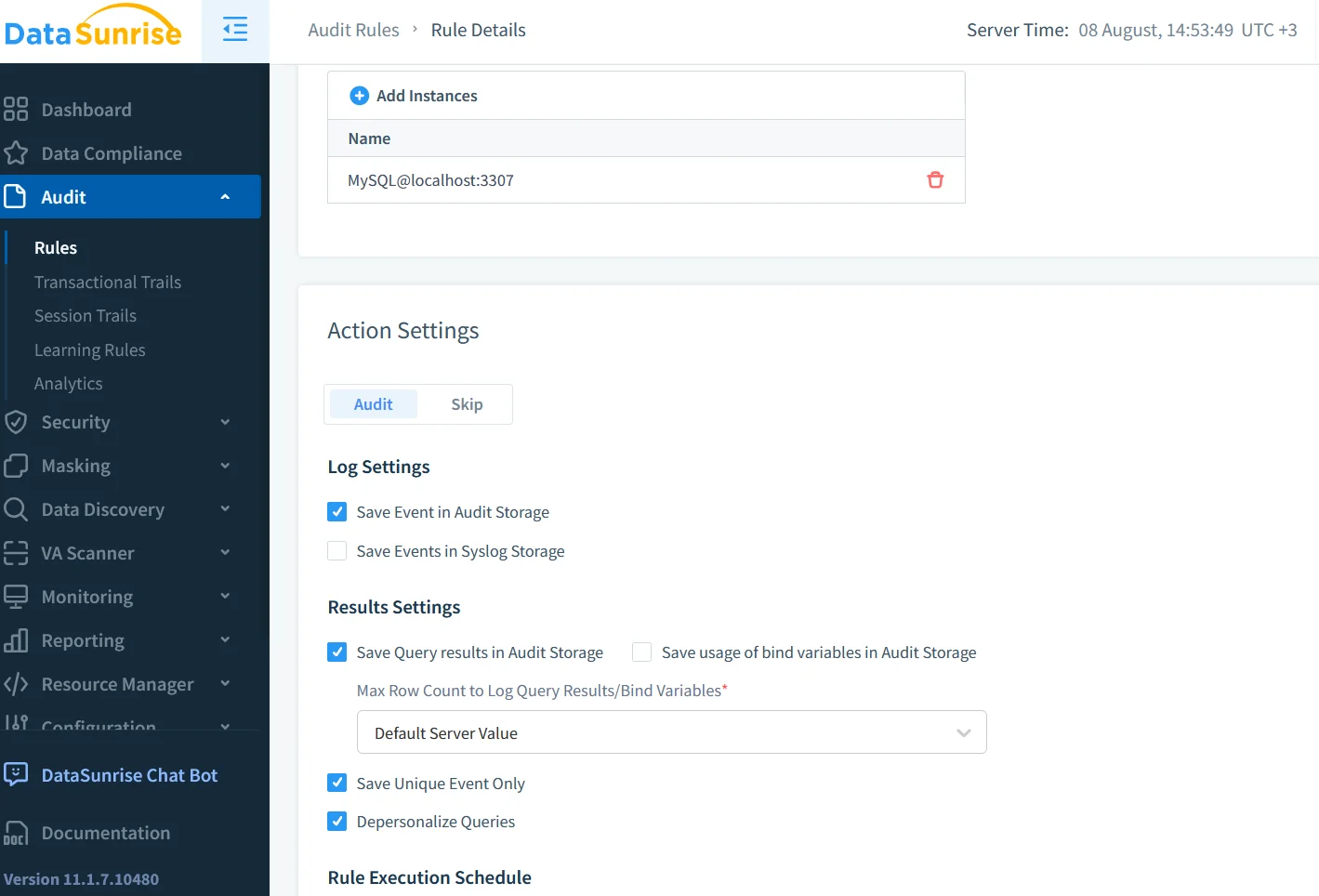

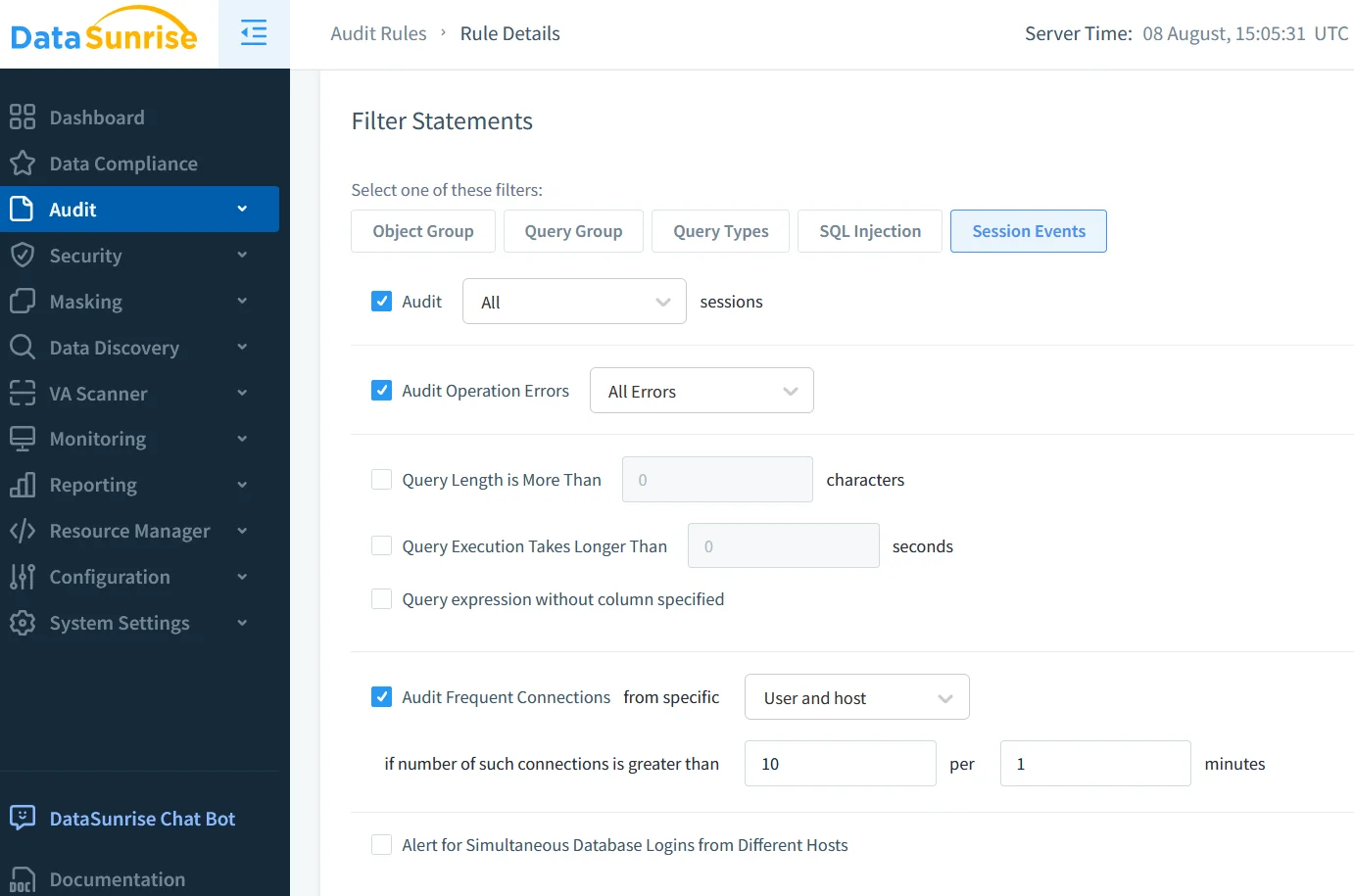

Dove l’audit nativo si concentra sul server stesso, DataSunrise aggiunge un proxy di livello intermedio che ispeziona il traffico attraverso cluster eterogenei. Il deployment è rapido grazie alle immagini container e ai moduli Terraform (consulta lo schema dei modi di deployment). Una volta installato, puoi creare regole granulari come “Avvisa sugli UPDATE a salary fuori dall’orario lavorativo” o “Blocca SELECT * sulle tabelle clienti per i ruoli BI.”

Guida alla Creazione di Regole

- Definisci una Regola di Audit: nell’interfaccia seleziona Audit → Regole → Nuova e scegli Tabella: employees, Colonna: salary.

- Aggiungi una Condizione:

NOT (USER_ROLE IN ('HR_ADMIN') OR TIME_RANGE('08:00','18:00')). - Allega un’Azione: Notifica via e‑mail e webhook Slack.

Dietro le quinte DataSunrise converte questo DSL in un DFA ottimizzato che viene memorizzato in cache per connessione, mantenendo così le prestazioni lineari anche con centinaia di regole attive.

Analisi e Reporting in Tempo Reale

Un’accoppiata molto utilizzata è l’API REST di DataSunrise con Grafana Loki. Il servizio di audit espone un endpoint /events che trasmette linee JSON; una semplice configurazione di Fluent Bit li invia a Prometheus e alle dashboard Grafana in meno di dieci minuti. Gli istogrammi nativi mostrano picchi di DDL durante i rilasci, mentre i grafici di anomalie sovrappongono i tentativi di perdita mascherati.

Scegliere il Toolset Giusto

- Plugin Nativo — Leggero, senza costi di licenza, perfetto per ambienti single-tenant o sandbox di sviluppo.

- DataSunrise — Funzionalità enterprise (mascheramento, scoperta, firewall), copertura multi-database, pacchetti di conformità.

- Alternative Open-Source — McAfee MySQL Audit o

audit_proxyUDF esistono ma sono meno aggiornate nella manutenzione.

I team spesso utilizzano entrambi: mantengono l’audit nativo come fallback e affiancano DataSunrise per un contesto arricchito e il blocco in tempo reale. Perché DataSunrise legge il protocollo wire originale, cattura eventi anche quando amministratori “furbetti” disabilitano i plugin sul server.

Reporting Pratico e Visualizzazione

I log sono utili solo quanto le storie che raccontano. Inoltra gli eventi JSON di MySQL e DataSunrise in uno stack ELK o in una piattaforma cloud di osservabilità. Da lì puoi:

- Creare heatmap dei login falliti per IP sorgente.

- Attivare funzioni AWS Lambda quando la frequenza di audit di

DROP TABLEsupera una soglia. - Generare pacchetti di prove PDF ogni trimestre con il Report Generator di DataSunrise e inviarli via e‑mail al tuo auditor.

Queste integrazioni trasformano i log passivi in indicatori proattivi di rischio.

Conclusione

Nel 2025 la conversazione sugli Strumenti di Audit MySQL non è più solo “Abbiamo i log?” ma “Possiamo rispondere in pochi secondi, dimostrare conformità e mascherare i dati prima che lascino il wire?” L’audit nativo MySQL offre visibilità di base; DataSunrise aggiunge un tessuto di sicurezza intessuto da scoperta, mascheramento e firewall. Combina entrambi — e otterrai l’osservabilità, il controllo e la fiducia normativa necessari per una moderna gestione responsabile dei dati.