Strumenti di Data Masking per Percona Server

Man mano che le organizzazioni ampliano l’utilizzo di Percona Server per MySQL attraverso ambienti di produzione, analisi e non di produzione, la protezione dei dati sensibili diventa un requisito strutturale. I database spesso memorizzano record clienti, credenziali, attributi finanziari e identificatori personali negli stessi dataset. Sviluppatori, analisti e servizi automatizzati accedono a questi dati quotidianamente.

La crittografia protegge i dati a riposo e in transito. Il data masking controlla ciò che gli utenti vedono durante l’esecuzione delle query. Consente ai team di lavorare con strutture dati realistiche senza esporre valori confidenziali. Questo articolo spiega come funzionano le tecniche di masking native in Percona Server per MySQL e come piattaforme centralizzate come DataSunrise le estendono con applicazione di policy e allineamento alle normative di conformità.

Importanza degli Strumenti e delle Tecniche di Data Masking

Nei deployment reali di Percona Server per MySQL, i database raramente servono un solo scopo. Applicazioni di produzione, lavori analitici, sviluppatori, team di supporto e pipeline automatizzate spesso accedono agli stessi dati. Sebbene i controlli di accesso definiscano chi può connettersi al database, non regolano quali valori gli utenti possono vedere. Questa lacuna porta frequentemente a incidenti di esposizione dei dati e indebolisce la sicurezza complessiva dei dati.

Qui entrano in gioco gli strumenti di data masking, fondamentali per aggiungere un livello di visibilità che opera indipendentemente dalla logica applicativa. Consentono ai team di preservare la struttura delle tabelle, le relazioni e i formati dei dati nascondendo i valori sensibili. Esempi comuni includono email, numeri di telefono, dettagli di pagamento e informazioni personali identificabili (PII).

Le tecniche native di masking offrono una protezione di base, ma si basano su costrutti SQL statici. Questi diventano difficili da gestire con l’espansione degli schemi e la variazione dei pattern di accesso. La logica di masking manuale spesso rompe la coerenza e aumenta il rischio operativo. Gli strumenti di masking centralizzati risolvono questo problema applicando le policy da un unico punto di controllo e integrando il masking nei più ampi flussi di lavoro di sicurezza del database.

Dal punto di vista della conformità, il masking non è più opzionale. Regolamentazioni come GDPR, HIPAA e PCI DSS impongono limiti severi all’esposizione di dati sensibili. Il masking aiuta le organizzazioni a soddisfare questi requisiti prevenendo divulgazioni inutili, anche quando i team condividono database o copiano dati in ambienti non di produzione. Questi controlli supportano direttamente strategie strutturate di compliance dei dati.

Un masking efficace riduce le frizioni operative. I team non devono più bloccare completamente i database. Possono invece fornire dataset realistici per sviluppo, analisi e testing. Combinato con enforcement e monitoraggio centralizzati, il masking diventa parte di un più ampio framework di monitoraggio dell’attività del database e riduzione dei rischi.

In pratica, gli strumenti di data masking spostano la protezione lontano da oggetti SQL isolati, stabilendo un controllo architetturale scalabile che supporta sia la sicurezza sia l’usabilità.

Tecniche Native di Data Masking in Percona Server per MySQL

Percona Server per MySQL è completamente compatibile con le tecniche di masking di MySQL e ne eredita la flessibilità. Tuttavia, il masking nativo non è una singola funzionalità incorporata; è implementato tramite pattern di progettazione SQL e controlli a livello di accesso.

Masking con Views

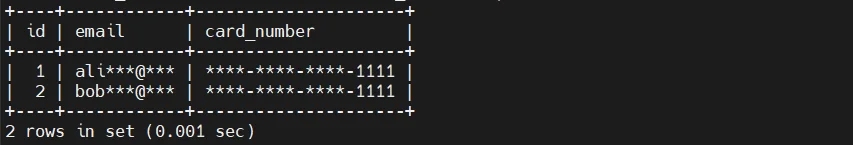

Uno degli approcci nativi più comuni è l’uso di view SQL per esporre rappresentazioni mascherate di colonne sensibili.

Applicazioni o utenti ottengono l’accesso alla view invece che alla tabella base. Questo metodo preserva le relazioni di schema nascondendo i valori originali.

Masking con Colonne Generate

Percona Server per MySQL supporta colonne generate, che possono memorizzare o calcolare valori mascherati derivati dai dati originali.

ALTER TABLE customers

ADD COLUMN masked_email VARCHAR(255)

GENERATED ALWAYS AS (

CONCAT(

LEFT(email, 2),

'***@***'

)

) STORED;

Questo approccio inserisce i dati mascherati direttamente nella struttura della tabella.

Controlli di Accesso Basati sui Ruoli

I privilegi nativi di MySQL possono limitare l’accesso a colonne sensibili permettendo l’accesso a campi non sensibili.

GRANT SELECT (

id,

created_at

)

ON customers

TO analyst_user;

Pur essendo efficace per una separazione rigorosa, questa tecnica non maschera i dati — li nasconde completamente. Di conseguenza, risulta spesso insufficiente per ambienti di sviluppo, test o supporto dove è richiesta una visibilità parziale.

Data Masking Centralizzato per Percona Server per MySQL con DataSunrise

DataSunrise introduce un livello di sicurezza esterno che applica il masking indipendentemente dagli schemi del database e dalla logica applicativa. Le regole di masking sono applicate in tempo reale durante l’elaborazione delle query, garantendo una protezione coerente su tutti i canali di accesso.

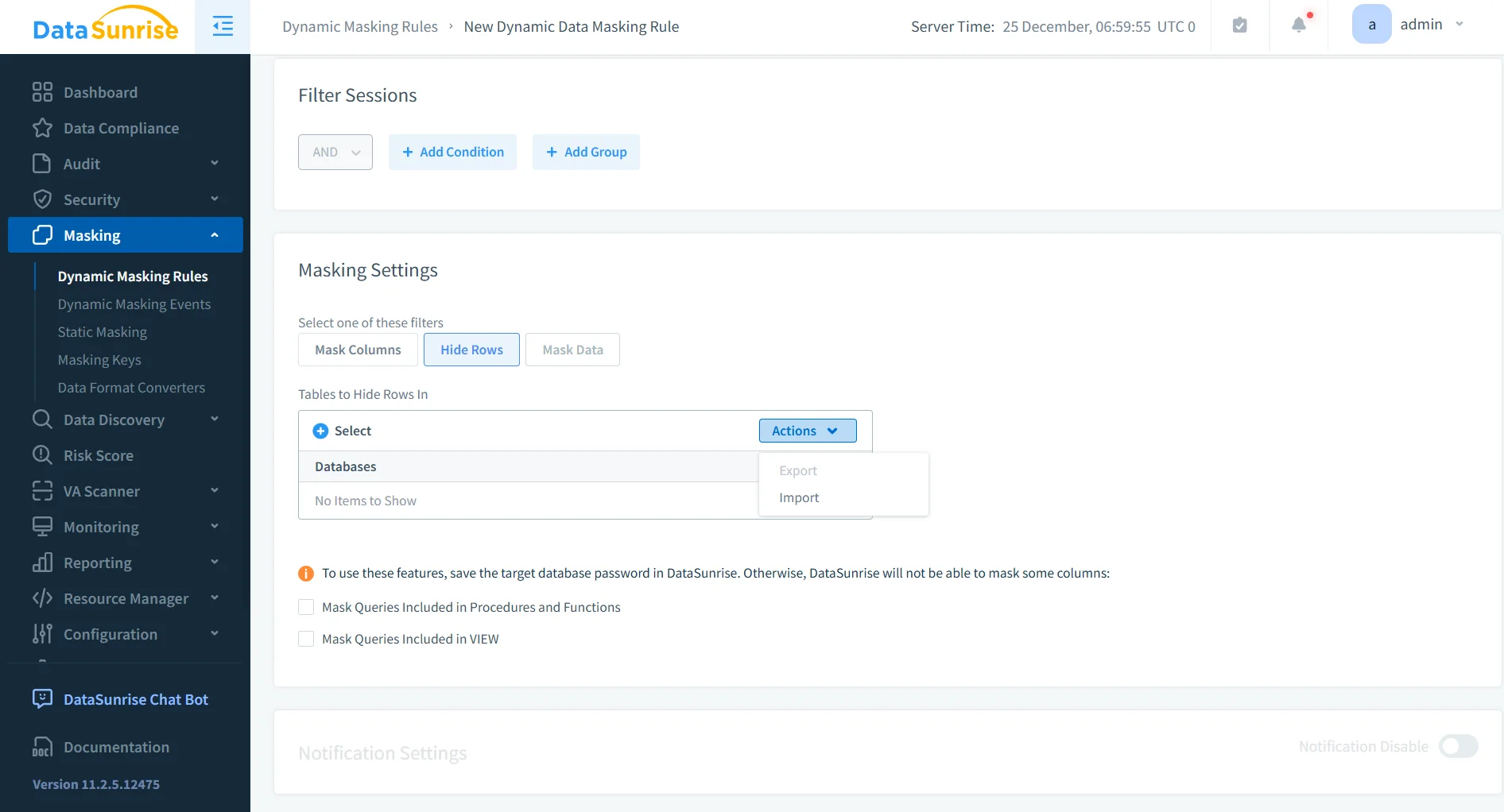

Data Masking Dinamico

Il masking dinamico modifica i risultati delle query al momento dell’esecuzione, senza alterare i dati sottostanti. La stessa colonna può essere resa in modo differente a seconda del contesto di esecuzione, consentendo ai valori sensibili di rimanere protetti pur preservando la struttura del database e il comportamento dell’applicazione.

Le decisioni di masking sono valutate dinamicamente in base a fattori come l’utente del database, l’applicazione client che effettua la richiesta, il metodo di accesso utilizzato, l’orario di accesso e la struttura della query eseguita. Questo approccio consente ai team di mantenere un dataset autorevole singolo applicando regole di visibilità dettagliate che si adattano ai pattern di utilizzo reali anziché a permessi statici.

Masking Statico e In-Place

Per ambienti non di produzione, DataSunrise supporta tecniche di trasformazione dati irreversibili progettate per eliminare completamente i rischi di esposizione. Il masking statico genera una copia mascherata separata del dataset originale, adatta per ambienti di sviluppo, test e analitici che necessitano di strutture dati realistiche senza accesso ai valori reali.

Il masking in-place applica trasformazioni irreversibili direttamente alle tabelle sorgente. Questo metodo è comunemente utilizzato quando i dati originali devono essere rimossi o anonimizzati in modo permanente, come durante il trasferimento dati, la condivisione con terze parti o i processi di risanamento normativo. In entrambi i casi, i valori mascherati non possono essere ripristinati, garantendo che le informazioni sensibili non siano più presenti nell’ambiente.

- Il masking statico preserva la struttura delle tabelle, le relazioni, gli indici e i formati dei dati sostituendo i valori sensibili con equivalenti mascherati.

- Il masking in-place trasforma permanentemente i dati sensibili all’interno delle tabelle esistenti, eliminando i valori originali a livello di origine.

- Entrambi gli approcci prevengono per progettazione la re-identificazione dei dati, risultando idonei per scenari di conformità rigorosa e condivisione dei dati.

- Le operazioni di masking possono essere eseguite selettivamente su schemi, tabelle o colonne specifiche per allinearsi ai requisiti operativi e normativi.

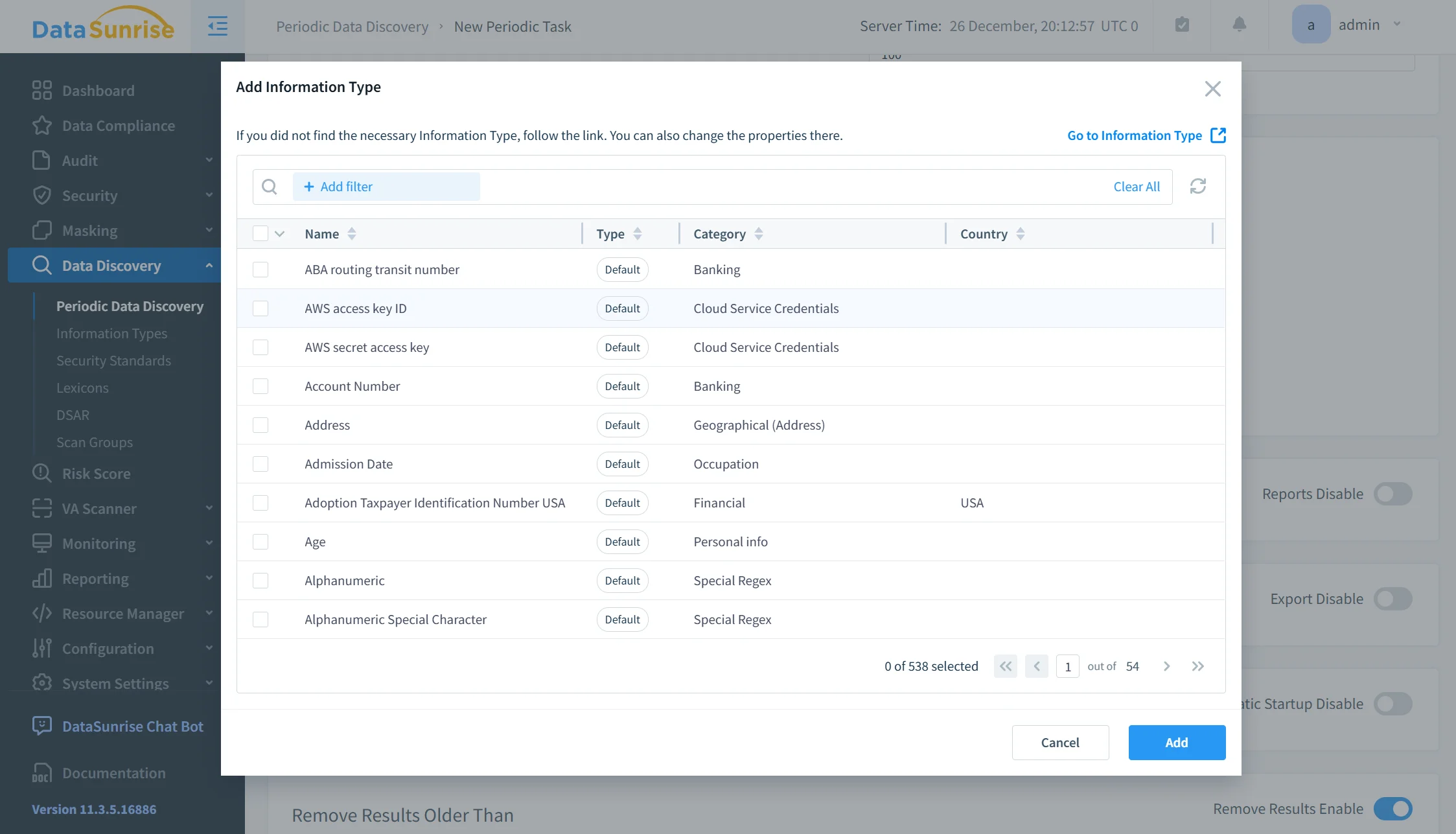

Scoperta dei Dati Sensibili

Prima di applicare le regole di masking, DataSunrise può scoprire automaticamente dati sensibili all’interno degli schemi del database. La scoperta si basa sull’ispezione del contenuto anziché sui nomi degli oggetti o sulle convenzioni di schema, permettendo di rilevare dati personali, attributi finanziari, credenziali e altri elementi sensibili anche in database poco documentati o strutturati in modo incoerente.

Una volta scoperti, gli elementi di dati sensibili possono essere direttamente mappati alle policy di masking. Questo riduce significativamente il lavoro di configurazione manuale e aiuta a garantire una copertura di protezione coerente in ambienti Percona Server per MySQL grandi e in evoluzione.

Impatto Aziendale del Masking Centralizzato

| Area Aziendale | Impatto Operativo |

|---|---|

| Rischio di Esposizione Dati | Il masking centralizzato riduce significativamente il rischio di esposizione di dati sensibili in ambienti condivisi, non di produzione e cross-team applicando controlli di visibilità coerenti. |

| Provisioning dei Dataset | I dataset mascherati possono essere generati e consegnati più rapidamente, eliminando ritardi causati da sanificazioni manuali e flussi di approvazione. |

| Coerenza delle Policy | Le regole di masking vengono applicate uniformemente tra team, applicazioni e metodi di accesso, prevenendo deriva di configurazione ed eccezioni ad-hoc. |

| Audit e Conformità | Il masking semplifica la preparazione agli audit garantendo che i dati sensibili siano protetti di default, riducendo l’ambito di validazione della conformità e la raccolta di prove. |

| Complessità Operativa | Il masking centralizzato riduce la dipendenza da logiche SQL personalizzate, workaround specifici per database e implementazioni di masking a livello applicativo. |

Conclusione

Percona Server per MySQL consente ai team di implementare il data masking attraverso tecniche SQL native come view, colonne generate e controlli di accesso. Questi metodi funzionano bene in ambienti piccoli e controllati dove le regole di masking possono essere applicate manualmente. Tuttavia, la loro efficacia diminuisce quando più team e workflow riutilizzano gli stessi database.

Le organizzazioni che necessitano di governance scalabile, protezione dinamica e workflow pronti per l’audit si affidano a piattaforme centralizzate come DataSunrise. Combinando data masking dinamico con l’automazione della scoperta dei dati sensibili, i team possono applicare le policy di masking in modo coerente attraverso gli ambienti. Questo approccio evita di incorporare logica di masking negli schemi del database o nel codice applicativo.

Il masking centralizzato si integra naturalmente nelle più ampie strategie di sicurezza del database e supporta l’adesione continua ai requisiti di compliance dei dati. Quando il masking è integrato con il monitoraggio dell’attività del database, diventa parte di un framework di controllo unificato piuttosto che una misura isolata.

Di conseguenza, la protezione dei dati sensibili passa da una considerazione secondaria a un elemento architetturale fondamentale nelle implementazioni sicure di Percona Server per MySQL.