Audit Trail

Introduzione

L’errore umano rimane uno dei fattori più persistenti nelle violazioni dei dati nelle moderne organizzazioni. Numerosi report di settore indicano che quasi due terzi degli incidenti di sicurezza derivano da azioni involontarie degli insider piuttosto che da attacchi deliberati. Secondo l’ultimo IBM Data Breach Report, gli errori commessi dagli utenti autorizzati continuano a essere un fattore chiave nell’esposizione dei dati e nell’aumento delle spese di rimedio. Questi errori coinvolgono tipicamente database mal configurati, controlli di accesso inadeguati, divulgazione accidentale di record riservati o condivisione non intenzionale di informazioni sensibili. Negli ecosistemi distribuiti cloud e ibridi odierni, anche una singola errata configurazione può esporre istantaneamente dati critici su internet pubblico.

Per mitigare efficacemente questi rischi, le organizzazioni devono adottare solidi framework di governance dei dati supportati da programmi continui di sensibilizzazione dei dipendenti e formazione sulla sicurezza basata sui ruoli. Implementare audit trail dettagliati e sistemi di monitoraggio automatizzati è essenziale per garantire visibilità e responsabilità sull’intero panorama dati. Questi strumenti forniscono ai team di sicurezza informazioni in tempo reale su ogni query, modifica e richiesta di accesso, abilitando la rapida rilevazione di pattern insoliti e l’investigazione tempestiva di potenziali incidenti. Se combinati con controlli di accesso robusti, tecniche di mascheramento e analisi del comportamento utente, gli audit trail riducono significativamente la probabilità e l’impatto degli errori umani, migliorano la conformità e accrescono la resilienza dell’intero ambiente dati.

Cos’è un Audit Trail in un Database?

Un audit trail di database è un log completo e ordinato cronologicamente che registra ogni azione effettuata all’interno di un ambiente di database. Registra sia le operazioni avviate dall’utente — incluse tentativi di autenticazione, query eseguite e modifiche ai dati — sia gli eventi generati dal sistema come attività automatizzate, routine di backup e processi in background. Ogni voce del log generalmente include dettagli su chi ha eseguito l’azione, quale oggetto o dataset è stato coinvolto, quando l’evento è avvenuto e spesso dove ha avuto origine l’attività (ad esempio, un indirizzo IP o un’applicazione specifica).

Questi log dettagliati aiutano le organizzazioni a mantenere una forte responsabilità sui dati e una visibilità completa sulle operazioni dei database. Gli audit trail svolgono un ruolo cruciale nell’identificazione di comportamenti anomali, nella preservazione dell’integrità dei dati e nel rispetto dei requisiti normativi stabiliti da framework quali GDPR, HIPAA e SOX. Supportano inoltre controlli di sicurezza più ampi come l’analisi del comportamento utente (UBA), migliorando la capacità dell’organizzazione di identificare proattivamente i rischi.

Scopi Principali di un Audit Trail

- Rilevazione degli accessi non autorizzati: Aiuta a identificare login sospetti o escalation di privilegi che potrebbero indicare una violazione della sicurezza.

- Tracciamento delle modifiche ai dati: Registra le variazioni fatte su tabelle, schemi o parametri di configurazione — permettendo agli amministratori di ricostruire l’esatta sequenza delle azioni.

- Investigazione degli incidenti di sicurezza: Fornisce prove verificabili per analisi forensi e supporta indagini sulle cause durante gli audit.

- Garantire la conformità normativa: Dimostra l’adesione agli standard di protezione dei dati e responsabilità finanziaria tramite log affidabili e resistenti alla manomissione.

In definitiva, gli audit trail costituiscono una base critica per trasparenza, responsabilità e fiducia nella gestione dei dati. Sia utilizzati per monitoraggio in tempo reale o analisi retrospettive, rafforzano l’integrità e la sicurezza dei sistemi di database, aiutando i team a rilevare subito le minacce, verificare la conformità e costruire robusti framework di governance dei dati.

Approcci agli Audit Trail di Database

Esistono due approcci principali per implementare audit trail nei database:

Strumenti Nativi

Molti sistemi di gestione database (DBMS) offrono capacità di auditing integrate. Questi strumenti nativi forniscono un modo semplice per abilitare funzioni di auditing di base. Ad esempio, Oracle dispone della sua funzionalità Audit Trail, mentre Microsoft SQL Server include SQL Server Audit.

Strumenti di Terze Parti

Soluzioni di audit trail di terze parti, come DataSunrise, offrono funzionalità più avanzate e gestione centralizzata. Questi strumenti spesso forniscono:

- Controlli di sicurezza migliorati

- Compatibilità multipiattaforma

- Opzioni di reportistica personalizzabili

- Capacità di allerta in tempo reale

Esempio: Audit Trail con pgAudit in PostgreSQL

Per visualizzare il log PgAudit, puoi usare il comando ‘cat’ come segue (maggiori dettagli qui):

cat /var/log/postgresql/postgresql-16-main.log | more

Analizziamo un breve esempio di come potrebbe apparire un audit trail usando l’estensione pgAudit in PostgreSQL:

2024-09-17 10:15:23 UTC,AUDIT,SESSION,1,1,READ,SELECT,TABLE,public.users,,,SELECT * FROM users WHERE id = 123;

Questa voce del log mostra:

- Timestamp (marca temporale)

- Tipo di audit

- ID sessione e utente

- Tipo di operazione (READ)

- Tipo di istruzione SQL (SELECT)

- Tipo di oggetto (TABLE)

- Schema e nome tabella

- La query SQL effettivamente eseguita

Le capacità di audit native spesso risultano limitate per funzionalità avanzate. Pur fornendo logging base, tipicamente mancano di tagging dei dati, analisi integrate e applicazione automatica di regole. Trasformare file di log grezzi, come l’esempio sopra, in insight utilizzabili richiede notevole lavoro e processamento aggiuntivo.

Avvio Rapido Audit Trail (Passo per Passo)

Abilitare pgAudit su PostgreSQL

# postgresql.conf

shared_preload_libraries = 'pgaudit'

pgaudit.log = 'read,write,ddl'

pgaudit.log_parameter = on

-- in ogni database:

CREATE EXTENSION pgaudit;

-- riavvia PostgreSQL dopo aver modificato shared_preload_libraries

Verifica il logging:

cat /var/log/postgresql/postgresql-16-main.log | moreSegnali da Tenere d’Occhio

- Letture fuori orario su tabelle contenenti PII/PHI

- Picchi nel volume di SELECT da un singolo utente/sessione

- Cambi di ruolo seguiti da DDL o grandi esportazioni

Creare un’Istanza DataSunrise per Audit Trail

Assumendo che DataSunrise sia già installato, ecco come creare un’istanza e visualizzare un audit trail:

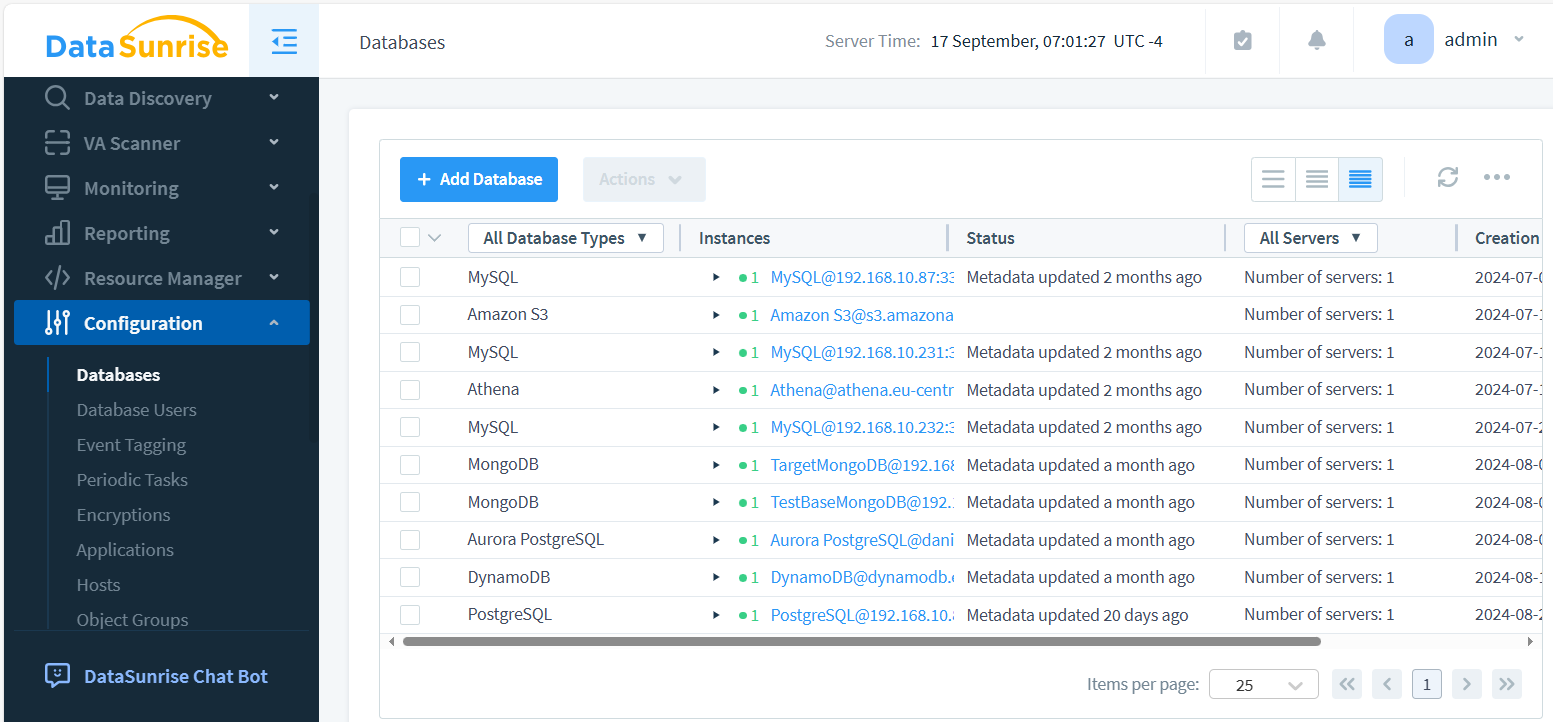

- Accedi all’interfaccia web di DataSunrise

- Vai su “Istanza” e clicca su “+ Aggiungi Nuova Istanza”

- Configura i dettagli di connessione per il tuo database. DataSunrise consolida tutte le connessioni database in un’unica posizione.

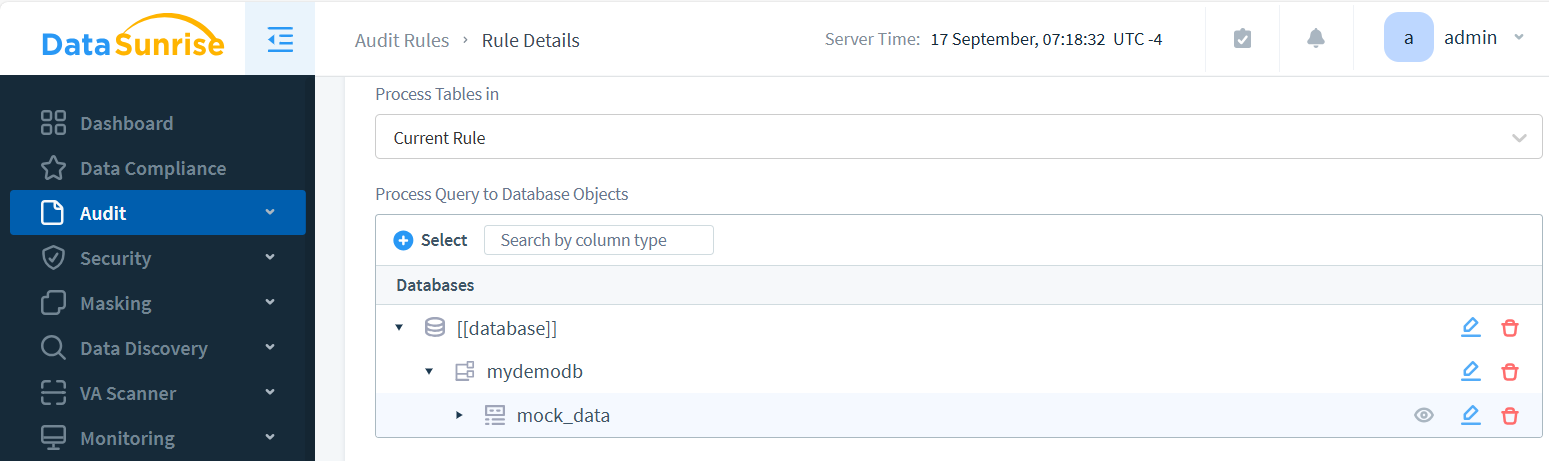

- Crea una Regola di Audit in Audit – Rules e abilita l’auditing per gli oggetti desiderati.

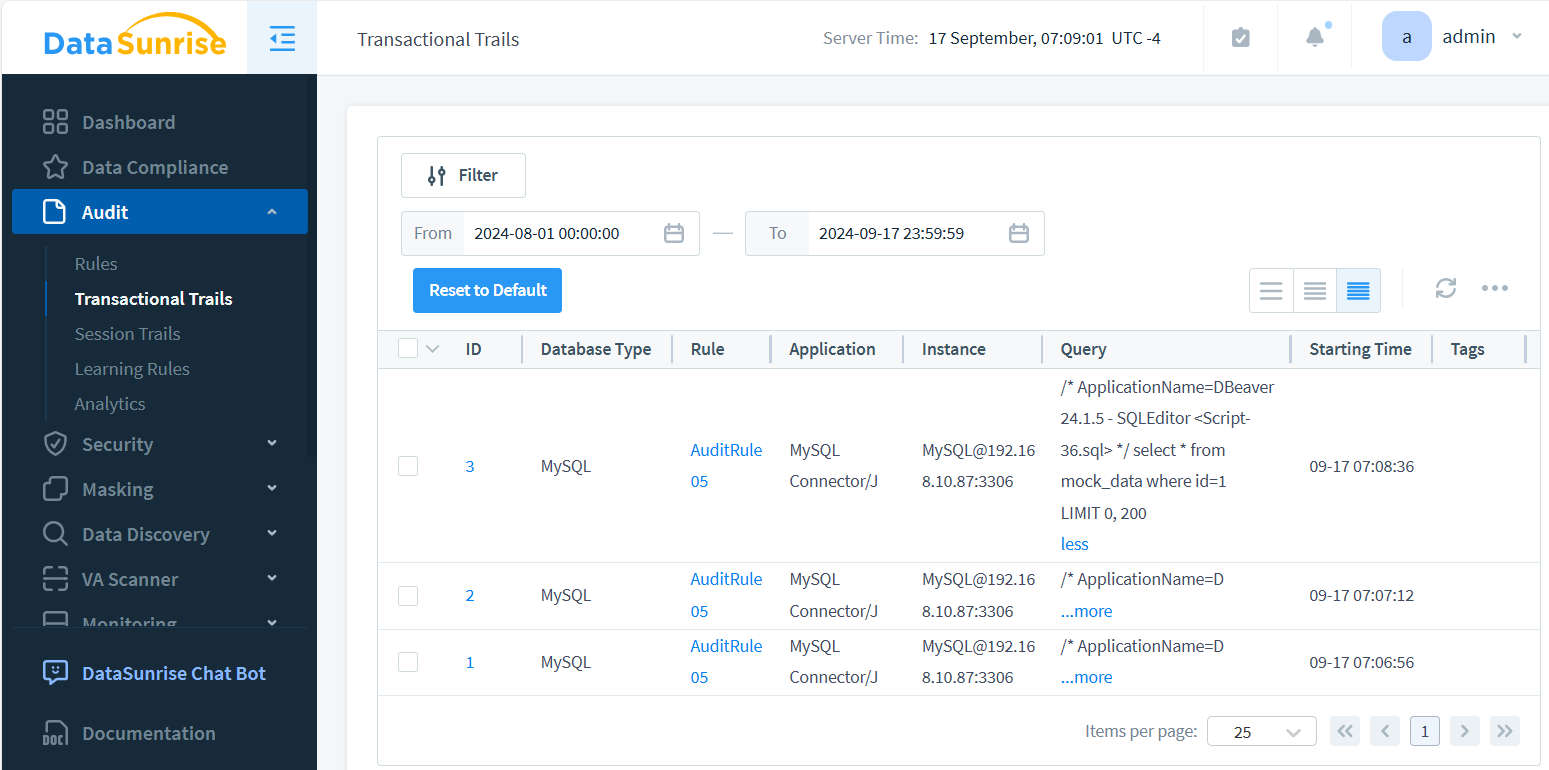

- Accedi alla sezione “Audit – Transactional Trails” per visualizzare e analizzare i trail generati.

DataSunrise rende semplice configurare auditing completo su molteplici piattaforme database. L’immagine sopra mostra i componenti chiave dell’audit trail: dettagli dell’istanza, timestamp e query loggate. Facoltativamente, è possibile catturare anche i risultati delle query. Ogni evento nell’Audit Trail è interattivo, consentendo agli utenti di approfondire e visualizzare i dettagli delle query con un semplice clic.

Benefici di DataSunrise per il Controllo Centralizzato di Audit

DataSunrise offre diversi vantaggi nella gestione degli audit trail:

- Interfaccia Unificata: Controlla regole di audit su diversi tipi di database da un’unica dashboard

- Politiche Personalizzabili: Crea politiche di audit su misura basate sui requisiti di sicurezza specifici

- Monitoraggio in Tempo Reale: Rileva e segnala attività sospette mentre si verificano

- Supporto alla Conformità: Soddisfa i requisiti normativi con report preconfigurati

- Scalabilità: Gestisci facilmente audit trail per ambienti database grandi e complessi

Confronto Rapido: Audit Trail Nativi vs. DataSunrise

| Caratteristica | Strumenti Nativi | DataSunrise |

|---|---|---|

| Installazione e Configurazione | Manuale, specifica per DB | Centralizzata, cross-DB |

| Analisi & Allerte | Limitati o assenti | In tempo reale, personalizzabili |

| Report di Conformità | Esportazioni base | Modelli predefiniti per SOX, HIPAA, GDPR |

Casi d’Uso nel Settore

- Finanza: Individuare rapidamente accessi non autorizzati ai conti.

- Sanità: Monitorare l’accesso a PHI per audit HIPAA.

- SaaS: Tracciare attività a livello di tenant per fiducia clienti.

Impatto sul Business in Sintesi

| Tempo di indagine | Ridotto da ore a minuti |

| Prontezza all’audit | Reporting conformità sempre attivo |

| Efficienza dello storage | Log centralizzati e compressi |

L’Importanza del Monitoraggio del Comportamento Utente

Tracciare il comportamento degli utenti è cruciale per mantenere la sicurezza del database. Audit trail completi agiscono come sentinelle attente, aiutando le organizzazioni a individuare una gamma di attività sospette. Queste includono pattern d’accesso insoliti che deviano dal comportamento normale, modifiche non autorizzate ai dati che potrebbero compromettere l’integrità, tentativi di escalation di privilegi oltre i ruoli assegnati, e potenziali minacce interne spesso non rilevate. Analizzando meticolosamente tali pattern, le organizzazioni possono affrontare proattivamente i rischi di sicurezza, implementare contromisure mirate e proteggere efficacemente i dati sensibili da minacce esterne e interne.

Best Practice per l’Implementazione di Audit Trail

Per massimizzare l’efficacia del sistema di audit trail, è fondamentale adottare un approccio completo. Inizia definendo obiettivi di auditing chiari e allineati agli scopi di sicurezza dell’organizzazione. Applica il principio del minimo privilegio per minimizzare i rischi potenziali. Rivedi e analizza regolarmente i log di audit per individuare tempestivamente anomalie e potenziali minacce. Stabilisci una solida politica di conservazione dei dati di audit per garantire conformità e analisi storiche. Proteggi l’integrità degli audit trail attraverso meccanismi di archiviazione sicuri. Infine, conduci audit periodici del sistema di auditing stesso per assicurare affidabilità ed efficacia. Seguendo diligentemente queste pratiche, migliorerai significativamente la postura di sicurezza del database e costruirai una difesa più resiliente contro le minacce.

Audit Trail nei Framework Normativi

Diverse normative definiscono aspettative specifiche per gli audit trail nei database. Mappare la tua strategia di audit a questi framework assicura il rispetto dei controlli obbligatori ed evita sanzioni:

| Framework | Requisiti Audit Trail | Come Aiuta DataSunrise |

|---|---|---|

| GDPR | Registrare gli accessi ai dati personali e dimostrare il trattamento legittimo. | Tracciamento centralizzato delle query con PII e report automatici. |

| HIPAA | Registrare ogni accesso a PHI e fornire prove di audit a prova di manomissione. | Regole di audit granulari sui campi PHI con log integrità verificata. |

| PCI DSS | Monitorare gli accessi ai dati di pagamento e attività insolite. | Monitoraggio e alert in tempo reale per query sui dati delle carte. |

| SOX | Mantenere responsabilità per modifiche ai record finanziari. | Auditing basato sui ruoli e report programmati pronti per la conformità. |

Questa mappatura evidenzia come DataSunrise colmi il divario tra i log grezzi dei database e le prove di conformità pronte per gli auditor, riducendo il lavoro manuale e rafforzando la sicurezza.

Standard di Audit Trail e Riferimenti di Conformità

Gli audit trail non sono solo best practice — sono esplicitamente legati ai framework di conformità. Ecco alcune risorse su come DataSunrise aiuta le organizzazioni a rispettare questi standard:

- Panoramica Conformità Dati — Risorsa centrale sull’allineamento dei controlli database ai principali regolamenti

- Centro Conoscenza Conformità Normativa — Copertura dettagliata di GDPR, HIPAA, PCI DSS e SOX

- Come Conformarsi a GDPR, HIPAA e SOX — Guida pratica all’allineamento degli audit trail

- Sicurezza del Database — Fondamenti per il logging e controllo degli accessi

- Monitoraggio Attività Database — Supervisione continua del comportamento utenti e eventi di audit

Mappare la tua strategia di audit trail su queste risorse garantisce che i tuoi controlli siano allineati alle richieste di conformità, sfruttando l’automazione di DataSunrise per ridurre i carichi operativi.

Sfide nella Gestione degli Audit Trail

Pur essendo preziosi, gli audit trail presentano alcune sfide:

- Impatto sulle Prestazioni: L’auditing esteso può influire sulle performance del database

- Requisiti di Storage: I log di audit possono crescere rapidamente, richiedendo spazio significativo

- Privacy dei Dati: Gli audit trail possono contenere informazioni sensibili e necessitano di trattamento attento

- Complessità Analitica: Il grande volume di dati di audit può risultare difficile da analizzare efficacemente

Esempio Pratico: Interrogare Directly i Log di Audit

Per gli amministratori che lavorano senza strumenti di terze parti, analizzare i log nativi spesso significa scrivere query contro viste del catalogo di sistema o tabelle log. Ad esempio, in SQL Server si possono estrarre gli eventi di audit recenti così:

SELECT event_time, server_principal_name, database_name, statement

FROM sys.fn_get_audit_file('C:\SQLAudits\*.sqlaudit', DEFAULT, DEFAULT)

WHERE event_time > DATEADD(HOUR, -2, GETDATE())

ORDER BY event_time DESC;

Questa query recupera gli eventi di audit delle ultime due ore, includendo chi ha eseguito la query, quale database è stato accesso e l’istruzione eseguita. Pur informativo, scalare questo tipo di analisi manuale su più database diventa rapidamente oneroso — evidenziando il valore di soluzioni centralizzate come DataSunrise per correlazione, allerta e reportistica di conformità.

DataSunrise può aiutare a superare queste sfide attraverso una gestione efficiente dei log automatizzata e capacità avanzate di analisi.

Applicazioni Reali degli Audit Trail di Database

Gli audit trail vanno oltre la teoria quando applicati a sfide specifiche di settore. Essi garantiscono responsabilità, trasparenza e conformità in ambienti dove i dati sensibili supportano operazioni critiche:

- Servizi Finanziari: Traccia ogni dettaglio di transazione per conformarsi a SOX e PCI DSS, rilevando frodi in tempo reale.

- Sanità: Proteggi i record dei pazienti (PHI) sotto HIPAA registrando accessi e modifiche ai dati clinici.

- Pubblica Amministrazione: Fornisci prove a prova di manomissione dell’attività database a supporto di audit e iniziative di trasparenza.

- Piattaforme SaaS e Cloud: Monitora ambienti multi-tenant, garantendo isolamento dati clienti e fiducia.

- Retail e eCommerce: Mantieni visibilità su dati clienti e di pagamento sensibili per GDPR e PCI DSS.

Collegando gli audit trail ai requisiti specifici di settore, le organizzazioni non solo rafforzano la sicurezza del database ma semplificano anche l’allineamento regolatorio e riducono l’esposizione a rischi.

Il Futuro degli Audit Trail

Con l’evoluzione delle minacce alla sicurezza dei dati, anche le tecnologie di audit trail devono avanzare. Le tendenze future includono:

- Rilevamento anomalie potenziato dall’IA

- Log di audit immutabili basati su blockchain

- Integrazione con piattaforme di intelligence sulle minacce

- Strumenti avanzati di visualizzazione e reportistica

Mantenersi aggiornati su queste tendenze sarà cruciale per conservare una sicurezza robusta dei database.

FAQ sugli Audit Trail

Cos’è un audit trail di database?

Un audit trail di database è una registrazione cronologica delle azioni di utenti e sistemi. Fornisce prove verificabili di chi ha acceduto o modificato i dati, quando è avvenuta l’azione e l’ambito dell’attività. Questo registro supporta responsabilità, indagini sulla sicurezza e conformità normativa.

In cosa si differenzia un audit trail dai log di sistema?

I log di sistema tracciano principalmente la salute operativa e le prestazioni. Gli audit trail associano direttamente gli eventi agli utenti e agli oggetti dati, rendendoli adatti alla validazione della conformità e all’analisi forense.

Quali regolamenti richiedono gli audit trail?

Gli audit trail sono esplicitamente richiesti o fortemente raccomandati nei framework come GDPR, HIPAA, PCI DSS e SOX. Essi dimostrano l’efficacia del controllo e supportano audit esterni.

Come si può minimizzare l’impatto sulle prestazioni?

- Applicando l’auditing selettivamente su oggetti sensibili e azioni critiche.

- Filtrando parametri non necessari e riducendo il rumore degli eventi.

- Esportando e centralizzando i dati di audit fuori dal sistema transazionale.

- Implementando politiche di conservazione, rotazione e compressione.

Quali metriche indicano un audit trail efficace?

- Copertura degli oggetti sensibili monitorati.

- Tempo medio di rilevamento e risposta agli incidenti.

- Accuratezza degli avvisi (veri vs falsi positivi).

- Tasso di verifica dell’integrità dei log archiviati.

- Crescita dei dati d’audit e conformità alle politiche di retention.

Conclusione

Gli audit trail sono un componente fondamentale di una robusta sicurezza del database. Catturano e documentano ogni azione rilevante all’interno del sistema, fornendo completa visibilità, accelerando la rilevazione delle minacce e semplificando la conformità agli standard normativi. Mentre gli strumenti di auditing nativi spesso offrono solo funzionalità di base, piattaforme enterprise come DataSunrise offrono supervisione centralizzata, analisi approfondite e controllo granulare sulle attività utente.

Combinando auditing strutturato con analisi comportamentale e capacità dedicate di governance, le organizzazioni possono incrementare significativamente la protezione dei dati sensibili, identificare rapidamente anomalie e mantenere l’integrità del sistema in ambienti ibridi, multi-cloud e distribuiti.

DataSunrise offre soluzioni flessibili e intuitive per una completa sicurezza del database, includendo un intelligente monitoraggio delle attività e avanzate tecniche di data masking. Richiedi una demo per vedere come la piattaforma semplifica la conformità, rafforza la protezione dei dati e riduce i costi operativi senza interrompere i tuoi flussi di lavoro.