Traccia di Audit dei Dati di Google Cloud SQL

Introduzione

Una Traccia di Audit dei Dati di Google Cloud SQL è la registrazione sistematica degli eventi relativi al database che coinvolgono l’accesso, la modifica o il trasferimento dei dati. Rappresenta la spina dorsale della responsabilità operativa, permettendoti di tracciare le interazioni con i dati fino alla loro origine.

Per le organizzazioni che eseguono SQL Server in Google Cloud SQL, l’obiettivo non è solo registrare le attività, ma farlo in modo che supporti i requisiti di conformità, la sicurezza operativa e l’analisi forense. In questo articolo esploreremo i componenti principali di una traccia di audit dei dati, i modelli per la configurazione nativa di SQL Server e come estendere la visibilità con strumenti come DataSunrise.

Cosa Distingue una Traccia di Audit dei Dati dall’Auditing Generale

Mentre l’auditing di SQL Server può comprendere tutta l’attività amministrativa e operativa all’interno di un ambiente di database, una traccia di audit dei dati ha un focus più specifico — tracciare il ciclo di vita completo delle interazioni con i dati. Registra chi ha avuto accesso o ha modificato un insieme di dati, il momento e il luogo di tale accesso, le modifiche esatte applicate al contenuto o alla struttura, e se tali azioni fossero conformi alle politiche di sicurezza stabilite.

In settori regolamentati, questo livello di dettaglio non è solo una buona pratica; è spesso un requisito legale. Una traccia di audit dei dati ben mantenuta può essere il fattore decisivo tra dimostrare conformità o incorrere in sanzioni costose.

Componenti Principali di una Traccia di Audit dei Dati in Cloud SQL

- Eventi di Accesso ai Dati – query

SELECT, esportazioni di dati, generazione di report - Eventi di Modifica dei Dati –

INSERT,UPDATE,DELETE, caricamenti in blocco - Modifiche allo Schema –

CREATE,ALTER,DROPche interessano tabelle o viste - Modifiche ai Permessi –

GRANT,REVOKE, modifiche ai membri di ruolo - Contesto di Accesso – Fonte di login, applicazione client, IP e protocollo

Modelli Nativi di SQL Server per le Tracce di Audit dei Dati

SQL Server offre diversi modi per catturare eventi centrati sui dati. In Google Cloud SQL per SQL Server, questi possono essere adattati per funzionare nell’ambiente gestito.

Auditing nella Directory di Audit Locale

In Google Cloud SQL, memorizzare i file .sqlaudit direttamente sull’istanza gestita è un approccio comune quando si vuole mantenere un controllo granulare sullo storage e l’esportazione dei log di audit. Scrivendo nella directory di audit dell’istanza, puoi successivamente mappare questo percorso a un bucket di Cloud Storage o utilizzare lavori di esportazione automatica per una conservazione e analisi centralizzata.

CREATE SERVER AUDIT DataTrail_Audit

TO FILE (

FILEPATH = '/var/opt/mssql/audit/', -- directory audit di Cloud SQL

MAXSIZE = 256 MB,

MAX_ROLLOVER_FILES = 50

)

WITH (

QUEUE_DELAY = 1000,

ON_FAILURE = CONTINUE

);

ALTER SERVER AUDIT DataTrail_Audit WITH (STATE = ON);

In questa configurazione:

FILEPATHspecifica la directory di audit di Cloud SQL.MAXSIZEeMAX_ROLLOVER_FILESdefiniscono la dimensione massima del file e la conservazione prima del rollover.QUEUE_DELAYimposta la velocità con cui gli eventi vengono scritti su disco, in millisecondi.ON_FAILURE = CONTINUEgarantisce che il database continui a funzionare anche se la scrittura del log di audit fallisce.

Questo metodo si integra bene con le pipeline di log di audit di GCP — una volta che i file .sqlaudit sono disponibili, possono essere esportati periodicamente su Cloud Storage, inseriti in Cloud Logging o analizzati con BigQuery per approfondimenti sulla conformità e sicurezza.

Tracciamento delle Modifiche a Schema e Permessi

Oltre all’accesso base ai dati, una robusta traccia di audit deve monitorare le modifiche strutturali che impattano la sicurezza o l’integrità dei dataset.

CREATE DATABASE AUDIT SPECIFICATION AuditSchemaAndPermissions

FOR SERVER AUDIT DataTrailAppLog

ADD (SCHEMA_OBJECT_CHANGE_GROUP),

ADD (DATABASE_PERMISSION_CHANGE_GROUP)

WITH (STATE = ON);

Questi gruppi registrano azioni come la creazione di nuove tabelle, la modifica di quelle esistenti o il cambiamento dei diritti di accesso degli utenti. Consulta la lista completa dei gruppi di azioni di audit di Microsoft per ulteriori opzioni.

Extended Events per il Monitoraggio Mirato dei Dati

Extended Events possono essere configurati per catturare operazioni dati molto specifiche senza abilitare l’auditing completo.

CREATE EVENT SESSION DataTrail_XE

ON SERVER

ADD EVENT sqlserver.sql_statement_completed(

WHERE sqlserver.database_name = 'SalesDB'

AND (sqlserver.sql_text LIKE 'INSERT%' OR sqlserver.sql_text LIKE 'UPDATE%')

)

ADD TARGET package0.ring_buffer;

ALTER EVENT SESSION DataTrail_XE ON SERVER STATE = START;

Questa sessione filtra solo le istruzioni INSERT e UPDATE nel database SalesDB, riducendo il volume di log pur concentrandosi sulle scritture di dati sensibili.

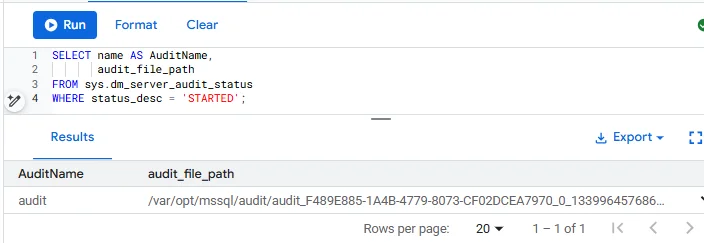

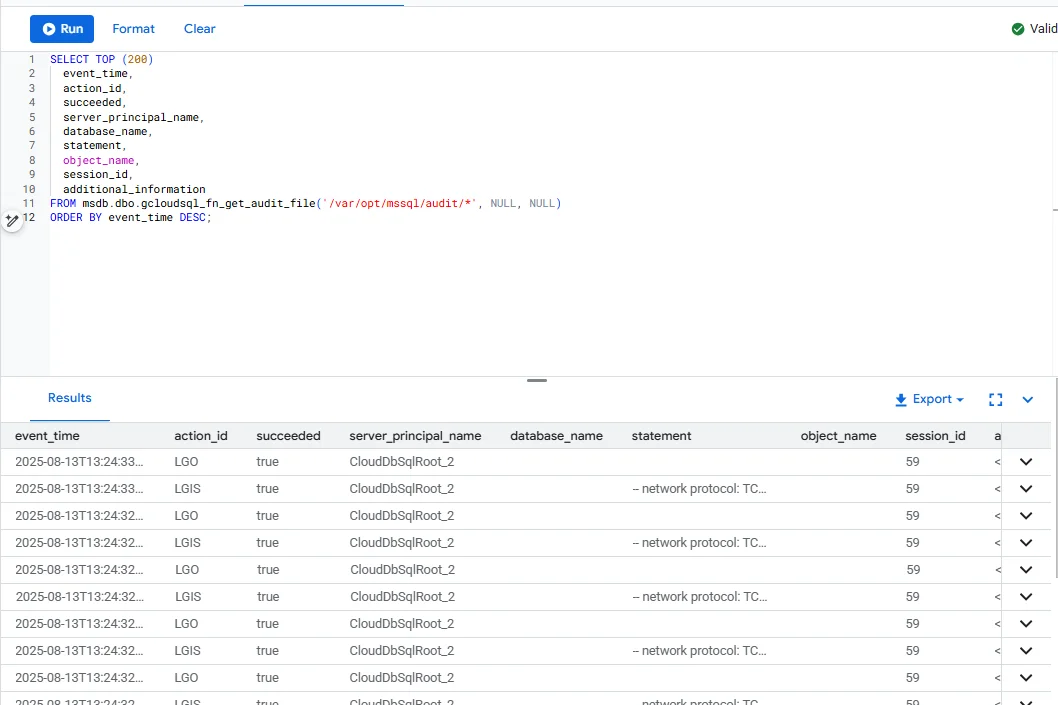

Interrogazione e Revisione degli Eventi di Audit dei Dati

Se si scrivono i record di audit su file nell’istanza, è possibile leggerli direttamente in Cloud SQL Studio, SQL Server Management Studio (SSMS) o Azure Data Studio usando la funzione helper msdb.dbo.gcloudsql_fn_get_audit_file.

SELECT TOP (200)

event_time,

action_id,

succeeded,

server_principal_name,

database_name,

statement,

object_name,

session_id,

additional_information

FROM msdb.dbo.gcloudsql_fn_get_audit_file('/var/opt/mssql/audit/*', NULL, NULL)

ORDER BY event_time DESC;

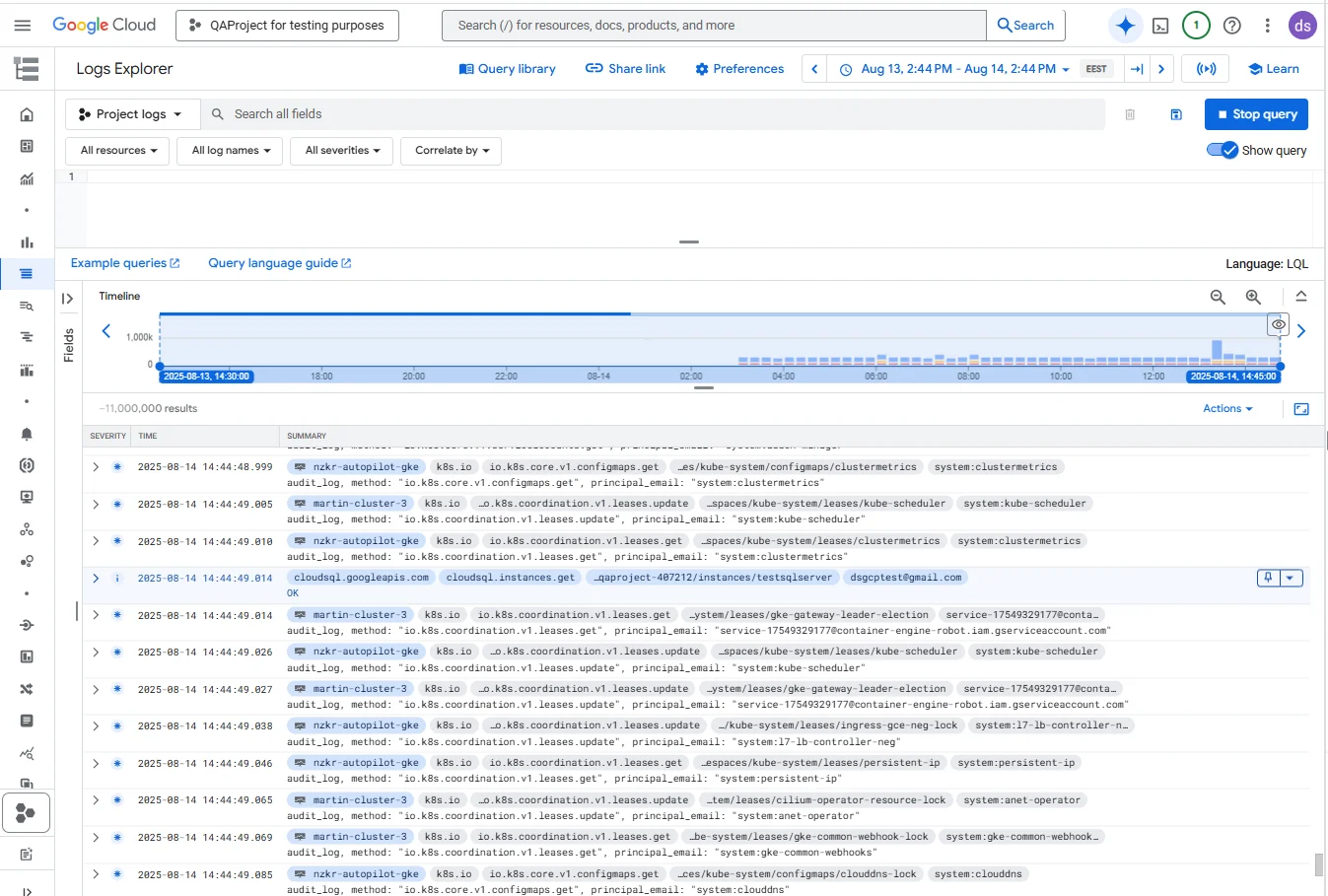

Sfruttare Google Cloud Logging per le Tracce di Audit

Cloud Logging può fungere da destinazione centralizzata per i dati di audit di SQL Server. Quando gli eventi di audit vengono scritti nel Application Log o esportati da SQL Server, possono essere acquisiti in Cloud Logging, dove sono indicizzati, ricercabili e correlati con altri log delle risorse GCP.

Nell’interfaccia di Logs Explorer, gli amministratori possono filtrare per risorsa, come una specifica istanza Cloud SQL, per restringere il campo agli eventi di database rilevanti. Questo ambiente consente anche la correlazione cross-servizio — ad esempio allineando i log di accesso di SQL Server con i log di attività di rete VPC o monitorando le modifiche nelle policy IAM. Gli amministratori possono utilizzare il Logging Query Language (LQL) per ricerche precise basate su tipo di evento, identità utente o intervallo temporale.

L’interfaccia offre inoltre funzionalità di visualizzazione, permettendo di tracciare i pattern di attività nel tempo. Questo facilita l’individuazione di picchi insoliti nelle query o nelle modifiche di configurazione e consente un rapido approfondimento delle cause.

Sfide nel Mantenere una Traccia di Audit dei Dati Robusta

Anche con un’attenta pianificazione, le funzionalità native di audit di SQL Server in Google Cloud SQL possono risultare insufficienti in alcuni scenari operativi.

| Sfida | Descrizione | Esempio / Impatto |

|---|---|---|

| Visibilità Frammentata tra Ambienti | In ambienti multi-istanza o ibridi, i log sono isolati per database. Correlare eventi tra repliche di produzione e reporting spesso significa esportare, unire e normalizzare manualmente i log — troppo lento per il rilevamento di minacce in tempo reale. | Un utente accede a dati sensibili cliente in un database di reporting poco dopo aver effettuato modifiche allo schema in produzione. Senza correlazione centralizzata, queste azioni sembrano scollegate. |

| Esposizione di Dati Sensibili nei Log | L’auditing nativo registra il testo completo delle query SQL. Se il risultato di una query contiene PII, PHI o dati finanziari, può apparire direttamente nel record di audit. Senza masking, chiunque con accesso al log può vederli. | Introduce rischi di conformità e sicurezza memorizzando dati sensibili in chiaro nei log. |

| Ambito di Audit Statico | Gli audit si basano su gruppi di azioni predefiniti o selezione manuale degli oggetti. Aggiungere nuove tabelle o colonne richiede riorganizzazione e riavvio dell’audit — non ideale in ambienti dinamici di sviluppo. | I ritardi nella copertura di nuovi oggetti sensibili possono generare punti ciechi nel monitoraggio. |

| Contesto Limitato per il Rilevamento di Anomalie | I log sono registrazioni transazionali senza contesto su se l’attività è routine o sospetta. Senza una base comportamentale, i pattern insoliti si confondono con il traffico normale. | Le potenziali minacce non vengono rilevate perché non attivano nessun allarme predefinito. |

| Automazione di Report Limitata | Gli strumenti nativi possono esportare i log ma non li formattano in report conformi. È necessaria elaborazione e documentazione aggiuntiva. | Aumenta il tempo e lo sforzo durante le verifiche di conformità, rischiando di non rispettare le scadenze. |

Potenziare la Traccia di Audit dei Dati con DataSunrise

Per affrontare queste sfide operative, DataSunrise combina il monitoraggio delle attività di database, il masking dinamico dei dati e la generazione automatica di report di conformità per creare un framework intelligente e centralizzato di audit dei dati.

Correlazione Cross-Istanze – Utilizza il motore di monitoraggio attività per consolidare i log di tutte le istanze Google Cloud SQL in un cruscotto di analisi unificato.

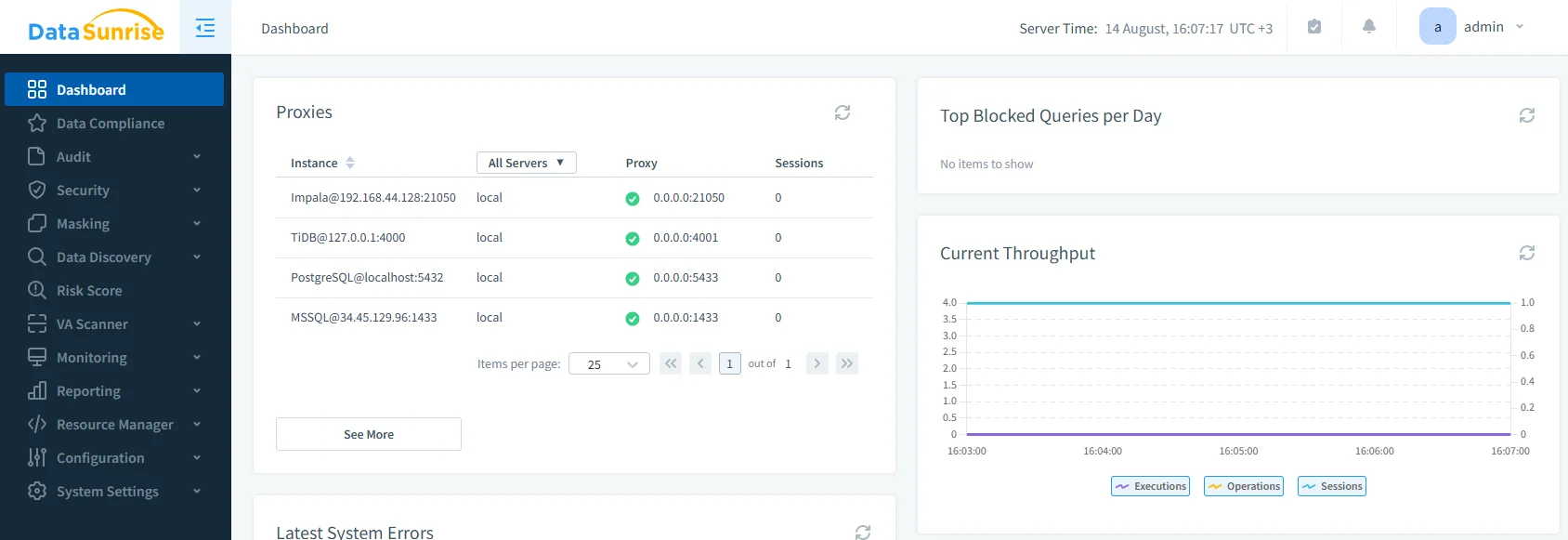

Console di amministrazione DataSunrise che mostra un listener proxy MSSQL accanto ad altri motori, punto di partenza per l’audit centralizzato e l’applicazione delle policy di masking. Masking dei Dati Basato sul Ruolo – Applica regole di masking dinamico affinché i campi sensibili nei record di audit siano nascosti agli utenti non autorizzati, senza modificare i dati memorizzati.

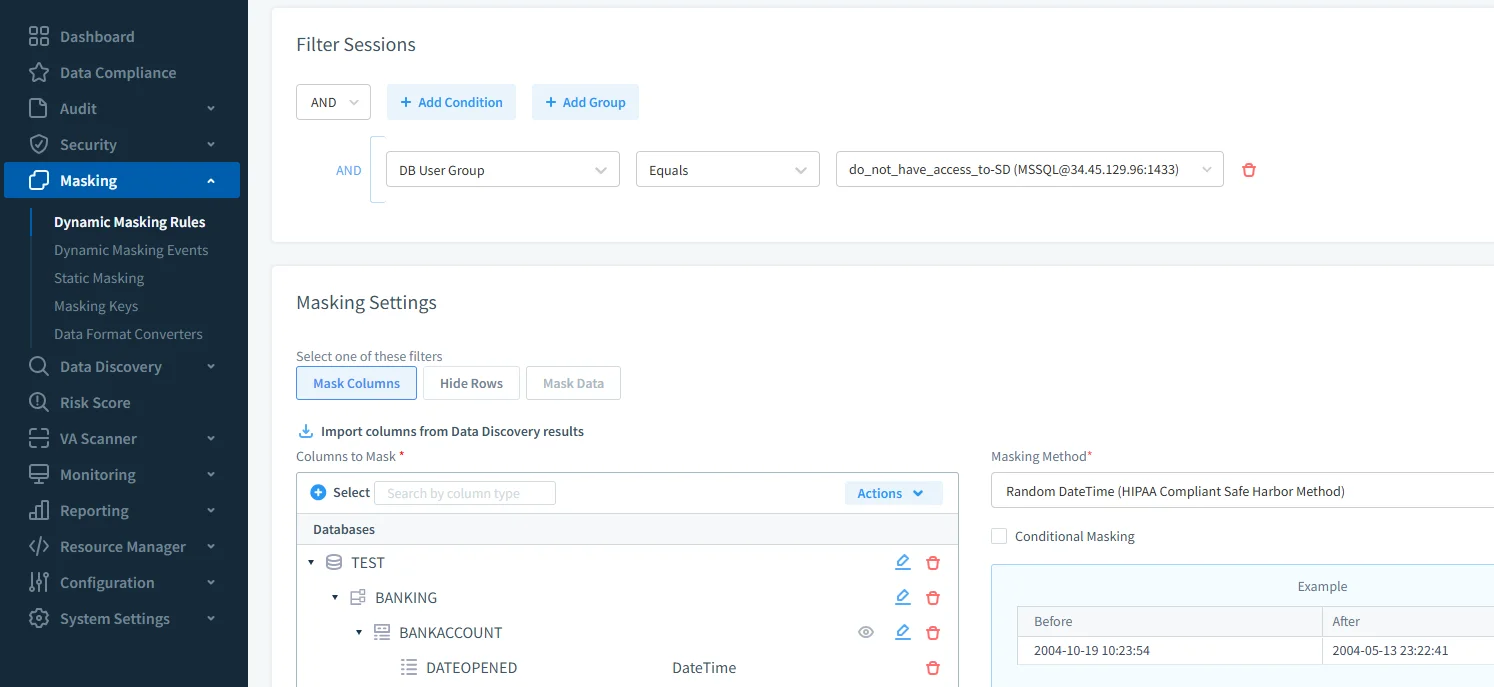

Creazione di una regola di masking limitata al ruolo che randomizza i valori DateTime sensibili HIPAA su BANKING.BANKACCOUNT, applicata solo al gruppo DB utente selezionato. Regolazione Dinamica dell’Ambito – Collabora con il modulo di data discovery per rilevare nuovi oggetti contenenti dati sensibili e includerli automaticamente nella copertura di audit.

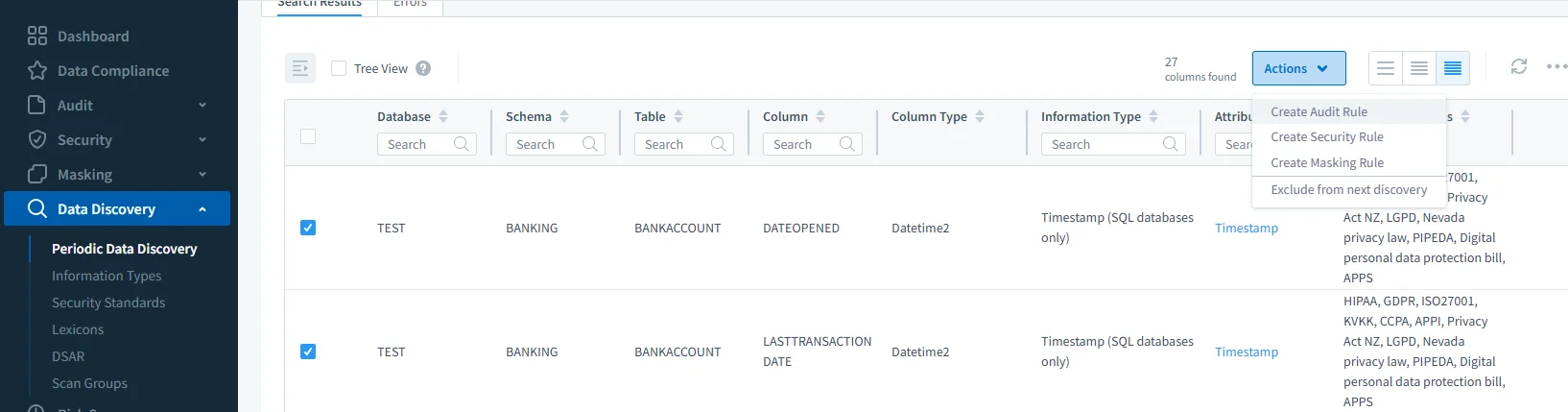

Il Data Discovery periodico identifica le colonne sensibili e offre azioni con un clic per generare regole di audit o masking direttamente dai risultati. Avvisi Comportamentali – Sfrutta il monitoraggio in tempo reale per segnalare deviazioni da modelli di query consolidati o comportamenti di accesso inattesi.

Modelli Integrati di Conformità – Genera report pronti per gli auditor per GDPR, HIPAA, PCI DSS e SOX direttamente nell’interfaccia del compliance manager.

Passi Pratici per una Traccia di Audit dei Dati Sostenibile

- Centralizza Presto – Invia i log a una storage unificata o a una piattaforma SIEM per evitare problemi di correlazione in futuro.

- Applica il Masking – Configura politiche di masking dinamico per proteggere i valori sensibili nei log.

- Automatizza l’Aggiornamento dell’Ambito – Effettua scansioni periodiche delle modifiche allo schema e adatta la copertura di audit.

- Integra l’Analisi Comportamentale – Usa strumenti che comprendono il contesto delle query, non solo il numero delle query.

- Documenta e Revisiona Trimestralmente – Mantieni una traccia di audit della tua traccia di audit — documenta modifiche alle regole, generazione di report e accessi ai log stessi.

Conclusione

Una Traccia di Audit dei Dati di Google Cloud SQL è più efficace quando è progettata per evolversi con il tuo ambiente. Mentre le funzionalità native di SQL Server possono catturare il “cosa” e il “quando” dell’accesso ai dati, abbinarle a una soluzione come DataSunrise aggiunge il “perché” e il “cosa è insolito” — trasformando i record statici in informazioni azionabili. Questo approccio stratificato soddisfa i requisiti di conformità mentre rafforza la postura di sicurezza delle tue implementazioni Google Cloud SQL.