Google Cloud SQL Audit Trail

Introduzione

Un Google Cloud SQL Audit Trail è una registrazione nel database di eventi chiave come accessi, interrogazioni di dati e modifiche allo schema. È uno strumento fondamentale per rilevare attività sospette, soddisfare i requisiti di conformità e mantenere la responsabilità operativa.

Quando SQL Server viene eseguito su Google Cloud SQL, gli amministratori possono combinare le capacità di auditing native di Microsoft con l’infrastruttura sicura di Google Cloud. Questo consente un tracciamento dettagliato delle attività del database beneficiando di backup gestiti, alta disponibilità e funzionalità di sicurezza di rete.

Questa guida spiega come configurare un Audit Trail nativo di Google Cloud SQL per SQL Server 2022 e mostra come DataSunrise possa estendere queste funzionalità con analisi in tempo reale, controlli granulari e report orientati alla conformità.

Auditing Nativo in SQL Server su Google Cloud SQL

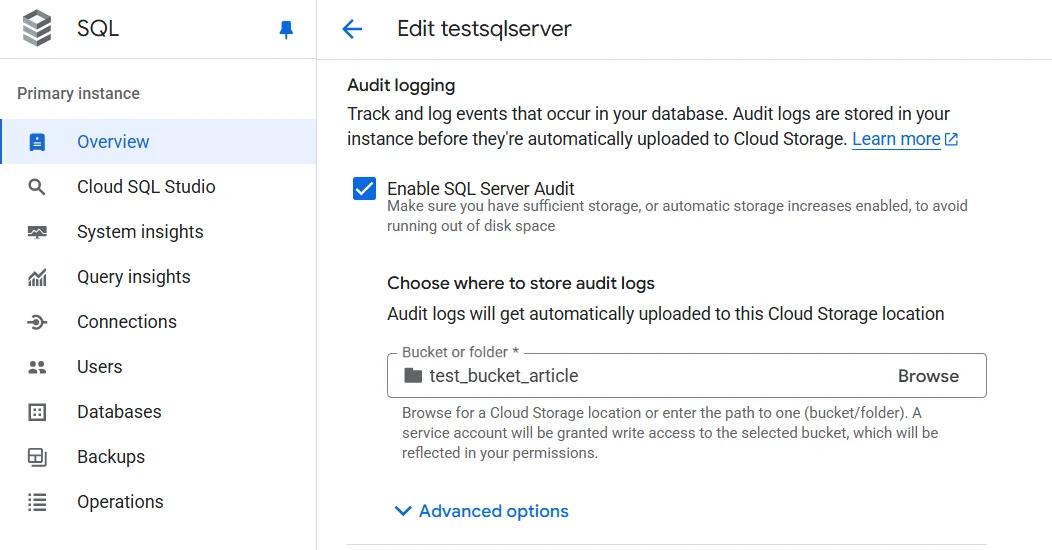

SQL Server include SQL Server Audit, una funzionalità che scrive i record di audit su un file o su un registro applicativo. In un ambiente Google Cloud SQL, questi file possono essere archiviati localmente sull’istanza e poi esportati su Cloud Storage per conservazione e analisi.

Creazione di un Audit Server

Un server audit definisce la destinazione e la configurazione di base per la cattura dei dati di audit. In Google Cloud SQL per SQL Server, l’opzione TO FILE memorizza gli eventi localmente, che possono essere esportati in seguito su Cloud Storage per persistenza e analisi.

CREATE SERVER AUDIT GCloudAudit

TO FILE (FILEPATH = '/var/opt/mssql/audit', MAXSIZE = 10 MB);

ALTER SERVER AUDIT GCloudAudit WITH (STATE = ON);

La prima istruzione crea l’audit e specifica il percorso del file e la dimensione massima per file. La seconda istruzione attiva l’audit in modo che inizi subito a registrare gli eventi.

Specificazione dell’Audit a Livello Server

Una specificazione di audit a livello server determina quali eventi di alto livello catturare, come tentativi di accesso o modifiche di configurazione. Questo esempio registra tutti i tentativi di login falliti all’audit precedentemente creato.

CREATE SERVER AUDIT SPECIFICATION AuditLoginFailures

FOR SERVER AUDIT GCloudAudit

ADD (FAILED_LOGIN_GROUP)

WITH (STATE = ON);

Qui, FAILED_LOGIN_GROUP è un gruppo di azioni di audit predefinito che registra i tentativi di autenticazione non riusciti — utile per rilevare attacchi brute force o accessi non autorizzati.

Specificazione di Audit a Livello Database

Una specificazione di audit a livello database si concentra sugli eventi che si verificano all’interno di un database specifico, come letture, scritture o modifiche allo schema.

CREATE DATABASE AUDIT SPECIFICATION AuditTransactions

FOR SERVER AUDIT GCloudAudit

ADD (SELECT ON dbo.transactions BY public)

WITH (STATE = ON);

In questo esempio, tutte le istruzioni SELECT che mirano alla tabella transactions effettuate da utenti pubblici verranno registrate. Questo è utile per monitorare l’accesso a dati sensibili o verificare la conformità alle politiche di protezione dei dati.

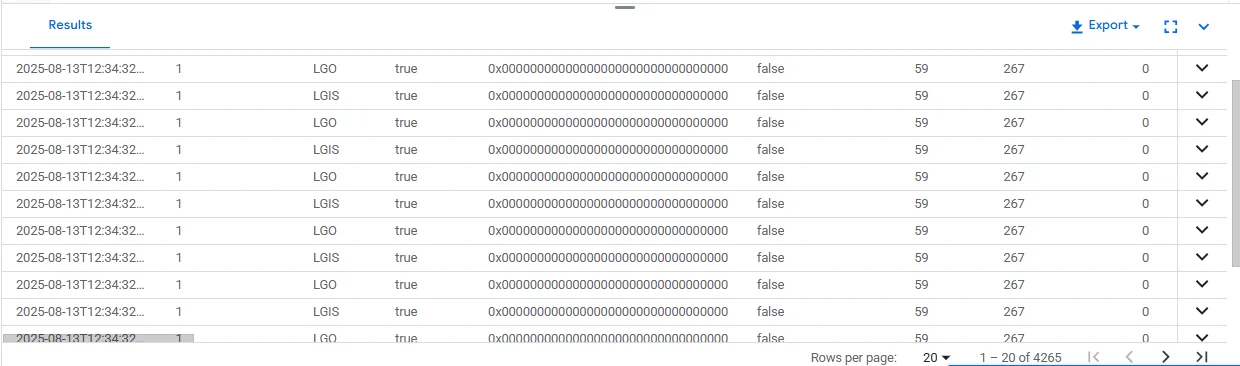

Revisione dei Dati di Audit

Una volta registrati gli eventi, puoi interrogare i log di audit direttamente da SQL Server.

SELECT *

FROM sys.fn_get_audit_file('/var/opt/mssql/audit/*.sqlaudit', NULL, NULL);

Questa funzione legge tutti i file .sqlaudit dal percorso specificato e ne restituisce il contenuto in forma tabellare. Puoi filtrare, unire o esportare questi dati per ulteriori analisi in strumenti come BigQuery o piattaforme SIEM.

Utilizzo di Viste e Procedure per Audit Mirati

Pur tracciando eventi definiti, SQL Server Audit può essere integrato con viste personalizzate e stored procedure per registrare attività specifiche del business.

CREATE VIEW RecentLogins AS

SELECT TOP 100 client_id, login_time, ip_address

FROM logins

ORDER BY login_time DESC;

CREATE PROCEDURE LogTransaction

@client_id INT, @amount DECIMAL(10,2), @type VARCHAR(20)

AS

BEGIN

INSERT INTO transactions (client_id, amount, transaction_type)

VALUES (@client_id, @amount, @type);

END

La vista RecentLogins recupera rapidamente gli ultimi eventi di login, mentre la procedura LogTransaction inserisce nuove transazioni con uno scopo di auditing integrato, garantendo un tracciamento coerente insieme agli audit nativi.

Dove l’Auditing Nativo è Insufficiente

| Limitazione | Impatto |

|---|---|

| Nessun sistema nativo di allerta in tempo reale | Il team di sicurezza deve controllare manualmente i log, ritardando la risposta alle minacce |

| Nessuna mascheratura dati incorporata nell’output di audit | I dati sensibili possono apparire in testo chiaro, aumentando il rischio di non conformità |

| Correlazione limitata tra istanze | Difficile tracciare azioni di un utente su più database SQL Server |

| Analisi visive minime | Mancano cruscotti e filtri interattivi per indagini rapide |

| Revisione manuale dei log | Estremamente dispendiosa in termini di tempo filtrare ed estrarre informazioni utili |

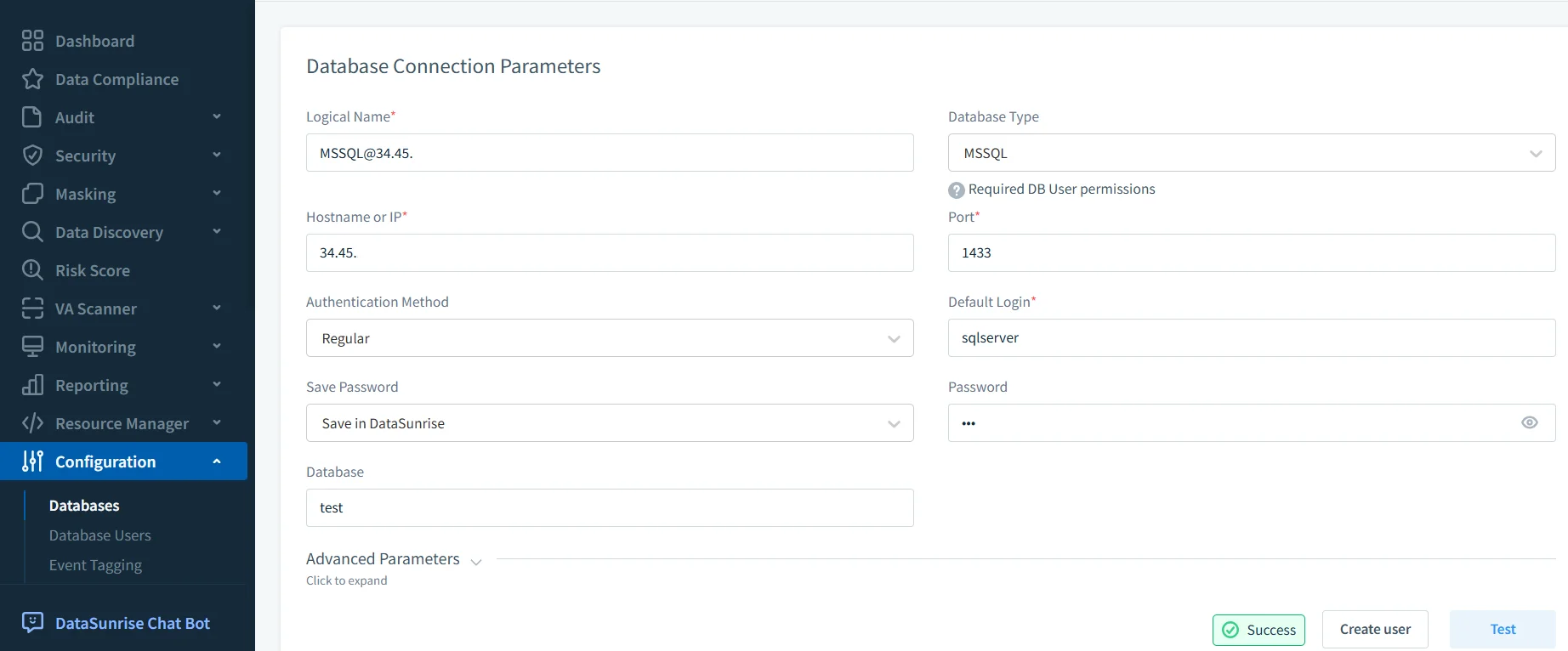

Estendere l’Audit Trail con DataSunrise

Sebbene SQL Server Audit fornisca una base affidabile, non è stato progettato per risposte rapide agli incidenti o supervisione multi-istanza. Qui entra in gioco DataSunrise — che migliora gli audit trail con monitoraggio in tempo reale, regole di auditing granulari, e mascheramento dinamico dei dati.

Con DataSunrise in azione, i dati di audit di Google Cloud SQL diventano immediatamente utilizzabili:

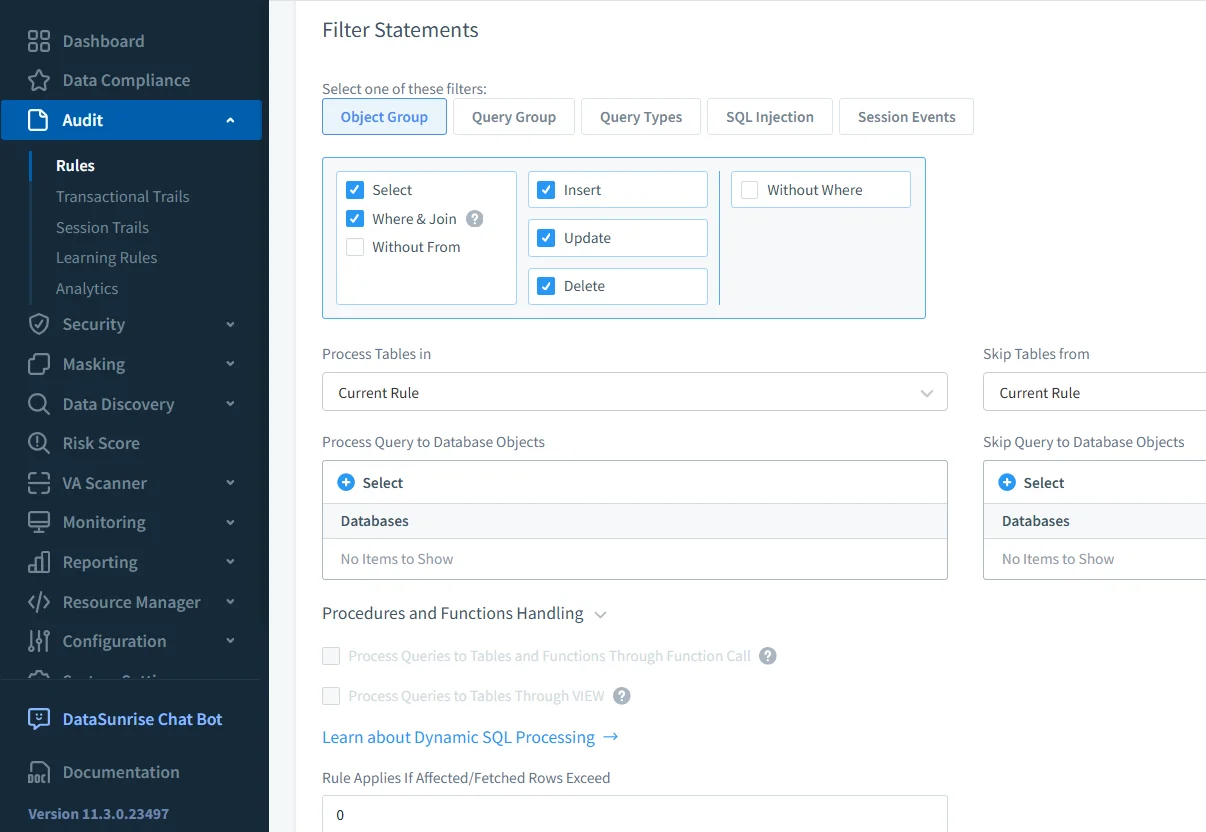

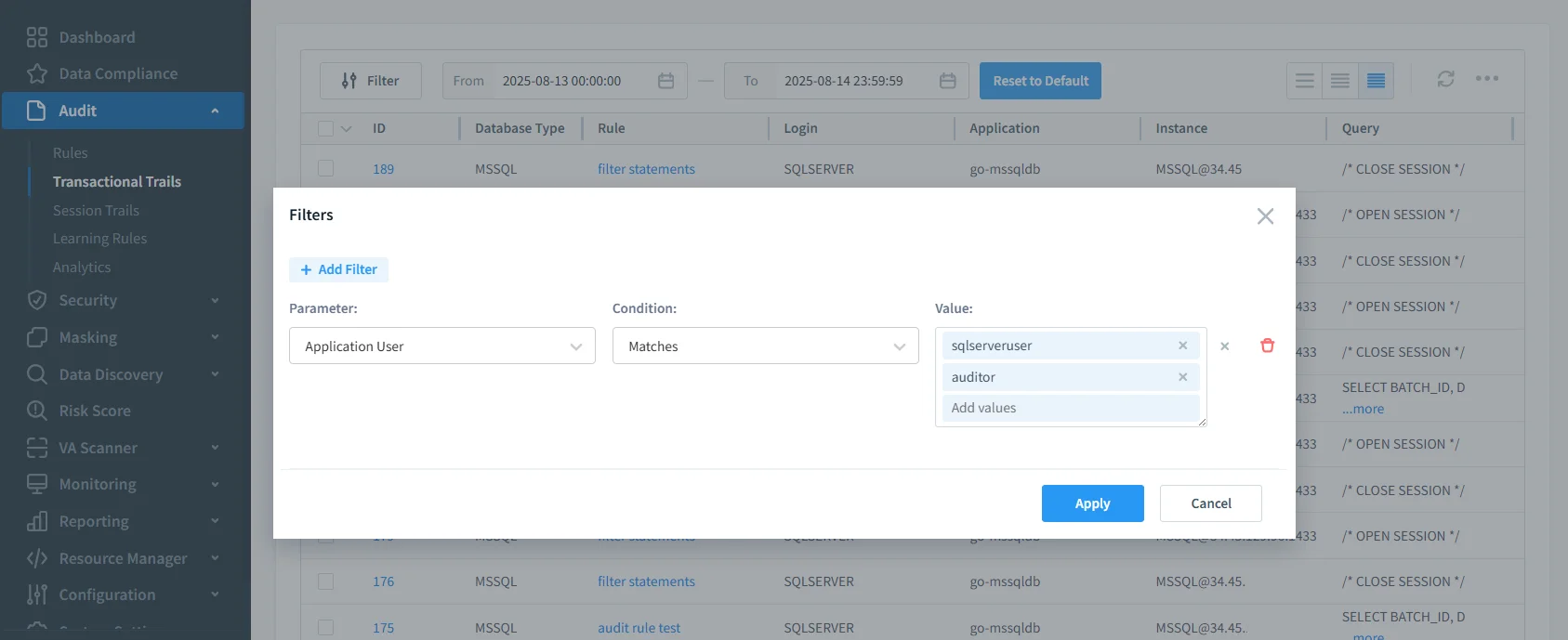

- Regole di Audit Granuari — Traccia solo ciò che conta: tabelle specifiche, tipi di query, intervalli IP o utenti. Questo riduce il rumore nei log e focalizza l’attività rilevante per la sicurezza.

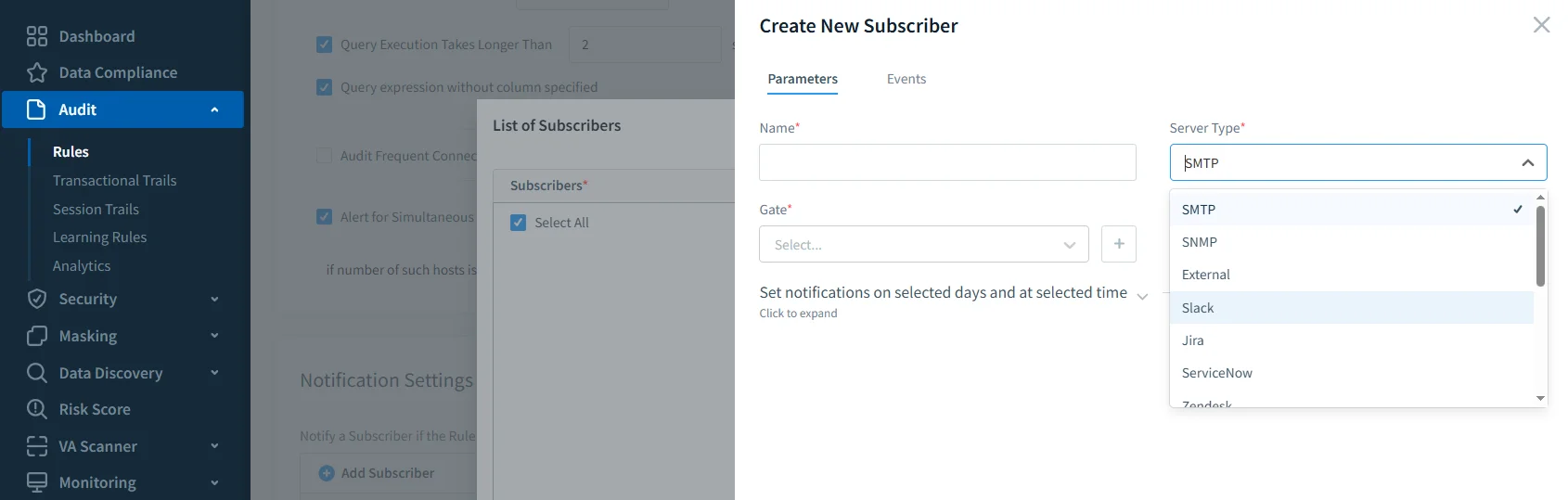

- Allarmi in Tempo Reale — Accessi sospetti o schemi di query imprevisti possono inviare notifiche istantanee al tuo team SOC.

- Mascheramento Dinamico dei Dati — Campi sensibili come PII, PHI o dati finanziari possono essere mascherati nei risultati delle query, assicurando che solo ruoli autorizzati vedano i valori reali.

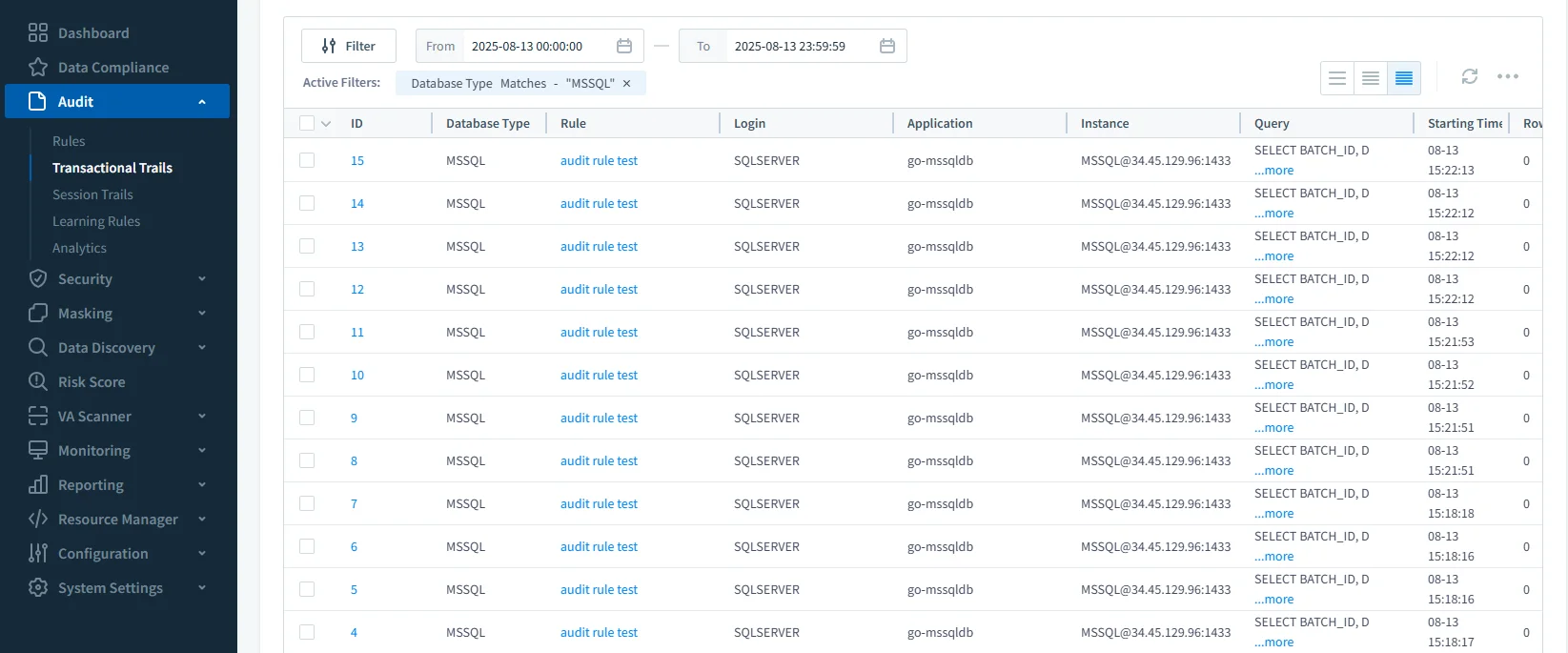

- Vista Centralizzata Multi-Database — Rivedi audit trail da tutti i database monitorati in un’unica interfaccia, con strumenti di filtro e correlazione.

- Report di Conformità Automatizzati — Genera rapidamente report pronti per auditor per GDPR, HIPAA, PCI DSS e SOX.

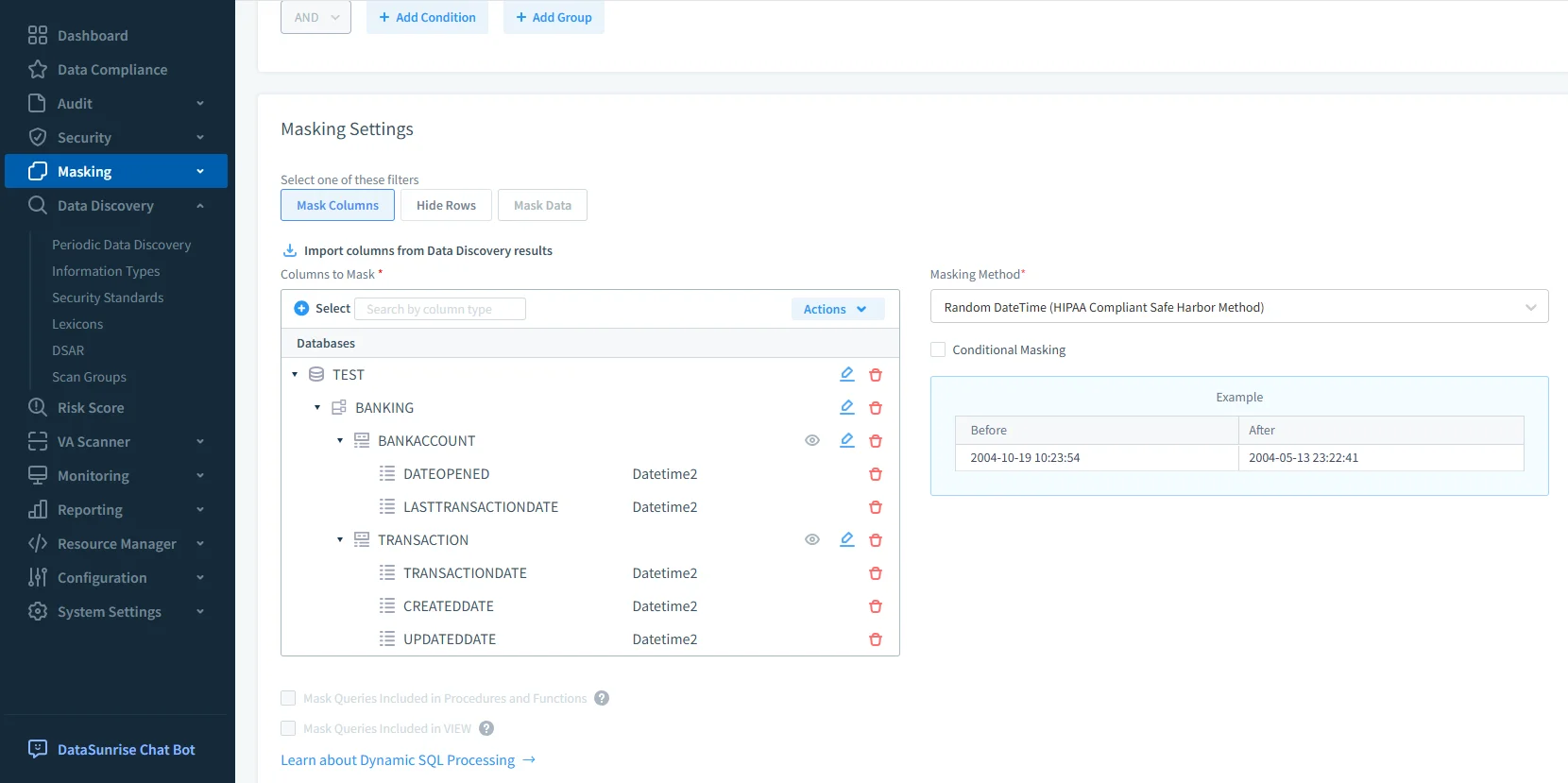

Affiancando schermate sia della configurazione di audit nativo di SQL Server sia dell’interfaccia DataSunrise per la creazione di regole di audit, il contrasto è chiaro: i log di SQL Server sono robusti ma statici, mentre DataSunrise fornisce uno strato di sicurezza dinamico e guidato da policy.

Esempio: Configurazione di una Regola di Audit in DataSunrise

- Connettere il Database — Aggiungi l’istanza Google Cloud SQL nella dashboard di DataSunrise.

- Creare una Regola di Audit — Scegli una tabella obiettivo (ad esempio,

transactions) e seleziona i tipi di evento (SELECT, UPDATE, DELETE, INSERT).

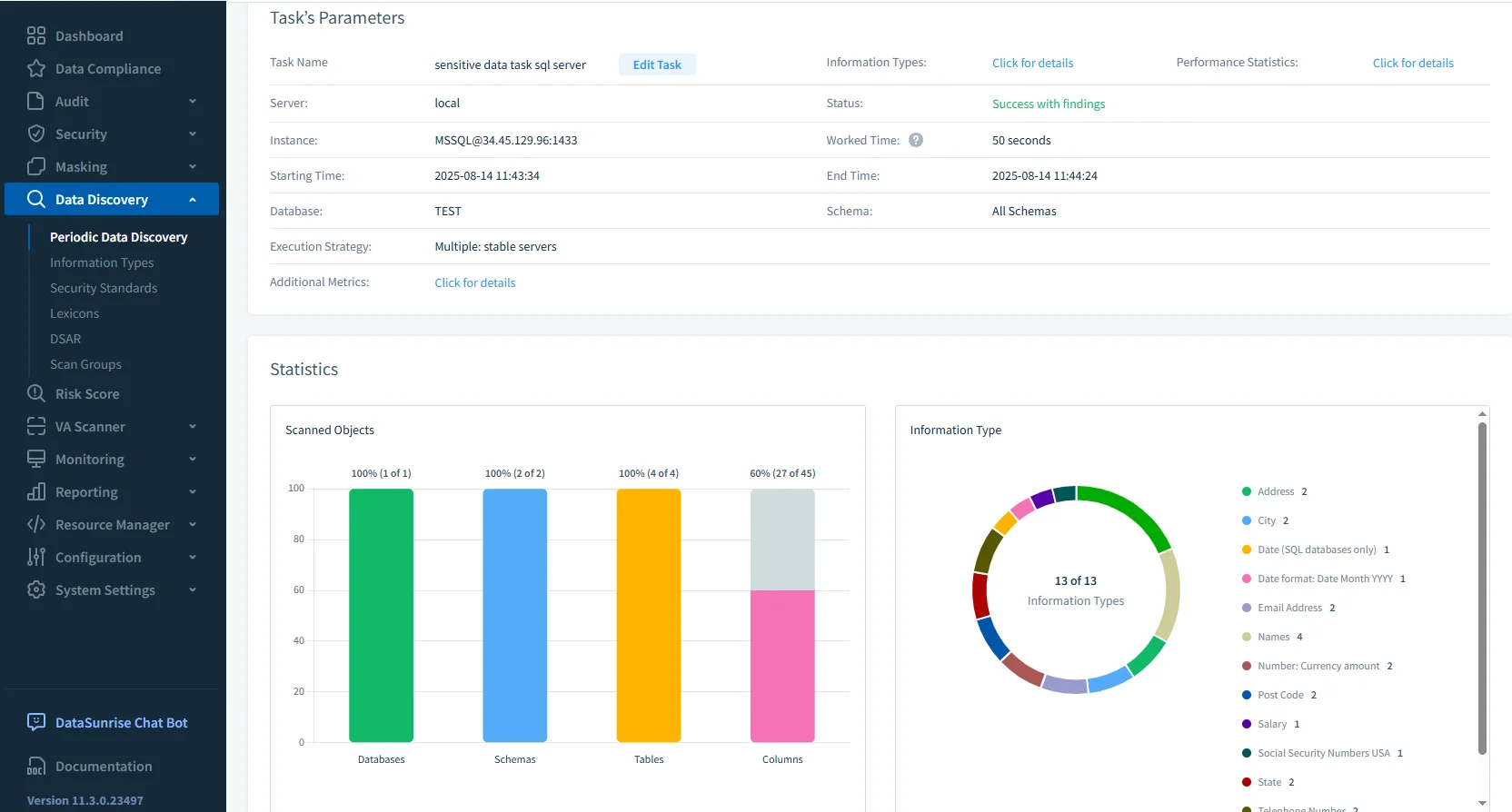

Individuazione e Mascheramento dei Dati Sensibili

La capacità integrata di data discovery di DataSunrise scansiona il database per identificare informazioni personali identificabili (PII), informazioni sanitarie protette (PHI) e altri tipi di dati regolamentati. Classifica automaticamente le colonne contenenti contenuti sensibili come nomi, indirizzi, numeri di carta di credito o cartelle cliniche, aiutandoti a comprendere dove risiedono i dati critici.

Una volta identificati questi elementi, è possibile applicare regole di mascheramento dinamico per proteggerli in tempo reale. Le politiche di mascheramento sono basate sul ruolo, il che significa che gli utenti autorizzati continuano a vedere i valori completi, mentre gli utenti non autorizzati vedono dati mascherati o offuscati — ad esempio, ********@example.com invece dell’indirizzo email reale.

Questo approccio garantisce che le informazioni sensibili non escano mai dal database in forma chiara per utenti non privilegiati, riducendo il rischio di divulgazione accidentale o minacce dall’interno. Poiché il mascheramento avviene a livello di risposta alla query, non è necessario modificare le tabelle sottostanti o duplicare dataset, facilitando la manutenzione delle operazioni coerenti rispettando le normative di conformità.

Best Practice per gli Audit Trail Google Cloud SQL

- Mantenere SQL Server e DataSunrise nella stessa VPC

- Archiviare i log di audit in Cloud Storage con regole di ciclo di vita per l’archiviazione automatica

- Applicare ruoli IAM per limitare l’accesso ai log di audit

- Affinare regolarmente le regole di audit per rispondere alle esigenze di conformità in evoluzione

- Integrare con BigQuery o SIEM per analisi avanzate di trend

Conclusione

Un audit trail efficace di Google Cloud SQL per SQL Server 2022 unisce il dettaglio di SQL Server Audit nativo con la flessibilità di DataSunrise. Combinando logging solido con monitoraggio in tempo reale, mascheramento e controllo centralizzato delle regole, puoi migliorare la preparazione alla conformità e la postura di sicurezza senza sovraccaricare il tuo team.

Per saperne di più sull’importanza degli audit trail, consulta Audit Trails ed esplora come DataSunrise possa migliorare il tuo flusso di lavoro di auditing su Google Cloud SQL.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora