Audit del Database per Amazon OpenSearch

L’audit del database per Amazon OpenSearch svolge un ruolo importante quando i cluster di ricerca evolvono da semplici indici di log a piattaforme dati condivise. In molte organizzazioni, Amazon OpenSearch non è più usato esclusivamente per la telemetria operativa. Memorizza identificativi dei clienti, eventi di sicurezza, payload delle applicazioni e metadati aziendali a cui accedono ingegneri, analisti, servizi automatizzati e strumenti di terze parti, come descritto nella panoramica del servizio Amazon OpenSearch.

Con l’espansione di questo utilizzo, i controlli perimetrali tradizionali diventano inadeguati. I team necessitano di una visibilità continua sull’attività a livello di database: quali utenti e applicazioni si connettono a OpenSearch, quali indici accedono, quali operazioni eseguono e se tali azioni sono conformi alle politiche di sicurezza interne e agli obblighi normativi.

Questo articolo spiega come implementare un audit del database per Amazon OpenSearch utilizzando DataSunrise. Si concentra sull’architettura dell’audit, la progettazione delle regole, l’analisi transazionale e l’allineamento alla conformità, utilizzando screenshot reali dell’interfaccia DataSunrise per mostrare come funziona l’auditing nella pratica.

Perché l’Audit del Database è Diverso per Amazon OpenSearch

Nonostante OpenSearch non sia un database relazionale, si comporta come tale da una prospettiva di governance. Accetta richieste strutturate, elabora query, modifica dati memorizzati e restituisce risultati che possono includere campi sensibili. Per questo motivo, l’attività di OpenSearch deve essere auditata con la stessa rigorosità applicata ai database tradizionali, specialmente quando l’accesso avviene tramite le API REST di OpenSearch.

Tuttavia, diverse caratteristiche rendono l’audit di OpenSearch più complesso:

-

Accesso al database basato su API

OpenSearch espone le sue funzionalità tramite API HTTP anziché SQL. La creazione di indici, l’aggiornamento di documenti e le query di ricerca arrivano come richieste REST con payload JSON. Un audit del database deve quindi ispezionare operazioni a livello di protocollo invece di affidarsi ai log SQL, in linea con le indicazioni AWS su come mettere in sicurezza il servizio Amazon OpenSearch. -

Cluster condivisi e carichi di lavoro misti

Lo stesso cluster OpenSearch spesso supporta applicazioni di produzione, cruscotti analitici, pipeline CI e strumenti di troubleshooting. Senza un livello di audit centralizzato, diventa difficile distinguere gli accessi operativi di routine da attività rischiose o non autorizzate. -

Operazioni bulk ad alto impatto

Le API di indicizzazione in blocco e di aggiornamento bulk possono modificare migliaia di documenti con una singola richiesta. Da un punto di vista di audit, queste operazioni presentano rischi maggiori rispetto a query singole e devono essere tracciate con il contesto completo. -

Dati regolamentati all’interno degli indici di ricerca

Indirizzi email, IP, identificativi e attributi comportamentali compaiono frequentemente nei documenti indicizzati. Una volta presenti questi dati, i requisiti di audit legati a GDPR, HIPAA, PCI DSS e SOX si applicano automaticamente, conformemente alle linee guida dei framework NIST per privacy e sicurezza.

Architettura dell’Audit del Database per Amazon OpenSearch

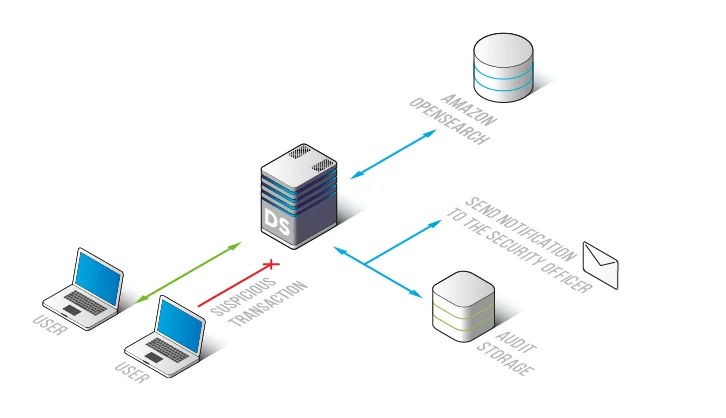

DataSunrise implementa l’audit del database per Amazon OpenSearch inserendo un livello di controllo trasparente tra le applicazioni client e il servizio OpenSearch. Tutte le interazioni con il database passano attraverso questo livello, consentendo a DataSunrise di osservare, valutare e registrare l’attività in tempo reale, seguendo principi simili a l’architettura Zero Trust di AWS.

Questa architettura non richiede modifiche agli indici di OpenSearch né al codice applicativo. Invece, standardizza l’auditing tra ambienti diversi e integra OpenSearch in strategie più ampie di monitoraggio dell’attività del database.

Attraverso questo approccio, ogni richiesta a OpenSearch diventa parte di una traccia di audit centralizzata che può essere revisionata, filtrata e correlata con attività provenienti da altri database e piattaforme.

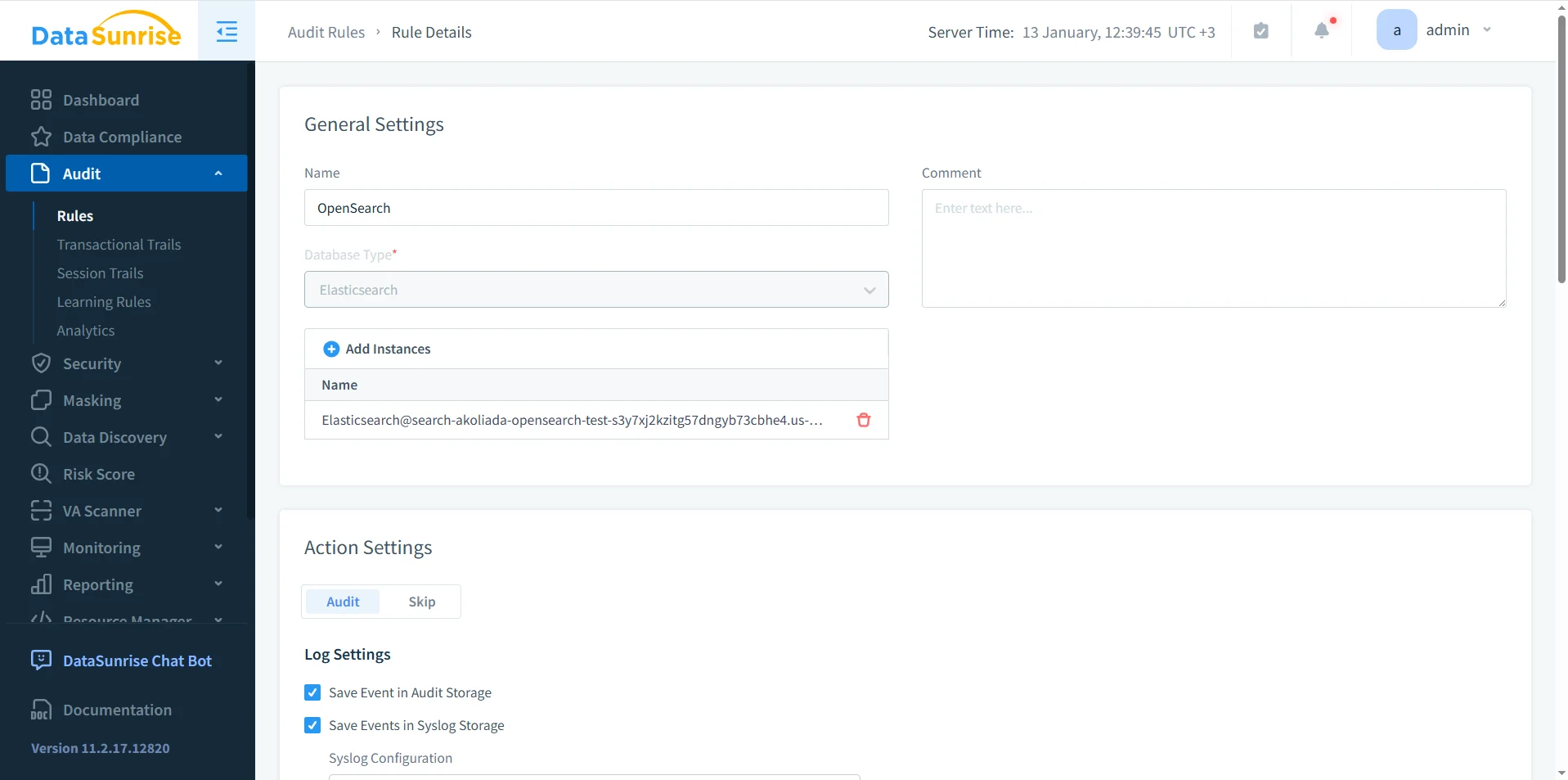

Configurazione delle Regole di Audit del Database per Amazon OpenSearch

Le regole di audit del database definiscono quali operazioni di OpenSearch devono essere registrate e come gestire tali registrazioni. Una progettazione efficace delle regole bilancia visibilità e prestazioni concentrandosi su azioni significative del database.

I criteri tipici per le regole di audit includono:

- Pattern degli indici contenenti dati sensibili o regolamentati

- Metodi HTTP associati a modifiche o estrazioni di dati

- Utenti database, account di servizio o reti di origine

- Contesto di sessione e risultati dell’esecuzione

La prioritizzazione delle regole consente di applicare auditing più rigoroso per indici sensibili, mentre si applicano politiche più leggere al traffico operativo a basso rischio. Questa capacità è essenziale per grandi deployment di OpenSearch dove il logging grezzo rischierebbe di saturare spazio di archiviazione e caricare troppo gli analisti.

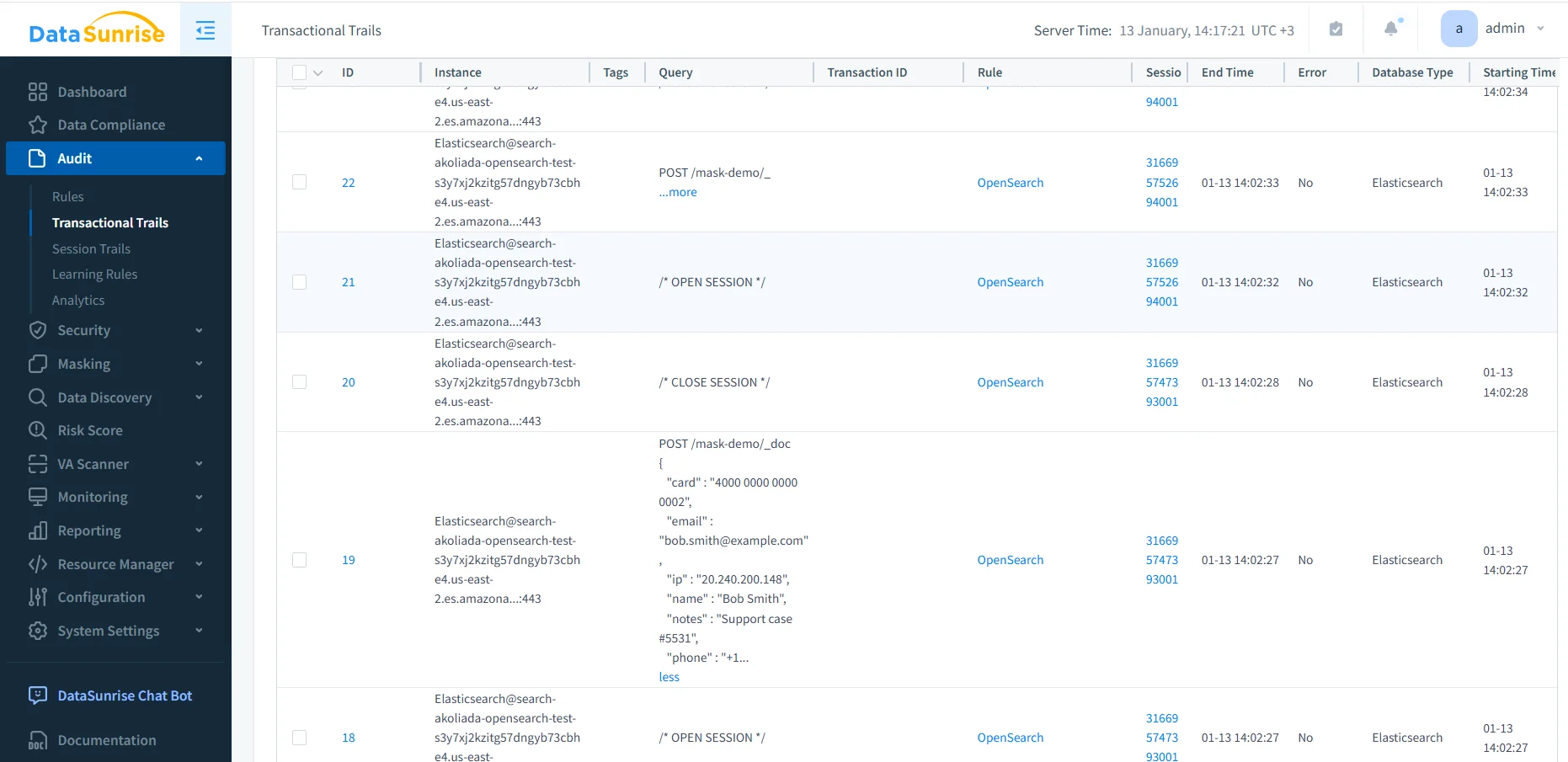

Tracce Transazionali di Audit del Database

Una volta attivate le regole di audit del database, DataSunrise registra l’attività di OpenSearch in tracce transazionali strutturate. Invece di voci di log isolate, le richieste correlate sono raggruppate in sessioni e transazioni.

Questa struttura permette ai team di sicurezza e conformità di ricostruire flussi completi di interazione con il database, un requisito base nelle pratiche di risposta agli incidenti indicate da le linee guida CISA per la risposta agli incidenti. Un audit del database per Amazon OpenSearch dovrebbe presentare queste sequenze come narrazioni coerenti.

Ogni record di audit include tipicamente:

- Endpoint del database e nome dell’indice

- Metodo HTTP e tipo di richiesta

- Identificatori di sessione e transazione

- Indirizzo IP sorgente e contesto utente

- Timestamp, tempo di esecuzione e stato degli errori

Questo livello di dettaglio supporta la risposta agli incidenti, indagini su minacce interne e la raccolta di evidenze per la conformità.

Cosa Copre un Audit del Database per Amazon OpenSearch

Un audit completo del database per Amazon OpenSearch dovrebbe rispondere a domande sia di sicurezza che operative. La copertura tipica di un audit DataSunrise include:

- Creazione, eliminazione e modifiche di configurazione degli indici

- Inserimento, aggiornamento ed eliminazione di documenti

- Query di ricerca e aggregazione che espongono dati memorizzati

- Richieste di indicizzazione bulk e aggiornamento bulk

- Eventi di apertura e chiusura sessione

- Operazioni database fallite o negate

Gli eventi di audit possono essere memorizzati localmente, inoltrati a sistemi SIEM o integrati in flussi di lavoro centralizzati di sicurezza dei dati per la correlazione con avvisi provenienti da altri sistemi.

Estendere gli Audit del Database con Controlli Preventivi

L’audit del database fornisce visibilità, ma la visibilità da sola non impedisce la divulgazione dei dati. DataSunrise integra l’audit con controlli preventivi e correttivi che operano sullo stesso traffico.

Dynamic Data Masking

Le tracce di audit spesso rivelano che utenti senza una chiara necessità business continuano ad accedere a campi sensibili. Con il dynamic data masking, i valori sensibili sono oscurati al momento della query in base al ruolo o al contesto dell’utente.

Regole di Sicurezza e Analisi Comportamentale

Pattern insoliti di utilizzo di OpenSearch — come scansioni aggressive o richieste bulk ripetute — possono indicare abuso o problemi di automazione. DataSunrise applica regole di sicurezza e analisi comportamentale per identificare e rispondere ad attività sospette prima che degenerino.

Scope di Audit Guidato dalla Scoperta

Auditare tutto allo stesso modo è inefficiente. La data discovery aiuta a identificare quali indici contengono dati sensibili o regolamentati, permettendo alle regole di audit di focalizzarsi sugli asset più critici.

Allineamento alla Conformità e Reporting

L’audit del database per Amazon OpenSearch supporta direttamente la conformità normativa. Una volta che OpenSearch memorizza dati regolamentati, le organizzazioni devono dimostrare controllo e tracciabilità.

DataSunrise mappa le evidenze di audit a framework comuni, inclusi GDPR, HIPAA, PCI DSS e SOX. I record di audit possono essere confezionati in report tramite workflow di generazione automatica dei report.

| Regolamentazione | Requisito di Audit del Database | Capacità DataSunrise |

|---|---|---|

| GDPR | Tracciare l’accesso ai dati personali | Tracce di audit centralizzate e evidenze ricercabili |

| HIPAA | Monitorare l’accesso a informazioni sanitarie protette (PHI) | Log di audit a livello di sessione |

| PCI DSS | Registrare l’accesso ai dati di pagamento | Archiviazione immutabile degli audit e reporting |

| SOX | Responsabilizzazione sulle azioni amministrative | Tracciamento delle modifiche e report di conformità |

I workflow automatizzati tramite il Compliance Manager riducono ulteriormente lo sforzo manuale durante audit e revisioni.

Conclusione: Audit del Database per Amazon OpenSearch nella Pratica

Amazon OpenSearch offre velocità e flessibilità, ma introduce anche sfide di governance una volta che dati sensibili entrano negli indici di ricerca. Senza un audit strutturato del database, le organizzazioni rischiano di perdere visibilità su come tali dati sono accessi e modificati.

Un audit del database ben progettato per Amazon OpenSearch trasforma il traffico REST grezzo in evidenze strutturate e revisionabili. DataSunrise offre tracce di audit centralizzate, monitoraggio consapevole della sessione e report pronti per la conformità che integrano OpenSearch nei programmi aziendali di sicurezza e governance su larga scala.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora