Audit dei Dati per AlloyDB for PostgreSQL

AlloyDB for PostgreSQL offre ai team di ingegneria la potenza transazionale di PostgreSQL combinata con l’elasticità di Google Cloud. Tuttavia, più carichi di lavoro critici si migrano, più i regolatori e gli architetti della sicurezza pongono una domanda semplice: Come possiamo dimostrare che ogni accesso ai dati sia legittimo? Audit dei Dati per AlloyDB for PostgreSQL è la risposta. Fornisce prove continue per la conformità, blocca in tempo reale gli abusi interni e trasforma i log grezzi in approfondimenti di livello esecutivo.

Perché i Carichi di Lavoro Moderni Necessitano di Audit Continuo

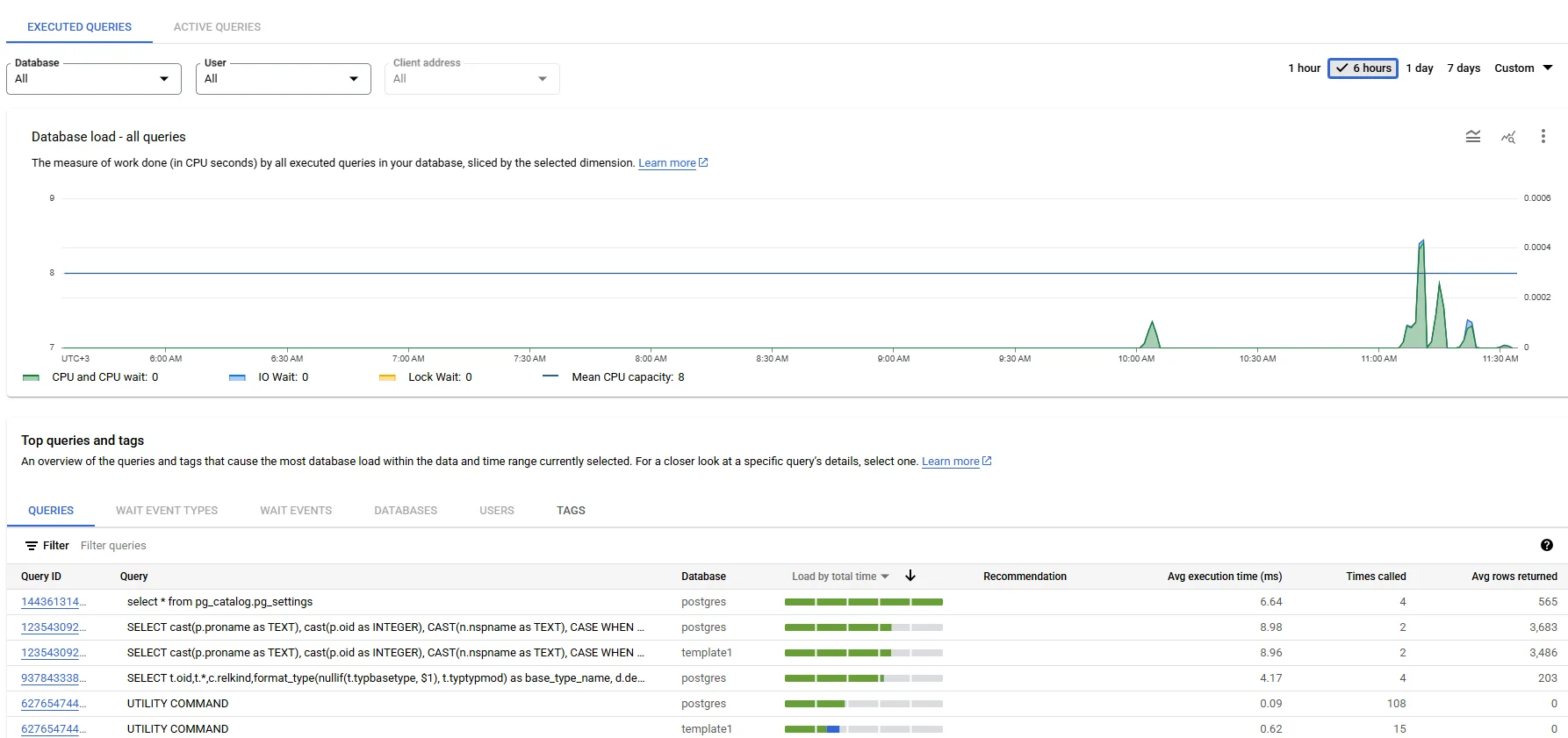

La tradizionale rotazione notturna dei log è troppo lenta per le applicazioni odierne basate su eventi. Microservizi, notebook di data science e partner esterni generano migliaia di istruzioni SQL al secondo. Senza una pipeline di audit sempre attiva si rischiano fughe di dati silenziose, applicazioni non rigorose di politiche di minimo privilegio e costose analisi forensi post-incidente. AlloyDB include la stessa estensione pg_audit nota agli amministratori PostgreSQL, e la piattaforma trasmette ogni voce a Cloud Logging, dove può essere filtrata, instradata e archiviata a tempo indeterminato. Secondo la guida di Google sui Cloud Audit Logs, ogni evento di AlloyDB viene conservato per almeno 400 giorni, assicurando una catena di custodia.

Da Log a Telemetria in Tempo Reale: Flussi di Audit Live

Gli eventi di audit di AlloyDB possono essere esportati in Pub/Sub con una singola regola di sink, trasformando file statici in telemetria live che piattaforme di analisi come Google Dataflow o Apache Flink possono arricchire in volo. Quando ogni secondo conta, un DELETE senza clausola WHERE viene segnalato e annullato prima della conferma.

Per una visibilità più profonda a livello 7, DataSunrise offre il Database Activity Monitoring che funziona come proxy inverso. Intercetta ogni query, la analizza rispetto a baseline adattative e, se necessario, blocca l’esecuzione inviando un immediato alert su Slack o Teams tramite le Notifiche in Tempo Reale. Il risultato è una risposta in meno di un secondo a minacce interne o credenziali compromesse.

Mascheramento Dinamico dei Dati: Proteggi Prima di Registrare

L’audit riduce ulteriormente il rischio quando gli attaccanti non possono vedere i valori sensibili fin dall’inizio. Il motore di Mascheramento Dinamico dei Dati di DataSunrise riscrive i risultati al volo, mostrando solo le ultime quattro cifre di una carta di credito o cifrando tramite hash gli indirizzi email personali. A differenza del classico mascheramento basato su viste di PostgreSQL, non sono richieste modifiche allo schema e gli sviluppatori mantengono la piena compatibilità SQL. Il mascheramento soddisfa anche le clausole di “minimizzazione dei dati” presenti sia nel GDPR che nel PCI DSS.

Scoperta e Classificazione Automatica dei Dati

Prima di poter mascherare o auditare, è necessario sapere dove risiedono le informazioni sensibili. I soli metadati di AlloyDB non bastano quando colonne JSON contengono PII nidificate. DataSunrise Data Discovery scannerizza tabelle, viste e persino campi semi-strutturati, applicando machine learning per identificare PAN, NIN, PHI ed altri attributi regolamentati. Ogni scoperta diventa un tag che le policy a valle consumano, garantendo che ogni nuova colonna riceva le stesse protezioni delle tabelle principali.

Analisi della Sicurezza e Rilevamento Comportamentale

Volume e velocità trasformano gli audit in problemi di big data. DataSunrise arricchisce gli eventi grezzi con Behavior Analytics. Per ogni account viene appreso un profilo—orari tipici, tabelle e tipi di comandi. Le deviazioni innescano contromisure guidate da policy definite nel costruttore grafico di Regole di Audit. I team di sicurezza non inseguono più falsi positivi; si concentrano su anomalie sostanziali come un account pensionato di payroll che improvvisamente esporta milioni di righe alle 3 del mattino.

Rispettare la Lettera della Conformità

I responsabili della conformità necessitano di report riproducibili, non gigabyte di CSV. Il Compliance Manager di DataSunrise incrocia automaticamente le tracce di audit AlloyDB con matrici di controllo per GDPR, PCI DSS e HIPAA, generando PDF pronti per gli auditor. L’archiviazione audit a lungo termine e a freddo può essere delegata a Cloud Storage o archiviata tramite il framework di Audit Storage di DataSunrise per controllare i costi.

Configurazione dell’Audit Nativo in AlloyDB

Segue una configurazione minima ma pronta per la produzione che acquisisce sia DDL sia istruzioni che modificano i dati. Applicarla una volta per istanza:

-- Abilita il logging dettagliato dei parametri

ALTER SYSTEM SET log_parameter_max_length = 2048;

-- Attiva l’estensione pg_audit

CREATE EXTENSION IF NOT EXISTS pg_audit;

-- Registra DDL più INSERT/UPDATE/DELETE

ALTER SYSTEM SET pgaudit.log = 'ddl, write';

SELECT pg_reload_conf();

Un sink Cloud Logging come questo:

gcloud logging sinks create alloydb-audit \

pubsub.googleapis.com/projects/<PROGETTO>/topics/alloydb-audit \

--log-filter='resource.type=cloudsql_database AND logName:"cloudaudit.googleapis.com%2Fdata_access"'

inoltra ogni evento in un topic Pub/Sub dove SIEM o job Flink si sottoscrivono.

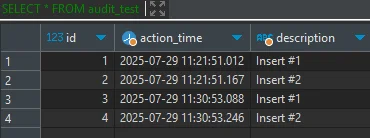

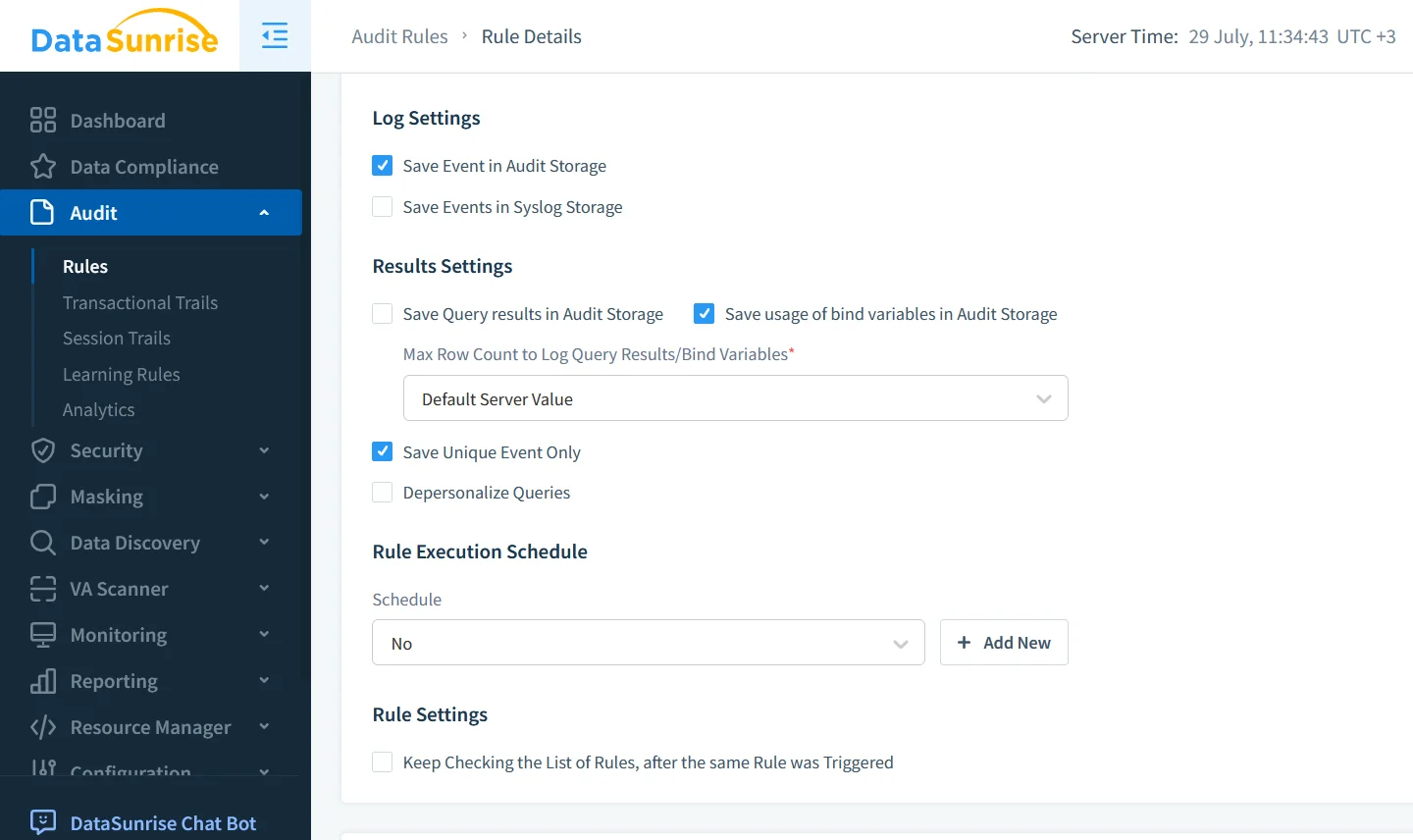

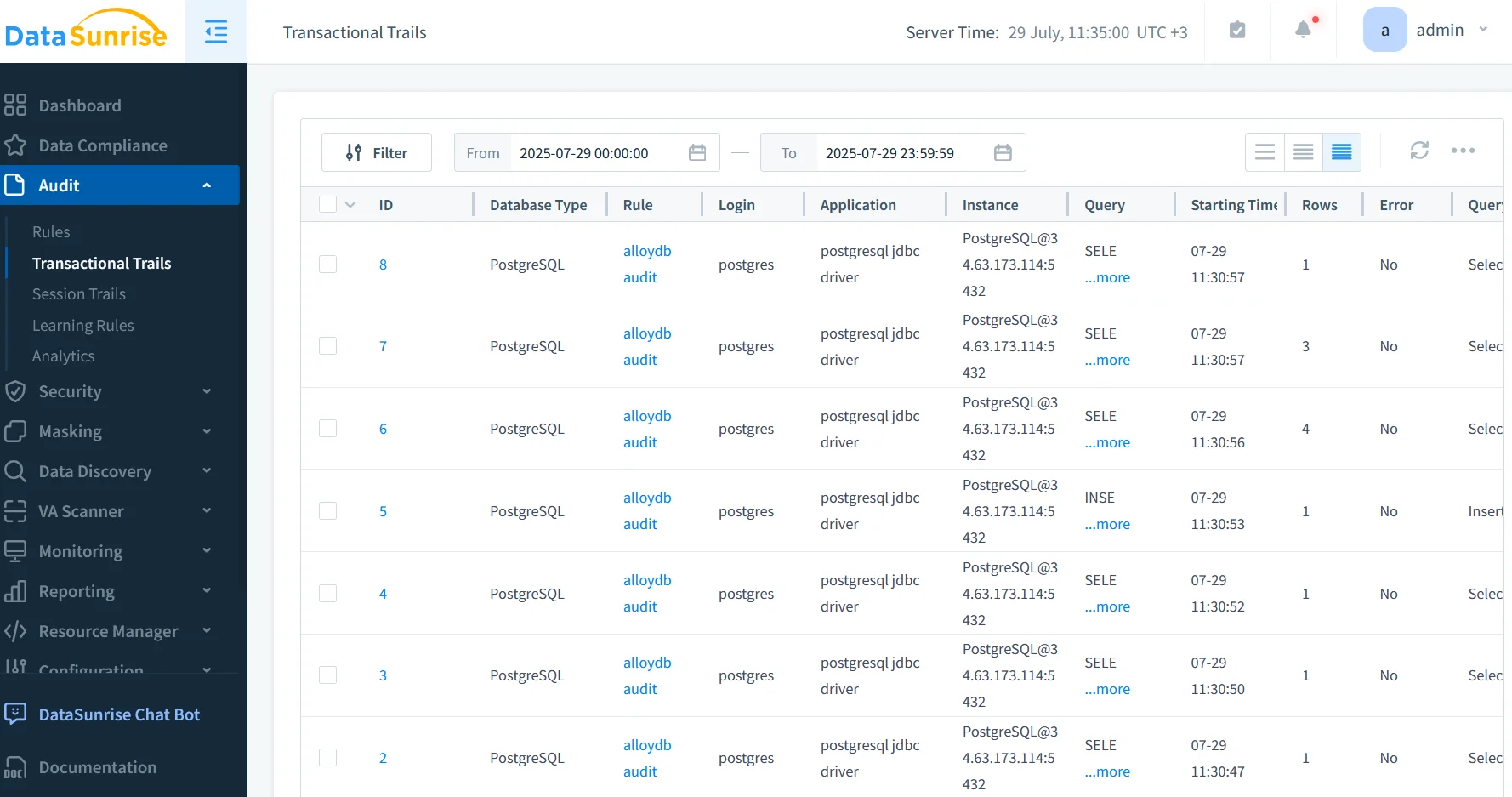

Audit Profondo con DataSunrise

L’audit nativo è potente ma ha dei limiti: non può correlare sessioni né ispezionare payload di pacchetti. Deployando DataSunrise come proxy trasparente si ottiene:

- Archivio centralizzato di Audit Storage con compressione e regole di retention.

- Blocco consapevole del contenuto basato su feed di Minacce di Sicurezza.

- Offuscamento granulare per utenti di analisi ad-hoc.

- Report HTML e PDF on-demand tramite Generazione Report.

L’implementazione è semplice: esegui il container DataSunrise nella stessa VPC, registra AlloyDB come backend e punta le stringhe di connessione dell’applicazione all’endpoint proxy. Nessuna modifica al codice, ma appare da un giorno all’altro un firewall di audit completo.

Intelligenza di Audit Potenziata da GenAI

Le righe di audit grezze richiedono ancora interpretazione esperta. Abbinando Audit dei Dati per AlloyDB for PostgreSQL ai moderni modelli di linguaggio di grandi dimensioni, i log si traducono in sommari in inglese semplice e analisi delle cause radice.

La query seguente seleziona i comandi di scrittura potenzialmente pericolosi dell’ultima ora e li prepara in JSON per Vertex AI Gemini 1.5:

WITH flagged AS (

SELECT event_time,

user_name,

command_tag,

statement

FROM audit_events

WHERE event_time > NOW() - INTERVAL '1 hour'

AND command_tag IN ('DELETE','UPDATE')

)

SELECT json_build_object('events', json_agg(flagged)) AS payload

FROM flagged;

Una Cloud Function Python invia poi il payload con il prompt “Riassumi e classifica questi eventi per rischio” all’endpoint del modello in Vertex AI Generative AI. La risposta—narrazione concisa, azione raccomandata e punteggio di priorità—viene reindirizzata alla chat di sicurezza tramite webhook. Poiché il LLM gira in un container Vertex AI protetto dalla privacy e DataSunrise può anonimizzare identificatori personali tramite il suo gateway di LLM e ML Tools, nessuna informazione riservata esce mai dal perimetro di fiducia.

Conclusione

L’audit un tempo era un ripensamento aggiunto sui database. Oggi è un servizio sempre attivo, amplificato dall’intelligenza, che combina la telemetria nativa AlloyDB, i controlli a livello proxy di DataSunrise e il potere di sintesi del GenAI. Adottando in anticipo Audit dei Dati per AlloyDB for PostgreSQL, le organizzazioni soddisfano i regolatori, potenziano gli sviluppatori e reagiscono alle minacce in tempo reale—senza annegare nei log o sacrificare le performance.