Come automatizzare la conformità dei dati per ScyllaDB

ScyllaDB, nota per le sue alte prestazioni e la bassa latenza, è ampiamente utilizzata nei moderni sistemi distribuiti per gestire grandi volumi di dati in tempo reale. Tuttavia, con la crescita dei dati aumentano anche i rischi di conformità—soprattutto per le organizzazioni che operano sotto regolamenti GDPR, HIPAA, PCI DSS e SOX.

I flussi di lavoro manuali per la conformità spesso non riescono a stare al passo con la velocità e la natura distribuita di ScyllaDB. È qui che DataSunrise introduce automazione, intelligenza e precisione. Il suo Compliance Autopilot consente un monitoraggio continuo, la scoperta e l’applicazione delle regole attraverso i cluster, assicurando che nessun oggetto dati o transazione sfugga alla copertura normativa.

DataSunrise integra l’architettura orientata alle prestazioni di ScyllaDB con Sicurezza del Database, Gestione delle Tracce di Audit e l’integrazione di Sistemi di Gestione della Conformità, aiutando le organizzazioni a ottenere conformità su larga scala.

L’importanza della conformità dei dati

La conformità dei dati garantisce che le informazioni sensibili e regolamentate all’interno degli ambienti ScyllaDB siano gestite, archiviate e trattate secondo i requisiti legali e organizzativi. In un database distribuito, i dati spesso risiedono su più nodi e data center, aumentando il rischio di accessi non autorizzati o esposizioni accidentali.

La non conformità può comportare pesanti sanzioni finanziarie, danni reputazionali e violazioni dei dati. Ad esempio, le violazioni della conformità GDPR possono portare a multe fino al 4% del fatturato annuo globale, mentre le violazioni della conformità HIPAA possono causare sanzioni multimilionarie per le organizzazioni sanitarie.

Oltre alle sanzioni, la conformità gioca un ruolo critico nel mantenere l’integrità dei dati, la fiducia dei clienti e la trasparenza operativa. Permette alle organizzazioni di:

- Dimostrare responsabilità nella gestione delle informazioni personali e finanziarie.

- Stabilire chiare tracce di audit per indagini e reportistica.

- Mantenere visibilità sugli ambienti distribuiti dove il controllo manuale è impraticabile.

Con l’architettura distribuita di ScyllaDB, il monitoraggio manuale della conformità diventa quasi impossibile su larga scala. Automatizzare i processi di conformità non solo riduce gli errori umani, ma garantisce anche che la protezione dei dati rimanga coerente su ogni nodo e transazione.

Per un allineamento normativo più ampio, gli amministratori possono utilizzare la Panoramica delle Normative di Conformità di DataSunrise per mappare le policy di ScyllaDB su framework come ISO 27001 e NIST.

Funzionalità native di conformità di ScyllaDB

Pur non includendo un modulo di conformità integrato, gli amministratori di ScyllaDB possono stabilire un processo di conformità di base usando audit logging, controlli di accesso e crittografia dei dati.

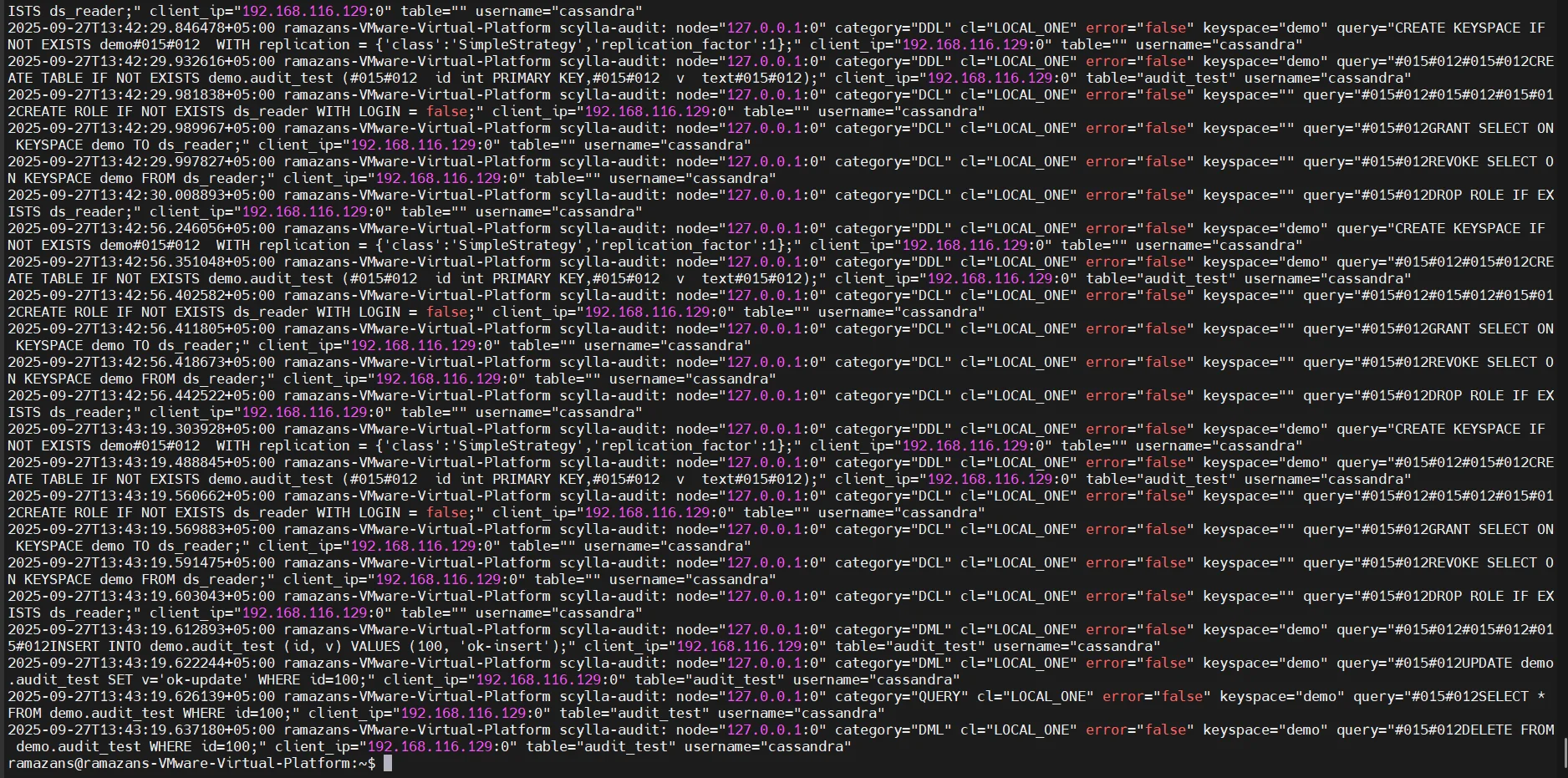

Audit Logging

L’estensione di audit logging di ScyllaDB fornisce visibilità sulle operazioni del database catturando query utente, modifiche DDL (schema) e tentativi di connessione su tutti i nodi.

Gli amministratori possono configurare l’audit logging nel file scylla.yaml per specificare quali eventi devono essere registrati e come vengono archiviati i log. Questi log possono poi essere reindirizzati a syslog, archiviazione basata su file o sistemi di monitoraggio esterni come Database Activity Monitoring o SIEM per un’analisi centralizzata.

Esempio di configurazione:

audit_log_enabled: true

audit_log_dir: /var/lib/scylla/audit

audit_log_max_queue_weight: 512

audit_log_max_log_size: 104857600 # 100 MB

audit_log_rotation_age: 86400 # Rotazione ogni 24h

audit_log_sessions: true

I log di audit sono fondamentali per identificare tentativi di accesso non autorizzati, tracciare abusi di privilegi e garantire responsabilità per le azioni amministrative. Per ampliare la visibilità, DataSunrise offre monitoraggio audit in tempo reale e integrazione con Data Audit per la raccolta centralizzata delle prove.

Gestione degli Accessi

Il controllo degli accessi in ScyllaDB si basa sul Role-Based Access Control (RBAC). Permette agli amministratori di assegnare privilegi specifici a ruoli e utenti, minimizzando il rischio di accessi non autorizzati a keyspace e tabelle sensibili.

Utilizzando i comandi CREATE ROLE e GRANT, gli amministratori della conformità possono costruire strutture di permessi a livelli che rispettano il principio del minimo privilegio.

Esempio:

-- Crea un ruolo per gli auditor della conformità

CREATE ROLE compliance_auditor WITH LOGIN = true;

-- Concede accesso in sola lettura ai dati finanziari

GRANT SELECT ON KEYSPACE finance TO compliance_auditor;

-- Crea un ruolo analista con permessi limitati

CREATE ROLE data_analyst WITH LOGIN = true;

GRANT SELECT ON KEYSPACE marketing TO data_analyst;

-- Revoca i privilegi di modifica non necessari

REVOKE MODIFY ON KEYSPACE marketing FROM data_analyst;

Gli amministratori possono in seguito ispezionare le assegnazioni di ruolo usando:

LIST ROLES;

DESCRIBE ROLE compliance_auditor;

Questo controllo granulare assicura che solo gli utenti autorizzati possano visualizzare o manipolare dati sensibili, un requisito essenziale sotto GDPR e conformità PCI DSS.

Per completare RBAC, DataSunrise offre mascheratura basata sui ruoli, automazione delle policy e configurazione delle regole di sicurezza per ambienti ScyllaDB.

Crittografia

ScyllaDB supporta la crittografia a riposo e la crittografia in transito, garantendo che i dati restino protetti sia durante l’archiviazione che nel trasferimento tra client e nodi.

1. Crittografia a Riposo

Questa funzione cifra i file dati e i commit log su disco utilizzando AES-256. Gli amministratori possono abilitarla nella configurazione scylla.yaml:

server_encryption_options:

internode_encryption: all

keystore: /etc/scylla/keystore.jks

keystore_password: "YourKeystorePassword"

ScyllaDB può utilizzare certificati SSL/TLS generati internamente o tramite strumenti enterprise come HashiCorp Vault o AWS KMS. Per migliorare la governance della crittografia, DataSunrise integra Continuous Data Protection, Database Encryption e Vulnerability Assessment.

2. Crittografia in transito

Per garantire connessioni sicure tra nodi e applicazioni client, ScyllaDB supporta la crittografia TLS tramite CQLSH e driver.

Esempio di connessione CQLSH:

cqlsh --ssl --request-timeout=10 --username compliance_auditor --password "StrongPass123"

Questa configurazione assicura che tutti i dati trasmessi—come query, credenziali e risposte—siano criptati, prevenendo intercettazioni o manomissioni.

Insieme, crittografia, RBAC e audit logging costituiscono la base delle capacità di conformità native di ScyllaDB. Tuttavia, questi meccanismi operano in modo indipendente e la loro gestione manuale su più cluster può portare a lacune in visibilità e coerenza.

Per questo motivo, integrare DataSunrise crea un livello unificato e automatizzato di gestione della conformità che applica continuamente le politiche di sicurezza e regolamentari nell’intero ambiente ScyllaDB.

Automatizzare la conformità di ScyllaDB con DataSunrise

1. Scoperta Zero-Touch e Generazione delle Policy

Una volta connesso a ScyllaDB, DataSunrise scansiona automaticamente keyspace e tabelle per identificare dati sensibili come PII, PHI e campi PCI utilizzando NLP e riconoscimento di pattern.

- Rileva dati sensibili in formati strutturati e semi-strutturati, inclusi JSON.

- Classifica i dati per livello di sensibilità e categoria.

- Genera regole di conformità di base per scoperta, mascheratura e audit.

Gli amministratori possono personalizzare i dizionari di rilevamento—ad esempio, per identificare ID sanitari o numeri di conto interni. Le scansioni automatizzate regolari assicurano un allineamento normativo continuo man mano che nuovi oggetti compaiono nei cluster ScyllaDB.

Scopri di più su Data Discovery e Classificazione dei Dati Sensibili.

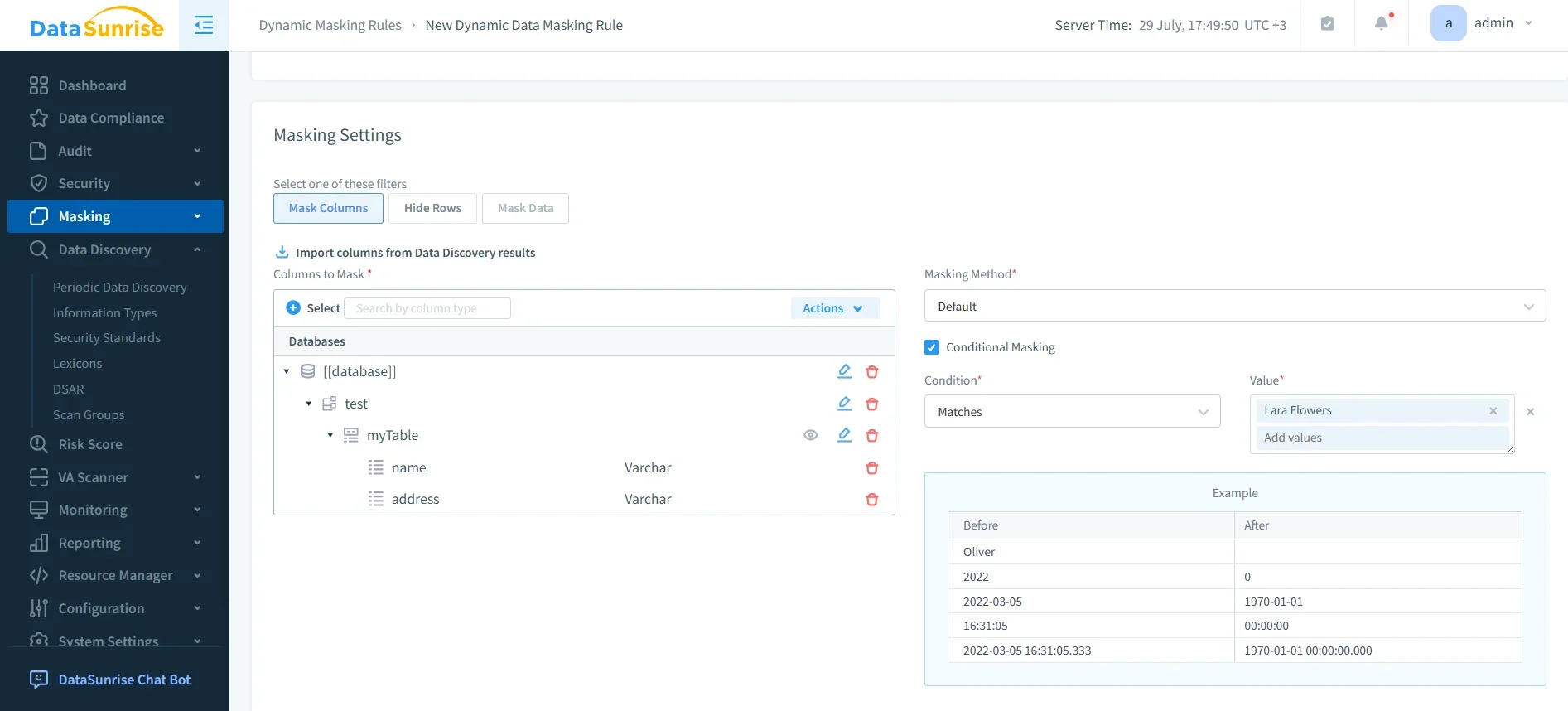

2. Mascheratura Dinamica dei Dati e Automazione delle Regole

Dynamic Data Masking sostituisce i valori sensibili in tempo reale senza modificare i dati memorizzati. Gli utenti non autorizzati vedono solo risultati mascherati, preservando l’utilità dei dati per l’analisi e mantenendo la conformità.

- Applica la mascheratura basata sui ruoli per utenti come analisti o ingegneri QA.

- Maschera campi dinamicamente durante l’esecuzione delle query.

- Protegge dati PII, PHI, PCI attraverso cluster distribuiti.

Puoi combinare la mascheratura con le Politiche di Sicurezza DataSunrise, Behavior Analytics e Test Data Management per rafforzare la sicurezza durante l’intero ciclo di vita dei dati.

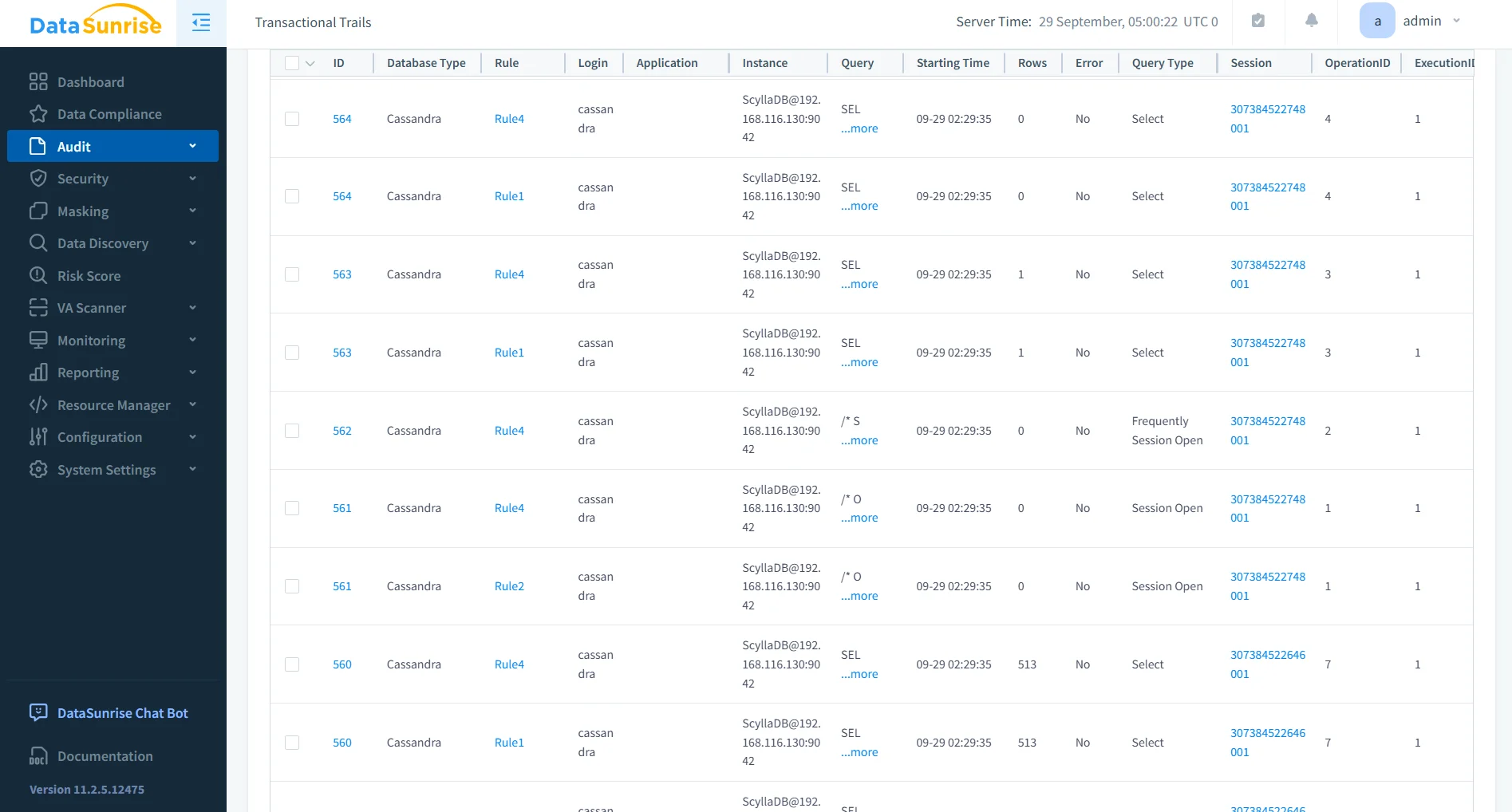

3. Monitoraggio Centralizzato delle Attività e Storico degli Audit

Il Monitoraggio Centralizzato consolida le tracce di audit da tutti i nodi ScyllaDB in un’unica interfaccia. Gli amministratori possono filtrare per utente, keyspace o operazione, riducendo il tempo impiegato per revisionare manualmente i log distribuiti.

- Visibilità in tempo reale su query, modifiche di schema ed eventi di accesso.

- Archiviazione a lungo termine dei Log di Audit per analisi forense.

- Integrazione con Storico Attività Dati e strumenti SIEM per correlazioni esterne.

Questo cruscotto unificato assicura che le prove per la conformità siano sempre disponibili per gli auditor. I report possono anche integrarsi con il Database Firewall per il rilevamento delle anomalie.

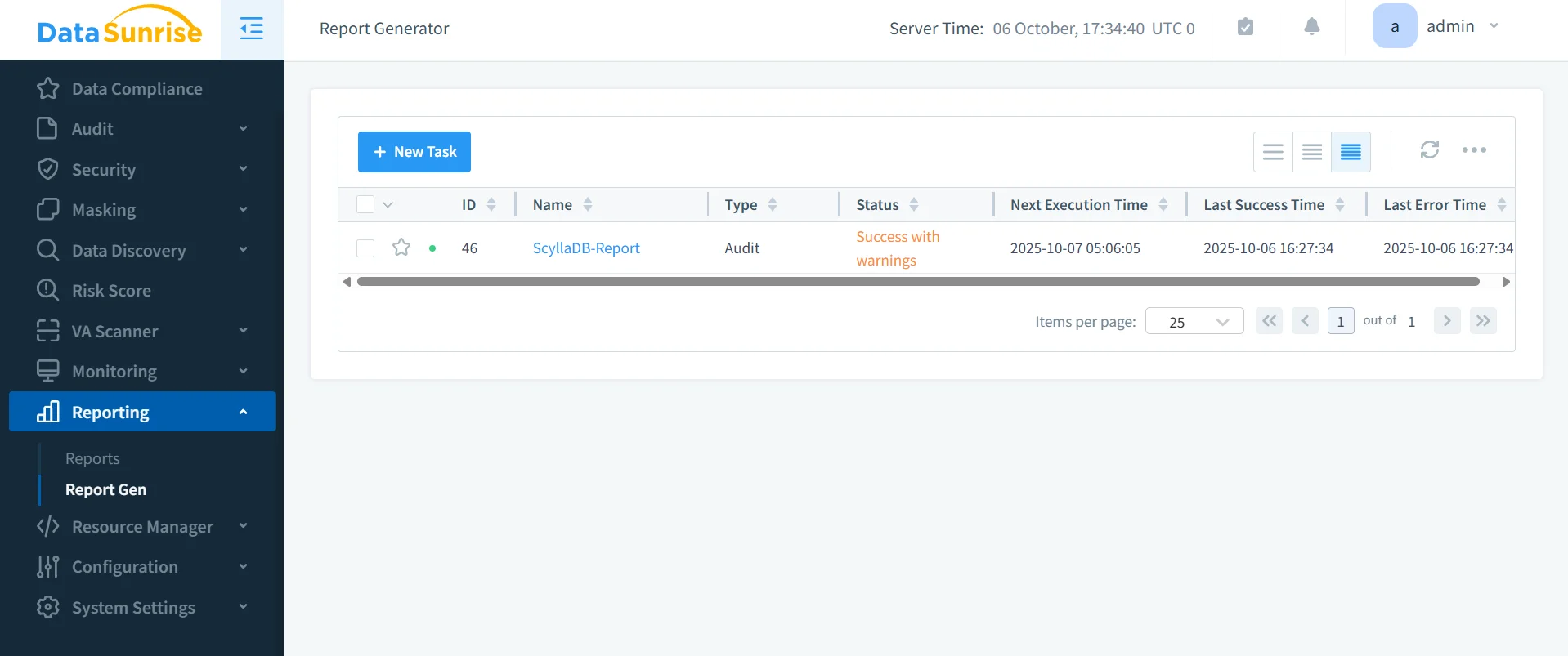

4. Reportistica Automatica della Conformità

Compliance Manager di DataSunrise consente la generazione con un clic di report pronti per gli auditor per GDPR, HIPAA e PCI DSS. I report includono campi sensibili rilevati, configurazioni delle regole di audit e anomalie individuate.

- Supporta l’esportazione in PDF, XLSX o JSON.

- Pianifica i controlli di conformità ricorrenti.

- Si integra direttamente con la generazione di report.

Automatizzando la documentazione, le organizzazioni eliminano l’onere della preparazione manuale delle prove di conformità. Per risposte ancora più rapide, può essere combinato con le Notifiche in Tempo Reale e le Notifiche MS Teams.

5. Calibrazione Regolatoria Continua

DataSunrise valida continuamente la postura di conformità di ScyllaDB rispetto a framework come GDPR, SOX, HIPAA e PCI DSS. Le sue Regole di Audit basate su Machine Learning si adattano automaticamente ai cambiamenti di schema o pattern di accesso, garantendo un allineamento costante.

- Individua deviazioni di conformità e regole mal configurate.

- Raccomanda azioni correttive in tempo reale.

- Si aggiorna con le novità normative tramite il Compliance Autopilot.

Per una visibilità estesa, gli amministratori possono utilizzare il Vulnerability Assessment e gli strumenti LLM e ML per migliorare l’intelligence della conformità.

Tabella comparativa

| Capacità | Funzionalità native ScyllaDB | Potenziazione DataSunrise |

|---|---|---|

| Scoperta dati | Revisione manuale dello schema e ricerche basate su pattern | Scoperta automatica di dati sensibili con NLP e classificazione |

| Audit logging | Logging a livello di nodo con filtraggio limitato | Monitoraggio centralizzato con analisi e correlazione |

| Gestione accessi | Configurazione manuale RBAC | Applicazione dinamica del ruolo e automazione |

| Mascheratura dati | Non disponibile nativamente | Mascheratura dinamica dei dati in tempo reale con regole contestuali |

| Crittografia | Supporto AES-256 e TLS | Integrato con Continuous Data Protection e sincronizzazione delle policy |

| Reportistica e conformità | Generazione manuale dei report | Report di conformità automatizzati per GDPR, HIPAA e PCI DSS |

Conclusione

La gestione manuale della conformità per database distribuiti come ScyllaDB è complessa e soggetta a errori. DataSunrise trasforma questo processo con orchestrazione autonoma delle policy, monitoraggio continuo e mascheratura in tempo reale—offrendo conformità su scala senza complessità aggiuntiva.

Con automazione intelligente, visibilità centralizzata e deployment flessibile, DataSunrise assicura che il tuo ambiente ScyllaDB rimanga sicuro, tracciabile e conforme in ogni nodo.