Come Eseguire l’Audit di ClickHouse

ClickHouse è progettato per una performance analitica estrema, ma il suo modello di esecuzione distribuita crea problemi quando è necessario un tracciamento coerente. Le query si diramano su shard e repliche, le fusioni avvengono in modo asincrono, le mutazioni riscrivono i dati in background e i log finiscono in diverse tabelle di sistema. Per le organizzazioni che operano sotto i framework SOX, GDPR, HIPAA, PCI DSS e simili, le prove frammentate sono inaccettabili: è necessario un audit trail cronologico, immutabile e completo su tutto il cluster.

La base di questo processo si fonda sulla comprensione di cosa rappresenta effettivamente un audit trail. L’auditing di ClickHouse si basa su principi fondamentali per mantenere una traccia verificabile, che può essere approfondita negli articoli Audit Trails e Audit Logs. Questi concetti guidano come gli amministratori raccolgono la telemetria nativa di ClickHouse e la trasformano in prove forensi tracciabili. Ulteriore materiale fondamentale si trova in Audit Rules, Audit Goals e nella Audit Guide.

Nonostante ClickHouse esponga potenti log di sistema, non li consolida nativamente in un livello di auditing unificato. Questa guida spiega come funziona l’auditing nativo e come piattaforme come DataSunrise forniscono auditing centralizzato, una cronologia arricchita delle attività, applicazione dinamica delle policy e automazione della conformità — funzionalità allineate con Database Activity Monitoring, Data Activity History e Database Activity History.

Importanza dell’Audit

L’auditing non è semplicemente una voce da spuntare per la conformità — è la base della fiducia operativa in un motore di analisi distribuito come ClickHouse. Senza un audit trail affidabile, le organizzazioni non possono dimostrare chi ha avuto accesso ai dati sensibili, quando sono avvenute modifiche o se sono state compiute azioni non autorizzate.

Un forte design dell’audit riflette anche i principi descritti nella Security Guide, nella Data Security e nel Role-Based Access Controls. La corretta responsabilità è essenziale per le iniziative di conformità governate da Conformità GDPR, Requisiti HIPAA e Framework SOX/PCI DSS.

Capacità di Auditing Nativo di ClickHouse

Di seguito sono riportati i log di sistema di ClickHouse che costituiscono la base di qualsiasi approccio di auditing nativo.

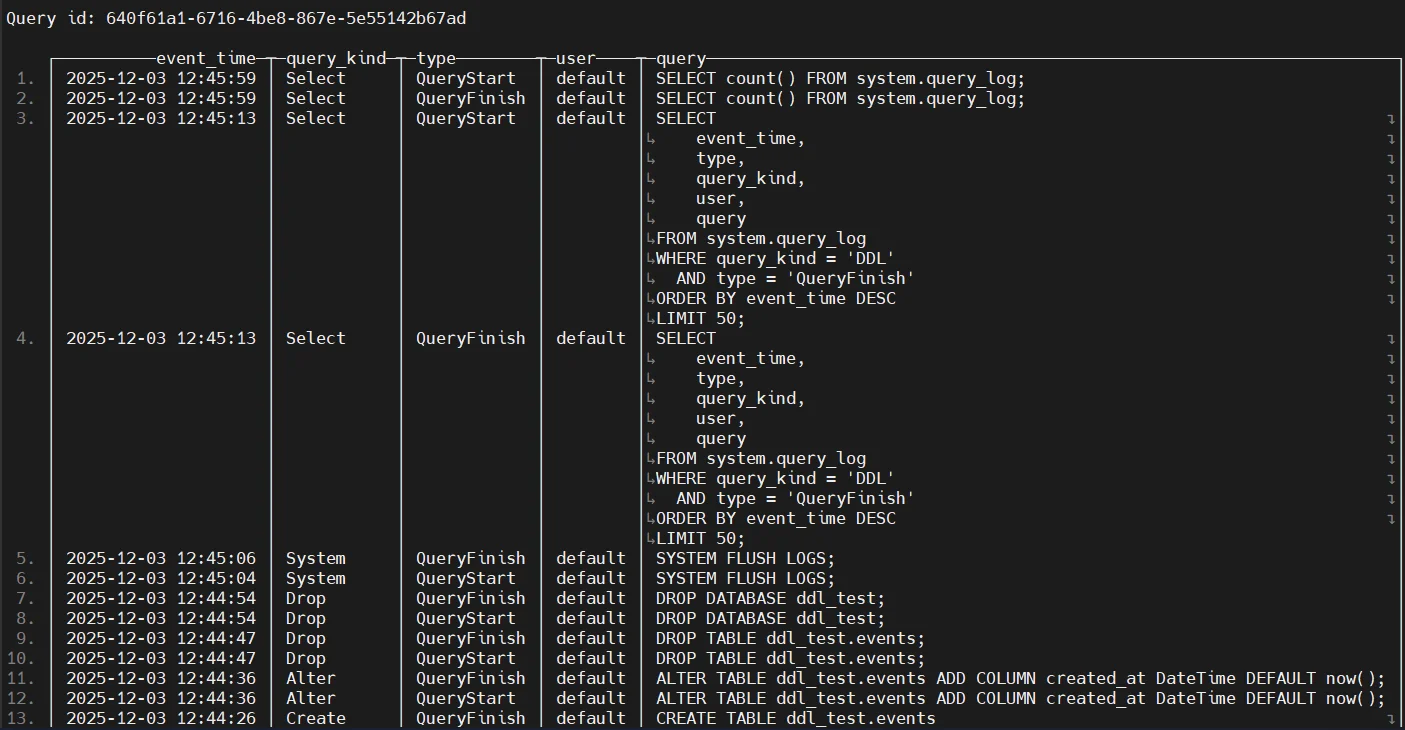

1. system.query_log — Metadati delle Query Completate

SELECT event_time, user, query, query_duration_ms

FROM system.query_log

ORDER BY event_time DESC

LIMIT 20;

Utile per Data Activity History e Generazione di Report.

Dettagli Aggiuntivi

system.query_log è la fonte di audit più importante perché cattura l’intento dell’utente. Mostra esattamente quale SQL è stato eseguito, per quanto tempo è andato avanti e quali risorse ha consumato.

Questo permette agli auditor di:

- verificare se le tabelle sensibili sono state accessate legittimamente

- rilevare query analitiche anormalmente lunghe

- tracciare modifiche non autorizzate allo schema

- comprendere i modelli di carico di lavoro durante gli incidenti

Nei casi di conformità, questo log costituisce il registro cronologico principale delle attività degli utenti.

2. system.query_thread_log — Dettagli di Esecuzione a Livello di Thread

SELECT event_time, thread_id, query, read_rows, read_bytes

FROM system.query_thread_log

ORDER BY event_time DESC

LIMIT 20;

Spesso usato insieme all’analisi comportamentale descritta in Behavior Analytics.

Dettagli Aggiuntivi

Questa tabella espone dettagli interni di esecuzione non visibili nel log principale delle query. Permette di:

- analizzare il flusso di esecuzione a livello CPU

- rilevare schemi di parallelismo sospetti

- identificare thread che leggono volumi inconsueti di dati

- attribuire picchi di risorse ad azioni specifiche dell’utente

Poiché le minacce spesso si manifestano tramite un uso anomalo delle risorse piuttosto che tramite il testo delle query, query_thread_log è estremamente prezioso per il rilevamento avanzato delle minacce.

3. system.part_log — Ciclo di Vita delle Parti, Fusioni e Mutazioni

SELECT event_time, event_type, part_name, rows

FROM system.part_log

ORDER BY event_time DESC

LIMIT 20;

Critico per l’analisi forense di mutazioni e fusioni, in linea con Data-Inspired Security.

Dettagli Aggiuntivi

system.part_log cattura le trasformazioni fisiche dei dati, fondamentale perché ClickHouse riscrive frequentemente i dati durante fusioni e mutazioni.

Questo log aiuta a rispondere a domande come:

- È stata eseguita una mutazione nel momento di un possibile manomissione?

- Una fusione ha riscritto o cancellato dati inaspettatamente?

- Un’operazione DROP PART è stata attivata manualmente o automaticamente?

Durante le indagini, questo log serve a validare se i dati archiviati corrispondono effettivamente a quanto riportato dai record di audit.

4. system.text_log — Eventi di Autenticazione e a Livello Server

SELECT event_time, message

FROM system.text_log

WHERE message ILIKE '%Authentication%'

ORDER BY event_time DESC;

Supporta l’analisi delle cause profonde relative alle regole di sicurezza derivate da Database Firewall e Security Rules.

Dettagli Aggiuntivi

system.text_log include messaggi quali:

- tentativi di autenticazione falliti

- password errate

- avvertimenti del server

- errori nei task di background

- errori di permesso negato

Questo lo rende essenziale per:

- rilevare tentativi di brute-force

- identificare applicazioni mal configurate

- tracciare guasti nelle pipeline di dati in background

- correlare accessi sospetti con query eseguite

Spesso è il primo posto dove gli auditor cercano in caso di accessi non autorizzati.

5. system.query_views_log — Trigger delle Materialized View

SELECT event_time, view, query

FROM system.query_views_log

ORDER BY event_time DESC;

Utile per i flussi di lavoro di lineage combinati con Data Discovery.

Dettagli Aggiuntivi

Le materialized view spesso automatizzano flussi ETL sensibili.

Questo log consente ai team di:

- tracciare quando sono avvenute trasformazioni downstream dei dati

- verificare se una vista è stata attivata in modo imprevisto

- analizzare se dati sensibili si sono mossi negli strati analitici

- auditare trasformazioni che avvengono “dietro le quinte”

Per i team di conformità, questo è fondamentale perché le materialized view possono replicare silenziosamente PII/PHI, rendendo obbligatorio il controllo.

Estendere l’Auditing di ClickHouse con DataSunrise

DataSunrise trasforma la telemetria grezza di ClickHouse in un sistema coeso di auditing, sicurezza e conformità — descritto in dettaglio in Data Audit, Learning Rules and Audit e nel framework Compliance Manager.

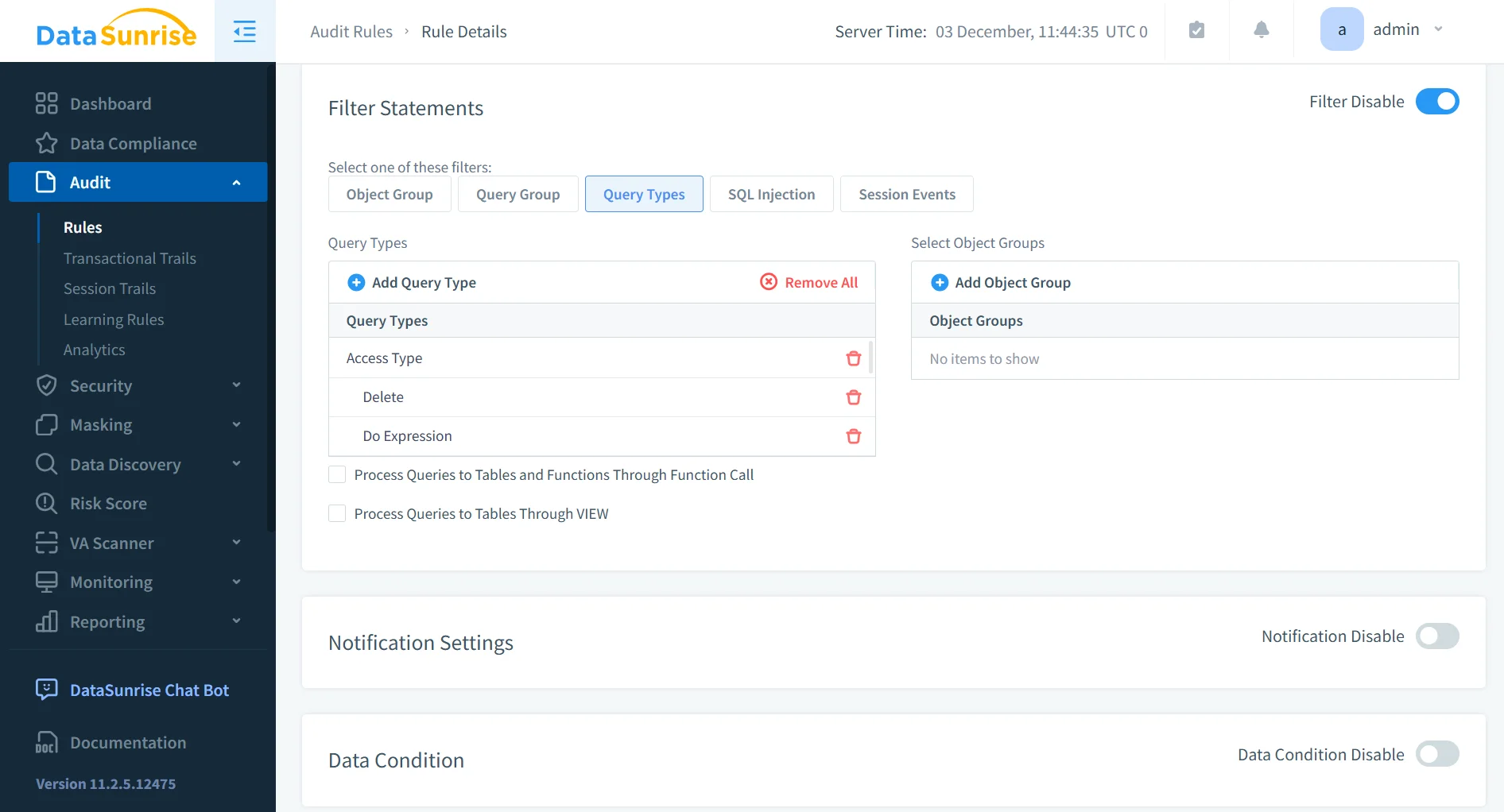

1. Gestione Centralizzata delle Regole di Audit

DataSunrise consente indirizzamenti precisi attraverso:

- tabelle, schemi e colonne

- ruoli utente e account di sistema

- classificazioni PII/PHI collegate a Informazioni Personali

- separazione tra DDL e DML

- trigger basati su regex o su comportamento

Questo sistema si integra con Politiche di Sicurezza e Controlli di Accesso per garantire un’applicazione coerente.

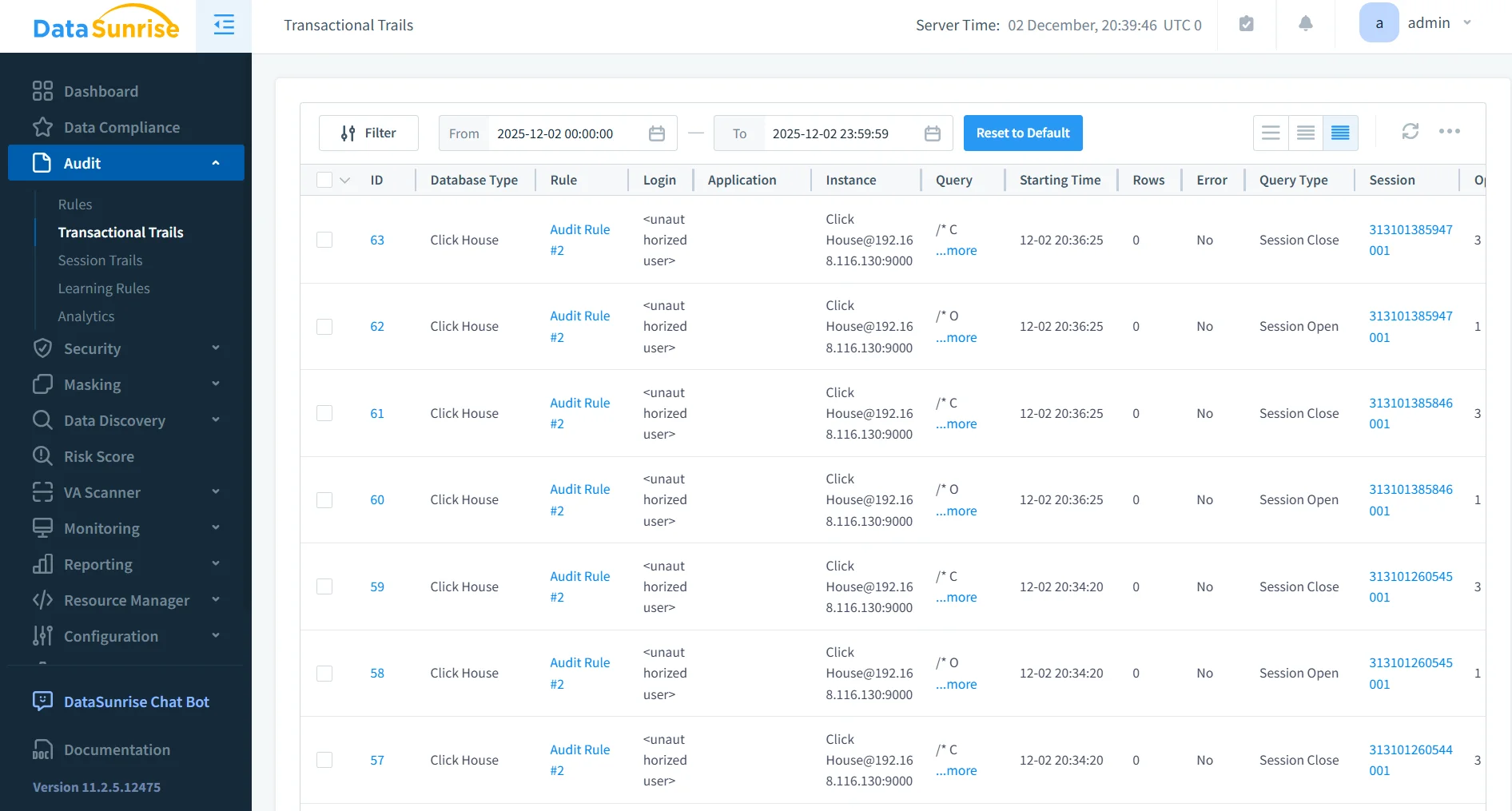

2. Audit Trail Unificato a Livello di Cluster

Consolidando tutte le:

- query

- modifiche di privilegi

- eventi di autenticazione

- fusioni, mutazioni

- processi attivati dalle viste

DataSunrise elimina la frammentazione dei log. Questo riflette le migliori pratiche descritte in:

Migliora significativamente la prontezza forense e l’osservabilità su tutto il cluster.

3. Tracciamento Arricchito dei Dati Sensibili

Attraverso Dynamic Data Masking, Static Data Masking e In-Place Masking, DataSunrise registra:

- se un utente ha ricevuto campi mascherati o non mascherati

- la categoria di sensibilità di ogni campo accessato

- l’impatto dell’esposizione per sessione

Questo rafforza l’allineamento con la conformità a PCI DSS e HIPAA Technical Safeguards.

4. Rilevamento delle Minacce e Analisi del Comportamento

DataSunrise estende l’auditing con:

- rilevazione di SQL injection come illustrato in Protezione da SQL Injection

- rilevazione di anomalie comportamentali da User Behavior Analysis

- rilevamento di abusi di privilegi

- segnali di minacce correlate tra database

Ciò trasforma ClickHouse dal semplice logging passivo a un’applicazione attiva della sicurezza in linea con Threat Detection.

5. Reporting Automattizzato per la Conformità

Usando il Compliance Manager, vengono generati report per GDPR, HIPAA, PCI DSS e SOX. Questi pacchetti includono:

- cronologia completa degli accessi

- analisi dell’esposizione dei dati

- sintesi delle applicazioni delle regole di sicurezza

- score ponderati sul rischio degli eventi

Questa automazione riflette strategie di conformità più ampie definite in Regolamenti sulla Conformità dei Dati.

Impatto sul Business

| Beneficio | Descrizione |

|---|---|

| Migliore Visibilità del Cluster | DataSunrise unifica la telemetria di ClickHouse in un audit trail completo e trasversale ai nodi. |

| Applicazione della Sicurezza in Tempo Reale | Le minacce vengono rilevate e mitigate prima che si verifichi l’esposizione. |

| Riduzione del Carico sull’Ingegneria | Elimina l’analisi manuale dei log e gli script di correlazione. |

| Prove di Audit Affidabili e Immutabili | Costruisce registrazioni pronte per l’audit accettate da auditor e team di conformità. |

Questi benefici sono in linea con le misure operative descritte in Protezione Continua dei Dati, Gestione dei Dati e Valore dei Dati.

Conclusione

I log nativi di ClickHouse forniscono una telemetria dettagliata ma mancano della correlazione, della struttura e del contesto di conformità necessari per un auditing di livello enterprise. DataSunrise colma queste lacune con la gestione centralizzata delle regole, prove di audit arricchite, rilevamento in tempo reale, applicazione della mascheratura e reporting normativo. Con DataSunrise, le organizzazioni possono mantenere analisi ad alte prestazioni garantendo audit trail completi, affidabili e allineati alle regolamentazioni.