Come Automatizzare la Conformità dei Dati per TiDB

Introduzione

TiDB è un database SQL distribuito ottimizzato per l’Hybrid Transactional and Analytical Processing (HTAP), ampiamente utilizzato in settori come SaaS, fintech e retail. In questa guida, imparerai come automatizzare la conformità dei dati per TiDB utilizzando i controlli di accesso nativi e DataSunrise come livello di automazione—aiutandoti a rispettare i requisiti di GDPR, HIPAA, SOX e PCI DSS.

Passo 1: Scoprire i Dati Sensibili

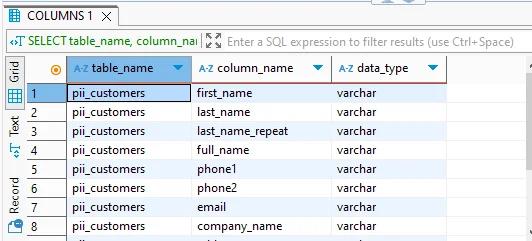

Il primo passo per automatizzare la conformità è identificare dove risiedono i dati sensibili. TiDB non fornisce funzionalità di scoperta integrate, quindi spesso si utilizzano query manuali come quella seguente per trovare colonne con nomi che suggeriscono dati personali identificabili (PII):

Esempio di Codice:

SELECT table_name, column_name

FROM information_schema.columns

WHERE column_name REGEXP 'email|name|address|card|phone';

Questo approccio funziona, ma è limitato ai modelli di denominazione e non scala bene su schemi grandi o in evoluzione.

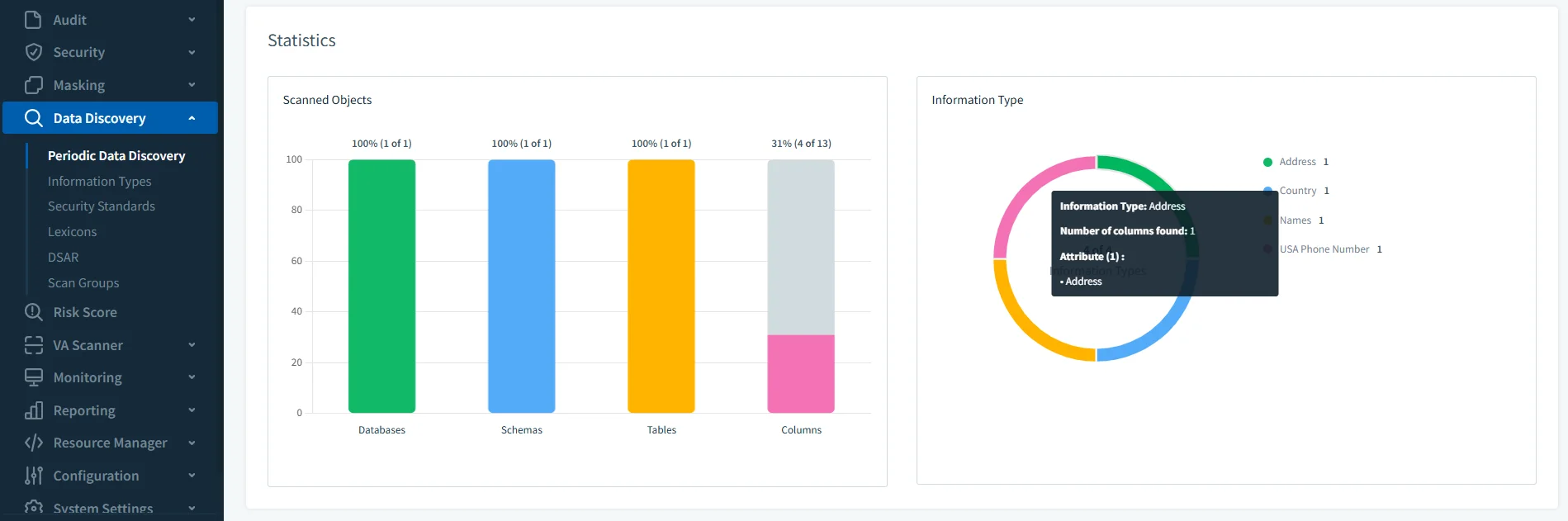

Il motore di scoperta di DataSunrise automatizza questo processo eseguendo la scansione della struttura del database TiDB e analizzando i metadati e i valori di esempio (dove consentito). Utilizza una combinazione di:

- Regole basate su pattern (ad esempio regex per SSN, email, numeri di carte)

- Corrispondenza con dizionari (es. per nomi, titoli di lavoro, liste di paesi)

- Tag personalizzati (es. per campi specifici del settore come codici medici o numeri di conto)

Una volta completata la scansione, DataSunrise:

- Classifica ed etichetta le colonne come PII, PHI, dati finanziari, ecc.

- Riepiloga i risultati in un report di conformità

- Consente l’esportazione dei risultati per documentazione o usi successivi

- Alimenta automaticamente le colonne identificate nelle regole di mascheramento e di allerta

Puoi programmare le scansioni di scoperta in modo che vengano eseguite regolarmente—assicurando che nuove colonne aggiunte o modifiche allo schema vengano continuamente valutate senza intervento manuale. Questo trasforma il processo di conformità da occasionale a completamente proattivo.

Utilizzando scansioni automatizzate, riduci gli errori umani e automatizzi la conformità dei dati per TiDB in modo scalabile e ripetibile.

Passo 2: Definire le Regole di Accesso

TiDB supporta la creazione di utenti e l’assegnazione di privilegi in modo compatibile con MySQL. Puoi creare utenti e concedere permessi a livello di schema o tabella come mostrato di seguito.

Esempio di Codice:

CREATE USER 'auditor'@'%' IDENTIFIED BY 'SecurePass123!';

GRANT SELECT ON customer_data.* TO 'auditor'@'%';

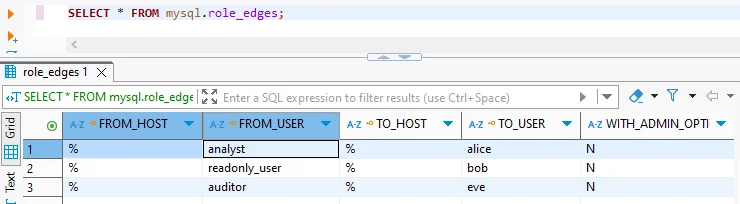

Per ridurre i rischi e mantenere la conformità, segui il principio del privilegio minimo. Gli utenti dovrebbero poter accedere solo ai dati di cui hanno bisogno, e nient’altro. TiDB supporta inoltre l’eredità di ruoli di base, che puoi verificare usando:

Esempio di Codice:

SELECT * FROM mysql.role_edges;

Questo consente un controllo accessi di base ma manca di applicazioni basate sul contesto della sessione, posizione o comportamento. È qui che DataSunrise aggiunge un valore critico.

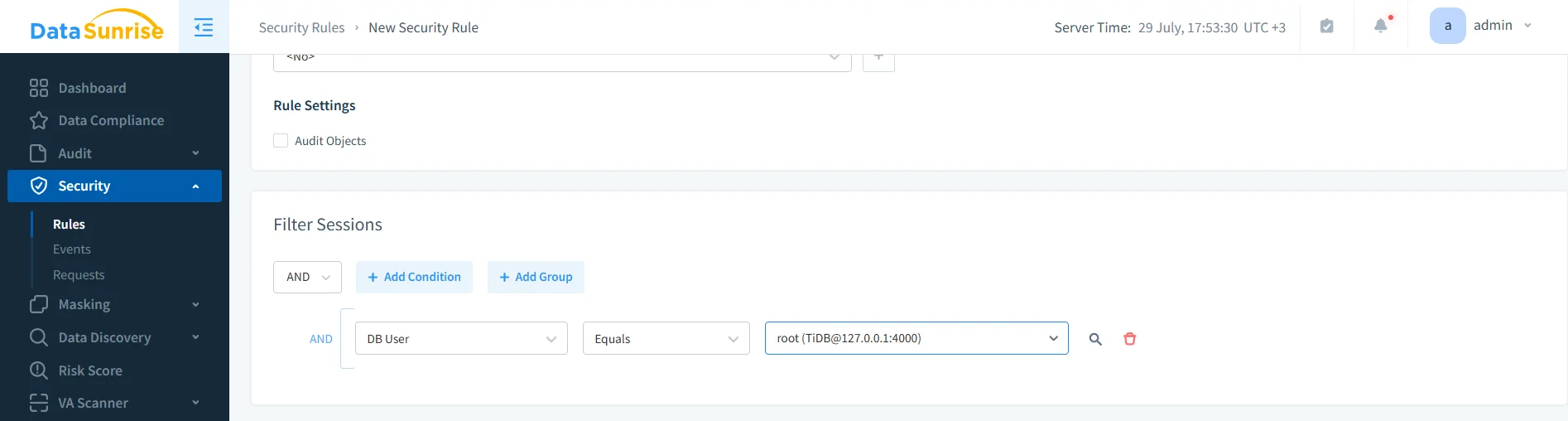

DataSunrise applica politiche di accesso in modo dinamico a livello proxy, offrendo un controllo più fine senza modificare TiDB stesso:

- Maschera o blocca dati per utenti o ruoli basati sull’origine di accesso, orario o tipo di client (es. strumento BI vs CLI)

- Applica regole di mascheramento basate su combinazioni di utente, indirizzo IP, schema o tabella

- Garantisce isolamento multi-tenant in ambienti condivisi limitando query cross-schema

- Usa politiche per rilevare abusi, ad esempio un analista dati che tenta di SELECT intere tabelle utenti

Questi controlli di accesso si configurano tramite un’interfaccia web o API, facilitando per i team di sicurezza la revisione e modifica delle regole senza dover usare solo SQL. Combinato a mascheramento e allerta forma uno strato di controllo robusto per la governance degli accessi.

Passo 3: Abilitare il Logging di Audit

Il logging di audit è essenziale per tracciare l’attività degli utenti, rilevare accessi non autorizzati e soddisfare i requisiti di tracciabilità secondo regolamentazioni come SOX e GDPR. Se vuoi automatizzare la conformità dei dati per TiDB, i trail di audit devono includere non solo i log di accesso ma anche politiche sensibili al contesto e allarmi.

Se utilizzi TiDB Enterprise Edition v7.1+, puoi configurare filtri e regole di audit per registrare eventi DML o di connessione:

Esempio di Codice:

SET GLOBAL tidb_audit_enabled = 1;

SET GLOBAL tidb_audit_log_format = 'json';

SET @filter = '{

"filter": [

{ "class": ["DML"], "status_code": [0] }

]

}';

SELECT audit_log_create_filter('dml_events', @filter);

SELECT audit_log_create_rule('dml_events', 'user@%', true);

Questi log vengono archiviati localmente in file JSON o di testo e devono essere analizzati manualmente o importati in piattaforme esterne per l’analisi. Inoltre, questa funzionalità non è disponibile in TiDB Community Edition.

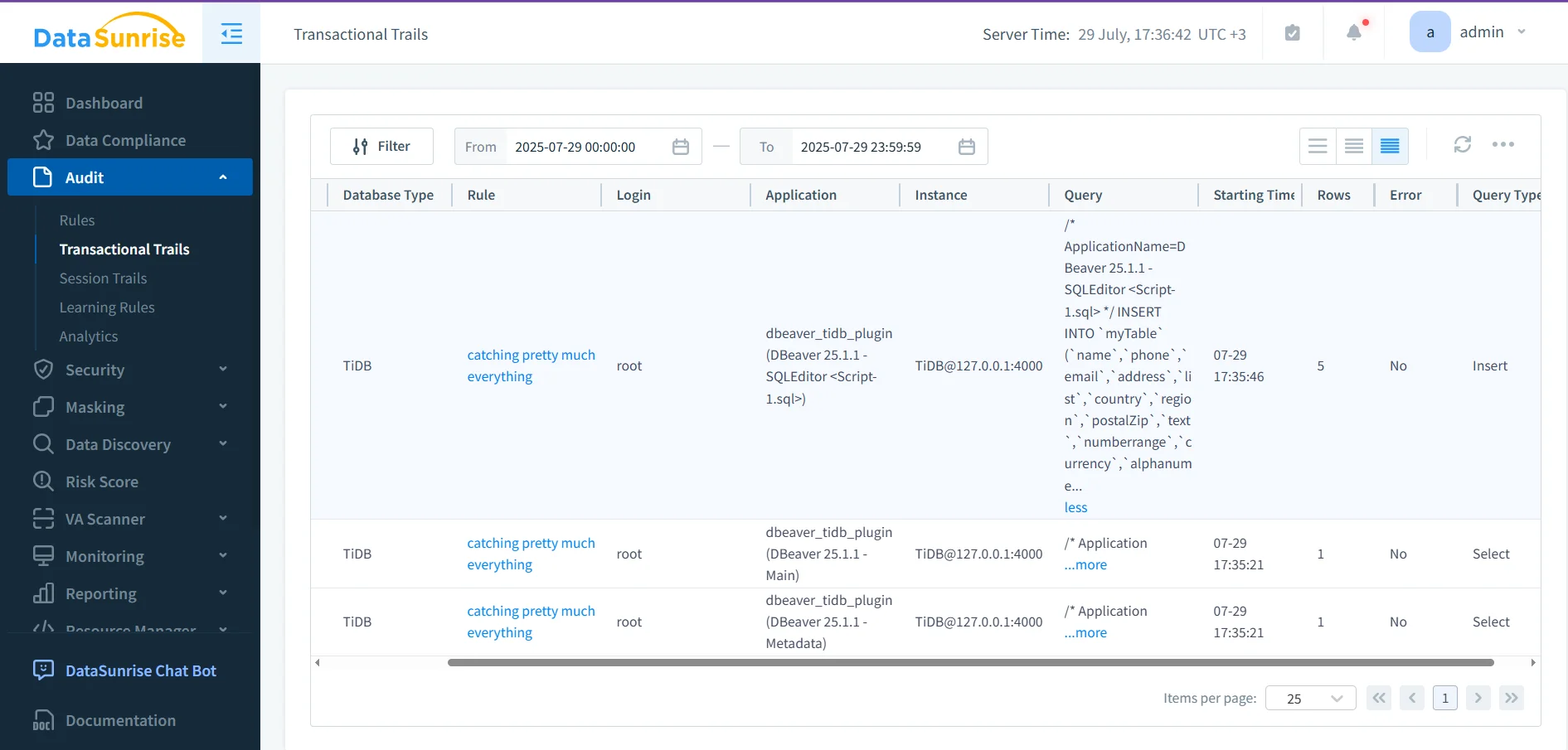

DataSunrise fornisce un motore centralizzato di logging di audit per tutte le edizioni TiDB—Community ed Enterprise. Cattura in tempo reale il traffico SQL senza necessità di modifiche al database.

Le principali funzionalità includono:

- Captura completa delle query SQL, incluso testo delle istruzioni, utente, IP, timestamp e tabelle coinvolte

- Logging delle variabili bindate, che consente visibilità sui valori reali passati nelle query parametrizzate

- Alerting in tempo reale per attività sospette, attivato da politiche personalizzabili

- Log ricercabili ed esportabili in formati JSON, CSV o PDF

- Integrazione con strumenti SIEM o dashboard di compliance via API o Webhook

Poiché DataSunrise opera a livello di proxy, vede tutto il traffico delle query in modo coerente—anche in più cluster TiDB—rendendolo ideale per ambienti distribuiti o ibridi che necessitano di una copertura uniforme di audit.

Passo 4: Applicare il Mascheramento dei Dati

Molte normative per la protezione dei dati richiedono che i campi sensibili—come identificatori personali o informazioni di pagamento—vengano mascherati o anonimizzati durante l’accesso, specialmente per utenti che non necessitano di vedere i valori completi. TiDB, pur essendo potente in termini di prestazioni e scalabilità, non offre supporto nativo per il mascheramento dinamico o statico dei dati.

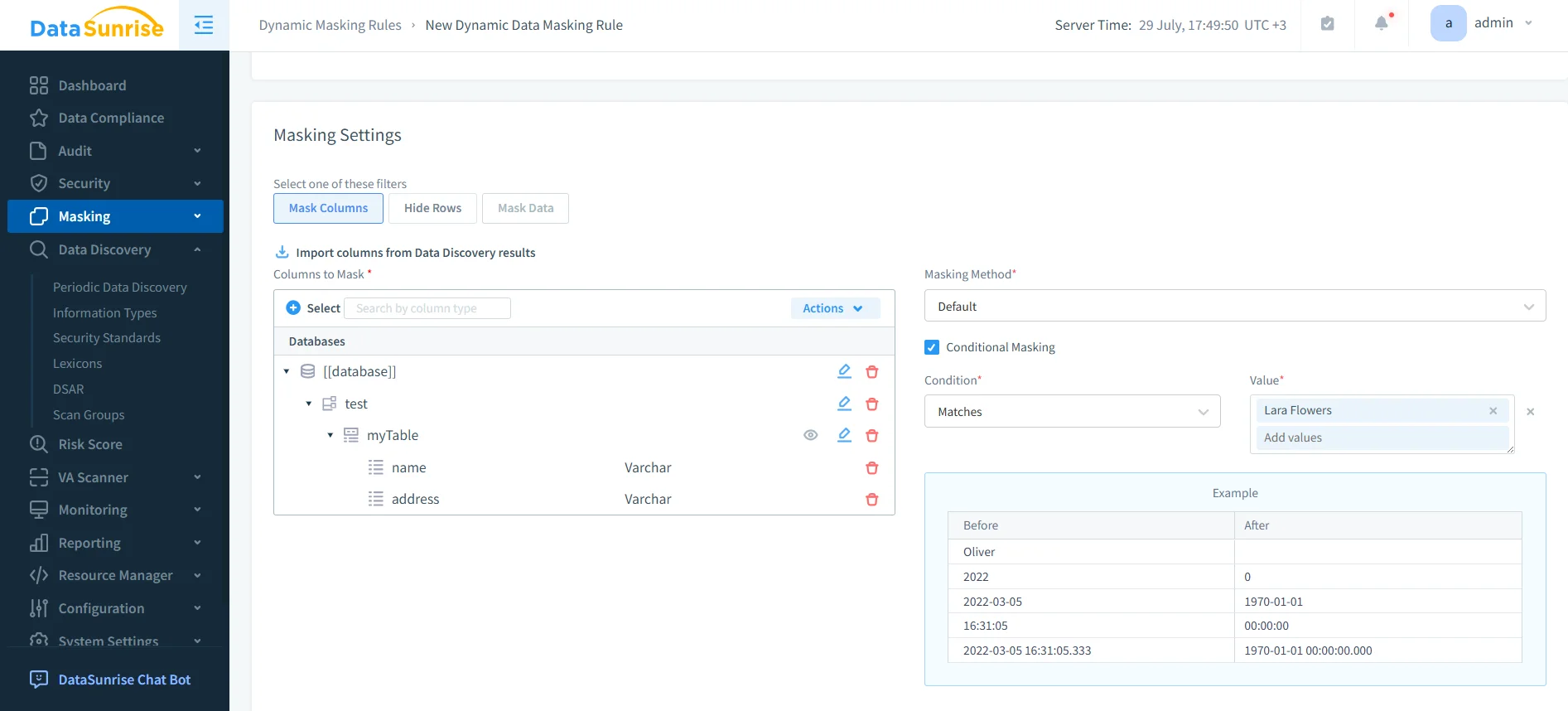

DataSunrise colma questa lacuna di conformità applicando politiche di mascheramento a livello proxy. Essendo posizionato tra le tue applicazioni e TiDB, DataSunrise può modificare i risultati delle query in tempo reale—senza alterare lo schema del database o la logica delle query.

Le opzioni di mascheramento supportate includono:

- Mascheramento completo, che sostituisce i valori interamente (es. con

****) - Mascheramento parziale, come mostrare solo le ultime 4 cifre di un numero di carta

- Redazione basata su regex, per gestire dati strutturati come email o numeri di telefono

- Sostituzione casuale o con valore nullo, per supportare ambienti sicuri di test e analisi

- Mascheramento condizionale, basato sul contesto della sessione (utente, IP, schema, ruolo)

Le regole di mascheramento si definiscono tramite GUI e entrano in vigore immediatamente, permettendo di testare modifiche e monitorare l’impatto in tempo reale. Questo consente ai team di soddisfare i requisiti di mascheramento di framework come GDPR, HIPAA e PCI DSS—senza dover modificare la propria istanza TiDB o le applicazioni client.

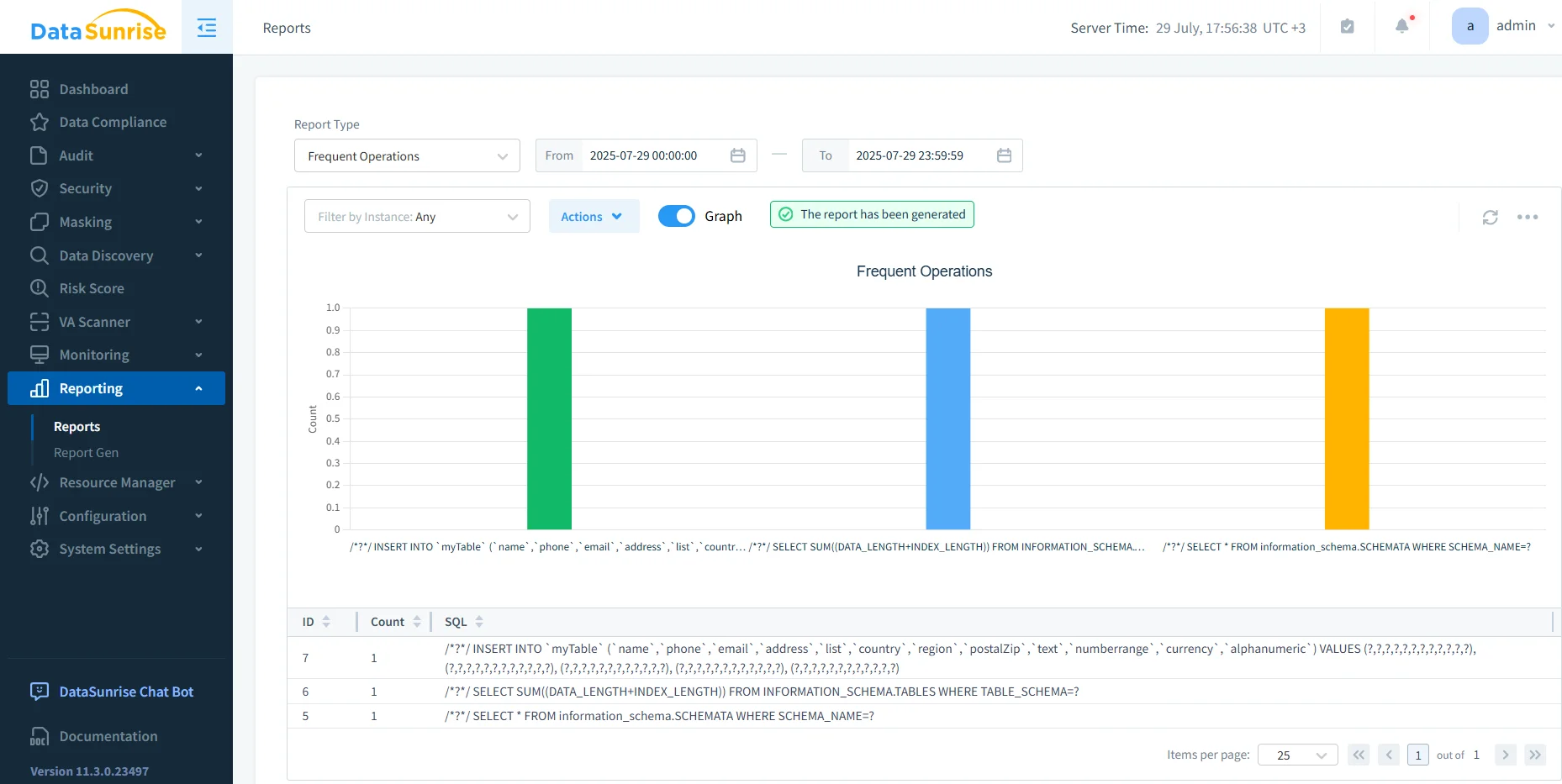

Passo 5: Pianificare Report e Allerte

Quando le politiche di accesso e le regole di mascheramento sono in atto, mantenere la conformità diventa un compito di monitoraggio continuo. DataSunrise supporta questo permettendo di generare report pianificati e configurare allerte in tempo reale basate su violazioni di politiche o attività sospette.

Con pochi clic puoi:

- Automatizzare report di conformità giornalieri o settimanali che coprono attività utente, copertura del mascheramento e audit trail

- Esportare dati in formati PDF, CSV o JSON per audit esterni o revisioni interne

- Impostare regole di allerta flessibili per notifiche istantanee via Slack, Teams, email o webhook

Pianificare report e configurare regole di allerta ti aiuta ad automatizzare la conformità dei dati per TiDB con un ridotto intervento manuale.

Tabella Riassuntiva

| Attività | TiDB Nativo | Vantaggio DataSunrise |

|---|---|---|

| Scoprire campi sensibili | SQL Manuale | ✅ Automatizzato + esportabile |

| Definire regole di accesso | ✅ GRANT di base | ✅ + Mascheramento per utente/IP/contesto |

| Abilitare logging di audit | Solo Enterprise | ✅ Tutte le edizioni, allerte in tempo reale |

| Applicare mascheramento dati | ❌ | ✅ Dinamico, non intrusivo |

| Pianificare report di conformità | ❌ | ✅ Con punteggi di rischio + filtri |

Conclusione: Automatizzare la Conformità dei Dati per TiDB End-to-End

Automatizzare la conformità in TiDB inizia con la scoperta e il controllo degli accessi, ma non si ferma qui. Funzionalità come il mascheramento dinamico, l’alerting in tempo reale e la reportistica programmata sono fondamentali per rispettare le normative moderne sulla privacy dei dati.

DataSunrise aggiunge queste capacità senza richiedere modifiche alle tue applicazioni o alla configurazione di TiDB—rendendolo un potente livello di automazione per la conformità.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora