Come Gestire la Conformità per TiDB

TiDB è un database SQL distribuito progettato per carichi di lavoro in tempo reale con una forte compatibilità MySQL. Il suo motore ibrido di elaborazione transazionale e analitica (HTAP) lo rende attraente per fintech, e-commerce e ambienti SaaS ad alta scala. Tuttavia, gli obblighi di conformità secondo GDPR, HIPAA, SOX e PCI DSS richiedono più della sola scalabilità—esigono visibilità, controllo e auditabilità.

Questa guida spiega come gestire la conformità negli ambienti TiDB utilizzando funzionalità native e come DataSunrise potenzia queste capacità con automazione delle policy, protezione in tempo reale e reportistica di livello enterprise.

Perché la Gestione della Conformità è Fondamentale

Le aziende che non rispettano gli obblighi di conformità hanno subito sanzioni ingenti:

Ad agosto 2024, Uber è stata multata per 290 milioni di € (~324 milioni di $) dall’Autorità Olandese per la Protezione dei Dati per il trasferimento illecito di dati dei conducenti negli Stati Uniti senza adeguate tutele, secondo CBS News.

Nel dicembre 2024, Meta (Facebook) ha ricevuto una multa di 251 milioni di € (~263 milioni di $) dalla Commissione per la Protezione dei Dati Irlandese a seguito di una violazione dei dati utente che ha interessato circa 29 milioni di account, come riportato da The Record.

Secondo un rapporto sulle multe GDPR 2025 di DLA Piper, le sanzioni complessive in Europa nel 2024 hanno raggiunto i 1,2 miliardi di €, con penalità cumulative dal 2018 che si avvicinano a 6 miliardi di €.

Questi casi di alto profilo evidenziano che la non conformità non è solo teorica—può e comporta costi per le organizzazioni di centinaia di milioni in sanzioni, senza contare il danno reputazionale e la perdita di fiducia da parte dei clienti.

Funzionalità Native di Conformità in TiDB

TiDB include diversi strumenti per l’audit logging, il controllo degli accessi e il recupero dati. Alcune funzionalità richiedono deployment Enterprise o Cloud.

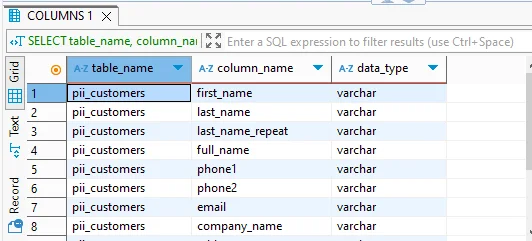

Scoperta Manuale dei Dati Sensibili — Tutte le edizioni

È possibile identificare manualmente le colonne che probabilmente contengono dati sensibili (come email, numeri di telefono, SSN, ecc.) usando una semplice query REGEXP sulla tabella information_schema.columns:

SELECT table_name, column_name

FROM information_schema.columns

WHERE table_schema = 'your_db'

AND column_name REGEXP 'email|phone|ssn|card|name';

Questo aiuta a evidenziare potenziali campi PII/PHI che potrebbero richiedere mascheramento o controlli di accesso più rigidi.

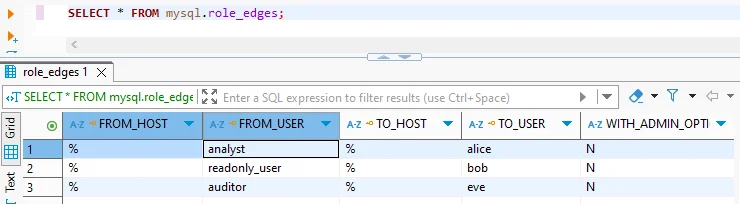

Controllo Accessi Basato su Ruoli — Tutte le edizioni

TiDB supporta ruoli conformi allo standard SQL per semplificare la gestione dei privilegi. Ecco come creare un ruolo di sola lettura e assegnarlo a un utente:

CREATE ROLE read_only;

GRANT SELECT ON your_db.* TO read_only;

CREATE USER 'auditor'@'%' IDENTIFIED BY 'StrongPass!';

GRANT read_only TO 'auditor'@'%';

Questo snippet definisce un ruolo riutilizzabile read_only, gli concede accesso minimo e lo applica all’utente auditor—abilitando un rigido controllo dei privilegi basato su ruoli in TiDB.

Audit Logging — Solo Enterprise/Cloud v7.1+

TiDB Enterprise include audit logging integrato per tracciare l’attività degli utenti, inclusi accessi falliti, modifiche DDL e altre operazioni sensibili. Di seguito un esempio per abilitare l’audit logging, filtrare i tentativi di login falliti e attivare l’output JSON con redazione:

SET GLOBAL tidb_audit_enabled = 1;

SET @f = '{

"filter": [

{ "class": ["CONNECT"], "status_code": [0] }

]

}';

SELECT audit_log_create_filter('fail_logins', @f);

SELECT audit_log_create_rule('fail_logins', 'user@%', true);

SET GLOBAL tidb_audit_log_format = 'json';

SET GLOBAL tidb_audit_log_redacted = ON;

Questa configurazione cattura i tentativi di connessione falliti e li memorizza in formato JSON con valori sensibili redatti—ideale per soddisfare i requisiti di conformità senza esporre credenziali o PII nei log.

Ripristino Point-in-Time (PITR) — Community (v6.3+) e Enterprise

TiDB supporta il ripristino point-in-time utilizzando backup dei log e completi—essenziali per recuperare da perdite accidentali o modifiche dannose. L’esempio sotto avvia un backup di log in background e ripristina il database a un timestamp specifico:

tiup br log start --task-name=finance --pd="${PD_IP}:2379" \

--storage='s3://backup/finance'

tiup br restore point --pd="${PD_IP}:2379" \

--storage='s3://backup/finance' \

--full-backup-storage='s3://backup/full' \

--restored-ts '2025-07-15 00:00:00+0000'

Questo approccio combina backup continui dei log con snapshot completi, consentendo un recupero preciso a qualsiasi momento nel tempo—cruciale per conformità, disaster recovery e integrità degli audit trail.

Come DataSunrise Potenzia la Conformità in TiDB

DataSunrise è una piattaforma di sicurezza dati basata su proxy che estende le funzionalità native di TiDB con automazione e visibilità specifiche per la conformità.

Mentre TiDB offre una solida base per logging e recupero, DataSunrise costruisce su questa con un livello di sicurezza proxy completo. Aggiunge protezione in tempo reale, automazione e visibilità su flussi di dati sensibili—senza richiedere modifiche alle applicazioni o ai database.

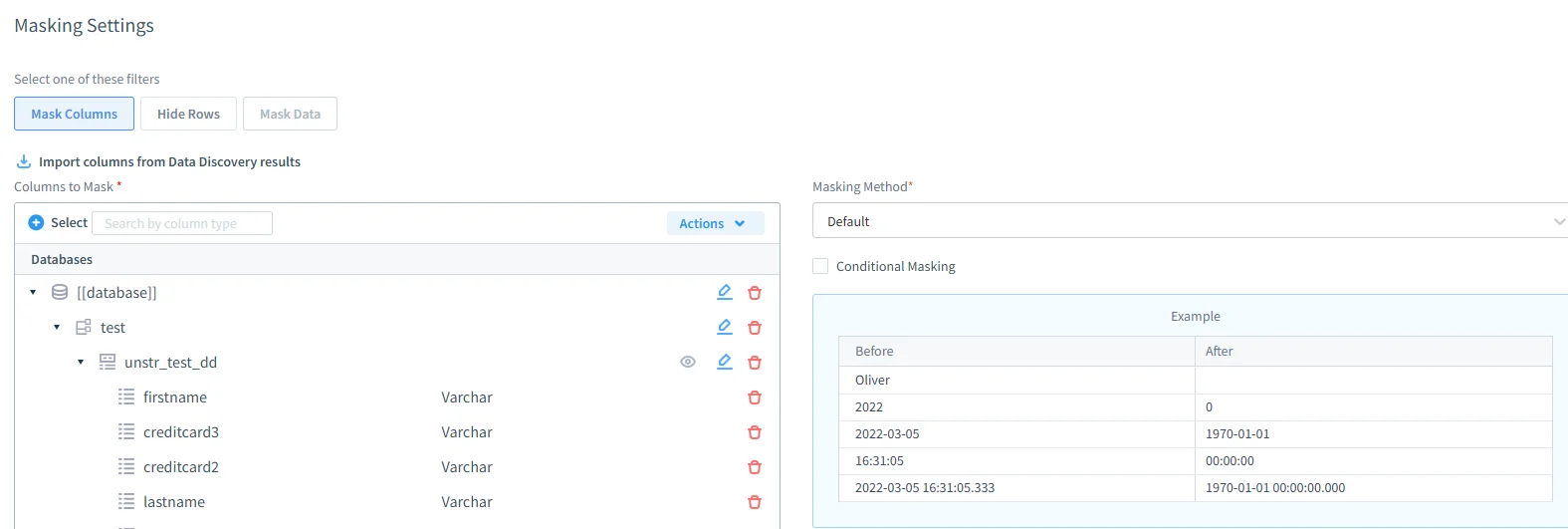

Mascheramento Dinamico dei Dati

Supporta mascheramento completo, parziale, regex, annullamento e basato su sostituzioni, come descritto in panoramica del Mascheramento Dinamico dei Dati di DataSunrise.

Le regole di mascheramento possono essere applicate per utente, IP, schema o contesto di query — tutto senza modifiche all’applicazione o al database stesso.

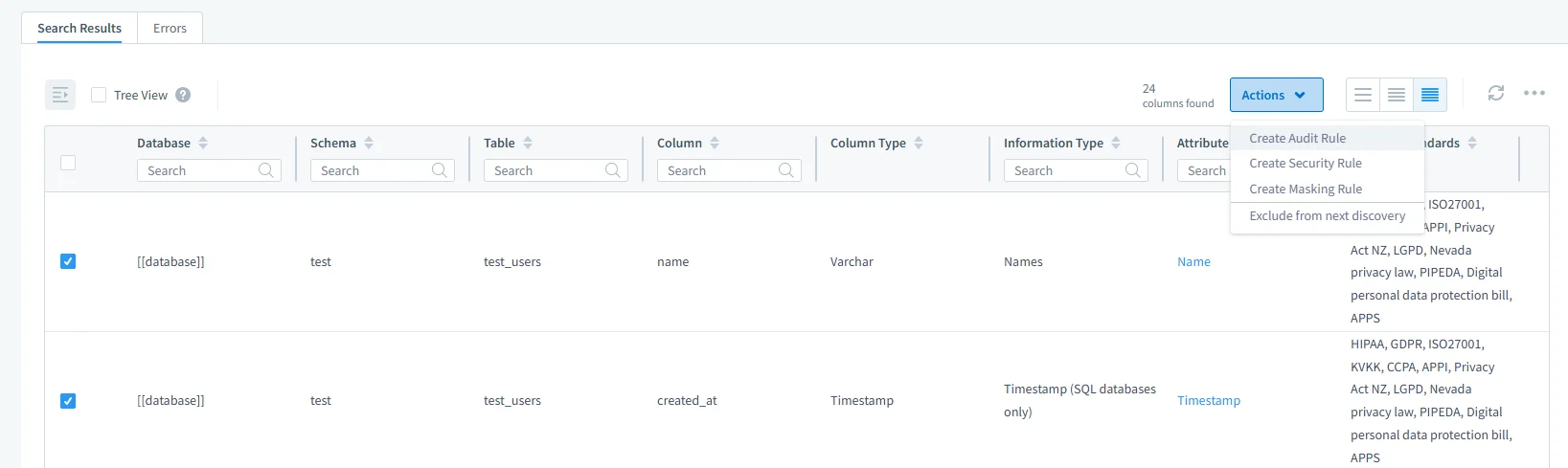

Scoperta dei Dati Sensibili

Utilizza sia il riconoscimento di pattern sia tecniche basate su dizionari per scoprire PII e PHI.

Le colonne sensibili possono essere etichettate, classificate ed esportate in report pronti per audit.

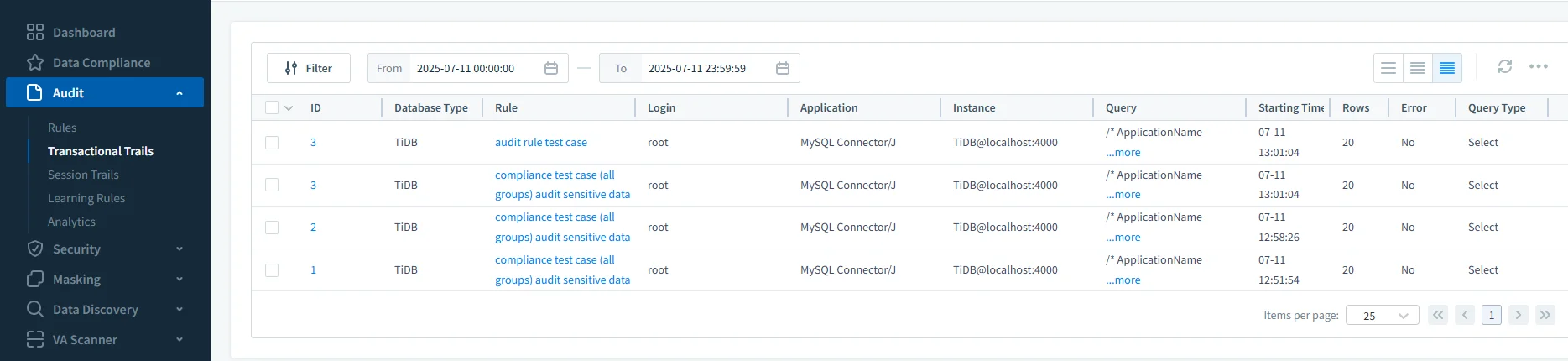

Avvisi in Tempo Reale e Audit Trail

Cattura le query con valori delle variabili bind per un contesto completo.

Supporta avvisi in tempo reale tramite Slack, Microsoft Teams, Webhook e Email.

Fornisce un logging e filtraggio unificato dell’audit su TiDB e altre fonti dati.

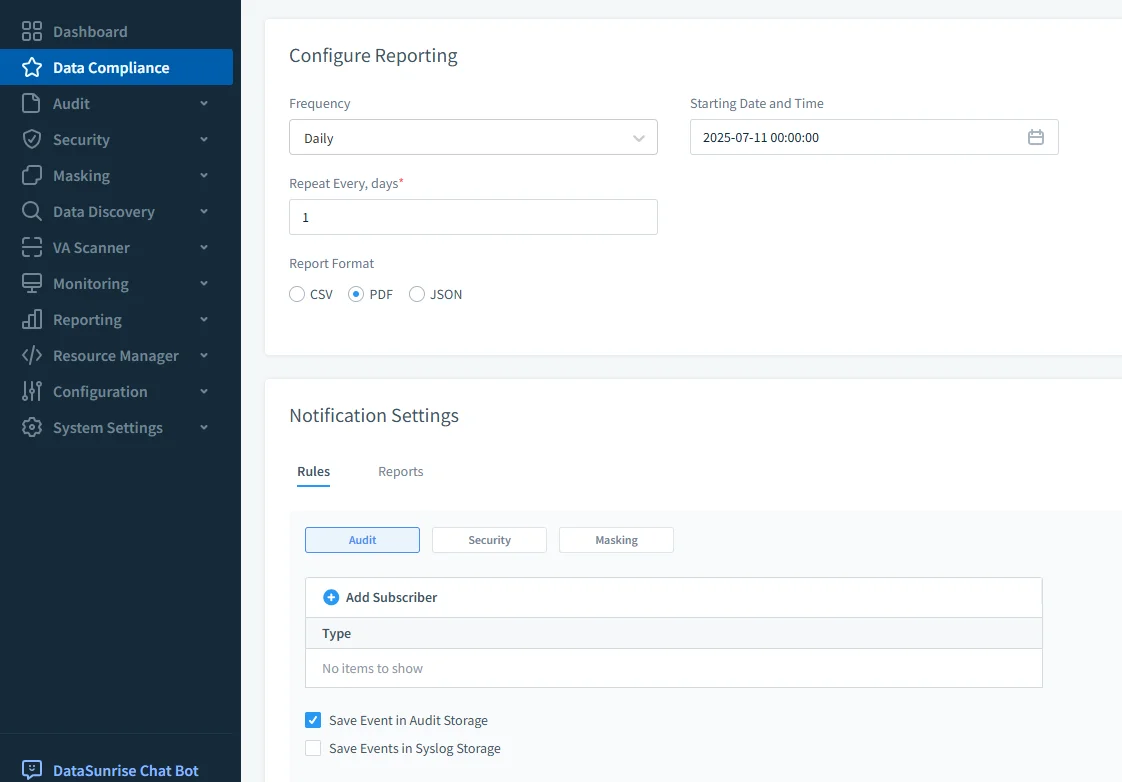

Reportistica sulla Conformità

Permette di programmare scansioni regolari di conformità e generare report esportabili (PDF, CSV, JSON).

I report possono essere filtrati per intervallo temporale, utente, ruolo o pattern di accesso — ideale per generare documentazione di conformità.

Passi per Gestire la Conformità in TiDB

| Passo | Descrizione |

|---|---|

| 1. Classificare i Dati Sensibili | Utilizzare query SQL su INFORMATION_SCHEMA o la scoperta di DataSunrise per individuare campi PII/PHI. |

| 2. Definire le Policy di Accesso | Configurare utenti, ruoli e comandi GRANT per applicare il principio del minimo privilegio. |

| 3. Abilitare il Logging | Attivare l’audit logging nativo nella Enterprise Edition o i log delle query generali/lente nella Community Edition. |

| 4. Monitorare l’Attività | Usare TiDB Dashboard o gli alert in tempo reale di DataSunrise per tracciare i comportamenti e rilevare anomalie. |

| 5. Applicare il Mascheramento dei Dati | Utilizzare il mascheramento dinamico di DataSunrise per proteggere output sensibili basati su ruoli o condizioni. |

| 6. Generare Audit Trail | Configurare filtri di audit (TiDB) o logging basato su regole (DataSunrise) per registrare eventi chiave. |

| 7. Programmati i Report | Produrre report periodici di audit e conformità in linea con GDPR, HIPAA, SOX o PCI DSS. |

| 8. Eseguire Backup e Prepararsi per Rollback | Utilizzare PITR in TiDB per ripristinare dati a uno stato specifico in caso di violazioni o guasti. |

Conclusione

TiDB offre una solida base per la conformità tramite controllo accessi, audit log e PITR. Tuttavia, soddisfare le esigenze regolamentari moderne richiede controlli dinamici, monitoraggio proattivo e gestione centralizzata delle policy.

DataSunrise colma queste lacune. Trasforma TiDB in una piattaforma pienamente conforme—supportando mascheramento dati, scoperta, alert e reportistica da un’interfaccia unica e intuitiva.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora