Come Garantire la Conformità per Amazon OpenSearch

Amazon OpenSearch è un elemento fondamentale per l’analisi dei log, l’osservabilità, il monitoraggio della sicurezza in stile SIEM e le applicazioni basate sulla ricerca. Questo lo rende anche un magnete per dati regolamentati: eventi di autenticazione, identificatori cliente, log operativi e payload delle applicazioni tendono a essere indicizzati “temporaneamente”… per poi rimanere lì per sempre.

Il problema della conformità è semplice: una volta che i dati regolamentati arrivano in OpenSearch, siete responsabili di dimostrare che essi sono gestiti correttamente. AWS fornisce il servizio gestito e gli elementi costitutivi per la sicurezza, ma la responsabilità della conformità rimane all’organizzazione che gestisce i dati. Per riferimento, vedere la panoramica del servizio su Amazon OpenSearch Service.

Questa guida spiega come costruire una postura di conformità difendibile per Amazon OpenSearch: come scoprire dati sensibili, imporre l’accesso con il minimo privilegio, ridurre l’esposizione con la mascheratura, raccogliere prove pronte per l’audit e automatizzare i report — senza compromettere i carichi di lavoro di ricerca.

Cosa Significa “Conformità” in un Ambiente OpenSearch

La conformità per OpenSearch non è un singolo interruttore da attivare. È un insieme di controlli continui che permettono di rispondere a domande di livello auditoriale:

- Dove si trovano i dati sensibili? (inventario e classificazione attraverso gli indici)

- Chi vi ha avuto accesso? (identità utente, ruolo, percorso di accesso e ambito)

- Cosa è stato esposto? (campi restituiti, controlli di visibilità, regole di mascheratura)

- Si può dimostrare l’applicazione delle regole? (tracce di audit + report ripetibili)

Se non potete produrre prove coerenti, non avete conformità — avete solo una raccolta di schermate di configurazione e buone intenzioni.

Passo 1: Scoprire e Classificare i Dati Sensibili negli Indici

Gli ambienti OpenSearch di solito crescono in modo organico: nuove app inviano log, pipeline arricchiscono documenti e gli indici si moltiplicano. I campi sensibili spesso compaiono in luoghi inaspettati (header, token, messaggi di errore, payload in testo libero). Prima di poter imporre la conformità, serve visibilità.

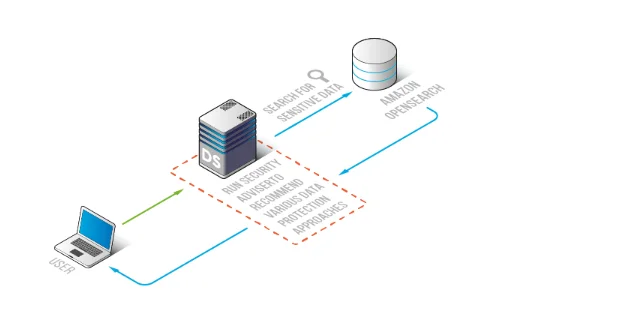

Iniziate con una scoperta automatizzata usando Data Discovery. Questo permette alle organizzazioni di scansionare il contenuto di OpenSearch alla ricerca di schemi e classificare elementi regolamentati come la Informazione Personale Identificabile (PII). Una volta ottenuti i risultati della classificazione, potete definire con precisione i controlli (per pattern di indice, campi e categorie di sensibilità), invece di fare supposizioni.

Flusso della scoperta dati sensibili: DataSunrise analizza il contenuto di OpenSearch per identificare campi regolamentati e costruire l’ambito di conformità.

La scoperta riduce anche la deriva della conformità. Non si vuole una “scansione una tantum” che diventa obsoleta non appena appare un nuovo indice.

Passo 2: Imporre la Governance e l’Accesso con Minimo Privilegio

La maggior parte del rischio OpenSearch deriva da accessi troppo ampi: account condivisi, pattern di indici troppo larghi e ruoli permissivi creati per “sbloccare l’analisi”. La conformità richiede l’opposto — accesso circoscritto a ruolo con chiara proprietà.

Una baseline pratica di governance include:

- Definire ruoli basati sulla funzione lavorativa usando il Controllo di Accesso Basato sui Ruoli (RBAC)

- Centralizzare permessi e revisioni dei percorsi tramite i Controlli di Accesso

- Allineare la politica con il Principio del Minimo Privilegio (niente ruoli “leggi tutto”)

Questo passo segna il momento in cui si smette di trattare OpenSearch come un servizio pubblico e si inizia a trattarlo come un sistema regolamentato. Ruoli e policy di accesso devono riflettere l’intento di business, non la comodità.

Passo 3: Ridurre l’Esposizione con la Mascheratura (Perché “Autorizzato” Non Significa “Bisogno dei Dati Grezzi”)

Il solo controllo degli accessi non è sufficiente quando gli utenti hanno giustificatamente bisogno di cercare, aggregare e fare troubleshooting — ma non hanno bisogno dei valori sensibili in chiaro. Questa è la differenza tra “accesso consentito” e “esposizione consentita”.

Per ridurre l’esposizione mantenendo la ricercabilità:

- Applicare la redazione a runtime utilizzando la Mascheratura Dinamica dei Dati in modo che i campi sensibili siano protetti nei risultati delle query

- Creare dataset più sicuri per analisi e ambienti non produttivi tramite la Mascheratura Statica dei Dati

La mascheratura è uno dei modi più rapidi per migliorare la postura di conformità perché limita direttamente il raggio d’azione di una fuga di dati — anche quando credenziali o ruoli sono abusati.

Passo 4: Raccogliere Prove Pronte per l’Audit (Non Solo Log di Sistema)

Gli auditor richiedono tracciabilità: chi ha cercato cosa, quali indici sono stati interrogati, quali campi sensibili sono stati toccati e se le policy sono state applicate. OpenSearch può emettere log, ma le prove di conformità tipicamente richiedono un auditing strutturato e coerente tra gli ambienti.

Costruite l’audit su tre livelli:

- Formalizzare gli obiettivi di audit usando un approccio Audit Guide (cosa loggare, perché e per quanto tempo conservarlo)

- Raccogliere eventi strutturati tramite i Audit Logs adatti per indagini e audit

- Mantenere tracciabilità immutabile con i Audit Trails che supportano i requisiti di prova per la conformità

Per le realtà e le considerazioni di configurazione specifiche dell’audit in OpenSearch, AWS documenta le opzioni di audit logging qui: Audit Logs Amazon OpenSearch Service. (Usatelo come base — ma non confondete i “log abilitati” con le “prove pronte per l’audit”).

Per rendere i dati di audit operativi (non solo archiviati), collegateli a un controllo continuo tramite il Monitoring dell’Attività del Database. Questo fornisce visibilità continua sui pattern di accesso e supporta una più rapida individuazione di violazioni di policy o comportamenti sospetti nelle query.

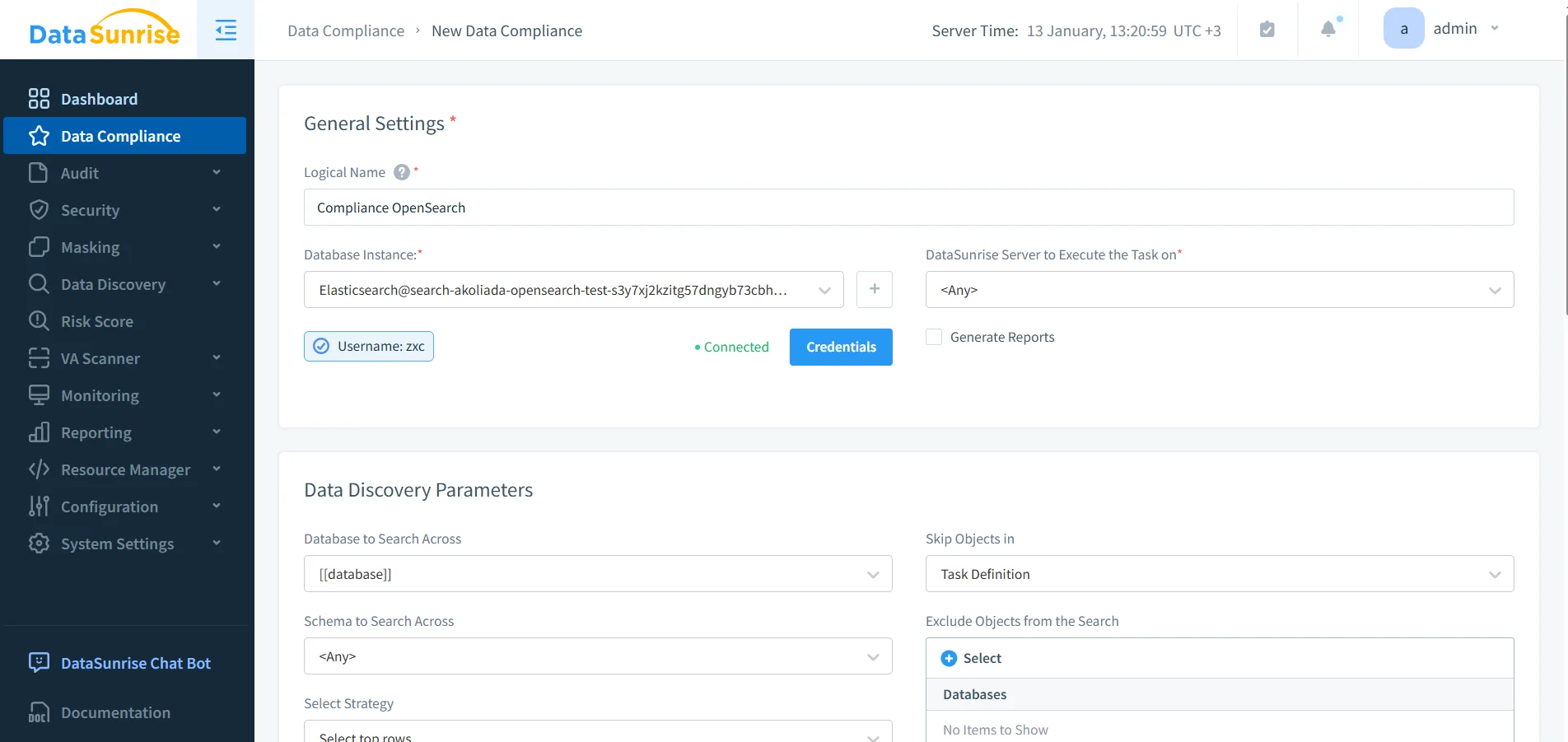

Configurazione delle regole di conformità per Amazon OpenSearch in DataSunrise per standardizzare l’applicazione e la raccolta delle prove.

Tabella di Controllo Conformità: Controlli Necessari vs Prove da Produrre

Utilizzate la matrice sottostante per verificare se il vostro programma di conformità OpenSearch sia effettivamente difendibile:

| Controllo di Conformità | Cosa Implementate in OpenSearch | Prove Attese dagli Auditor | Come DataSunrise Aiuta |

|---|---|---|---|

| Inventario Dati | Identificare indici e campi contenenti dati regolamentati | Risultati della scoperta, definizione dell’ambito, output della classificazione | Classificazione dati automatizzata e allineata alla conformità |

| Governance Accessi | Limitare chi può interrogare quali indici e campi | Mappature dei ruoli, revisioni degli accessi, documentazione del minimo privilegio | Policy centralizzate allineate alle aspettative del GDPR |

| Riduzione dell’Esposizione | Impedire che valori sensibili vengano restituiti in chiaro | Policy di mascheratura, risultati dei test, prova dell’applicazione | Flussi di mascheratura che supportano le salvaguardie HIPAA |

| Auditabilità | Registrare l’attività utente con contesto e conservazione | Log chi/cosa/quando, politiche di conservazione, resistenza alle manomissioni | Report audit allineati alla tracciabilità PCI DSS |

| Reporting | Produrre report di conformità ripetibili per gli audit | Report standardizzati, pacchetti di prove ricorrenti | Reportistica automatizzata tramite la generazione report |

Passo 5: Automatizzare il Reporting di Conformità e la Risposta Operativa

La conformità fallisce quando diventa un rituale manuale trimestrale. Reporting e governance devono essere continui e ripetibili. Usate i workflow di compliance automatizzati tramite il DataSunrise Compliance Manager per standardizzare la generazione delle prove e semplificare la preparazione agli audit attraverso ambienti diversi.

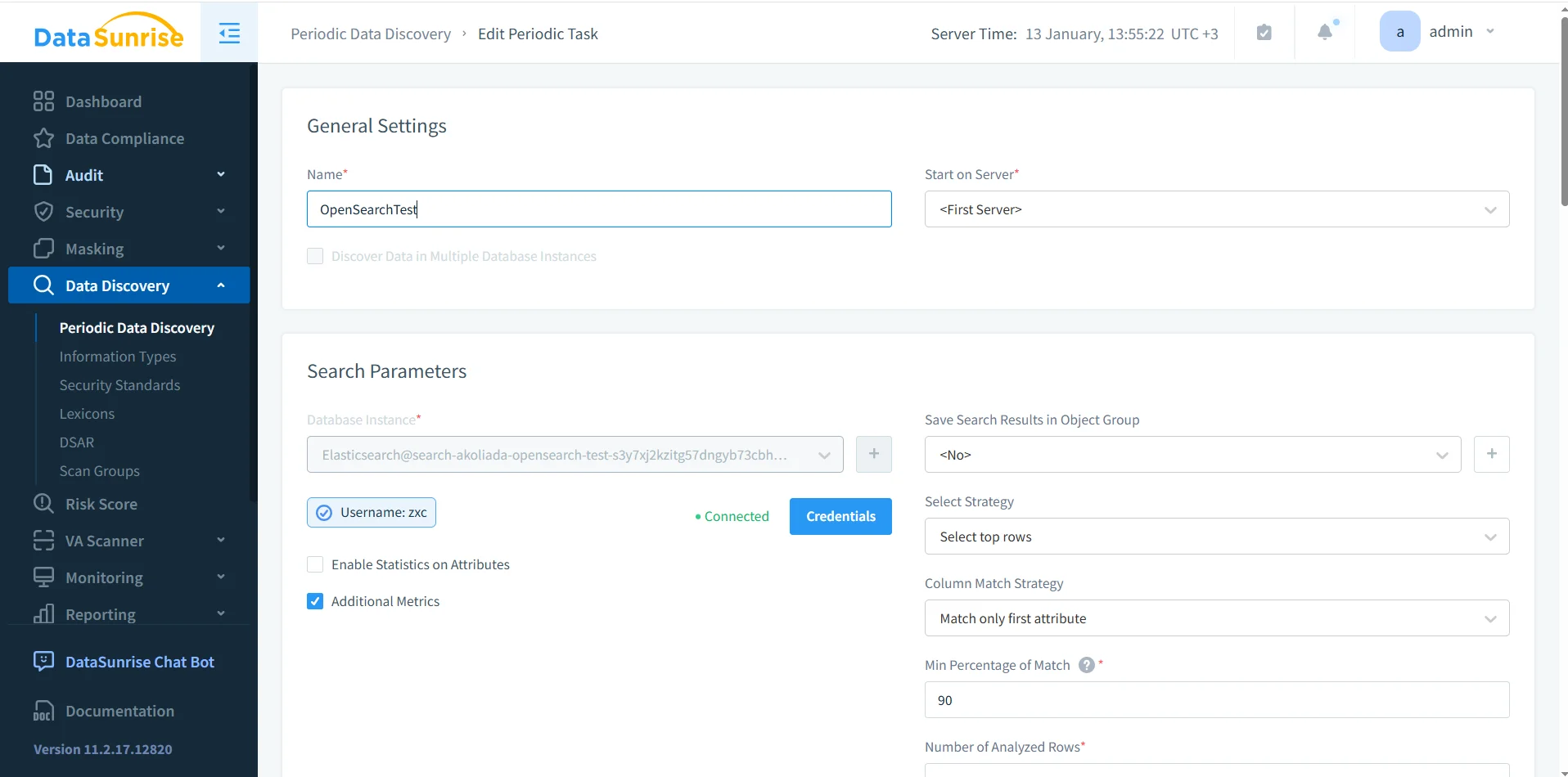

Per evitare incidenti come “non sapevamo che questo indice esistesse”, implementate attività di scoperta periodica e allineate i processi di rimedio in base al rischio. Abbinate i workflow di conformità con capacità di enforcement di sicurezza come il Database Firewall e la revisione continua della postura tramite la Valutazione delle Vulnerabilità.

Configurazione attività di scoperta periodica: scansioni ricorrenti mantengono aggiornato l’ambito di conformità di OpenSearch man mano che gli indici evolvono.

Conclusione: Rendere Continua la Conformità di OpenSearch, Non Eroica

Garantire la conformità per Amazon OpenSearch è in definitiva una questione di disciplina operativa: scoprire dati sensibili continuamente, imporre il minimo privilegio, ridurre l’esposizione con la mascheratura, raccogliere prove pronte per l’audit e automatizzare il reporting. OpenSearch può essere un componente conforme della vostra architettura — ma solo se gestito come un datastore regolamentato, non come una discarica per log “temporanei”.

DataSunrise abilita questa governance con scoperta centralizzata, applicazione delle policy, auditing, reportistica e controlli di sicurezza di supporto in ambienti regolamentati, inclusi quelli soggetti ai requisiti SOX tramite la Conformità SOX.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora