Gestione della Conformità TiDB

Introduzione

La gestione della conformità si riferisce al processo continuo di garantire che un sistema o un’organizzazione sia allineato con gli standard legali e normativi — in particolare quelli che riguardano la privacy e la sicurezza dei dati. Per i database, questo significa monitorare le attività, applicare controlli di accesso, proteggere le informazioni sensibili e assicurare la possibilità di recupero in seguito a incidenti.

TiDB è un database SQL open-source distribuito, progettato per alta disponibilità e scalabilità orizzontale. Supporta carichi di lavoro ibridi transazionali e analitici (HTAP) ed è compatibile con MySQL, rendendolo adatto per applicazioni moderne in tempo reale.

Con la crescente pressione di regolamenti come GDPR, HIPAA, SOX e PCI DSS, le organizzazioni devono non solo proteggere i dati ma anche dimostrare come vengono monitorati, a chi si accede e come vengono ripristinati quando necessario.

Questo articolo spiega come TiDB supporta nativamente queste esigenze di conformità e come DataSunrise estende tali capacità con automazione, scoperta dati, mascheramento e reportistica.

Perché la Gestione della Conformità è Importante

La conformità non riguarda solo evitare sanzioni pecuniarie — è una questione di costruire fiducia, minimizzare i rischi e permettere operazioni sicure. Non proteggere i dati sensibili può portare a danni reputazionali, sanzioni legali e perdita di fiducia da parte dei clienti.

Per i team di ingegneria e dati, una gestione efficace della conformità offre chiarezza su chi può accedere a quali dati, quando e come. Garantisce inoltre che le operazioni sensibili vengano registrate, monitorate e possano essere recuperate — principi fondamentali per sistemi dati sicuri e resilienti.

Funzionalità Native di Conformità TiDB

TiDB Enterprise Edition (v7.1+) introduce il logging di audit nativo — un componente essenziale della gestione della conformità TiDB. Serve a tracciare eventi SQL, tentativi di connessione, attività degli utenti e altro. Questi log possono essere esportati in formato JSON o testo e supportano la redazione (oscura) dei valori sensibili. La configurazione avviene tramite filtri SQL e variabili di sistema. Per informazioni dettagliate sull’installazione, consultare la Guida all’Audit Database TiDB.

Il logging di audit può essere attivato con variabili di sistema e configurato via SQL:

-- Abilita audit logging

SET GLOBAL tidb_audit_enabled = 1;

-- Crea un filtro per accessi falliti

SET @filter = '{

"filter": [

{ "class": ["CONNECT"], "status_code": [0] }

]

}';

SELECT audit_log_create_filter('failed_logins', @filter);

SELECT audit_log_create_rule('failed_logins', 'user@%', true);

-- Formato e redazione opzionali

SET GLOBAL tidb_audit_log_format = 'json';

SET GLOBAL tidb_audit_log_redacted = ON;

Questi log possono essere interrogati a livello di cluster:

SELECT * FROM INFORMATION_SCHEMA.CLUSTER_LOG

WHERE MESSAGE LIKE '%DROP%' AND TYPE='tidb';

Questo permette visibilità su attività DDL, operazioni fallite o pattern di accesso sospetti.

Ripristino Point-in-Time (PITR)

Il Ripristino Point-in-Time consente di riportare il database a uno stato specifico utilizzando una combinazione di backup completi e di log. Questo è fondamentale in caso di cancellazioni accidentali, corruzione dati o manomissioni malevole. TiDB lo offre tramite lo strumento br (Backup & Restore). Per i dettagli operativi, consultare la Guida TiDB PITR.

# Avvia backup log in background

tiup br log start --task-name=pitr --pd="${PD_IP}:2379" \

--storage='s3://backup/logs'

# Ripristina a un momento specifico

tiup br restore point \

--pd="${PD_IP}:2379" \

--storage='s3://backup/logs' \

--full-backup-storage='s3://backup/full' \

--restored-ts '2025-07-09 12:00:00+0000'

PITR è disponibile sia nella Community Edition (v6.3+) che nella Enterprise Edition.

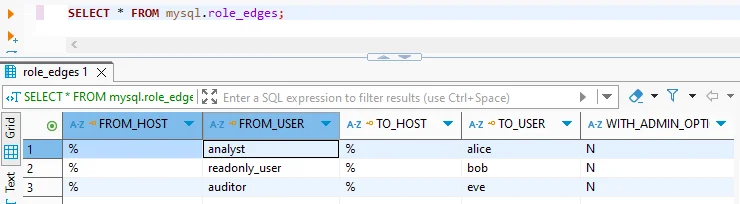

Visualizza Utenti Database e loro Privilegi

TiDB memorizza l’informazione sugli accessi utenti nella tabella di sistema mysql.user. Usala per controllare i diritti di accesso.

-- Elenca tutti gli utenti del database e i loro host di login

SELECT user, host FROM mysql.user;

-- Visualizza i privilegi concessi a un utente specifico

SHOW GRANTS FOR 'auditor'@'%';

Questo aiuta a identificare account sovra-privilegiati o definizioni utente obsolete da rivedere.

Abilita Logging delle Query Lente

Le query lente possono indicare colli di bottiglia nelle prestazioni o modelli di accesso inefficienti, il che può influire sulla capacità di audit.

-- Abilita logging query lente

SET GLOBAL slow_query_log = 'ON';

SET GLOBAL long_query_time = 1; -- Registra query più lente di 1s

Puoi poi analizzare i log direttamente o visualizzarli tramite TiDB Dashboard (disponibile anche nella Community Edition).

Cos’è DataSunrise?

DataSunrise è una piattaforma di sicurezza e conformità che funziona come proxy o sniffer tra applicazioni e database. Permette alle organizzazioni di applicare policy di protezione dati su molteplici sistemi — incluso TiDB — senza alterare la logica applicativa o lo schema del database.

DataSunrise è progettata specificamente per colmare le lacune degli strumenti nativi: mascheramento in tempo reale, classificazione dati automatica, gestione centralizzata di policy di audit e reportistica per la conformità.

Come DataSunrise Migliora la Gestione della Conformità TiDB

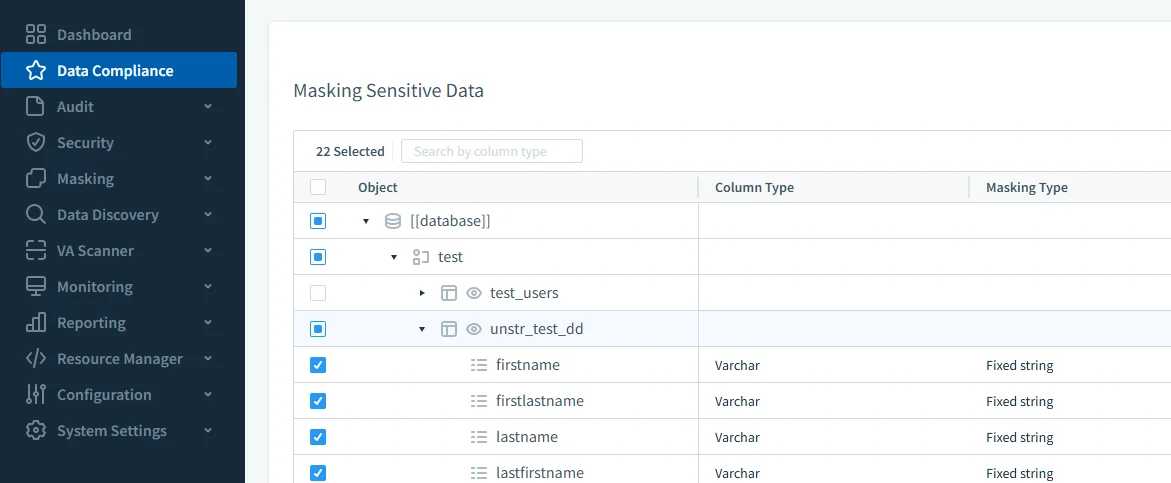

1. Mascheramento Dinamico

DataSunrise maschera campi sensibili (ad esempio nomi, numeri di telefono, dati di carte) in base al ruolo dell’utente, all’IP o al contesto della query. I dati reali rimangono intatti in TiDB ma sono sostituiti nei risultati delle query per sessioni non autorizzate.

- Supporta sostituzioni complete, parziali, regex o casuali

- Applicato in tempo reale tramite proxy

- Configurabile tramite interfaccia web (senza necessità di SQL)

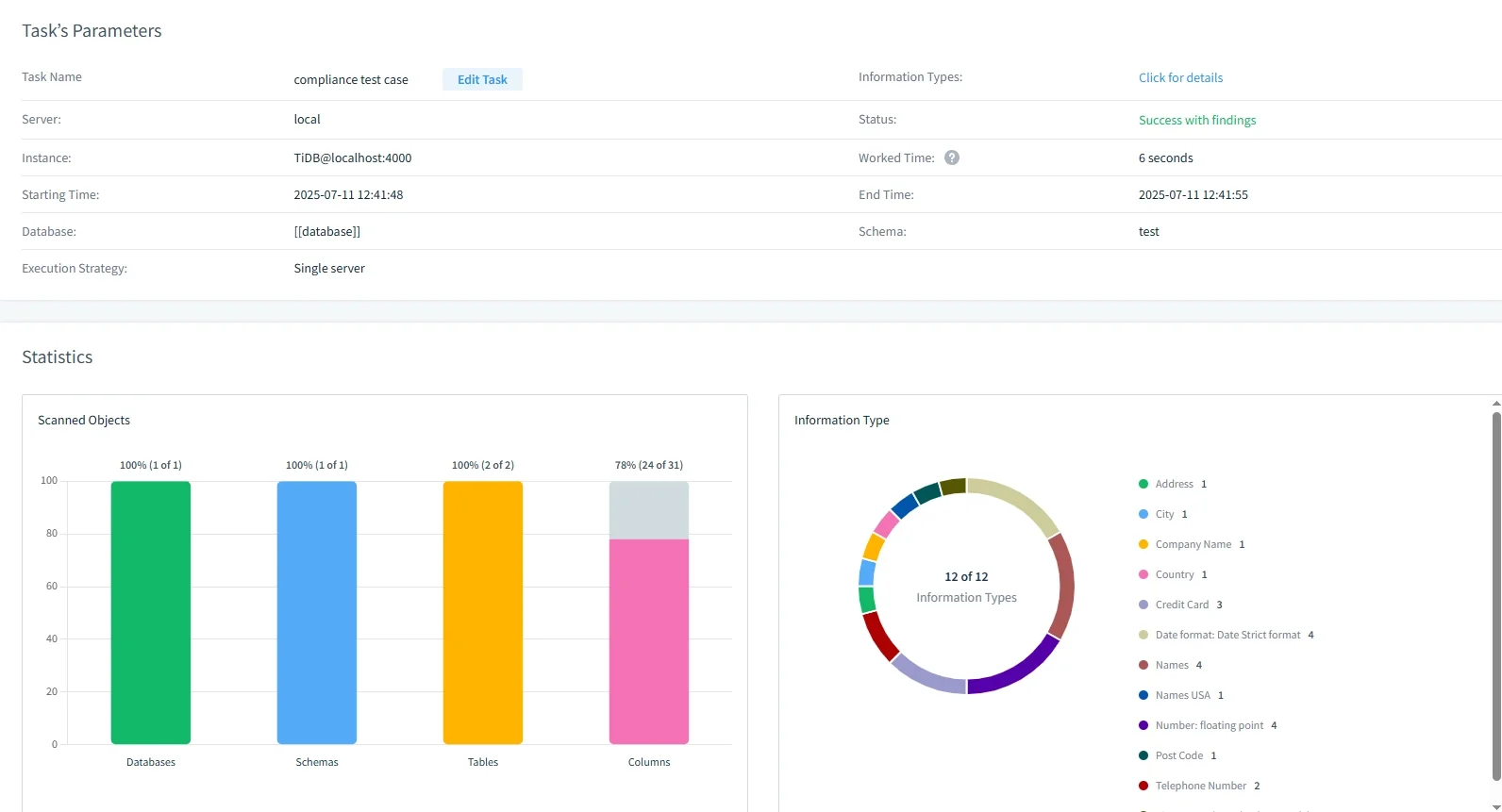

2. Scoperta Dati Sensibili

Conoscere dove risiedono i dati sensibili è prerequisito per proteggerli. DataSunrise esegue automaticamente la scansione del database TiDB per campi PII o PHI usando riconoscimento di pattern e dizionari.

3. Gestione della Traccia di Audit

DataSunrise rafforza la gestione della conformità TiDB integrando il logging nativo con tracce di audit granulari:

- Cattura di variabili bind (es. vedere

id = 42invece di?) - Filtri dettagliati per utente, tabella o IP

- Alert via Slack, Teams, webhook per anomalie

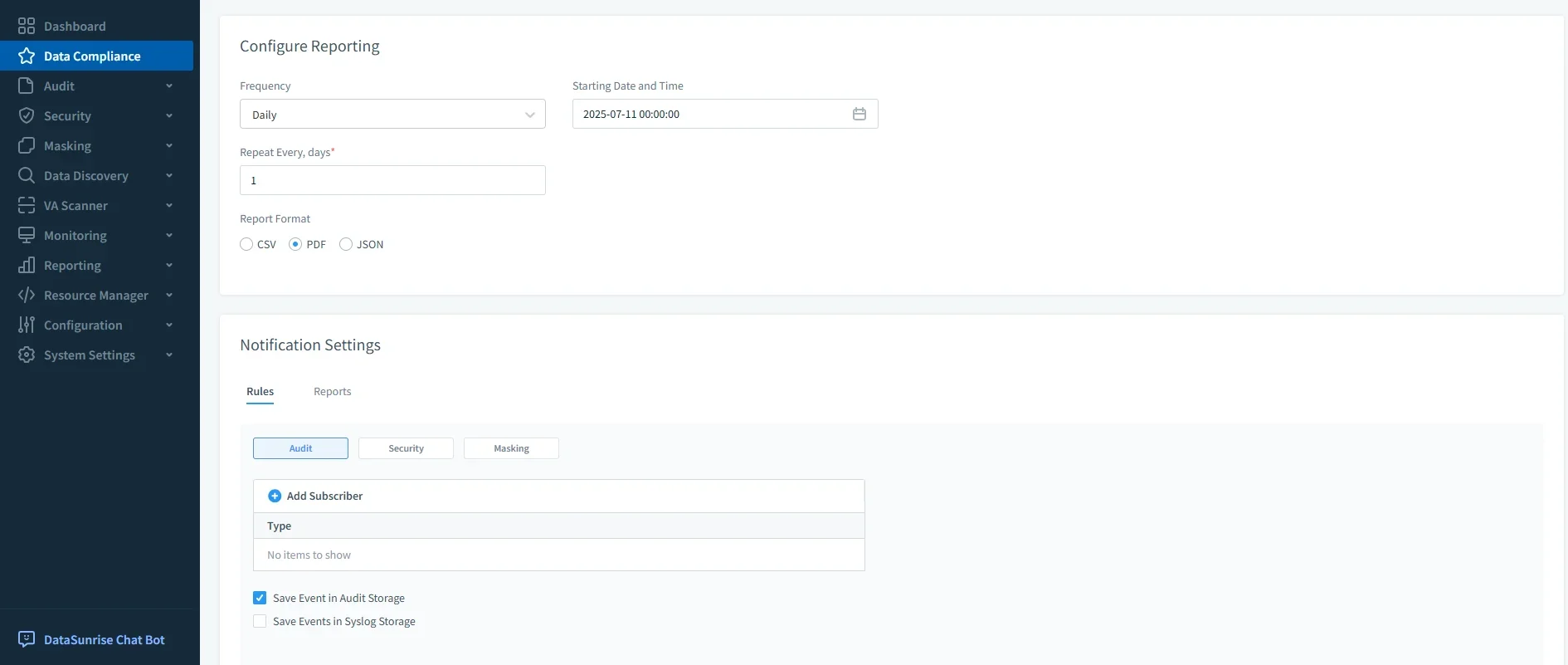

- Log esportabili (PDF, CSV, JSON)

4. Reportistica per la Conformità

Genera report programmati per esigenze di conformità GDPR, HIPAA, PCI DSS o SOX. Questi report includono cronologie eventi, copertura delle policy e sommari dei livelli di rischio.

Tabella di Confronto della Conformità

La tabella seguente riassume quali funzionalità di conformità sono disponibili nativamente in TiDB e quali richiedono una piattaforma esterna come DataSunrise.

| Funzionalità | TiDB Enterprise | DataSunrise |

|---|---|---|

| Audit Logging Strutturato | ✅ (solo v7.1+) | ✅ In tempo reale con alert |

| Mascheramento Dinamico | ❌ | ✅ Motore basato sui ruoli |

| Scoperta Dati Sensibili | ❌ | ✅ Scansione automatica |

| Alert in Tempo Reale | ❌ | ✅ Supporto Slack, Teams, Webhook |

| Gestore Visivo Regole | ❌ | ✅ Editor policy basato su browser |

| Report Politiche | ❌ | ✅ Esportabile (PDF/CSV/JSON) |

| Conformità Cross-DB | ❌ | ✅ Supporta 40+ piattaforme dati |

Questa visualizzazione affiancata aiuta a chiarire quali funzionalità potrebbero già essere coperte nel tuo deployment TiDB e quali beneficerebbero dell’integrazione con DataSunrise.

Conclusione

TiDB offre una solida base per la conformità — con logging strutturato e funzionalità di recupero integrate nella sua edizione Enterprise. Tuttavia, requisiti avanzati come il mascheramento, la classificazione dati, gli alert in tempo reale e la gestione centralizzata dell’audit sono gestiti al meglio da una piattaforma come DataSunrise.

Se la tua organizzazione deve soddisfare framework come GDPR, HIPAA, SOX o PCI DSS, DataSunrise può aiutarti a trasformare TiDB in un ambiente completamente conforme e pronto per l’audit.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora