Traccia di Audit di Amazon Redshift

Amazon Redshift alimenta carichi di lavoro analitici che spaziano da dashboard BI, pipeline ELT, query esplorative ad hoc e motori di reportistica programmata. Quando più team e job automatizzati operano nello stesso cluster del data warehouse, mantenere la visibilità su ogni query, accesso, cambio di ruolo e modifica dei dati diventa essenziale per la governance.

Una traccia di audit di Amazon Redshift fornisce questa visibilità. Registra chi ha avuto accesso a quali oggetti, quali SQL sono stati eseguiti e come si comportano i carichi di lavoro nel tempo—costituendo la base per la responsabilità, le indagini forensi e l’applicazione della conformità in settori regolamentati. Questi principi si allineano direttamente con concetti più ampi di tracce di audit per database e con le pratiche di sicurezza moderne illustrate nel Knowledge Center di DataSunrise.

Questo articolo spiega come funziona il logging nativo di audit di Redshift, come le organizzazioni lo utilizzano per la supervisione operativa e come DataSunrise potenzia queste capacità con tracce di audit arricchite, centralizzate e pronte per la conformità—totalmente coerenti con l’approccio di DataSunrise al monitoraggio delle attività di database.

Cos’è una Traccia di Audit in Amazon Redshift?

Una traccia di audit in Redshift è una registrazione cronologica delle attività di database generata dal sottosistema di logging di Redshift. Redshift produce telemetria di audit tramite i log delle attività utente che catturano le istruzioni SQL eseguite, log di autenticazione che registrano eventi di sessione e fallimenti, e log a livello utente che tracciano le attività nelle singole sessioni. Fonti di telemetria opzionali come X-Ray e Query Insights forniscono piani di esecuzione e diagnostica in tempo reale. AWS documenta questo comportamento nella sua panoramica ufficiale sul logging di audit:

https://docs.aws.amazon.com/redshift/latest/mgmt/db-auditing.html

Insieme, questi log aiutano a determinare chi si è connesso al warehouse, quali comandi sono stati eseguiti—specialmente su dati sensibili—quando sono comparsi carichi sospetti e come sono stati applicati i permessi. Queste capacità rispecchiano gli obiettivi fondamentali del data audit e si allineano con la metodologia di DataSunrise per la sicurezza basata sui dati. Redshift può esportare automaticamente questi log su Amazon S3, consentendo la conservazione a lungo termine, l’integrazione con SIEM e la reportistica per conformità.

Logging di Audit Nativo di Redshift: Come Funziona

1. Abilitare il Logging su Amazon S3

----------------------------------------------------------

-- Abilita logging di audit su S3

----------------------------------------------------------

ALTER CLUSTER SET enable_user_activity_logging = true;

ALTER CLUSTER SET enable_user_log = true;

Dopo aver abilitato il logging, gli amministratori configurano il bucket S3 utilizzato da Redshift per la consegna dei file di audit. Redshift produce file compressi .log a intervalli regolari, ciascuno contenente voci strutturate che documentano attività SQL, istruzioni DDL, tentativi di autenticazione e metadati runtime.

Questo modello di consegna fornisce tracce di audit durevoli, solo in append, adatte per l’archiviazione a lungo termine, policy di ciclo di vita, analisi con Athena e integrazione con pipeline di governance. Questo si allinea bene con le pratiche standardizzate descritte nelle linee guida di DataSunrise su regole di audit e considerazioni sullo storage per audit.

2. Interrogare le Tabelle di Sistema STL_

Redshift rende inoltre disponibili attività in tempo reale e storiche tramite tabelle di sistema interne STL, utilizzate per troubleshooting, validazione e verifica degli audit.

| Tabella di Sistema | Scopo |

|---|---|

| STL_QUERY | Cattura istruzioni SQL, ID utente, timestamp |

| STL_CONNECTION_LOG | Registra tentativi di autenticazione, dati IP, fallimenti |

| STL_DDLTEXT | Memorizza istruzioni CREATE / ALTER / DROP |

| STL_TABLE | Fornisce metadati a livello di tabella per le operazioni di query |

| STL_LOAD_ERRORS | Riporta errori di COPY/UNLOAD e record di input malformati |

Esempio:

----------------------------------------------------------

-- Interroga le operazioni eseguite di recente

----------------------------------------------------------

SELECT

userid,

query,

starttime,

substring

FROM stl_query

ORDER BY starttime DESC

LIMIT 20;

Queste fonti di telemetria rispecchiano da vicino la struttura dei modelli di tracciamento storico descritti in storico delle attività dati e storico delle attività di database.

3. Struttura dei File di Log su S3

I log di audit esportati su Amazon S3 seguono uno schema coerente delimitato da pipe:

timestamp | username | database | pid | connection | command_type | sql_text | duration | error_code

Ogni riga rappresenta un singolo evento, consentendo l’ingestione a valle tramite Athena, EMR, sistemi SIEM, workflow ETL personalizzati e analisi di conformità. La prevedibilità dei formati dei log permette una mappatura efficace nelle pipeline di DataSunrise descritte in log di audit e processi di generazione report.

Poiché lo schema è uniforme tra cluster e regioni, le organizzazioni possono centralizzare l’elaborazione degli audit e correlare comportamenti multi-ambiente con un overhead minimo.

Come DataSunrise Migliora le Tracce di Audit di Amazon Redshift

1. Consolidamento Centrale degli Audit

DataSunrise consolida attività SQL, log di autenticazione, modifiche alle tabelle, aggiornamenti di metadati ed eventi COPY/UNLOAD in una vista cronologica unificata—eliminando la necessità di unire manualmente le tabelle STL e i file di log S3.

Questa consolidazione fornisce un racconto operativo continuo, aiutando i team a tracciare azioni su più servizi, applicazioni e carichi Redshift. Semplifica anche le strategie di conservazione a lungo termine centralizzando le prove in un unico livello di storage. Queste capacità fanno parte del modello centralizzato di DataSunrise per tracce di audit.

2. Controlli Granulari e Basati su Policy

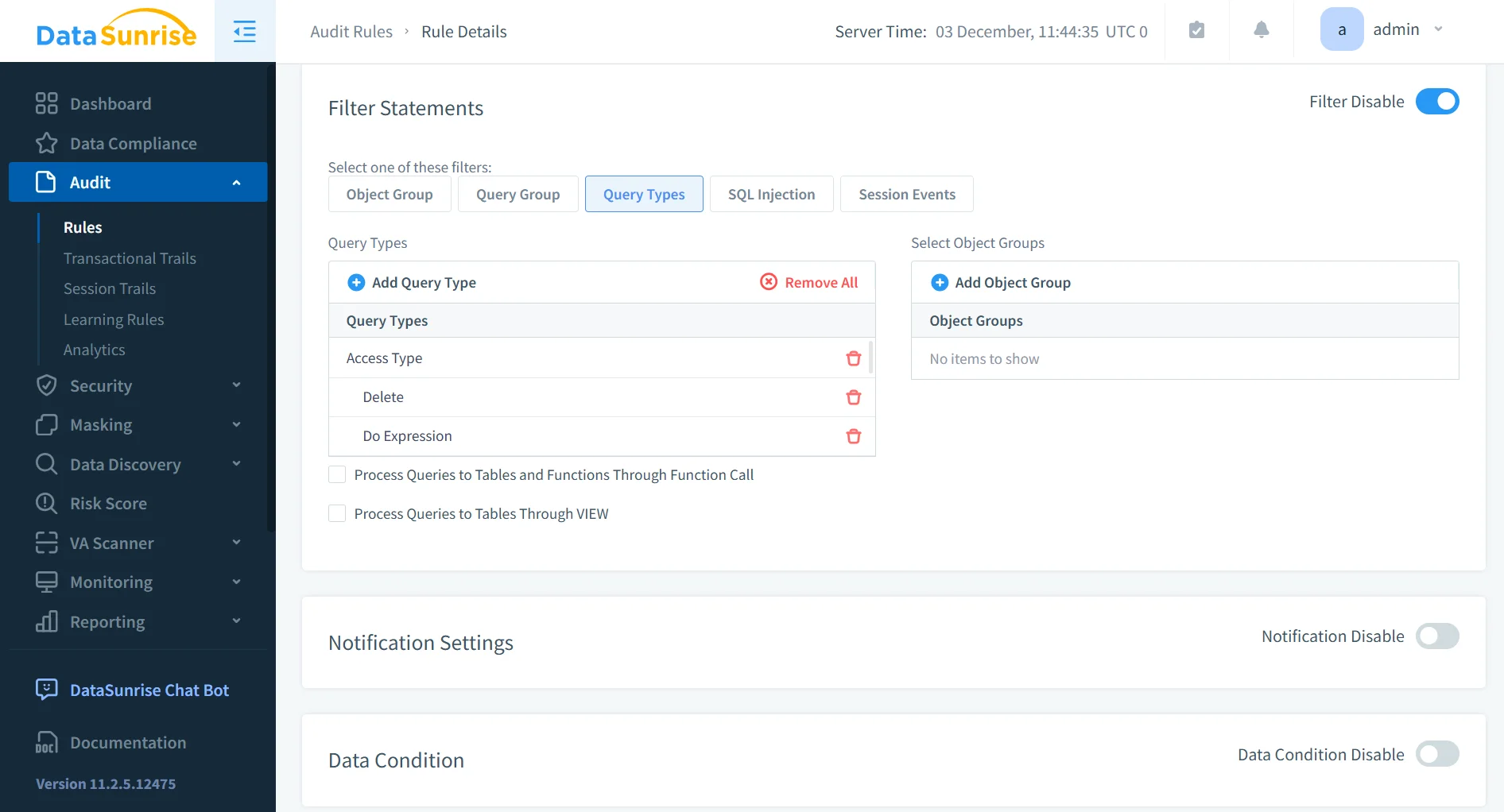

Gli amministratori possono targettizzare schemi specifici, oggetti, verbi SQL, gruppi di dati sensibili o account privilegiati—consentendo una precisione molto superiore rispetto al solo logging nativo di Redshift.

Le policy DataSunrise possono essere adattate a specifici framework di compliance o baseline di sicurezza interne, assicurando che operazioni sensibili—come la lettura di tabelle PII o la modifica di dataset finanziari—siano sempre monitorate con scrutinio intensificato.

Questo approccio si allinea con la strategia di DataSunrise per policy di sicurezza e controllo degli accessi basato sui ruoli.

3. Avvisi in Tempo Reale e Analisi Comportamentale

DataSunrise introduce la rilevazione proattiva di anomalie come estrazioni dati anomale, comportamenti utente sospetti, picchi di accesso o tentativi di abuso di privilegi.

A differenza dei log nativi Redshift, che sono retrospettivi, DataSunrise valuta i pattern di attività man mano che si verificano, riducendo il tempo di rilevazione degli incidenti e migliorando la postura complessiva di sicurezza dell’ambiente.

Ciò completa tecnologie DataSunrise come analisi comportamentale e notifiche in tempo reale.

4. Evidenze di Audit Pronte per la Conformità

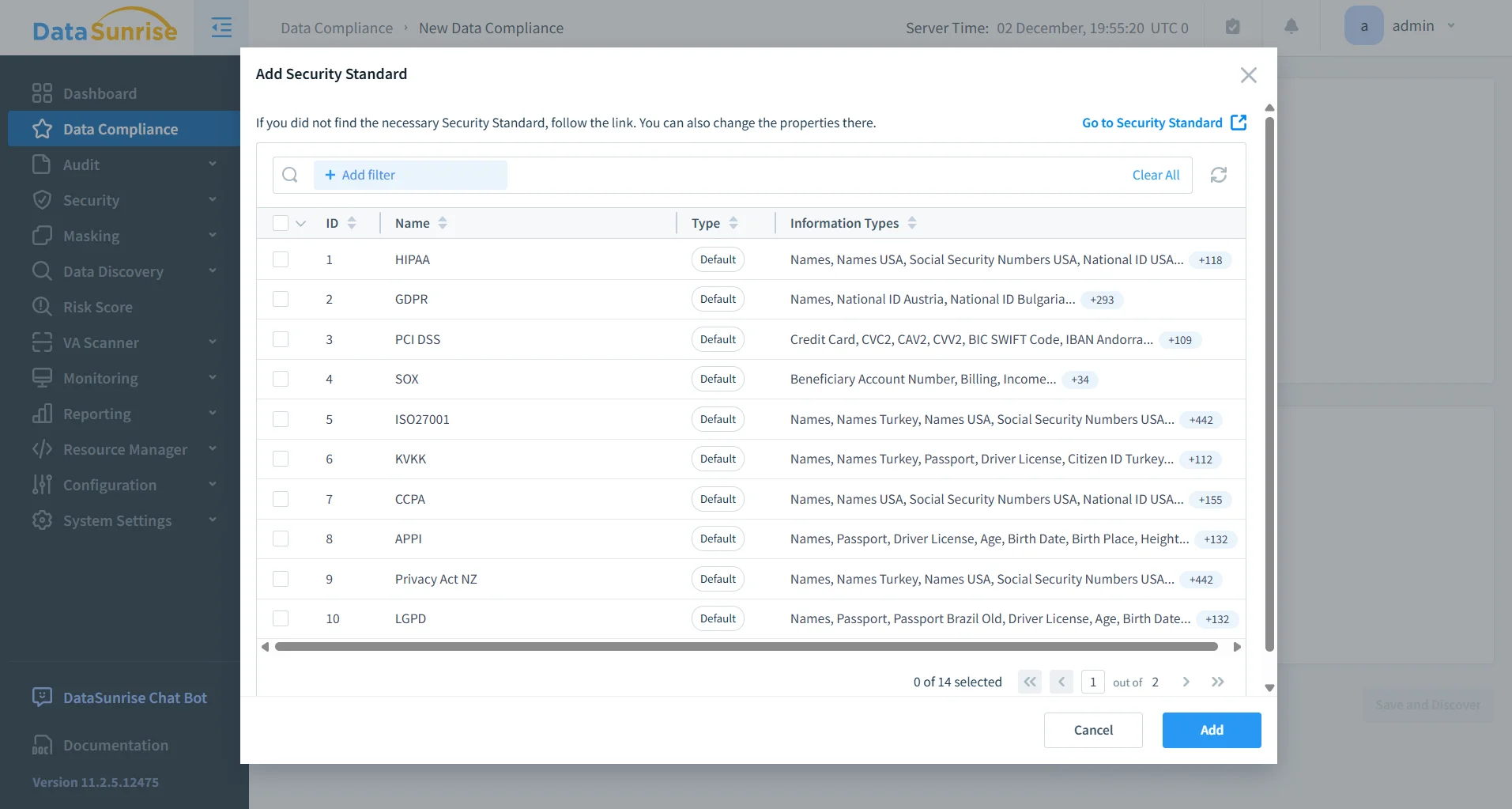

Gli artefatti di audit sono allineati automaticamente con SOX, HIPAA, GDPR, PCI DSS e framework di governance interni. Le prove restano immutabili ed esportabili.

Questo approccio strutturato semplifica revisioni esterne, audit interni e richieste regolatorie. Tale prontezza per l’audit supporta direttamente i requisiti descritti in conformità dei dati e nelle guide focalizzate sui regolamenti come conformità a SOX, PCI DSS e HIPAA.

5. Governance Unificata su Piattaforme Diverse

DataSunrise normalizza i dati di audit su Redshift, PostgreSQL, Snowflake, BigQuery, Oracle e oltre 40 piattaforme supportate.

Ciò garantisce supervisione coerente, standardizza i processi di audit in ambienti multi-cloud e ibridi, ed elimina i punti ciechi che si creano quando diversi team mantengono sistemi di logging separati.

Questa strategia riflette l’architettura descritta in Panoramica di DataSunrise.

Benefici Aziendali

| Categoria del Beneficio | Descrizione |

|---|---|

| Indagini Più Veloci | Le tracce di audit centralizzate accelerano l’analisi forense e operativa. |

| Riduzione dell’Esposizione alla Non Conformità | I dati di audit immutabili e strutturati supportano revisioni regolatorie e interne. |

| Minore Onere Amministrativo | Elimina la necessità di analizzare manualmente i log grezzi S3 o le tabelle STL. |

| Postura di Sicurezza Migliorata | La rilevazione di anomalie in tempo reale riduce la finestra delle minacce non rilevate. |

| Governance Coerente | L’audit standardizzato su oltre 40 piattaforme garantisce il controllo a livello enterprise. |

Conclusione

Amazon Redshift offre robuste funzionalità di logging native, ma la governance a livello enterprise richiede correlazione centralizzata, contesto arricchito, analisi in tempo reale e automazione della conformità. DataSunrise eleva Redshift a un ambiente completamente governato e pronto per l’audit fornendo telemetria unificata, analisi comportamentale, consapevolezza dei dati sensibili e flussi di lavoro automatizzati per la conformità.

Il risultato è un’infrastruttura di audit scalabile e coerente, adatta ai requisiti moderni di sicurezza e regolamentazione.

Per esplorare ulteriormente queste capacità, le organizzazioni possono consultare la documentazione dettagliata di DataSunrise sui modi di deployment o richiedere una demo pratica.