Traccia di Audit dei Dati Amazon OpenSearch

La traccia di audit dei dati Amazon OpenSearch è essenziale per le organizzazioni i cui carichi di lavoro di ricerca, analisi dei log e osservabilità si basano su OpenSearch. Questi ambienti analizzano grandi volumi di dati operativi e di clienti. Perciò, conservano eventi di log, identificativi, indirizzi IP e contenuti delle applicazioni che devono rimanere continuamente visibili e tracciabili.

In pratica, i team utilizzano sempre più spesso OpenSearch Service per analisi di sicurezza, monitoraggio delle applicazioni e persino per l’audit logging stesso. Tuttavia, questo crea un paradosso strutturale. La stessa piattaforma può memorizzare dati rilevanti ai fini della sicurezza diventando contemporaneamente un obiettivo sensibile. Senza una traccia di audit OpenSearch affidabile, le organizzazioni non possono stabilire la responsabilità degli accessi, indagare efficacemente gli incidenti o dimostrare la conformità durante le verifiche.

Questo articolo descrive come funziona una traccia di audit dei dati Amazon OpenSearch in implementazioni reali dove la visibilità nativa ha dei limiti, e come DataSunrise migliora l’auditing di OpenSearch utilizzando logging centralizzato, correlazione delle transazioni e controlli orientati alla conformità basati su Data Audit e tracce di audit.

Le Sfide Fondamentali dell’Audit in Amazon OpenSearch

I carichi di lavoro OpenSearch differiscono dai tradizionali database relazionali. Espongono API REST, accettano input in formato JSON e spesso sono eseguiti dietro servizi applicativi e pipeline di analisi. Di conseguenza, queste caratteristiche architetturali introducono diversi problemi specifici per l’audit che influenzano sia la sicurezza dei dati sia la sicurezza del database.

- Accesso basato su REST senza contesto della query

Le operazioni OpenSearch si basano su richieste HTTP anziché su sessioni SQL. I log nativi catturano i metadati della richiesta, ma non offrono una visibilità strutturata sull’intento della query, sugli indici coinvolti o sul contenuto del payload. Di conseguenza, l’analisi forense diventa più lenta e meno accurata. I log di audit centralizzati riducono questo divario normalizzando i record di accesso. - Alto volume di operazioni di scrittura e ricerca

Pipeline di logging e analisi possono generare migliaia di richieste di indicizzazione e ricerca al secondo. Senza controlli selettivi, l’archiviazione dei log grezzi cresce rapidamente e introduce rumore operativo. Un approccio di auditing mirato e allineato con la performance di archiviazione per audit riduce i costi mantenendo le prove. - Limitata correlazione delle transazioni

OpenSearch non raggruppa le richieste correlate in transazioni logiche. Di conseguenza, tracciare una singola azione applicativa su più chiamate API richiede un livello di correlazione separato. È proprio qui che diventano utili la storia delle attività del database e il tracciamento cross-request. - Gap di visibilità per la conformità

Gli ambienti che processano dati regolamentati da GDPR o PCI DSS devono dimostrare l’applicazione continua dei controlli di accesso. I log nativi di OpenSearch raramente soddisfano i requisiti di audit e conformità. Abbinare controlli di audit con il Compliance Manager rafforza la generazione delle prove.

Capacità Native di Audit in Amazon OpenSearch

Amazon OpenSearch Service fornisce logging di audit di base tramite il suo plugin di sicurezza. Gli amministratori possono abilitare i log di audit per registrare eventi di autenticazione, richieste REST e operazioni a livello di indice. Questi log possono essere archiviati in CloudWatch o indicizzati direttamente in OpenSearch. Per riferimenti nativi, consultare la panoramica sulla sicurezza di Amazon OpenSearch di AWS e la guida al logging di audit.

Anche se questa strategia offre una visibilità di base, presenta limitazioni. I record di audit rimangono a basso livello, privi di consapevolezza delle transazioni e strettamente legati al cluster OpenSearch. Di conseguenza, la gestione della conservazione, il filtraggio e la generazione di report per la conformità richiedono strumenti aggiuntivi e un approccio più ampio di monitoraggio delle attività di database.

La Traccia di Audit OpenSearch Realizzata da DataSunrise

Per superare queste debolezze, DataSunrise introduce un livello di audit separato che opera indipendentemente dal cluster OpenSearch. Ispezionando il traffico tra i client e gli endpoint OpenSearch, DataSunrise costruisce una traccia di audit strutturata per OpenSearch senza modificare gli internals di OpenSearch. Questa architettura si allinea inoltre con i pattern di deployment con reverse proxy spesso utilizzati per l’applicazione della sicurezza.

Questo design segue principi consolidati di monitoraggio e integra controlli aggiuntivi come il controllo degli accessi basato sui ruoli e la governance delle policy.

Configurazione delle Regole di Audit OpenSearch

Le politiche di audit DataSunrise specificano quali istanze OpenSearch, utenti, API e operazioni devono essere registrati. Le regole possono mirare a pattern di indice, tipi di richieste o origini dei client. Di conseguenza, i team riducono il rumore dell’audit preservando la responsabilità e allineandosi al comportamento di priorità delle regole di audit.

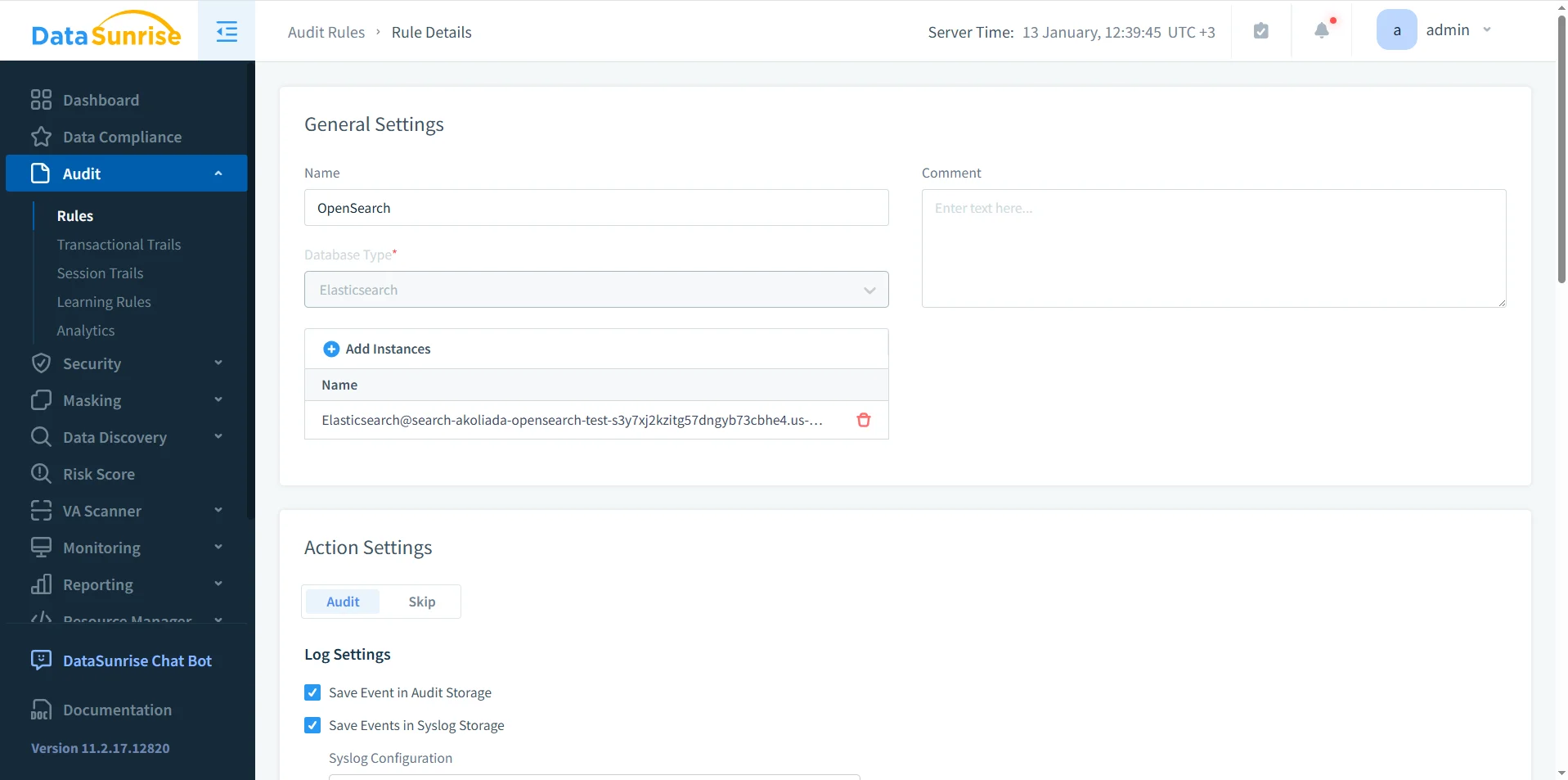

Configurazione delle regole di audit Amazon OpenSearch in DataSunrise

Configurazione delle regole di audit con selezione dell’istanza OpenSearch, azioni di audit e archiviazione centralizzata dei log.

Tracce Transazionali e Consapevolezza delle Sessioni

A differenza dei log nativi OpenSearch, DataSunrise correla le richieste REST correlate in sessioni logiche e tracce transazionali. Quindi, i team di sicurezza possono seguire un’intera interazione dalla creazione della sessione fino all’indicizzazione dei documenti e all’esecuzione delle ricerche. Questo flusso di lavoro supporta inoltre l’auditing continuo con raccolta consistente delle prove.

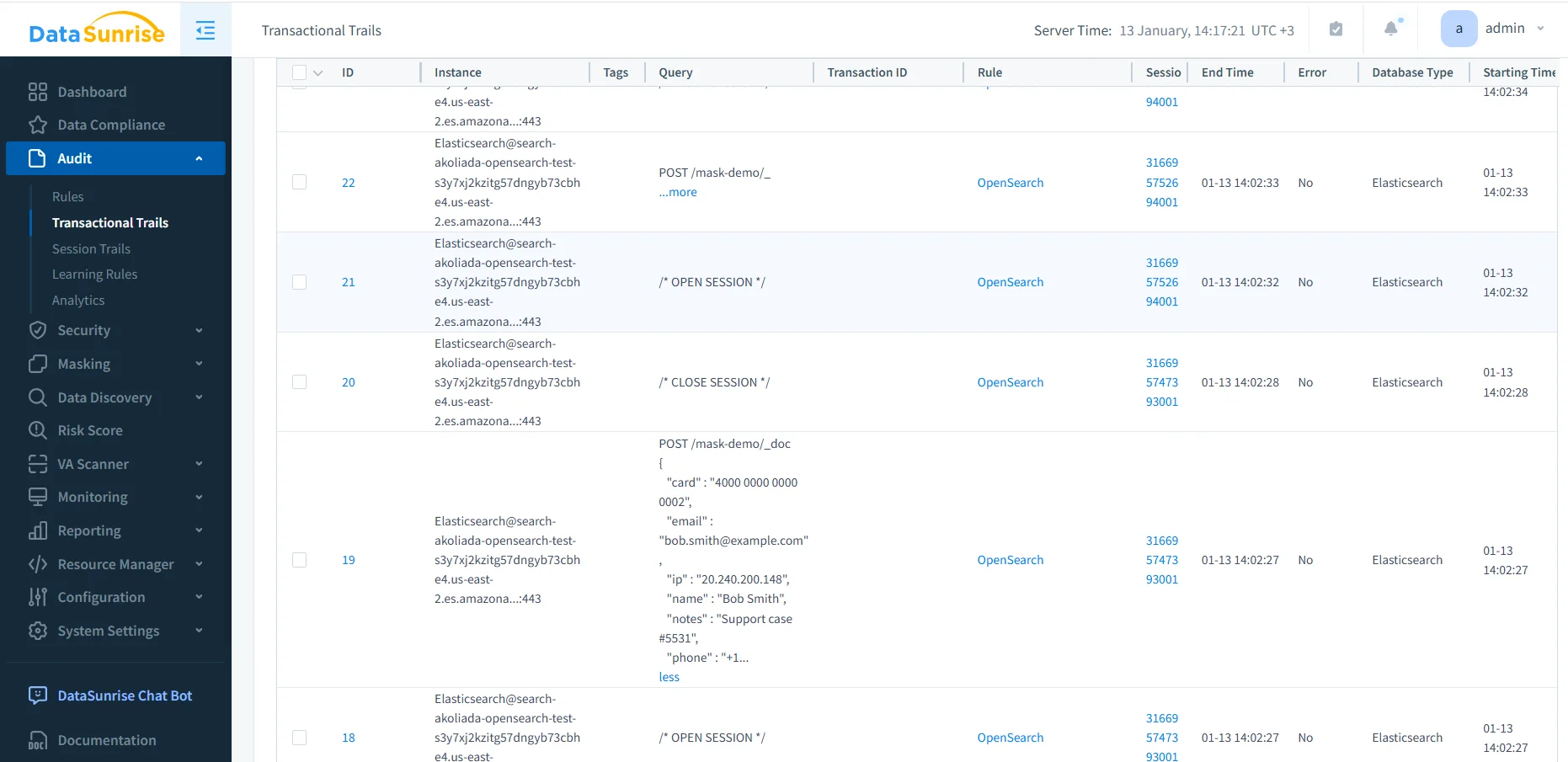

Tracce transazionali Amazon OpenSearch in DataSunrise

Visualizzazione delle tracce transazionali con operazioni OpenSearch correlate, timestamp, identificativi di sessione e dettagli delle richieste.

DataSunrise archivia questi record in uno storage dedicato all’audit ottimizzato per la conservazione, le indagini e la generazione di report. Inoltre, le organizzazioni possono collegare le prove di audit a flussi di lavoro di rilevamento più ampi utilizzando concetti di rilevamento delle minacce e analisi di sicurezza.

Vantaggi in termini di Sicurezza e Governance

DataSunrise amplia l’auditing di OpenSearch oltre i log nativi e migliora la postura di sicurezza e la maturità della governance. Supporta anche controlli più ampi come la scoperta dei dati per identificare dove esistono i campi sensibili prima di applicare le policy.

- Audit centralizzato attraverso ambienti cloud e ibridi tramite log di audit

- Migliore risposta agli incidenti grazie alla storia delle attività dei dati

- Allineamento alle strategie RBAC

- Riduzione dell’esposizione a minacce alla sicurezza e accessi non autorizzati

Queste capacità si integrano naturalmente con programmi più ampi di sicurezza e conformità, incluse la mappatura delle normative di conformità e flussi di lavoro automatizzati di reporting.

Confronto della Copertura Operativa dell’Audit

| Aspetto dell’Audit | OpenSearch Nativo | DataSunrise |

|---|---|---|

| Logging a livello di richiesta | Metadati REST di base | Contesto completo della richiesta con visibilità del payload |

| Correlazione delle transazioni | Non disponibile | Tracce transazionali basate su sessioni |

| Conservazione centralizzata | Dipendente dal cluster | Storage di audit esterno con politiche di conservazione |

| Report di conformità | Manuale | Automatizzato, reporting pronto per audit tramite Compliance Manager |

L’Impellenza della Conformità

I framework normativi richiedono sempre più spesso una copertura di audit 24/7, incluse piattaforme non relazionali come OpenSearch. In pratica, ciò significa che le organizzazioni devono combinare prove di audit con policy applicabili e flussi di lavoro di reporting per GDPR, misure tecniche HIPAA e PCI DSS.

Questi controlli supportano gli obiettivi descritti in lo scopo di una traccia di audit di database e consentono la generazione automatizzata di prove tramite il reporting automatico per la conformità.

Conclusione: Costruire una Traccia di Audit OpenSearch Funzionante

Amazon OpenSearch fornisce logging di base, ma non è stato progettato per funzionare come una piattaforma di audit autonoma. Di conseguenza, le organizzazioni che si affidano a OpenSearch per analisi di sicurezza, osservabilità o elaborazione di dati dei clienti generalmente necessitano di garanzie più robuste.

DataSunrise aggiunge un livello di audit esterno e fornisce tracce di audit consapevoli delle transazioni che integrano OpenSearch in un’architettura di conformità più ampia. Di conseguenza, i team supportano indagini, ispezioni normative e responsabilità operative a lungo termine senza interrompere le pipeline esistenti.

Con la continua crescita nell’uso di OpenSearch, le organizzazioni dovrebbero considerare le tracce di audit come un’infrastruttura, non come un ripensamento. Una piattaforma che combina monitoraggio, auditing e controlli di conformità rende molto più semplice scalare le analisi in modo sicuro e coerente.

Proteggi i tuoi dati con DataSunrise

Metti in sicurezza i tuoi dati su ogni livello con DataSunrise. Rileva le minacce in tempo reale con il Monitoraggio delle Attività, il Mascheramento dei Dati e il Firewall per Database. Applica la conformità dei dati, individua le informazioni sensibili e proteggi i carichi di lavoro attraverso oltre 50 integrazioni supportate per fonti dati cloud, on-premises e sistemi AI.

Inizia a proteggere oggi i tuoi dati critici

Richiedi una demo Scarica ora