Gestione della Conformità di ScyllaDB

ScyllaDB è un database NoSQL ad alte prestazioni progettato per la scalabilità e la disponibilità. Alimenta applicazioni che richiedono bassa latenza e un throughput elevatissimo, risultando una scelta popolare nei settori finanziario, e-commerce e ambienti cloud-native. Tuttavia, man mano che le organizzazioni adottano ScyllaDB per carichi di lavoro critici, la conformità diventa una sfida.

Regolamentazioni come il GDPR, HIPAA, PCI DSS e SOX richiedono visibilità, auditing, masking e applicazione coerente delle policy in sistemi distribuiti di dati. Sebbene ScyllaDB offra registrazione di base, soddisfare i requisiti di conformità spesso richiede ulteriori livelli di monitoraggio e automazione.

Questo articolo analizza le funzionalità native di ScyllaDB relative alla conformità e spiega come DataSunrise migliori la gestione della conformità con monitoraggio centralizzato, controlli automatizzati e protezione in tempo reale.

Importanza della Gestione della Conformità

La gestione della conformità è più di un obbligo normativo: è una base di fiducia, sicurezza ed efficienza operativa. Per le organizzazioni che utilizzano ScyllaDB, la posta in gioco è ancora più alta a causa della scala e della sensibilità dei dati che spesso conserva.

- Pressione Normativa: Settori come la sanità, la finanza e l’e-commerce devono allinearsi a requisiti rigorosi come GDPR, HIPAA e PCI DSS. La non conformità può comportare multe, danni reputazionali e conseguenze legali.

- Protezione dei Dati: I framework di conformità impongono le migliori pratiche in materia di sicurezza dei dati, inclusi controlli di accesso basati sui ruoli, crittografia e monitoraggio delle attività, aiutando a prevenire violazioni e minacce interne.

- Preparazione all’Audit: Le normative richiedono prove dei processi di gestione dei dati. Senza audit trail centralizzati, le organizzazioni affrontano revisioni lunghe e soggette a errori.

- Fiducia Aziendale: Dimostrare la conformità costruisce fiducia tra clienti, partner e regolatori, rafforzando le relazioni a lungo termine.

- Efficienza Operativa: Automatizzare i compiti di conformità riduce il lavoro manuale, abbassa i costi operativi e accelera il time-to-market per nuove applicazioni.

In breve, una gestione efficace della conformità per ScyllaDB garantisce sicurezza, riduce i rischi e sostiene una crescita aziendale sostenibile.

Funzionalità Native di Conformità di ScyllaDB

ScyllaDB fornisce alcune funzionalità di base che aiutano nella gestione della conformità. Sebbene utili, queste funzioni richiedono spesso sforzi manuali per aderire alle aspettative normative.

Autenticazione e Autorizzazione

ScyllaDB supporta il controllo di accesso basato sui ruoli (RBAC), consentendo agli amministratori di definire ruoli e assegnare privilegi specifici. Ciò aiuta a garantire che solo utenti autorizzati possano visualizzare o modificare dataset sensibili. Vedi anche controlli di accesso per ulteriori dettagli.

Esempio: Creazione di un ruolo e concessione di accesso limitato a un keyspace.

-- Creare un ruolo per gli auditor di conformità

CREATE ROLE compliance_auditor WITH LOGIN = true;

-- Concedere accesso in sola lettura al keyspace sensibile

GRANT SELECT ON KEYSPACE sensitive_data TO compliance_auditor;

-- Assegnare il ruolo a un utente specifico

GRANT compliance_auditor TO user_jane;

Questa configurazione garantisce che gli auditor possano esaminare i dati senza modificarli, soddisfacendo i requisiti di conformità per l’accesso con privilegi minimi.

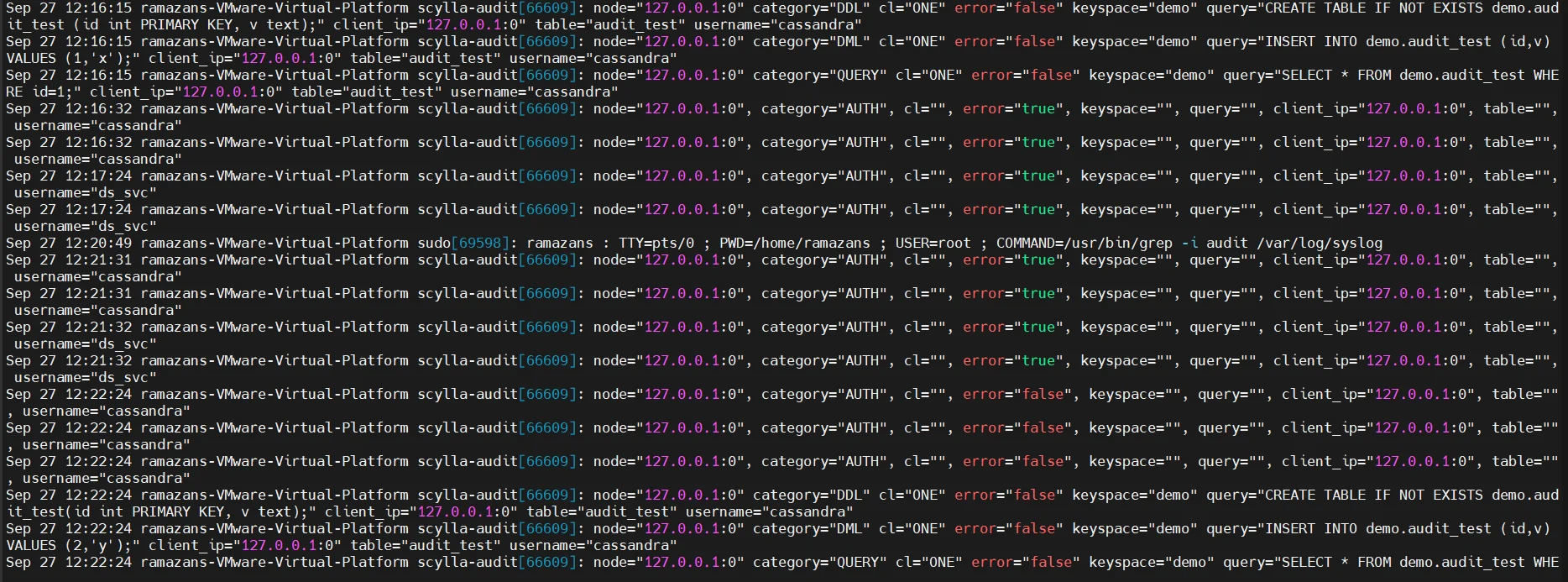

Audit Logging

ScyllaDB può registrare tentativi di autenticazione, query e modifiche allo schema. Questi log forniscono una base per la cronologia delle attività sui dati e l’analisi forense.

I log di audit aiutano gli amministratori a ricostruire eventi durante le revisioni di sicurezza e forniscono prove per audit di conformità. Tuttavia, poiché i log sono conservati localmente su ogni nodo, aggregarli in cluster di grandi dimensioni può risultare complesso. Un approccio più avanzato è descritto in log di audit e regole di audit.

Crittografia

ScyllaDB supporta la crittografia TLS in transito e la crittografia a riposo, proteggendo le informazioni sensibili da intercettazioni o furti. Le pratiche di crittografia sono ulteriormente approfondite in crittografia del database.

Abilitare TLS nel file scylla.yaml:

client_encryption_options:

enabled: true

certificate: /etc/scylla/ssl/cert.pem

keyfile: /etc/scylla/ssl/key.pem

require_client_auth: true

Abilitare la crittografia a riposo (sempre con scylla.yaml):

transparent_data_encryption:

enabled: true

keystore: /etc/scylla/keystore.jks

keystore_password: mySecretPassword

Questo assicura che tutte le comunicazioni e i record archiviati rispettino i requisiti di crittografia imposti da normative come HIPAA e PCI DSS.

Policy di Controllo Accessi

ScyllaDB implementa meccanismi Cassandra-compatibili di GRANT/REVOKE per un controllo granulare degli accessi. Ciò aiuta ad applicare politiche come il principio del privilegio minimo.

Esempio: Limitare l’accesso a una tabella contenente informazioni di pagamento.

-- Revocare tutti i privilegi per sicurezza

REVOKE ALL ON KEYSPACE sensitive_data FROM PUBLIC;

-- Concedere solo i permessi SELECT sulla tabella "transactions"

GRANT SELECT ON TABLE sensitive_data.transactions TO compliance_auditor;

Restringendo i privilegi, le organizzazioni possono ridurre il rischio di uso improprio dei dati rispettando le richieste di conformità.

Queste funzionalità sono preziose ma frammentate. I log vengono conservati localmente per ogni nodo, la reportistica di conformità è manuale, e i dati sensibili spesso appaiono non mascherati nei record di audit. Per le organizzazioni soggette ad audit, questo comporta un notevole sovraccarico.

Conformità ScyllaDB con DataSunrise

DataSunrise Compliance Manager estende ScyllaDB con automazione e controllo di livello enterprise. Invece di fare affidamento su log locali per nodo, DataSunrise offre un’infrastruttura di conformità centralizzata e pronta per gli auditor.

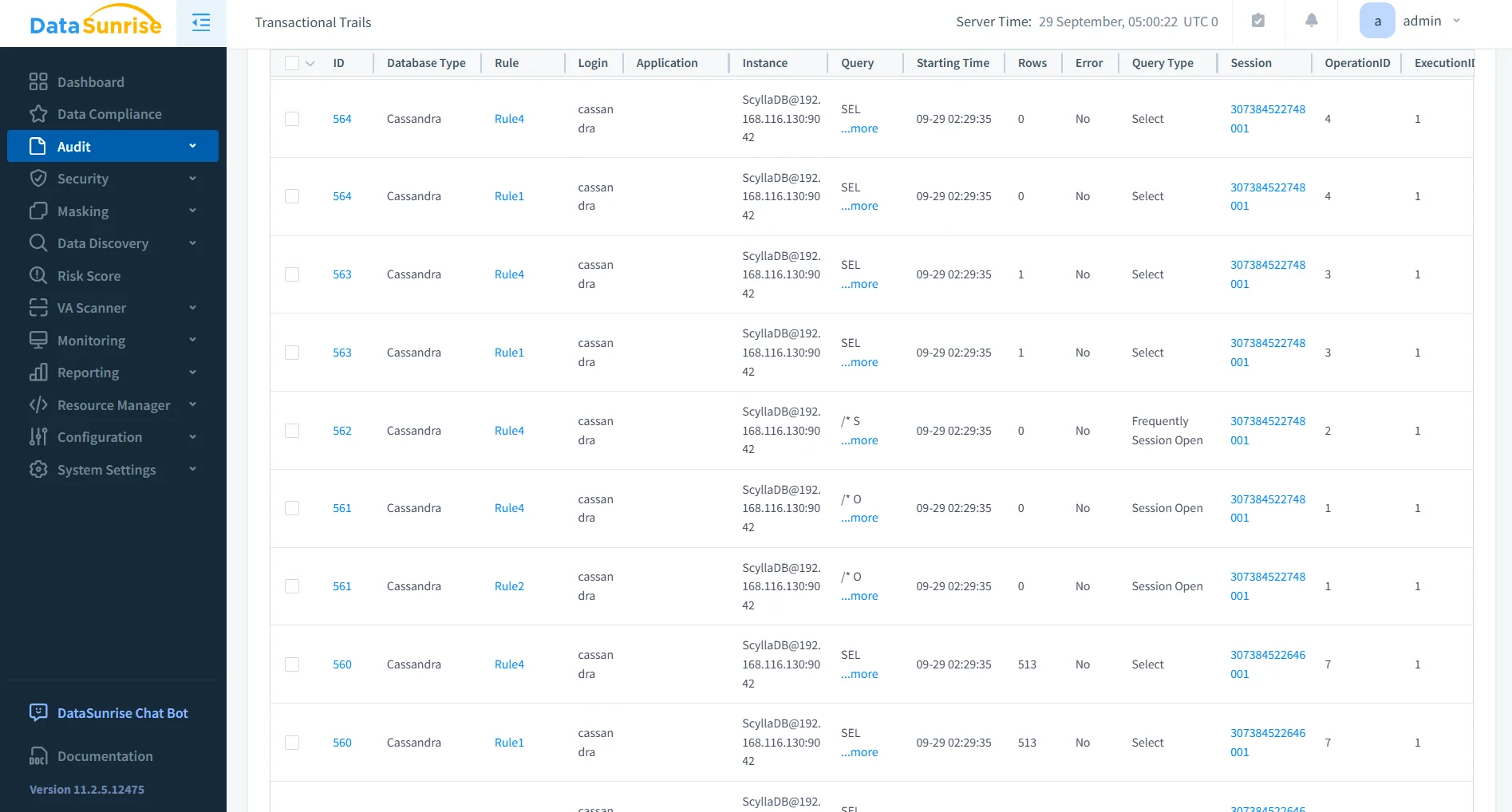

Monitoraggio Centralizzato delle Attività

DataSunrise unifica il monitoraggio delle attività del database attraverso i cluster ScyllaDB. Gli amministratori ottengono un unico punto di visibilità sui carichi di lavoro distribuiti, riducendo la complessità e i tempi di risposta durante audit o indagini.

- Dashboard unica per tutti i nodi e cluster.

- Filtri avanzati per utente, tipo di query o oggetto.

- Conservazione a lungo termine degli audit trail per analisi forense.

- Integrazione con piattaforme SIEM e di sicurezza.

A differenza del logging nativo, questo approccio permette la correlazione cross-cluster degli eventi, fornendo una vista completa del comportamento degli utenti su tutta la distribuzione. Questo è cruciale per organizzazioni con ambienti geograficamente distribuiti, dove i team di conformità devono identificare rapidamente anomalie tra migliaia di nodi. Migliora inoltre la risposta agli incidenti abilitando la correlazione, in tempo reale, tra attività sospette e modelli di comportamento degli utenti.

Per maggiori dettagli, vedere la cronologia delle attività del database.

Scoperta di Dati Sensibili

La scoperta dei dati è automatizzata con DataSunrise, eliminando la necessità di revisioni manuali di schema soggette a errori. La scansione può essere continua o a richiesta, assicurando che nuovi dataset vengano rapidamente coperti dalla conformità.

- Scansiona gli schemi ScyllaDB alla ricerca di PII, PHI e dati PCI.

- Utilizza riconoscimento di pattern, NLP e persino OCR per campi semi-strutturati o non strutturati.

- Genera report su dove risiedono i dati sensibili.

- Permette la configurazione immediata di masking, auditing o regole firewall.

Oltre all’identificazione, i risultati dell’analisi si integrano direttamente nell’applicazione delle policy. Per esempio, una volta rilevati campi con dati di carte di credito, gli amministratori possono assegnare immediatamente policies di masking dinamico. Questo collegamento diretto tra scoperta e applicazione riduce le zone d’ombra nella conformità e assicura che i campi sensibili non rimangano mai non protetti. La scansione continua supporta inoltre ambienti in evoluzione, dove nuove tabelle o colonne vengono introdotte frequentemente senza controllo esplicito di conformità.

Regole di Audit Granulari

Con regole di audit flessibili, gli amministratori possono definire controlli di conformità con precisione. Le regole possono essere adattate a diverse normative o requisiti di sicurezza interna, permettendo un monitoraggio mirato senza sovraccarico inutile.

- Traccia l’accesso a colonne sensibili (es. identificatori cliente, dati di pagamento).

- Concentra l’attenzione su operazioni DDL/DML che interessano dataset regolamentati.

- Programma audit in intervalli specifici per ridurre l’impatto sulle prestazioni.

- Esporta i log in formati standardizzati per la reportistica.

Questo assicura che i team di conformità acquisiscano solo ciò che serve, minimizzando il rumore nei log e preservando la visibilità dove è più importante. Puoi anche consultare gli obiettivi di audit per un’applicazione strategica.

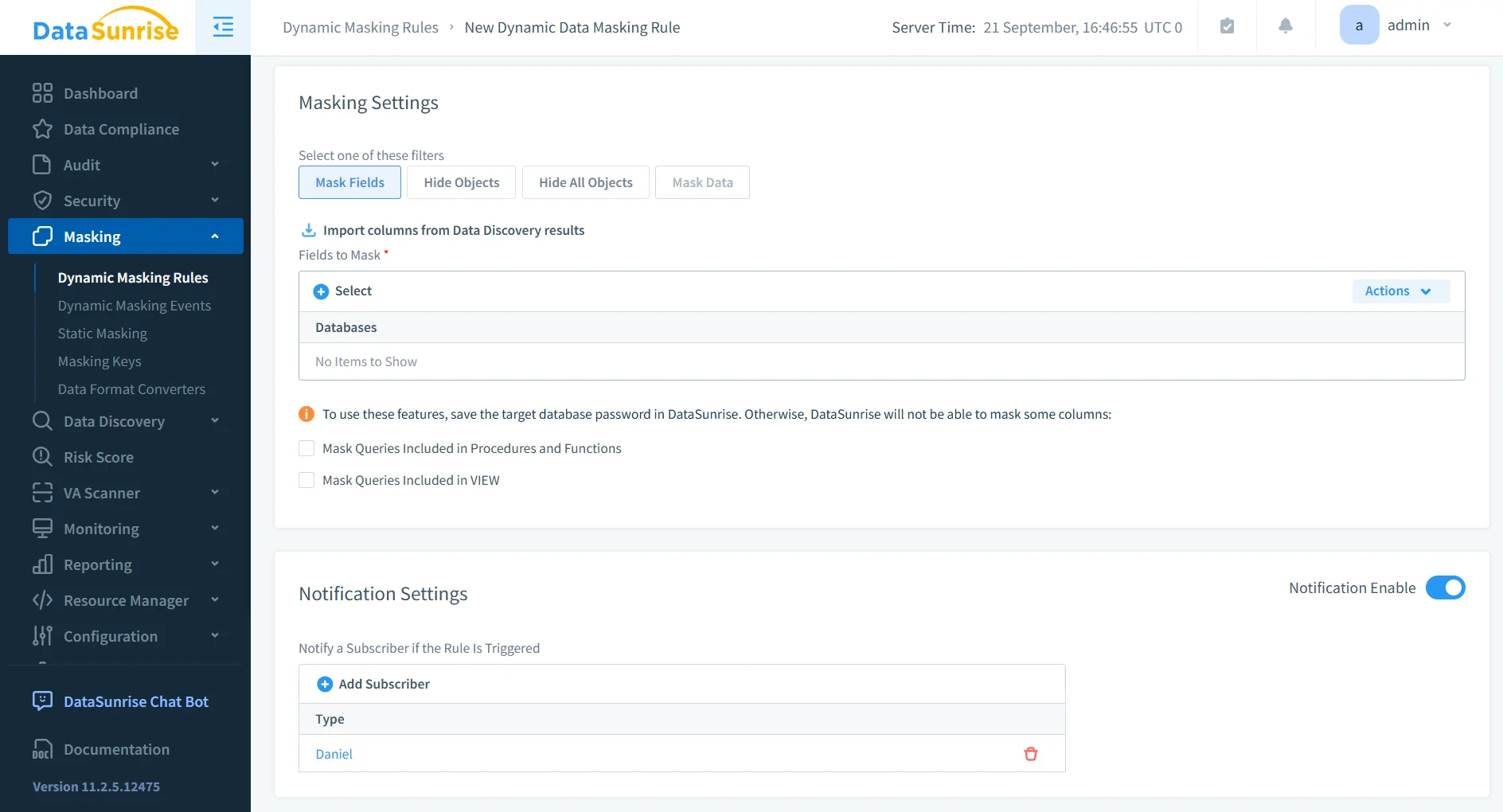

Masking Dinamico dei Dati

Il masking dinamico dei dati protegge i valori sensibili in tempo di query, garantendo che utenti non autorizzati non vedano mai le informazioni reali. A differenza del masking statico, applica regole in modo dinamico senza modificare i dati archiviati o richiedere cambiamenti allo schema.

- Sostituisce PII/PHI con valori mascherati per utenti non autorizzati.

- Applica politiche di masking per ruolo, dipartimento o normativa.

- Garantisce che i dati reali non vengano mai esposti in log o report.

- Adatta automaticamente il masking con i cambiamenti di ruoli o regolamenti.

Ciò consente alle organizzazioni di utilizzare dati realistici per analisi e test rispettando le normative sulla privacy. Ulteriori informazioni sulle strategie di masking sono disponibili in masking statico dei dati.

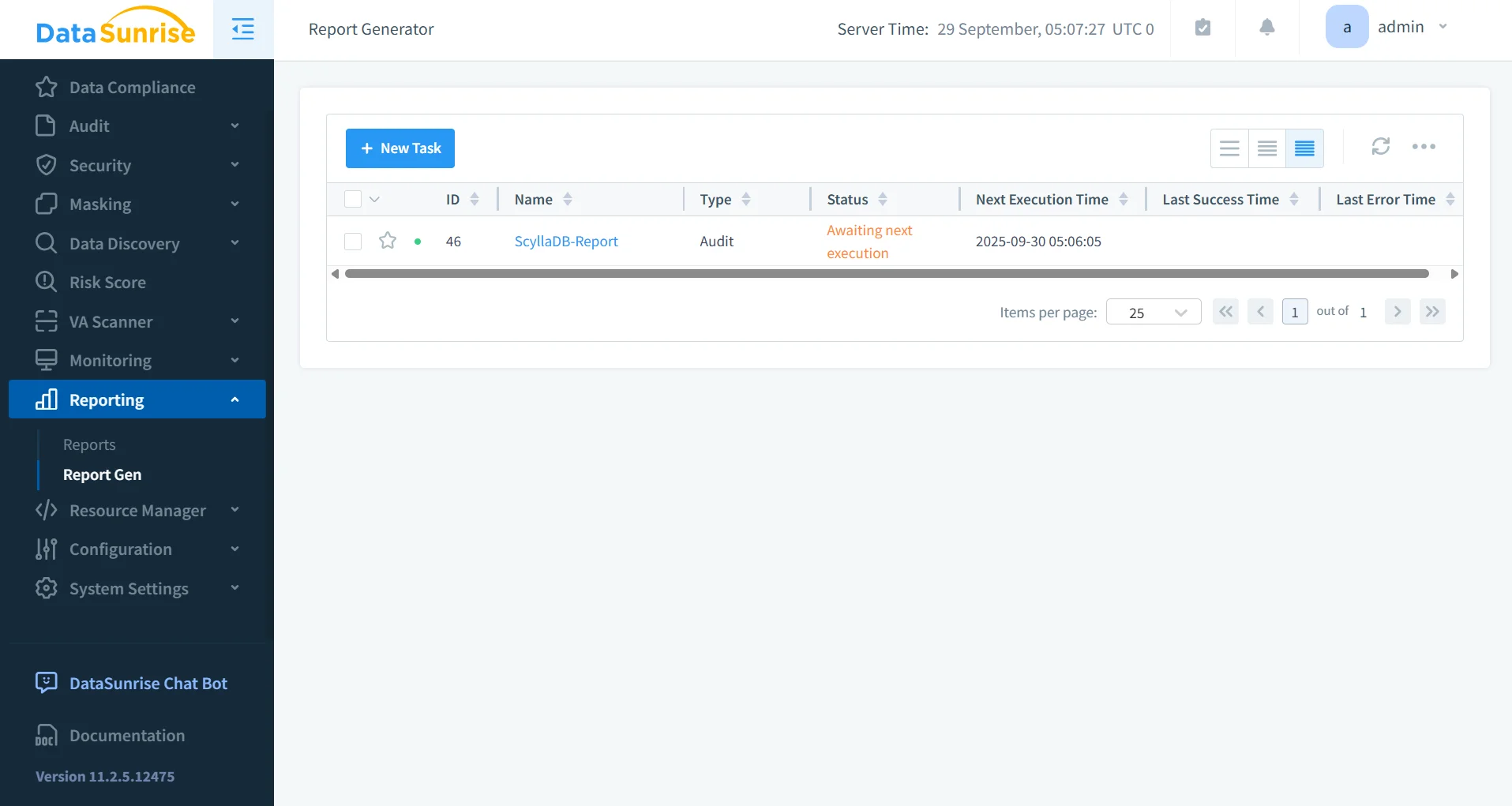

Reportistica di Conformità Automatizzata

Con la reportistica di conformità automatizzata, le organizzazioni possono dimostrare l’aderenza ai regolatori con sforzo minimo. I report sono progettati per gli auditor, offrendo prove strutturate invece di log grezzi.

- Genera report con un clic per GDPR, HIPAA, PCI DSS e SOX.

- Sostituisce giorni di revisioni manuali dei log con prove pronte per auditor.

- Individua deriva di conformità e allinea le policy in modo continuo.

La reportistica automatizzata garantisce anche coerenza negli audit. Invece che ogni team prepari prove in modo diverso, le organizzazioni mantengono modelli standardizzati per tutti gli audit, riducendo confusione e accelerando l’approvazione da parte dei regolatori. Ulteriori dettagli sono disponibili in generazione di report.

Benefici Aziendali

Implementare la conformità di ScyllaDB con DataSunrise offre vantaggi misurabili:

| Beneficio | Impatto |

|---|---|

| Riduzione del Rischio | Mitiga proattivamente violazioni dei dati e mancati adempimenti. |

| Efficienza | Automatizza attività di reporting, masking e monitoraggio. |

| Preparazione all’Audit | Fornisce prove strutturate per i regolatori in pochi minuti. |

| Risparmio sui Costi | Riduce il controllo manuale e i costi di mantenimento della conformità. |

| Scalabilità | Supporta la crescita in ambienti ibridi e multi-cloud. |

Vedi anche la panoramica sulle normative di conformità per ulteriori indicazioni.

Conclusione

La velocità e la scalabilità di ScyllaDB lo rendono un’eccellente scelta per applicazioni moderne, ma gli strumenti nativi raramente soddisfano requisiti di conformità rigorosi. Integrando DataSunrise, le organizzazioni ottengono una piattaforma centralizzata per la gestione della conformità che copre auditing, monitoraggio, masking, scoperta e reportistica.

Con funzionalità come Compliance Autopilot, monitoraggio in tempo reale e reportistica pronta per audit, DataSunrise assicura che le implementazioni ScyllaDB rimangano sicure e conformi alle normative globali riducendo il carico operativo.