Governance dei Dati Amazon OpenSearch

Amazon OpenSearch è il tipo di piattaforma che diventa silenziosamente essenziale: i team lo utilizzano per la ricerca nelle applicazioni, l’analisi dei log, l’osservabilità e le indagini sulla sicurezza. E poiché acquisisce “tutto”, finisce anche per memorizzare dati sensibili – spesso in modo non intenzionale – all’interno di documenti, payload di eventi e messaggi di log. È qui che la governance dei dati smette di essere solo un insieme di regole e diventa un requisito di ingegneria.

Questa guida spiega come costruire un programma pratico e facilmente verificabile di governance per Amazon OpenSearch: scoperta e classificazione, governance degli accessi, auditabilità, controlli di protezione e reportistica per la conformità. AWS fornisce controlli rigorosi a livello di servizio e funzionalità gestite (vedi Amazon OpenSearch Service), ma la governance rimane comunque tua responsabilità: devi dimostrare quali dati esistono, chi li ha utilizzati, come sono stati protetti e come applichi continuamente le regole.

Perché OpenSearch ha Bisogno di un Programma di Governance

OpenSearch si differenzia dai database tradizionali in un aspetto chiave: è ottimizzato per la ricerca e l’analisi, non per confini di schema puliti. Gli indici evolvono rapidamente, i documenti sono semi-strutturati e i team spesso inseriscono payload grezzi perché “potrebbero servire in futuro”. Ciò genera rischi per la governance:

- Diffusione incontrollata dei dati: valori sensibili duplicati attraverso indici, ambienti e pipeline

- Dati in ombra: campi sconosciuti in payload non strutturati (header, parametri, log in testo libero)

- Accesso troppo ampio: ruoli progettati per comodità piuttosto che per il principio del minimo privilegio

- Prove di audit deboli: i log esistono, ma non sempre in un formato pronto per l’audit e coerente

Una volta che OpenSearch contiene dati regolamentati, la governance deve allinearsi ai requisiti previsti dalle normative sulla conformità dei dati, tra cui GDPR, HIPAA, PCI DSS e controlli finanziari come la conformità SOX.

Pilastro della Governance 1: Scoperta e Classificazione

Non puoi governare ciò che non puoi vedere. Il primo pilastro della governance dei dati OpenSearch è costruire un inventario difendibile di dati sensibili attraverso indici e campi. Questo significa scansionare per elementi regolati come Informazioni Identificative Personali (PII), token, identificatori di account e altri pattern ad alto rischio – non indovinare basandosi solo sui nomi degli indici.

DataSunrise automatizza questo tramite la Scoperta dei Dati, aiutandoti a classificare il contenuto e a generare un ambito di governance supportato da evidenze. Ciò riduce la classica falla di governance: “Non sapevamo che quell’indice contenesse dati dei clienti.”

Pilastro della Governance 2: Governance degli Accessi e Principio del Minimo Privilegio

La governance è priva di significato se chiunque può interrogare qualsiasi cosa. Una governance degli accessi solida parte dal minimo privilegio e dalla chiarezza dei ruoli:

- Definisci i ruoli utente con il controllo degli accessi basato sui ruoli (RBAC)

- Applica i confini delle policy attraverso controlli di accesso centralizzati

- Operationalizza i principi con il principio del minimo privilegio

Quando OpenSearch è utilizzato da molti team (security, SRE, analisi prodotto, supporto), gli accessi devono essere limitati allo scopo. Gli analisti di sicurezza potrebbero necessitare di una visibilità ampia; i team di supporto di una visibilità parziale; gli sviluppatori di accesso a dati mascherati o sintetici. Tratta OpenSearch come un archivio dati regolamentato condiviso, non come un parco giochi comune.

Pilastro della Governance 3: Auditabilità e Prove delle Attività

Gli auditor non vogliono “abbiamo i log”. Vogliono prove di tracciabilità: chi ha acceduto a quali dati, quando, tramite quale ruolo e se i controlli sono stati applicati. DataSunrise supporta l’auditabilità combinando:

- Controlli centralizzati di audit dei dati per ambienti governati

- Log di audit dettagliati adatti a indagini e reportistica

- Trail di audit immutabili allineati con le aspettative di prove per la conformità

- Monitoraggio continuo dell’attività di database per rilevare pattern di accesso anomali

- Storico interrogabile dell’attività di database e dati per attività forensi

Se implementi la registrazione degli audit di OpenSearch a livello di servizio, AWS fornisce un riferimento di base qui: log di audit Amazon OpenSearch Service. Usalo, ma ricorda che la governance richiede prove coerenti e pronte per l’audit attraverso gli ambienti, non solo eventi a livello di piattaforma.

Pilastro della Governance 4: Controlli di Protezione dei Dati (Mascheramento, Firewalling e Disciplina di Crittografia)

Un programma di governance maturo include controlli di protezione che riducono l’esposizione anche quando l’accesso è legittimo. Per OpenSearch, questo spesso significa:

- Mascheramento dinamico dei dati per ridurre in tempo reale l’esposizione dei campi sensibili

- Mascheramento statico dei dati per copie sicure dei dati e ambienti di sviluppo/test

- Generazione di dati sintetici quando i carichi di lavoro di dev/test devono evitare dati regolamentati reali

- Database firewall per bloccare pattern abusivi e ridurre i percorsi di sfruttamento

- Basi di sicurezza informate dalla guida alla sicurezza e aspettative di crittografia come la crittografia dei database

Un approccio pratico: la governance non riguarda solo “chi può accedere”, ma anche “cosa possono effettivamente vedere”. Il mascheramento è particolarmente efficace negli ambienti OpenSearch utilizzati da audience miste (ingegneria + supporto + analisi) dove i valori sensibili grezzi dovrebbero essere limitati a pochi ruoli.

Pilastro della Governance 5: Automazione delle Policy e Flussi di Lavoro di Conformità

Le policy non applicate automaticamente sono solo documentazione. Con DataSunrise, le policy di governance possono essere formalizzate tramite il Compliance Manager e scalate tramite la reportistica automatizzata per la conformità. Questo aiuta a standardizzare la governance nei domini, regioni e ambienti OpenSearch.

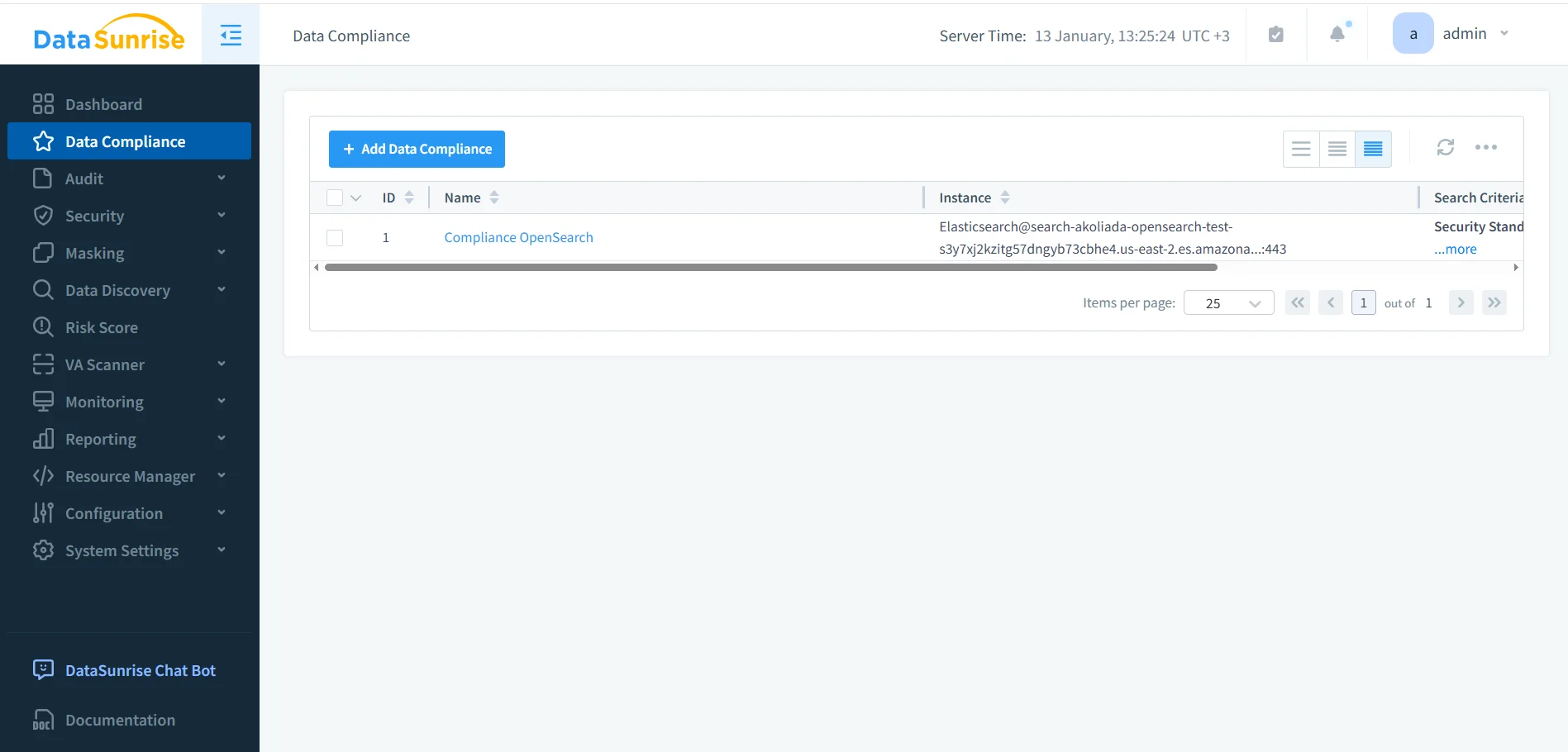

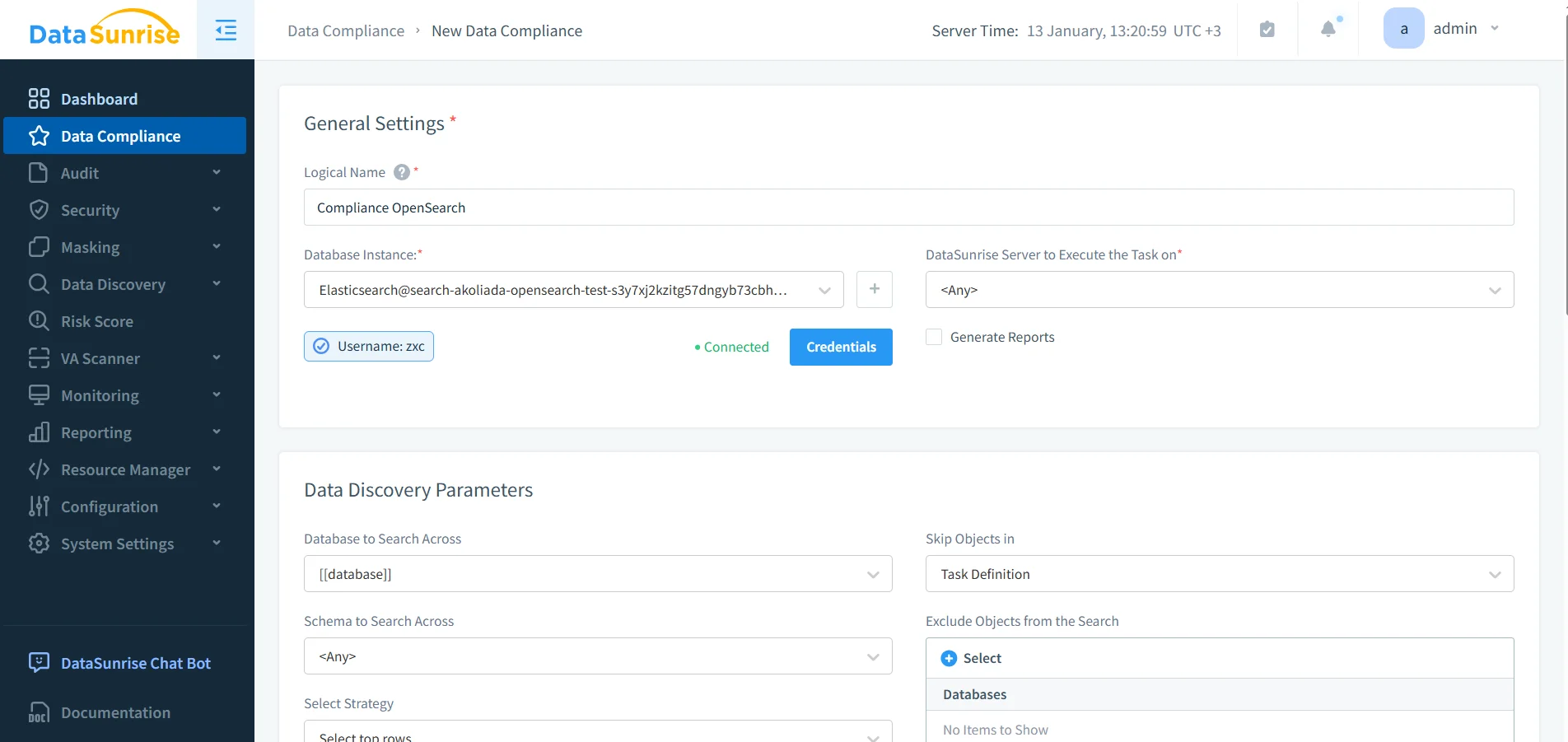

Creazione di policy di governance: definire regole di conformità per Amazon OpenSearch in DataSunrise.

Le policy diventano operative quando producono risultati ripetibili: avvisi, prove di audit e report programmati. È qui che la governance diventa difendibile sotto pressione di audit.

Matrice di Controllo della Governance per Amazon OpenSearch

Utilizza la tabella seguente come modello pratico di governance: cosa implementare, quali prove sono necessarie e quali capacità di DataSunrise supportano il controllo.

| Dominio di Governance | Cosa Devi Controllare in OpenSearch | Prove Necessarie | Capacità DataSunrise |

|---|---|---|---|

| Inventario Dati | Identificare campi sensibili tra indici e payload | Ambito di scoperta, risultati di classificazione, mappatura di sensibilità | Scoperta dei Dati |

| Governance degli Accessi | Limitare la visibilità di indici/campi per ruolo e scopo aziendale | Mappatura ruoli, regole policy, artefatti di revisione accessi | RBAC |

| Auditabilità | Registrare chi ha interrogato cosa, quando e secondo quale policy | Log di audit, trail, regole di conservazione, esportazioni per investigazioni | Log di Audit |

| Riduzione dell’Esposizione | Impedire che valori sensibili grezzi compaiano nei risultati | Regole di mascheramento, prove di test, evidenze di applicazione | Mascheramento Dinamico |

| Garanzia Operativa | Rilevare errate configurazioni e deviazioni nella governance | Rilevamenti, log di rimedio, documentazione delle tendenze di rischio | Valutazione Vulnerabilità |

Mantenere la Governance Aggiornata: Scoperta Periodica e Aggiornamenti degli Ambiti

Gli ambienti OpenSearch cambiano costantemente: nuove pipeline, nuovi pattern di indice, nuovi campi. La governance deve essere continua. Implementa attività ricorrenti di scoperta e mantieni l’ambito allineato con la realtà. Questo è particolarmente importante per gli indici “log” che improvvisamente includono frammenti di payload, ID di sessione o identificativi clienti.

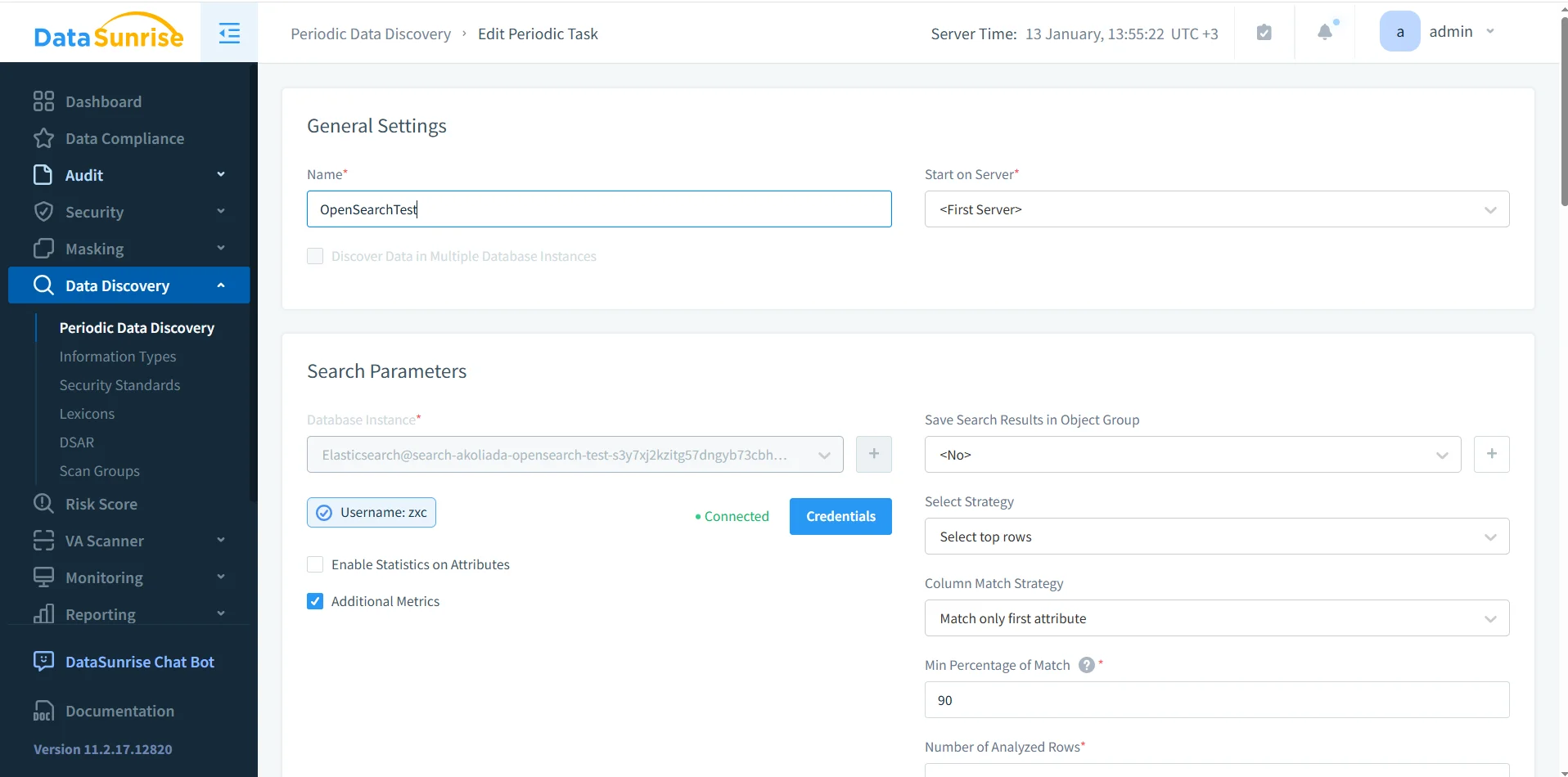

Attività di scoperta periodiche: la scansione continua previene la deriva della governance man mano che gli indici OpenSearch evolvono.

Per operazioni di governance durature, integra la scoperta e il monitoraggio con pratiche di protezione più ampie come la protezione continua dei dati e report standardizzati usando la generazione di report.

Governance in Pratica: Ambito, Oggetti e Responsabilità Operative

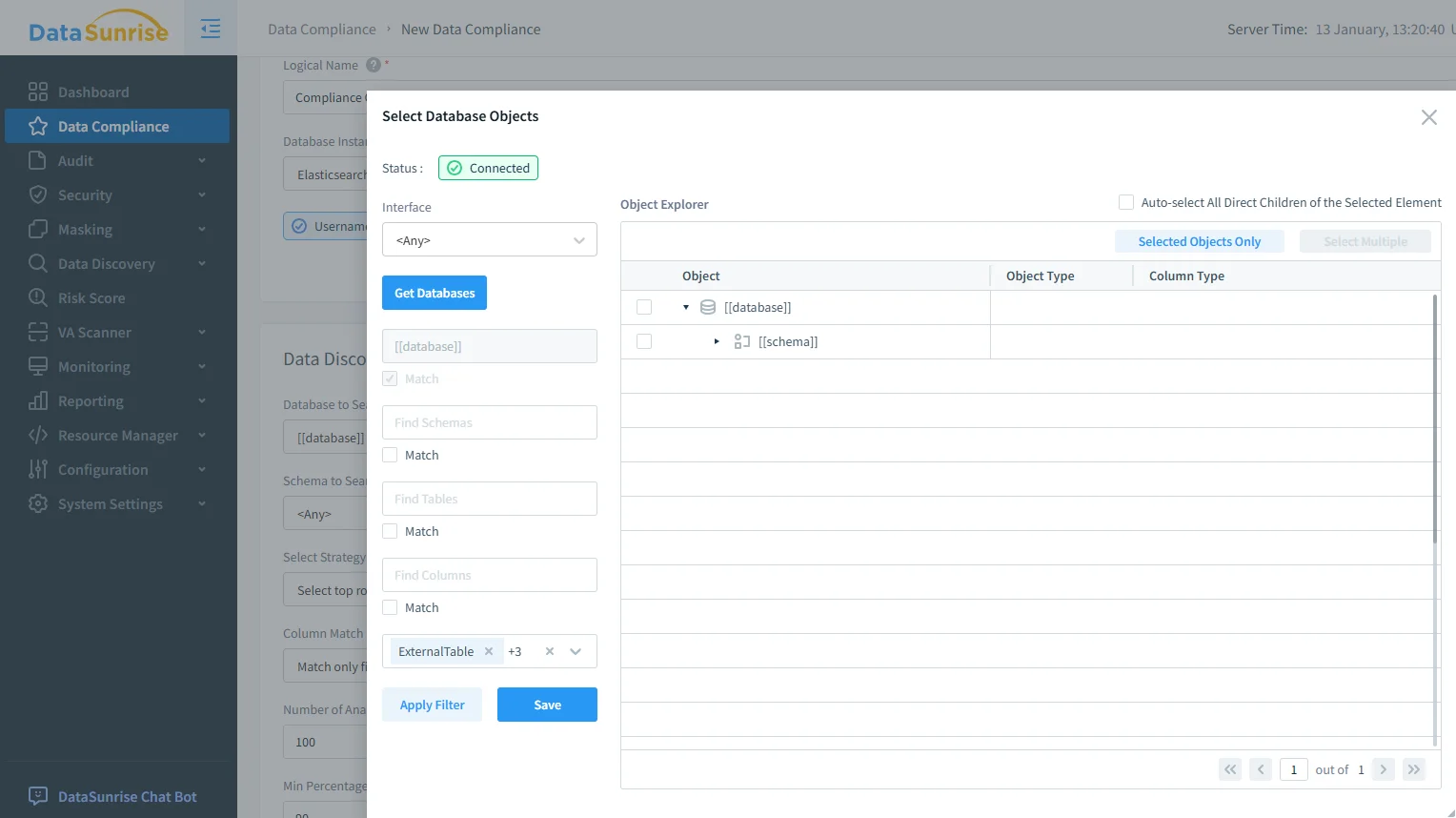

La governance richiede anche confini di proprietà chiari: quali indici sono governati, quali oggetti sono esclusi e quali team garantiscono la correzione. DataSunrise supporta l’ambito strutturato affinché la governance sia precisa e non invasiva.

Ambito della governance: selezionare oggetti OpenSearch garantisce che le policy si applichino ai giusti indici e campi.

Dal punto di vista del modello operativo, la governance funziona meglio quando:

- La sicurezza definisce le baseline delle policy e le vie di escalation

- I proprietari dei dati validano ambito e categorie di sensibilità

- I team piattaforma operationalizzano l’applicazione attraverso gli ambienti

Conclusione: Rendere Difendibile la Governance di Amazon OpenSearch

La governance dei dati Amazon OpenSearch ha successo quando è continua, misurabile e applicabile. Lo schema fondamentale è coerente: scoprire e classificare i dati sensibili, applicare la governance degli accessi basata sul minimo privilegio, ridurre l’esposizione con il mascheramento, raccogliere prove pronte per audit e automatizzare la reportistica. Facendo così, OpenSearch diventa un asset governato e non una passività incontrollata.

DataSunrise supporta questo programma end-to-end, con opzioni di deployment flessibili (vedi modi di deployment) e una panoramica unificata delle capacità nel panoramica DataSunrise. Per una valutazione pratica, puoi partire da Download o richiedere una dimostrazione tramite Demo.