Governance dei Dati ScyllaDB

ScyllaDB è un database NoSQL ad alte prestazioni progettato per scalabilità e bassa latenza. Alimenta applicazioni mission-critical in settori come finanza, commercio elettronico e telecomunicazioni. Grazie alla sua natura distribuita, ScyllaDB offre resilienza e performance, ma garantire una corretta governance dei dati rimane una sfida.

Le organizzazioni devono affrontare rigorosi requisiti di conformità come GDPR, HIPAA, PCI DSS e SOX. Soddisfare queste esigenze richiede visibilità, controllo degli accessi, protezione dei dati sensibili e reportistica pronta per l’auditing. Sebbene ScyllaDB offra strumenti di base, piattaforme avanzate di governance come DataSunrise possono estendere le capacità con automazione e gestione centralizzata.

Importanza della Governance dei Dati

La governance dei dati è più di un requisito di conformità — è la base per sicurezza, responsabilità e efficienza operativa. In sistemi distribuiti come ScyllaDB, dove i dati sono replicati tra cluster e regioni, la governance garantisce:

- Coerenza: Politiche unificate in tutti gli ambienti riducono i rischi di silos di dati e accessi non monitorati.

- Responsabilità: Tracciabilità chiara di chi ha accesso a quali dati, quando e perché, permettendo auditing efficace.

- Sicurezza: Forti framework di governance applicano controlli di accesso e protezione dei dati, limitando esposizioni non autorizzate.

- Conformità: Allineamento a standard come GDPR, HIPAA e PCI DSS evita sanzioni e rafforza la fiducia.

- Chiarezza Operativa: Una governance ben definita previene derive di conformità quando vengono introdotti nuovi utenti, ruoli o keyspace.

Senza una governance efficace, le organizzazioni rischiano violazioni dei dati, multe regolamentari e danni reputazionali — sfide amplificate in piattaforme a rapida scalabilità come ScyllaDB.

Funzionalità Native di Governance di ScyllaDB

ScyllaDB eredita il suo modello di sicurezza da Apache Cassandra. La sua base di governance si appoggia su:

1. Autenticazione e Controllo di Accesso Basato su Ruoli (RBAC)

ScyllaDB fornisce un’autenticazione interna con gestione dei ruoli. È possibile creare utenti e assegnare ruoli con privilegi a livello di keyspace e tabella. Ciò assicura che solo gli account autorizzati possano eseguire operazioni di lettura o scrittura.

-- Creare un nuovo ruolo con capacità di login

CREATE ROLE compliance_user

WITH LOGIN = true

AND PASSWORD = 'StrongPass123!';

-- Concedere accesso in sola lettura a un keyspace sensibile

GRANT SELECT ON KEYSPACE sensitive_data TO compliance_user;

Per una sicurezza più forte, gli amministratori possono combinare RBAC con ruoli personalizzati e ereditarietà dei ruoli, creando modelli di accesso a più livelli:

-- Creare un ruolo base con privilegi in sola lettura

CREATE ROLE readonly_role;

-- Assegnare privilegi

GRANT SELECT ON KEYSPACE sensitive_data TO readonly_role;

-- Collegare il ruolo all’utente

GRANT readonly_role TO compliance_user;

Con RBAC, le organizzazioni possono applicare il principio del minimo privilegio, garantendo che gli utenti abbiano solo i diritti necessari per le loro responsabilità.

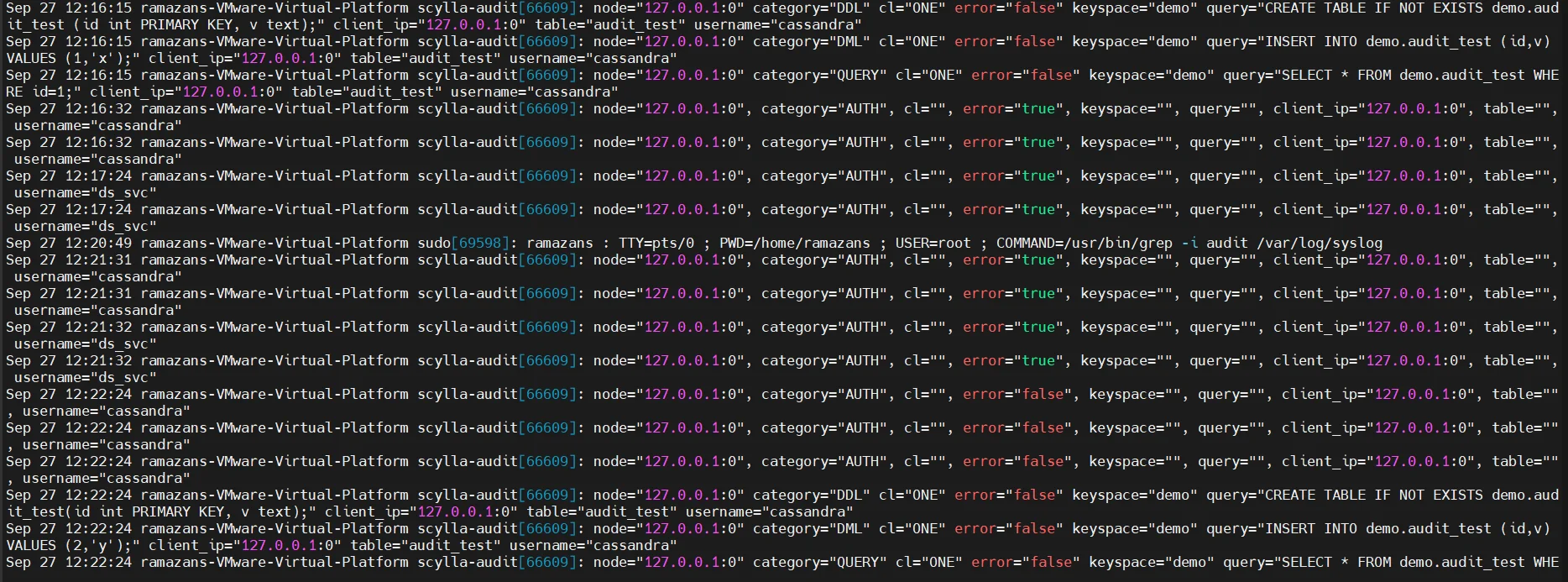

2. Auditing e Logging

ScyllaDB supporta la registrazione degli audit, che registra tentativi di login, query e modifiche allo schema. Questo fornisce visibilità su chi fa cosa all’interno del database. Gli amministratori possono estendere la funzionalità di auditing integrando i log di ScyllaDB con piattaforme esterne di monitoraggio e allerta, garantendo visibilità coerente in ambienti distribuiti.

- L’integrazione con piattaforme SIEM (come Splunk o ELK) consente la correlazione centralizzata dei log.

- Le allerte possono essere configurate per attività sospette, come ripetuti tentativi di login falliti o modifiche allo schema.

- I dati di audit supportano le revisioni di conformità, permettendo alle organizzazioni di dimostrare aderenza a GDPR, HIPAA, PCI DSS e SOX.

3. Crittografia e Sicurezza

ScyllaDB supporta la crittografia TLS per la comunicazione client-server e inter-nodi, prevenendo l’esposizione dei dati durante il transito. La protezione a riposo può essere ottenuta con la crittografia del database.

Esempio di configurazione TLS in scylla.yaml:

client_encryption_options:

enabled: true

optional: false

keystore: conf/.keystore

keystore_password: myStrongPass

server_encryption_options:

internode_encryption: all

keystore: conf/.server_keystore

keystore_password: AnotherPass

truststore: conf/.server_truststore

truststore_password: TrustPass

La crittografia garantisce che i pacchetti di dati non possano essere intercettati tra nodi o client. Tuttavia, la crittografia da sola non copre aspetti di governance come:

- Monitoraggio dell’attività utente e delle modifiche.

- Scoperta automatica di dati sensibili.

- Report di conformità allineati agli standard normativi.

Questi richiedono strumenti aggiuntivi di governance.

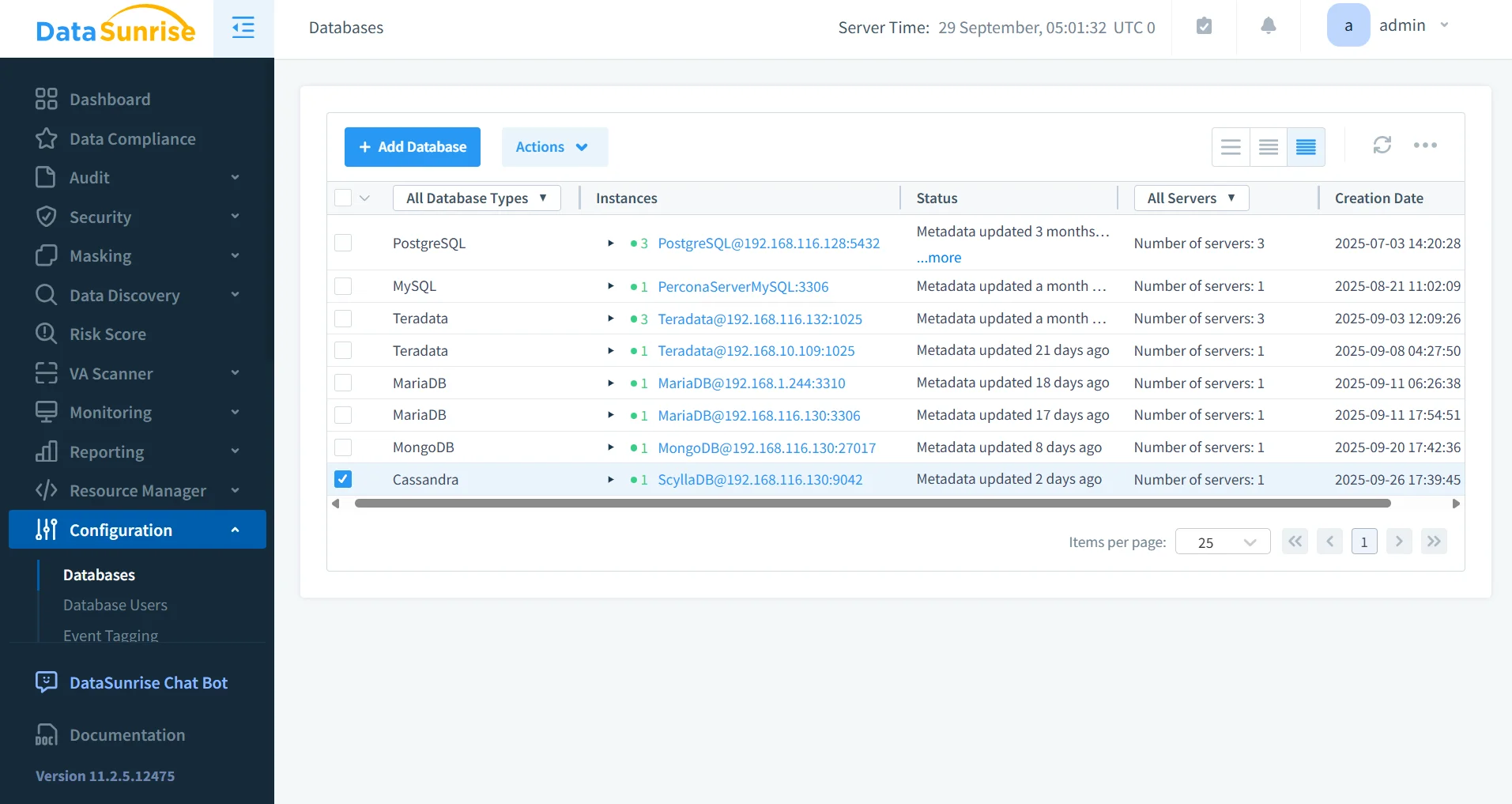

Governance Avanzata dei Dati ScyllaDB con DataSunrise

Sebbene le capacità native di ScyllaDB rappresentino una base, DataSunrise fornisce un framework di governance completo:

Monitoraggio Centralizzato delle Attività

Il monitoraggio centralizzato consente agli amministratori di catturare e ricercare le attività in tutti i cluster ScyllaDB da un’unica interfaccia. Invece di raccogliere manualmente i log da singoli nodi, DataSunrise li aggrega automaticamente. Questa vista unificata permette:

- Rapida ricostruzione delle attività utente durante indagini di sicurezza.

- Conservazione a lungo termine dei log per audit di conformità.

- Integrazione fluida con sistemi SIEM per visibilità aziendale completa.

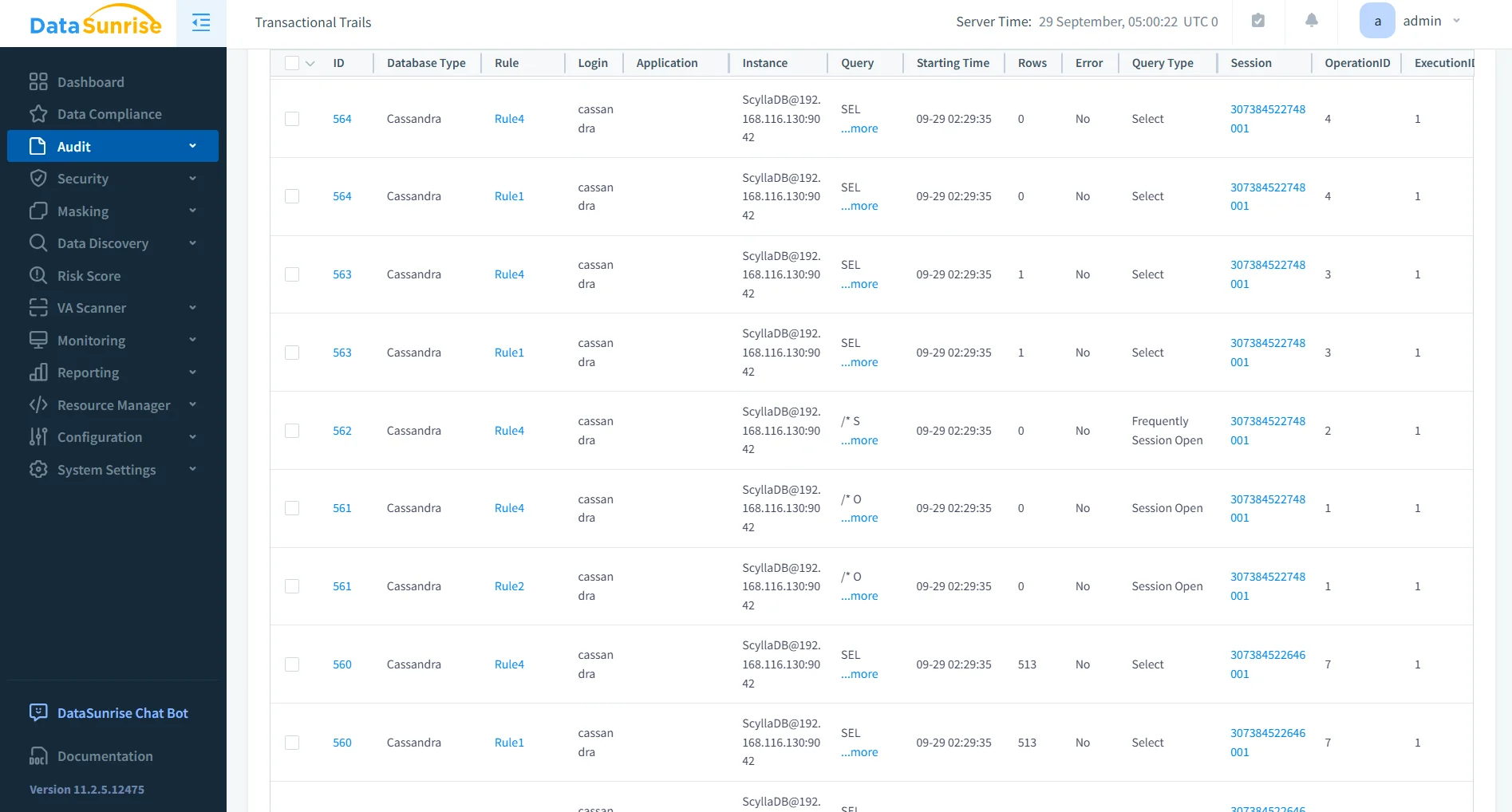

Regole di Audit Granulari

Con regole di audit flessibili, DataSunrise permette di personalizzare con precisione le politiche di governance. Gli amministratori possono definire regole per monitorare:

- L’accesso a specifici keyspace, tabelle o anche colonne sensibili.

- Azioni di utenti privilegiati come modifiche allo schema.

- Operazioni SQL specifiche (INSERT, UPDATE, DELETE) critiche per la conformità.

Ciò garantisce che i trail di audit non siano sovraccarichi di rumore inutile, ma rimangano focalizzati sulle operazioni sensibili alla conformità.

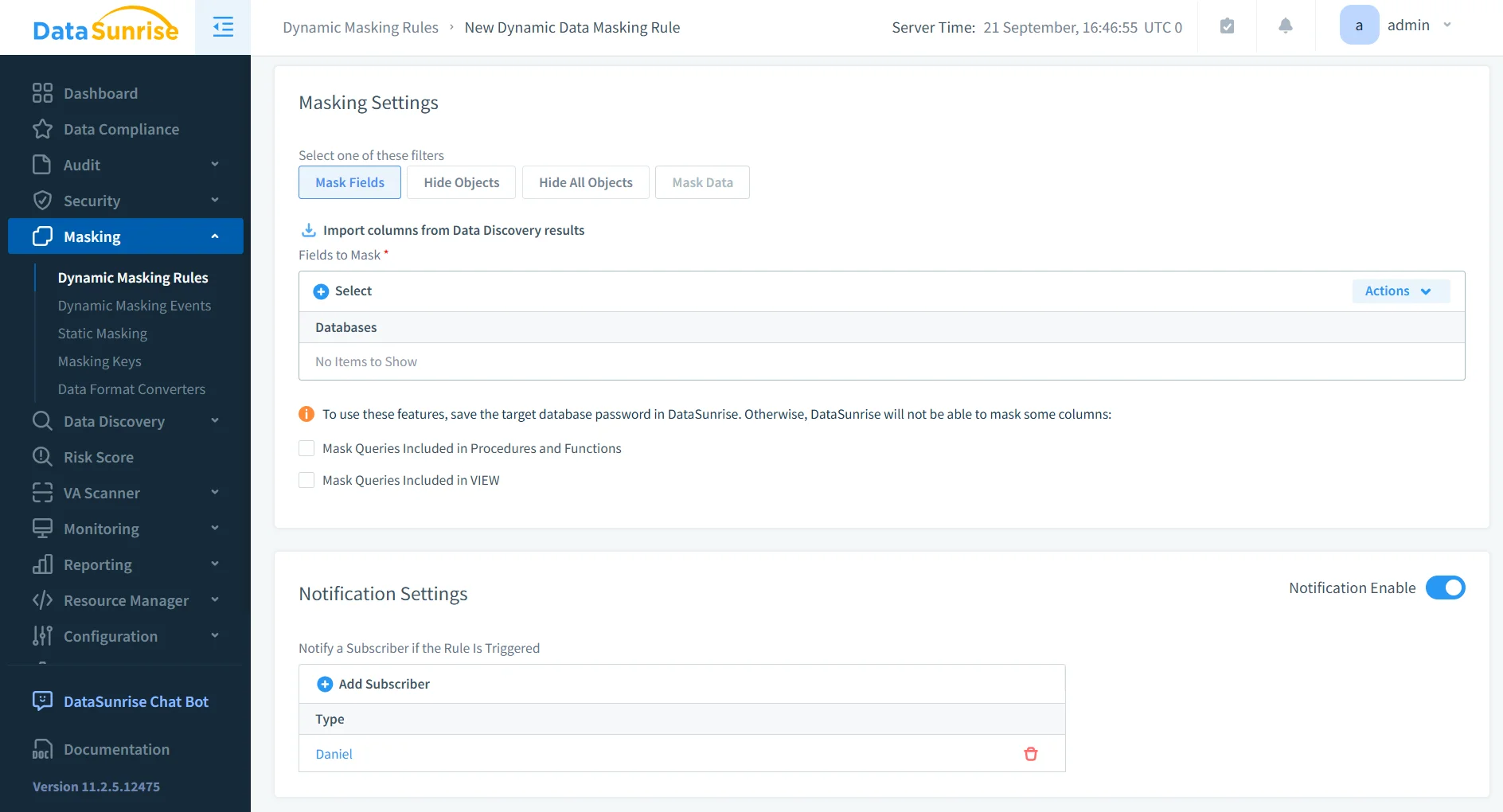

Mascheramento Dinamico dei Dati

Il mascheramento dinamico dei dati protegge i dati sensibili in tempo reale. Previene che utenti non autorizzati vedano informazioni sensibili pur consentendo l’esecuzione normale delle query.

- Maschera campi sensibili come PII e PHI senza alterare i dati sottostanti.

- Adatta dinamicamente il mascheramento in base ai ruoli utente e ai livelli di accesso.

- Garantisce conformità a leggi sulla privacy come GDPR e HIPAA evitando esposizioni inutili dei dati.

Scoperta dei Dati

La scoperta dei dati automatizza il processo di localizzazione dei dati sensibili negli schemi ScyllaDB. DataSunrise impiega pattern recognition, NLP e OCR per identificare PII, PHI e record finanziari, anche in dati semi-strutturati o non strutturati. Le attività di discovery possono essere pianificate per:

- Scannerizzare continuamente per nuovi campi sensibili.

- Segnalare lacune di conformità quando vengono create nuove tabelle.

- Supportare la reportistica mappando le posizioni dei dati sensibili nel cluster.

Reportistica di Conformità Automatizzata

Con la reportistica di conformità automatizzata, le organizzazioni possono produrre report pronti per l’auditor con un solo clic. I report possono essere programmati giornalmente, settimanalmente o mensilmente, assicurando che le evidenze siano sempre aggiornate. Le caratteristiche includono:

- Modelli predefiniti per GDPR, HIPAA, PCI DSS e SOX.

- Esportazione in PDF o HTML per facile presentazione agli auditor.

- Snapshot storici di conformità per documentazione a lungo termine.

Ciò riduce drasticamente il lavoro manuale necessario per la preparazione agli audit.

Firewall per Database

Il firewall per database ispeziona le query SQL in ingresso prima che raggiungano ScyllaDB. Query sospette o non conformi possono essere bloccate in tempo reale, prevenendo incidenti di sicurezza quali:

- Tentativi di SQL injection.

- Esportazioni massive di record sensibili.

- Query provenienti da applicazioni o indirizzi IP non approvati.

Agendo come uno scudo protettivo, il firewall riduce il rischio sia da minacce interne che esterne.

Analisi del Comportamento Utente

L’analisi del comportamento utente sfrutta il machine learning per rilevare anomalie nelle attività del database. Stabilisce una baseline del comportamento normale degli utenti e segnala deviazioni come:

- Uno sviluppatore che scarica migliaia di record fuori dall’orario lavorativo.

- Un amministratore che modifica improvvisamente tabelle sensibili.

- Tentativi sospetti di accesso da posizioni insolite.

Questa capacità di rilevamento proattivo aiuta a prevenire minacce interne e uso improprio dei dati prima che sfocino in violazioni.

Benefici Aziendali

| Beneficio | Descrizione |

|---|---|

| Allineamento Regolamentare | Rispetta framework internazionali come GDPR, HIPAA e PCI DSS senza sovraccarico manuale. |

| Riduzione del Rischio | Proteggi sia contro minacce esterne sia abusi interni. |

| Efficienza Operativa | Automatizza attività ripetitive come aggregazione log, generazione di report e preparazione delle evidenze. |

| Fiducia e Trasparenza | Dimostra responsabilità verso auditor, clienti e partner. |

| Scalabilità Pronta per il Futuro | Supporto per oltre 40+ piattaforme garantisce coerenza in ambienti ibridi. |

Conclusioni

Il design distribuito di ScyllaDB lo rende una scelta attraente per carichi di lavoro orientati alle prestazioni. Tuttavia, i requisiti di governance superano le capacità native. Integrando DataSunrise, le organizzazioni ottengono monitoraggio centralizzato, conformità automatizzata, mascheramento dinamico e protezione proattiva dalle minacce.

Questa combinazione trasforma ScyllaDB in una piattaforma pronta per la conformità che bilancia velocità, scalabilità e responsabilità normativa.