Traccia di Audit Dati Amazon Redshift

Amazon Redshift alimenta ecosistemi analitici dove migliaia di query, job programmati, dashboard BI e pipeline colpiscono il cluster 24 ore su 24. Ma il suo design orientato alle prestazioni, la separazione tra calcolo e storage e i livelli di esecuzione distribuita introducono un classico problema di governance: la visibilità si frammenta rapidamente.

Le query SQL vengono eseguite all’interno di un warehouse distribuito. I nodi leader coordinano, i nodi di calcolo eseguono porzioni di query e i layer di storage basati su S3 mantengono i blocchi dati persistenti. Senza un modo unificato per tracciare chi ha toccato cosa, quando e come, gli sforzi di sicurezza e conformità diventano un lavoro da archeologi.

È esattamente per questo motivo che implementare una traccia di audit dati Redshift è imprescindibile per le industrie regolamentate.

Una traccia di audit ben costruita documenta ogni interazione significativa con gli oggetti del database—SELECT, INSERT, modifiche ai privilegi, tentativi di login falliti, operazioni COPY/UNLOAD, accessi a tabelle esterne e interazioni con Redshift Spectrum o Lake Formation—offrendo ai team di sicurezza e conformità una storia cronologica, contestuale e a prova di manomissione di tutto ciò che conta.

Questo articolo spiega come funzionano i componenti nativi di audit di Redshift, dove presentano delle lacune e come DataSunrise consolida, arricchisce e rende operativa la traccia di audit di Redshift trasformandola in una capacità di governance completamente pronta per l’azienda. Per un contesto di conformità più ampio, consulta la Panoramica sulla Conformità dei Dati.

Cos’è una Traccia di Audit Dati in Amazon Redshift?

Una traccia di audit dati Redshift è un registro cronologico delle azioni autenticate eseguite all’interno di un warehouse Redshift. Cattura quale attività è stata eseguita—incluso il testo SQL completo, i comandi COPY, le operazioni UNLOAD e le modifiche ai metadati—registrando anche chi ha eseguito ogni azione collegando i principal IAM, gli utenti del database Redshift e le informazioni di sessione. Ogni operazione è accompagnata da timestamp precisi allineati con i meccanismi di logging del cluster Redshift, consentendo la ricostruzione accurata della sequenza degli eventi.

Oltre ai dati fondamentali “chi, cosa e quando”, la traccia di audit contiene dettagli contestuali essenziali come l’indirizzo IP di origine, il software client utilizzato per connettersi e la coda di lavoro responsabile dell’esecuzione della query. Memorizza inoltre i risultati dell’esecuzione, indicando se ogni azione è stata completata con successo o è fallita, quante righe sono state scansionate e il tempo complessivo di esecuzione della query.

Redshift rende disponibili questi segnali attraverso tabelle di sistema come STL_QUERY, STL_INSERT, STL_DELETE e STL_CONNECTION_LOG; flussi di audit CloudWatch; consegne di file di audit a lungo termine su S3; e tracce di eventi prodotti da Spectrum e altre interazioni con tabelle esterne. Per ulteriori dettagli sulle capacità native, si rimanda alla documentazione ufficiale AWS Redshift (link esterno):

https://docs.aws.amazon.com/redshift/latest/mgmt/database-auditing.html

Poiché questi segnali sono dispersi in sistemi diversi, una vera traccia di audit richiede correlazione, normalizzazione, indicizzazione e uno strato interpretativo unificato—qualcosa che DataSunrise fornisce tramite integrazione di Audit Logs e Database Activity Monitoring.

Capacità Native di Audit di Amazon Redshift

1. Abilitare il Logging Nativo

aws redshift modify-cluster \

--cluster-identifier mycluster \

--enable-logging \

--bucket-name my-audit-bucket \

--log-destination-type s3 \

--log-exports '["connection", "userlog", "useractivity", "useractivitylog"]'

Una volta configurato, Redshift trasmette i log di connessione, i log delle sessioni utente, i log del testo SQL e i log dei metadati di attività direttamente su S3. Questi log diventano parte dei framework di evidenza a lungo termine richiesti dagli standard quali SOX e PCI DSS.

Il sottosistema di logging opera indipendentemente dal carico di calcolo, consentendo una raccolta stabile della telemetria senza degradazione delle prestazioni. Per migliorare la visibilità operativa, i team spesso integrano questa pipeline con Notifiche in Tempo Reale fornite da DataSunrise.

2. Telemetria dalle Tabelle di Sistema (STL / SVL)

SELECT userid, query, substring, starttime, endtime

FROM STL_QUERY

ORDER BY query DESC

LIMIT 20;

SELECT *

FROM STL_INSERT

WHERE userid <> 0

ORDER BY query DESC

LIMIT 20;

SELECT *

FROM STL_CONNECTION_LOG

WHERE recordtime > GETDATE() - INTERVAL '1 day';

Queste tabelle di sistema forniscono una profonda visibilità sull’esecuzione: frammenti SQL, utenti, timestamp, conteggio delle righe e contesti di errore. Sono essenziali per analisi forensi e debug operativo.

Poiché la conservazione della telemetria è limitata, le organizzazioni frequentemente estraggono queste tabelle in una piattaforma centralizzata come DataSunrise, che migliora la conservazione di lungo termine dell’audit e si integra con la Cronologia delle Attività sui Dati.

3. Tracciamento delle Operazioni COPY / UNLOAD

SELECT query, filename, line_number, colname, raw_line

FROM STL_LOAD_ERRORS

ORDER BY query DESC;

Queste operazioni sono particolarmente a rischio perché trasferiscono grandi quantità di dati dentro o fuori dal sistema. Monitorarle è essenziale per prevenire tentativi di esfiltrazione. DataSunrise rafforza questo processo correlando eventi di caricamento/esportazione con la classificazione degli oggetti sensibili eseguita tramite Data Discovery.

4. Telemetria di Accesso a Spectrum e S3

Le query Spectrum generano log aggiuntivi legati alle interazioni con S3. Questi log mostrano metadati a livello di file, byte scansionati e limiti di permessi definiti da IAM o da Lake Formation.

Un piccolo esempio di ispezione audit di Spectrum:

SELECT query, file, line_number, starttime, endtime

FROM SVL_S3LOG

ORDER BY starttime DESC

LIMIT 15;

Questo diventa sempre più rilevante per architetture ibride. In DataSunrise, gli eventi legati a Spectrum contribuiscono a una visibilità unificata tra ecosistemi di data warehousing e lake, arricchendo le Tracce di Audit Dati con contesto cross-platform.

Traccia di Audit Dati Completa per Redshift con DataSunrise

1. Aggregazione Centralizzata dell’Audit

DataSunrise unifica log STL/SVL, file di audit S3, telemetria Spectrum, tracce di autenticazione e metadati di sessione. Ciò elimina la frammentazione e produce una timeline di audit coerente.

Si integra perfettamente con:

- Audit Logs

- Cronologia delle Attività sui Dati

- Monitoraggio dell’Attività del Database

- Sicurezza dei Dati

Questo garantisce che i dati di audit Redshift diventino un asset strategico per la conformità anziché un insieme sparso di file di log.

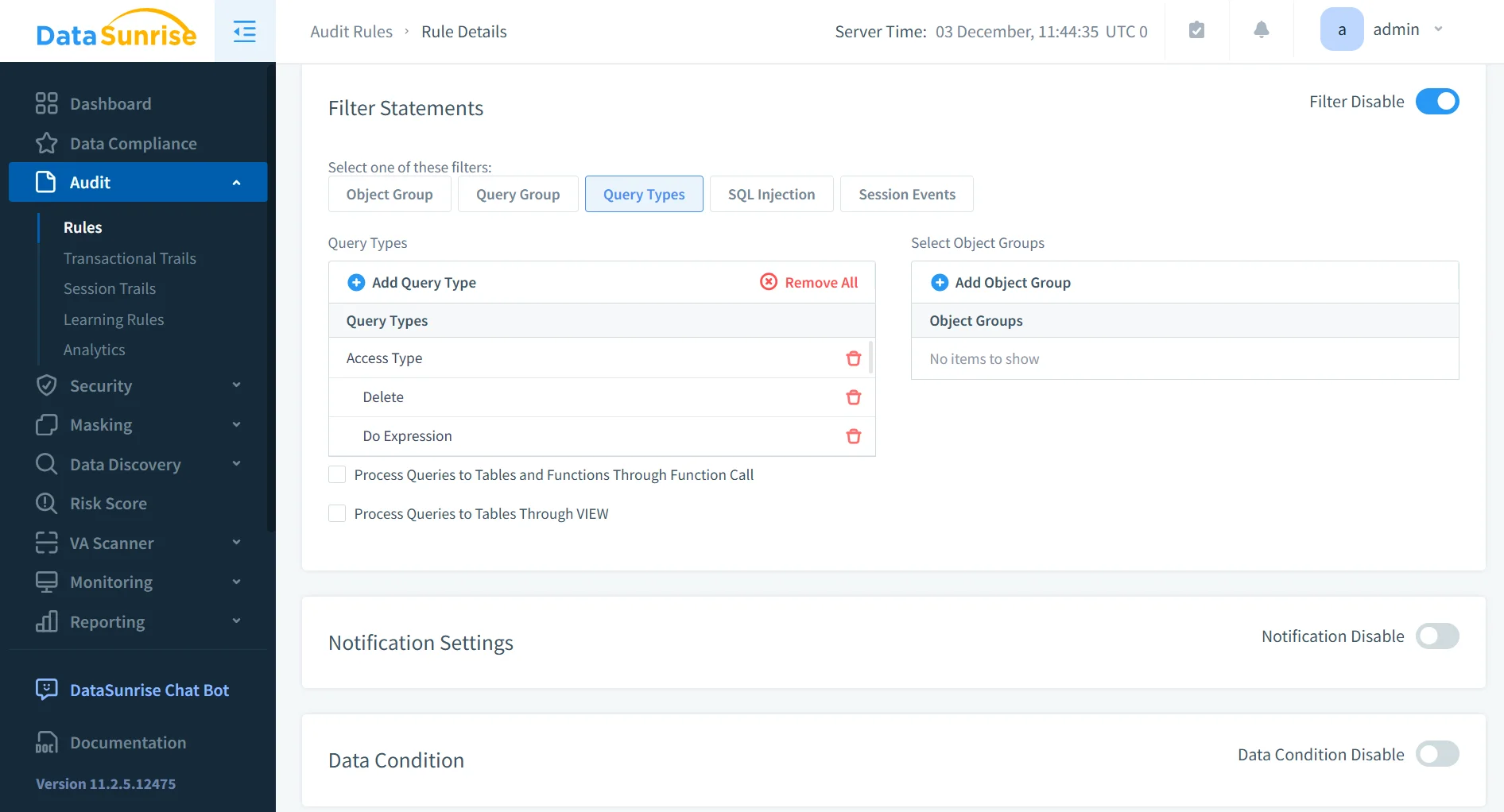

2. Regole di Audit Granulari

DataSunrise supporta regole di audit altamente mirate per utenti, ruoli, schemi, colonne sensibili, modifiche DDL e modelli comportamentali.

Queste regole arricchiscono il logging nativo allineando l’attività SQL con Obiettivi di Audit e framework di governance personalizzabili.

Le regole possono incorporare la classificazione degli oggetti derivata da Individuazione di Informazioni Personali e adattarsi automaticamente ai cambiamenti di schema.

3. Rilevamento delle Minacce in Tempo Reale

Il logging nativo di Redshift introduce ritardi nella raccolta dei log, mentre DataSunrise offre un rilevamento immediato delle anomalie basato su:

Supporta inoltre l’allerta sincrona tramite Notifiche in Tempo Reale.

Ciò colma un fondamentale gap di rilevamento per distribuzioni Redshift che gestiscono carichi regolamentati.

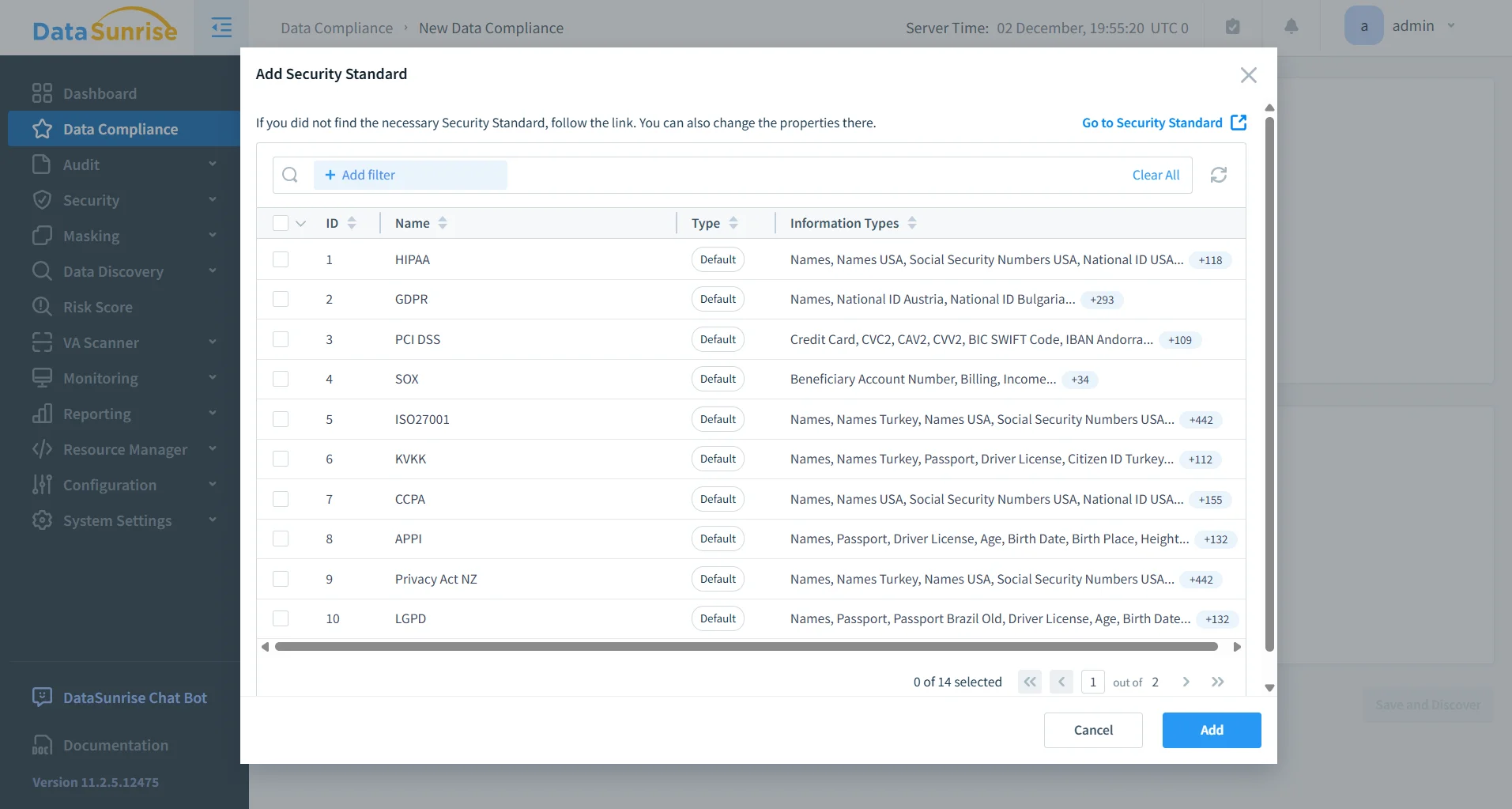

4. Governance e Conformità Centralizzate

DataSunrise mappa l’attività di audit Redshift direttamente ai framework normativi:

Questi controlli sono operazionalizzati tramite Compliance Manager, che automatizza reportistica, raccolta delle evidenze e rilevamento di deviazioni.

5. Protezione dei Dati Sensibili

DataSunrise estende Redshift con mascheramento dinamico basato su policy e enforcement dei dati a fiducia zero usando:

Queste capacità garantiscono che l’esposizione dei dati sensibili resti strettamente allineata ai requisiti aziendali e di conformità.

6. Flessibilità di Distribuzione Enterprise

DataSunrise supporta tutte le architetture Redshift, inclusi Classic, RA3, Serverless e distribuzioni potenziate da Spectrum.

Può operare tramite:

- Modalità proxy

- Modalità sniffer

- Tracciamento nativo dei log

Le opzioni di distribuzione sono dettagliate in Modalità di Distribuzione.

Le organizzazioni possono unificare la governance di Redshift con oltre 40 piattaforme supportate da DataSunrise, catalogate in Database Supportati.

Tabella dei Benefici Aziendali

| Categoria di Beneficio | Descrizione |

|---|---|

| Riduzione dello sforzo di audit di conformità | La storia di audit centralizzata riduce drasticamente il tempo necessario per le verifiche regolamentari e si allinea con i modelli di Reportistica di Conformità Automatica. |

| Indagini forensi più rapide | I log correlati abbreviano i tempi di risoluzione degli incidenti combinando l’attività STL/SVL con approfondimenti provenienti da Generazione di Report. |

| Visibilità più chiara sul comportamento degli utenti | Il monitoraggio unificato espone anomalie comportamentali nascoste, supportato da Analisi Comportamentale. |

| Minor rischio operativo | Avvisi in tempo reale e regole di sicurezza—vedi Guida alla Sicurezza—riducendo la probabilità di accessi non autorizzati. |

| Maturità di governance più elevata | Una traccia di audit robusta, combinata con Sicurezza Ispirata ai Dati, eleva la governance aziendale a un modello standardizzato e applicabile. |

Conclusione

Redshift genera telemetria preziosa, ma senza consolidamento e analisi in tempo reale non forma una traccia di audit utilizzabile. Tabelle di sistema, file di audit S3, stream CloudWatch e log Spectrum espongono ciascuno frammenti di attività, ma nessuno fornisce una traccia olistica e di livello governativo.

DataSunrise unisce questi componenti in una traccia di audit Redshift correlata, arricchita e in tempo reale che supporta mascheramento, allerta, automazione della governance e reportistica di conformità su tutti gli ambienti.

Per distribuzioni Redshift mission-critical, questo framework di audit unificato è essenziale per mantenere il controllo, la visibilità e la sicurezza del data warehouse.