Conformità Regolamentare di Amazon OpenSearch

Il servizio Amazon OpenSearch è ampiamente adottato per analisi di log, osservabilità, monitoraggio della sicurezza e applicazioni basate sulla ricerca. In molte organizzazioni, gli indici OpenSearch contengono eventi di autenticazione, attività dei clienti, telemetria delle applicazioni e log operativi che rientrano nella categoria di dati regolamentati.

Con la crescita delle implementazioni di OpenSearch, aumenta anche l’esposizione alle normative. Sì, AWS fornisce robuste funzionalità di sicurezza, tra cui controlli di accesso stratificati e opzioni di crittografia, ma la responsabilità della conformità rimane comunque all’organizzazione che gestisce i dati. Le normative non si preoccupano del fatto che i dati regolamentati risiedano in un database, in un indice di log o in un cluster di ricerca — ciò che conta è poter dimostrare che i controlli esistono e sono applicati in modo coerente.

Questo articolo spiega cosa significa la conformità regolamentare per Amazon OpenSearch, cosa possono (e cosa non possono fare) i controlli nativi e come DataSunrise consente un’applicazione centralizzata della conformità negli ambienti OpenSearch — inclusi scoperta, prove di audit, mascheramento, reportistica e automazione delle policy.

Perché Amazon OpenSearch Rientra nell’Ambito Regolamentare

OpenSearch viene spesso considerato solo come un backend per analytics o logging. Questa supposizione è pericolosa. Nelle implementazioni reali, OpenSearch spesso memorizza:

- Identificatori utente ed eventi di autenticazione (nomi utente, email, ID di sessione, token)

- Payload delle applicazioni e metadati delle richieste (URL, header, parametri di query)

- Log operativi contenenti dati personali o finanziari (ticket di supporto, eventi di acquisto, errori di pagamento)

- Eventi di sicurezza collegati a utenti o sistemi specifici (allarmi, rilevamenti, anomalie di accesso)

Quando dati personali o regolamentati vengono indicizzati, si applicano i requisiti normativi come GDPR, HIPAA, PCI DSS e SOX. OpenSearch diventa parte del patrimonio dei dati regolamentati, che i team lo prevedano o meno — e questo è spesso il problema.

Cosa Significa Veramente “Conformità Regolamentare” per OpenSearch

La conformità non è solo una casella da spuntare con scritto “crittografia abilitata”. Per gli ambienti OpenSearch, auditor e team di sicurezza si aspettano tipicamente prove che tu possa:

- Identificare contenuti regolamentati tra gli indici (classificazione dei dati e inventario)

- Controllare gli accessi utilizzando policy di minimo privilegio (chi può eseguire quali query)

- Ridurre l’esposizione di campi sensibili nei risultati delle query (mascheramento/redazione)

- Registrare e ricostruire attività per indagini e audit (chi ha fatto cosa, quando e da dove)

- Dimostrare l’applicazione attraverso report coerenti, non screenshot improvvisati

Quest’ultimo punto è più importante di quanto si voglia ammettere. Se non riesci a produrre prove ripetibili, non hai “conformità” — hai solo speranza.

Principali Sfide di Conformità in Amazon OpenSearch

A differenza dei database transazionali, OpenSearch introduce sfide uniche di conformità:

- La profondità di audit non è automaticamente prova di audit

OpenSearch può produrre log, ma le prove d’audit di livello compliance richiedono spesso un contesto più ricco (identità, ruoli, ambito dell’indice, intento delle query e caratteristiche della risposta). Senza controlli esterni come il monitoraggio delle attività del database, i team fanno fatica a dimostrare chi ha avuto accesso ai dati regolamentati e cosa è stato esposto. - I dati sensibili si nascondono in log apparentemente “innocui”

OpenSearch non etichetta magicamente “questo campo è PII”. I log e i documenti possono contenere email, numeri di telefono, token, indirizzi o identificatori incorporati. Senza una scoperta automatica dei dati, l’ambito della conformità diventa solamente un’ipotesi. - Il controllo accessi non equivale a controllo dell’esposizione

Anche con restrizioni di ruolo, una volta autorizzata una query, i risultati possono ancora contenere valori sensibili. Molte organizzazioni richiedono controlli in tempo reale come il mascheramento dinamico dei dati per assicurare che gli utenti vedano solo ciò che sono autorizzati a vedere — non tutto ciò che contiene l’indice. - Le prove sono frammentate tra team e strumenti

Gli audit di conformità richiedono prove coerenti e ripetibili allineate ai framework di riferimento. Ciò significa dati di audit centralizzati, policy chiare e report standardizzati allineati alle normative di conformità dei dati, non esportazioni sparse e richieste di log alla “team della piattaforma”.

Sicurezza Nativa di Amazon OpenSearch: Utile, ma Non Basta

AWS fornisce significative funzionalità di sicurezza per OpenSearch — tra cui controllo accessi stratificato e opzioni di crittografia — e queste caratteristiche sono fondamentali. Se non le abiliti, non stai facendo conformità; stai solo sperando.

Al minimo, le implementazioni soggette a conformità dovrebbero fare affidamento su:

- Isolamento di rete e connettività ristretta (es. schemi di accesso privato)

- Policy di accesso e controlli di identità per chi può raggiungere gli endpoint del dominio

- Controlli di crittografia per le aspettative di protezione dei dati

- Audit logging per la tracciabilità (quando abilitato e configurato correttamente)

Una realtà importante della conformità: l’audit logging non è sempre abilitato di default e abilitarlo richiede una configurazione deliberata, inclusa la pubblicazione dei log e la configurazione delle dashboard. Se non costruisci esplicitamente una postura di audit, non ce l’hai.

Riferimento esterno (documentazione dei log di audit nativi): Monitoraggio dei log di audit in Amazon OpenSearch Service

Matrice di Controllo della Conformità per Amazon OpenSearch

Di seguito una mappatura pratica delle aspettative normative comuni ai controlli necessari attorno a OpenSearch. Non è un consiglio legale — è la realtà di ciò che chiedono gli auditor.

| Regolamento | Cosa si Aspettano gli Auditor nel Contesto OpenSearch | Gap Tipici Senza un Livello di Conformità | Controlli DataSunrise che Colmano il Gap |

|---|---|---|---|

| GDPR | Inventario dei dati, tracciabilità accessi, esposizione controllata dei dati personali | PII sconosciuti sparsi tra gli indici; prove deboli su chi ha accesso a cosa | conformità GDPR, scoperta PII, log di audit |

| HIPAA | Controlli accesso, controlli audit e monitoraggio dell’esposizione di PHI | Difficile dimostrare che PHI non è stata esposta tramite query di ricerca ed esportazioni | conformità HIPAA, tracce di audit, storico attività |

| PCI DSS | Limitare la visibilità dei dati dei titolari di carta, monitorare gli accessi, produrre prove di audit | I payload dei log possono contenere accidentalmente PAN o token; nessuna redazione in tempo reale | conformità PCI DSS, mascheramento statico, mascheramento dinamico |

| SOX | Tracciabilità, integrità dei registri di accesso e report ripetibili | Raccolta manuale dei log; report incoerenti; confezionamento debole dell’audit | Compliance Manager, generazione report, report di conformità automatizzati |

| Baseline cross-regolamentare | Minimo privilegio, monitoraggio, conservazione sicura delle prove | Ruoli troppo ampi, mancanza di rilevamenti, storage di audit insufficiente | principio del minimo privilegio, performance dello storage audit, analisi del comportamento |

Architettura di Conformità di DataSunrise per Amazon OpenSearch

DataSunrise agisce come un livello unificato di conformità per OpenSearch, operando indipendentemente dalle componenti interne del cluster. Questa architettura consente un’applicazione coerente senza modificare indici OpenSearch o applicazioni — ed è particolarmente preziosa quando si hanno più ambienti (produzione, staging, domini multipli, cloud ibrido o misto).

Invece di fare affidamento su impostazioni native sparse, si applica una governance coerente usando:

- storico attività dati per la tracciabilità tra ambienti

- linee guida audit per strutturare la raccolta delle prove

- regole autoapprendenti e automazione audit per ridurre la messa a punto manuale delle policy

1) Scoprire e Classificare Cosa Contengono i Tuoi Indici

Prima di applicare i controlli di conformità, serve un inventario difendibile dei dati regolamentati. DataSunrise scansiona il contenuto OpenSearch usando la scoperta dati e identifica elementi regolamentati come la Informazione Personale Identificabile (PII).

Questo elimina la scusa del “pensavamo fossero solo log” producendo prove reali dello scopo.

2) Applicare Policy di Accesso a Minimo Privilegio e Governance

La conformità richiede controlli di accesso coerenti, verificabili e applicabili. DataSunrise supporta l’applicazione delle policy tramite:

- controllo accesso basato sui ruoli per allineare gli accessi alle funzioni aziendali

- controlli di accesso per regole di governance strutturate

- pattern reverse proxy per centralizzare i punti di controllo

- priorità delle regole per prevenire collisioni e punti ciechi delle policy

Qui la governance smette di essere “conoscenza tribale” e diventa applicabile.

3) Ridurre l’Esposizione Dati con Mascheramento e Dati di Test Sicuri

Anche se gli utenti sono autorizzati a interrogare un indice, non dovrebbero automaticamente vedere campi sensibili raw. DataSunrise supporta la riduzione dell’esposizione usando:

- concetti di mascheramento dati applicati nella pratica

- mascheramento dinamico per redigere campi sensibili al momento della query

- mascheramento statico per copie sicure e ambienti di test

- generazione di dati sintetici per ridurre la dipendenza da dati regolamentati reali in dev/test

Il mascheramento non è solo “nascondere le cose”. È il modo in cui dimostri di applicare l’accesso minimo necessario.

4) Centralizzare Audit, Prove e Workflow di Conformità

Le prove di audit devono essere centralizzate, verificabili ed esportabili. DataSunrise offre:

- log di audit per tracciabilità a livello di query

- monitoraggio attività per individuare abusi e comportamenti anomali

- storico attività database per indagini e audit

- opzioni agent database per schemi di distribuzione flessibili

E sì — puoi integrare gli eventi di conformità in workflow reali:

- notifiche Slack per risposte rapide alla sicurezza

- notifiche Microsoft Teams per visibilità operativa

Configurare le Regole di Conformità in DataSunrise per OpenSearch

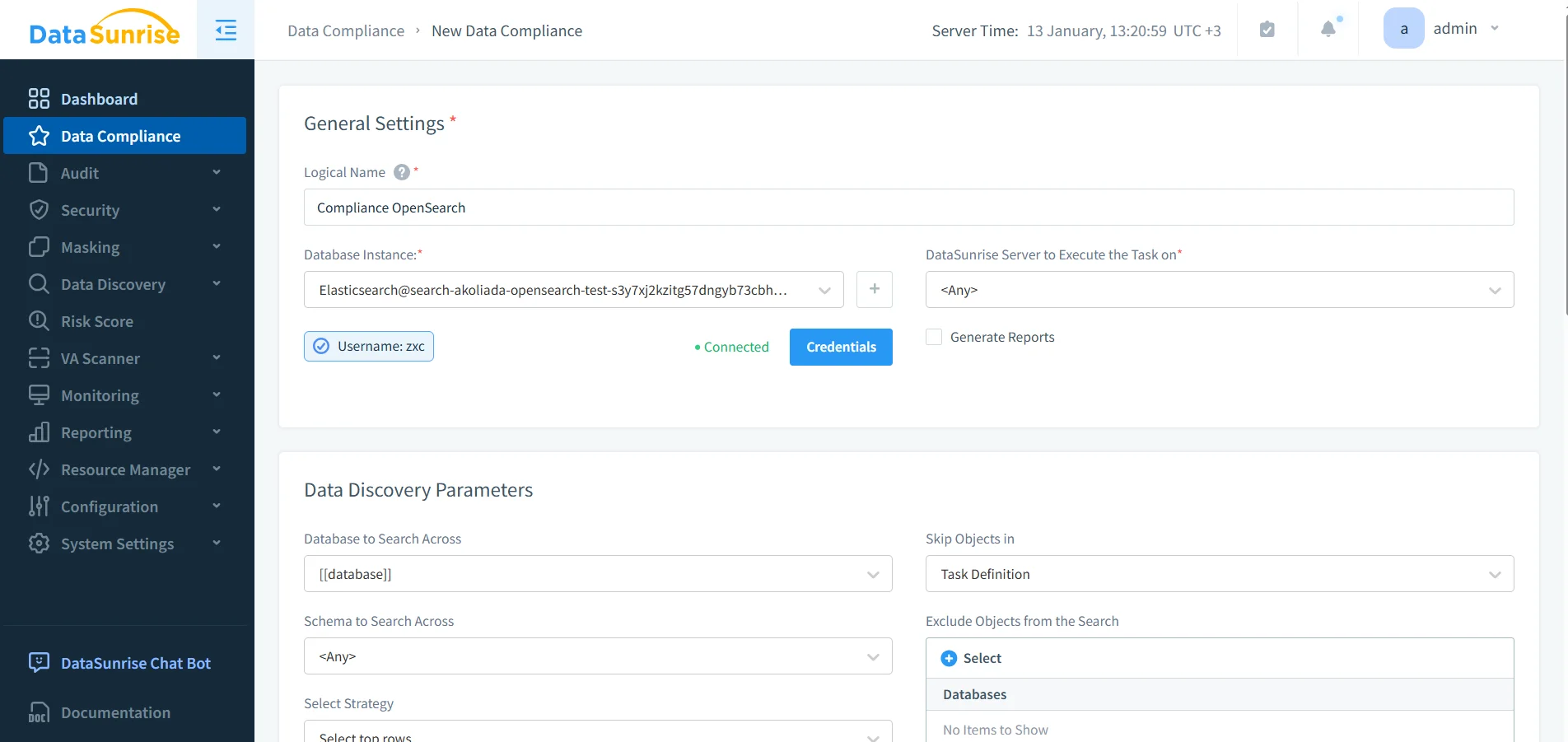

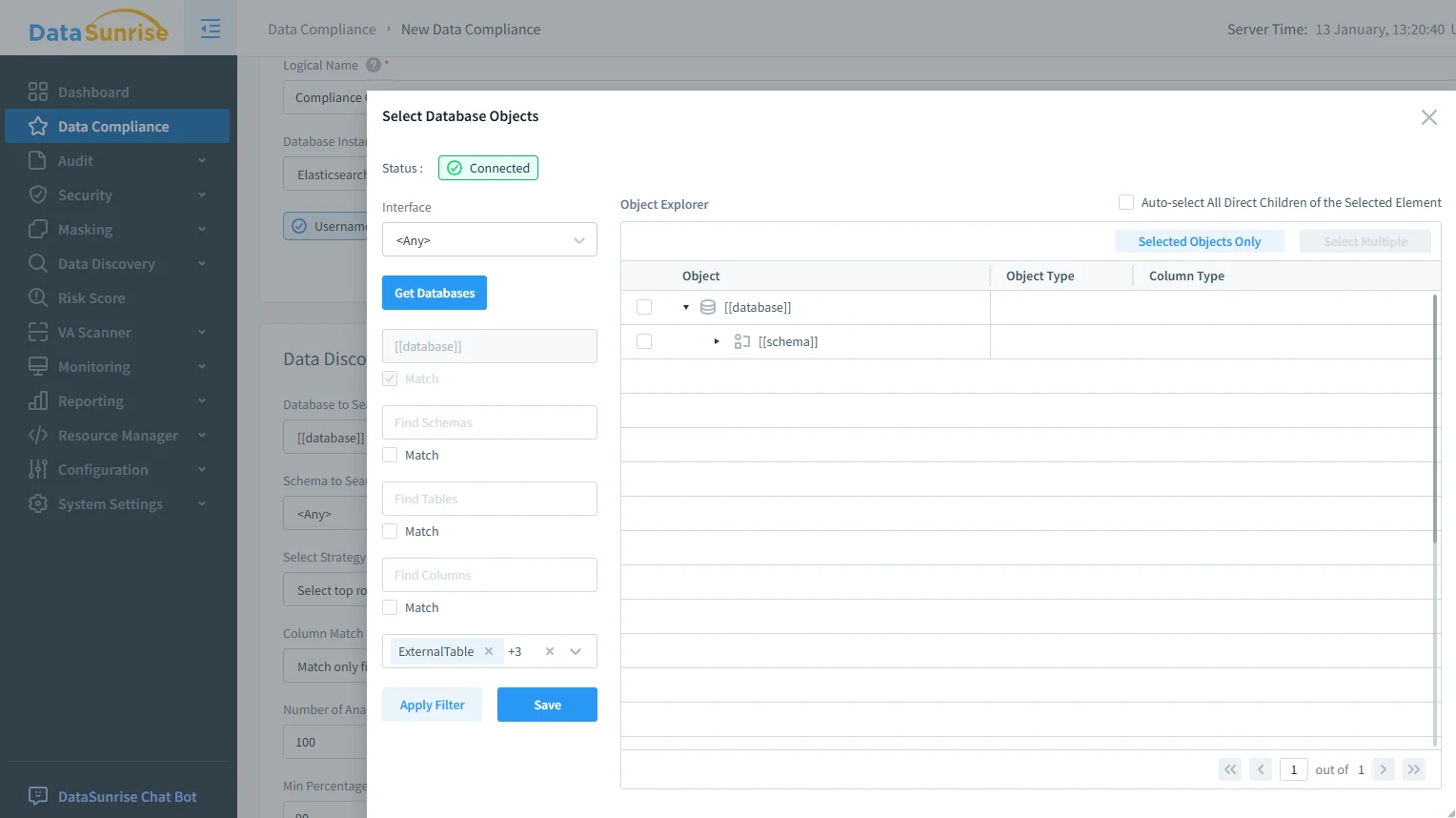

Le regole di conformità definiscono come i dati regolamentati devono essere gestiti e come le prove devono essere raccolte. In DataSunrise, configuri un task di conformità, definisci l’ambito della scoperta e applichi flussi di lavoro di reportistica e monitoraggio.

Definizione delle regole di conformità normativa per Amazon OpenSearch nel Compliance Manager di DataSunrise.

Questo può allinearsi direttamente con obiettivi di audit come:

- obiettivi di audit legati ai requisiti di prove normative

- controlli di sicurezza del database che supportano baseline di conformità

- implementazione della crittografia dei database nell’intero patrimonio dati

Controlli di Sicurezza che Impediscono il Crollo della Conformità

La conformità non sopravvive al contatto con veri attaccanti se non è supportata dai controlli di sicurezza. DataSunrise rafforza la postura di conformità con:

- controlli firewall per database per ridurre modelli di accesso abusivo

- linee guida di sicurezza per costruire un modello di controllo difendibile

- regole di sicurezza adattabili per rilevare comportamenti malevoli nelle query

- fondamenti per il rilevamento di minacce su modelli di abuso a livello di query

- valutazione delle vulnerabilità per ridurre la deriva della conformità dovuta a errata configurazione

Se vuoi un punto d’ingresso pratico specifico per i workflow di audit su OpenSearch, vedi: Audit del Database per Amazon OpenSearch.

Checklist Operativa: Cosa Rende la Conformità di OpenSearch “Difendibile”

Se ti serve una checklist di buon senso che non ti tradirà durante un audit, inizia da qui:

- Conosci il tuo ambito: esegui la scoperta, identifica i campi PII/regolamentati, documenta dove esistono

- Applica il minimo privilegio: limita chi può interrogare quali indici e in che misura

- Riduci l’esposizione: maschera i campi sensibili dove la visibilità completa non è richiesta

- Registra con contesto: conserva prove di audit a livello di query con identità e dettagli dell’oggetto target

- Genera report coerenti: crea report di conformità ripetibili e allineati ai framework

- Allerta sulle violazioni: integra il rilevamento con i workflow di sicurezza e operativi

Infine, se la tua organizzazione gestisce più piattaforme di dati (e lo fa — non fingere), la governance centralizzata è fondamentale. DataSunrise supporta oltre 40 piattaforme dati affinché OpenSearch non diventi “quel sistema strano” che rompe il tuo programma di conformità.

Conclusione: Rendere Sostenibile la Conformità di Amazon OpenSearch

Amazon OpenSearch è un’infrastruttura potente, ma non è stata progettata per essere un sistema di conformità autonomo. I controlli nativi aiutano — soprattutto se configurati correttamente — ma la conformità regolamentare richiede più della crittografia e delle semplici regole di accesso. Richiede visibilità sui dati, riduzione dell’esposizione, prove in qualità d’audit e reportistica ripetibile.

Applicando DataSunrise sopra OpenSearch, ottieni scoperta centralizzata, applicazione della conformità guidata da policy, auditing robusto e workflow di reportistica allineati a GDPR, HIPAA, PCI DSS e SOX. La conformità diventa un sistema di controllo continuo anziché un attacco di panico trimestrale.

Se sei pronto a mettere in pratica la conformità (invece di fingere di farlo), puoi esplorare le opzioni di distribuzione e iniziare rapidamente con: Download o richiedere una demo tramite Demo.

Riferimento esterno (panoramica delle capacità di sicurezza AWS): Sicurezza di Amazon OpenSearch Service